Sicurezza Informatica

Chrome rilascia una correzione urgente per zero-day: aggiornate subito!

All’inizio di questa settimana, Google ha distribuito una serie di correzioni di sicurezza per il codice dei browser Chrome e Chromium, per poi ricevere lo stesso giorno una segnalazione di vulnerabilità da parte dei ricercatori della società di cybersicurezza Avast. La risposta di Google è stata quella di rilasciare un altro aggiornamento non appena possibile: una correzione di un solo bug relativo a CVE-2022-3723, descritta con il consueto legalismo di Google “non possiamo né confermare né smentire”: Google è a conoscenza di segnalazioni che indicano l’esistenza di un exploit per CVE-2022-3723 in natura. (Anche Apple utilizza regolarmente una notifica di tipo OMG-ogni-tutto-c’è-un-giorno-0, utilizzando parole del tipo “è a conoscenza di una segnalazione che [un] problema potrebbe essere stato attivamente sfruttato”). Questo aggiornamento di Chrome significa che ora dovete cercare un numero di versione pari a 107.0.5304.87 o successivo. Questo è il numero di versione da aspettarsi su Mac o Linux, mentre gli utenti di Windows potrebbero trovare 107.0.5304.87 o 107.0.5304.88 e, no, non sappiamo perché ci siano due numeri diversi. Per quel che vale, la causa di questa falla di sicurezza è stata descritta come “confusione di tipo in V8”, che in gergo significa “c’era un bug sfruttabile nel motore JavaScript che poteva essere innescato da codice non attendibile e dati non attendibili che arrivavano apparentemente innocenti dall’esterno”.

In parole povere, ciò significa che è quasi certo che la semplice visita e visualizzazione di un sito web con una trappola esplosiva – qualcosa che non dovrebbe condurvi da solo verso il pericolo – potrebbe essere sufficiente per lanciare codice rogue e impiantare malware sul vostro dispositivo, senza alcun popup o altri avvisi di download. Si tratta di ciò che in gergo criminale è noto come installazione drive-by. Dato che una società di cybersicurezza ha segnalato questa vulnerabilità e data la pubblicazione quasi immediata di un aggiornamento con un solo bug, riteniamo che la falla sia stata scoperta nel corso di un’indagine attiva su un’intrusione nel computer o nella rete di un cliente. Dopo un’intrusione inaspettata o insolita, in cui i percorsi di ingresso più ovvi non compaiono nei registri, i cacciatori di minacce si rivolgono in genere ai dettagli dei registri di rilevamento e risposta a loro disposizione, cercando di ricostruire le specifiche a livello di sistema di ciò che è accaduto. Dato che gli exploit di esecuzione di codice remoto (RCE) dei browser spesso comportano l’esecuzione di codice non attendibile proveniente da una fonte non attendibile in modo inaspettato e l’avvio di un nuovo thread di esecuzione che normalmente non comparirebbe nei registri l’accesso a dati forensi di “risposta alle minacce” sufficientemente dettagliati può rivelare non solo come i criminali sono entrati, ma anche esattamente dove e come nel sistema sono riusciti ad aggirare le protezioni di sicurezza normalmente in vigore.

In poche parole, lavorare a ritroso in un ambiente in cui è possibile riprodurre più volte un attacco e osservarne lo svolgimento, spesso rivela la posizione, se non l’esatto funzionamento, di una vulnerabilità sfruttabile. E, come potete immaginare, estrarre con sicurezza un ago da un pagliaio è molto, molto più facile se si dispone di una mappa di tutti gli oggetti metallici appuntiti presenti nel pagliaio. In breve, quello che vogliamo dire è che quando Google dice “è a conoscenza di segnalazioni” di un attacco lanciato sfruttando Chrome nella vita reale, siamo pronti a supporre che questo si possa tradurre in “il bug è reale e può davvero essere sfruttato, ma poiché non abbiamo effettivamente indagato sul sistema violato nella vita reale, siamo ancora su un terreno sicuro se non usciamo allo scoperto e diciamo: ‘Ehi, tutti, è uno 0-day'”. La buona notizia di questo tipo di scoperte di bug è che probabilmente si sono svolte in questo modo perché gli aggressori volevano mantenere segreta sia la vulnerabilità che i trucchi necessari per sfruttarla, sapendo che vantarsi della tecnica o usarla troppo diffusamente avrebbe accelerato la sua scoperta e quindi ridotto il suo valore negli attacchi mirati. Gli odierni exploit RCE dei browser possono essere diabolicamente complessi da scoprire e costosi da acquisire, considerando l’impegno profuso da organizzazioni come Mozilla, Microsoft, Apple e Google per rendere i loro browser più resistenti ai trucchi per l’esecuzione di codice indesiderato. In altre parole, i tempi rapidi di patch di Google e il fatto che la maggior parte degli utenti riceverà l’aggiornamento in modo rapido e automatico (o almeno semi-automatico), significa che il resto di noi può non solo mettersi al passo con i truffatori, ma anche superarli.

Cosa fare?

Anche se probabilmente Chrome si aggiornerà da solo, consigliamo sempre di controllare comunque. Come già detto, è necessario cercare il file 107.0.5304.87 (Mac e Linux), oppure uno dei file 107.0.5304.87 e 107.0.5304.88 (Windows).

Utilizzate Altro > Aiuto > Informazioni su Google Chrome > Aggiorna Google Chrome.

Anche il browser open-source Chromium, almeno su Linux, è attualmente alla versione 107.0.5304.87. (Se si usa Chromium su Linux, si può aggiornare la versione 107.0.5304.87). (Se si utilizza Chromium su Linux o su una delle BSD, potrebbe essere necessario verificare con il produttore della distro per ottenere la versione più recente). Non sappiamo se la versione Android di Chrome sia interessata e, in tal caso, quale sia il numero di versione da tenere d’occhio. È possibile verificare eventuali annunci di aggiornamenti per Android sul blog Chrome Releases di Google. Presumiamo che i browser basati su Chrome su iOS e iPadOS non siano interessati, perché tutti i browser dell’App Store di Apple sono costretti a utilizzare il sottosistema di navigazione WebKit di Apple, che non utilizza il motore JavaScript V8 di Google. È interessante notare che al momento della stesura di questo articolo [2022-10-29T14:00:00Z], le note di rilascio di Microsoft per Edge descrivono un aggiornamento datato 2022-10-27 (due giorni dopo la segnalazione di questo bug da parte dei ricercatori), ma non elencano la CVE-2022-3723 tra le correzioni di sicurezza presenti in quella build, che è stata numerata 107.0.1418.24. Si presume quindi che la ricerca di una versione di Edge superiore a questa indichi che Microsoft ha pubblicato un aggiornamento contro questa falla. È possibile tenere d’occhio le patch di Edge tramite la pagina degli aggiornamenti di sicurezza di Edge di Microsoft.

Sicurezza Informatica

Turla usa Lunar contro le agenzie governative europee

Tempo di lettura: 2 minuti. Hacker russi utilizzano i nuovi malware LunarWeb e LunarMail per violare le agenzie governative europee nella ricerca di Eset

Ricercatori di sicurezza hanno scoperto due nuove backdoor, denominate LunarWeb e LunarMail, utilizzati per compromettere istituzioni diplomatiche di un governo europeo nel Medio Oriente e questi malware, attivi dal 2020 sotto il ceppo di Lunar, sono attribuiti all’APT sponsorizzato dallo stato russo, Turla.

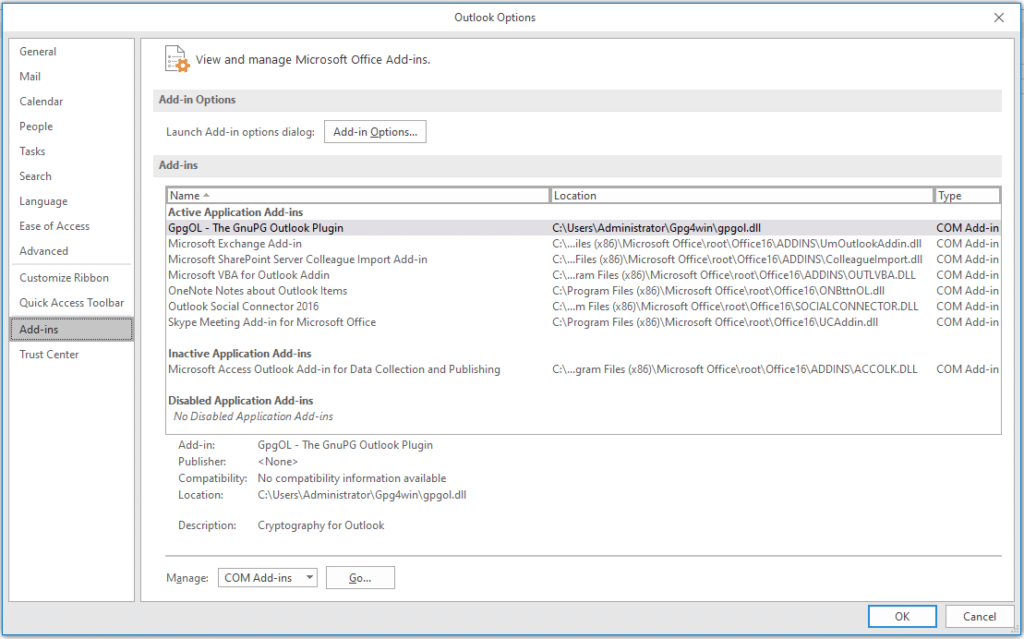

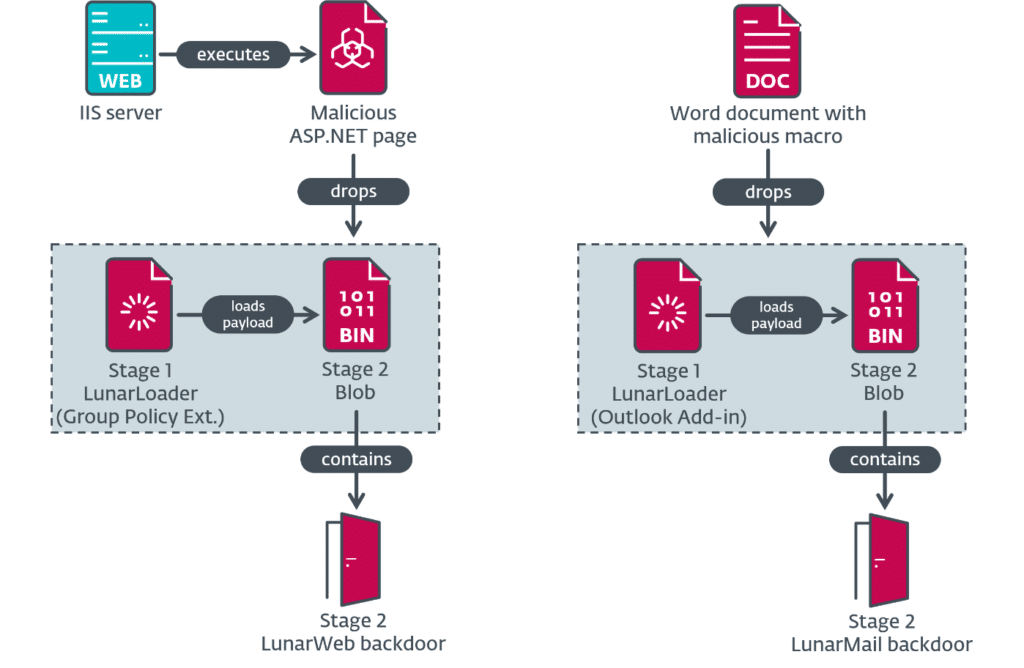

Catena di attacco Lunar

Secondo il rapporto di ESET, l’attacco inizia con email di spear-phishing contenenti file Word con macro dannose per installare la backdoor LunarMail. Questo stabilisce la persistenza creando un componente aggiuntivo di Outlook che si attiva ogni volta che il client di posta viene avviato.

I ricercatori hanno anche osservato l’uso potenziale di uno strumento di monitoraggio di rete open-source mal configurato, Zabbix, per distribuire il payload LunarWeb. Questo componente viene eseguito tramite una richiesta HTTP con una password specifica, decrittando ed eseguendo i componenti del loader e del backdoor.

Funzionamento della backdoor Lunar

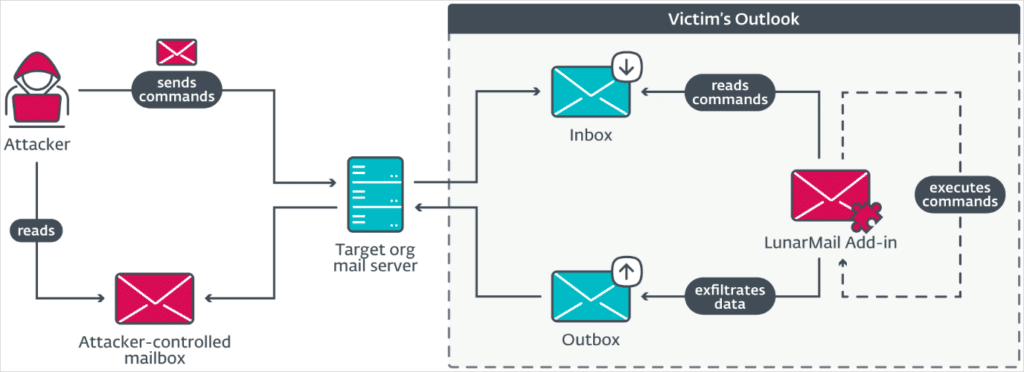

LunarWeb e LunarMail sono progettati per una sorveglianza prolungata e nascosta, il furto di dati e il mantenimento del controllo sui sistemi compromessi. LunarWeb è utilizzato sui server, emulando traffico legittimo e nascondendo comandi in file di immagini tramite steganografia.

LunarMail si installa su workstation con Microsoft Outlook, usando un sistema di comunicazione basato su email per lo scambio di dati con il server C2.

Tecniche di persistenza e attacco

I malware Lunar utilizzano tecniche sofisticate per mantenere la loro presenza sui dispositivi infetti, inclusi estensioni delle policy di gruppo, sostituzione di DLL di sistema e distribuzione come parte di software legittimi. I payload vengono decrittati da un loader chiamato LunarLoader usando cifrature RC4 e AES-256.

Attribuzione e sofisticazione degli attacchi

Le somiglianze nei TTP (tattiche, tecniche e procedure) osservate indicano che il toolset Lunar è stato sviluppato e operato da individui multipli, con vari gradi di sofisticazione nelle compromissioni. Gli attacchi più recenti hanno rivelato che i backdoor sono stati utilizzati in operazioni non rilevate dal 2020.

Indicatori di compromissione

ESET ha fornito una lista di indicatori di compromissione (IoC) per file, percorsi, rete e chiavi di registro osservati negli ambienti compromessi. La lista completa è disponibile qui.

Sicurezza Informatica

Garante Privacy irlandese indaga sulla violazione di Dell

Tempo di lettura: < 1 minuto. Garante Privacy irlandese avvia un’indagine sulla violazione dei dati personali dei clienti di Dell, con rischi di pesanti sanzioni per l’azienda.

Il Garante Privacy irlandese ha avviato un’indagine in seguito alle recenti violazioni dei dati personali dei clienti di Dell. La conferma arriva dal vice commissario della DPC, Graham Doyle, che ha ricevuto una notifica di violazione da parte di Dell, attualmente sotto valutazione.

Dettagli delle violazioni

Dell ha informato i clienti tramite email di aver subito una violazione dei dati che ha portato al furto di nomi, indirizzi fisici e informazioni sugli ordini. Nonostante ciò, Dell ha minimizzato il rischio per i clienti, affermando che il tipo di informazioni coinvolte non rappresenta un rischio significativo. Tuttavia, un secondo attacco è stato segnalato, nel quale l’attore della minaccia, noto come Menelik, ha dichiarato di aver sottratto nomi, numeri di telefono e indirizzi email dei clienti da un diverso portale Dell.

Implicazioni per Dell

Le violazioni mettono in luce vulnerabilità significative nei portali di Dell, con dati personali di clienti dell’Unione Europea coinvolti nel furto. L’Autorità Irlandese per la Protezione dei Dati, nota per essere uno dei regolatori della privacy più attivi in Europa, ha preso in carico il caso. La DPC ha precedentemente imposto pesanti sanzioni ad altre grandi aziende tecnologiche, tra cui una multa di 379 milioni di dollari a TikTok per la gestione dei dati dei minori e una multa di 1,3 miliardi di dollari a Meta per la violazione delle norme sul trasferimento dei dati personali verso gli Stati Uniti.

Con l’indagine della del Garante Privacy irlandese in corso, Dell rischia sanzioni significative in caso di violazioni confermate del GDPR, che possono arrivare fino al 4% del fatturato globale annuo. L’azienda ha dichiarato di collaborare con i regolatori per risolvere la situazione e proteggere i dati dei clienti.

Sicurezza Informatica

CISA: nuova direttiva e aggiornamenti di sicurezza

Tempo di lettura: 2 minuti. CISA rilascia nuovi avvisi di sicurezza per ics, aggiunge vulnerabilità al catalogo e Adobe rilascia diversi aggiornamenti di sicurezza

Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente rilasciato una serie di aggiornamenti e avvisi di sicurezza significativi unitamente a una direttiva. Tra le principali notizie, CISA ha pubblicato diciassette nuovi avvisi riguardanti sistemi di controllo industriale per fornitori come Siemens e Rockwell Automation. Inoltre, sono state aggiunte tre nuove vulnerabilità conosciute al catalogo delle vulnerabilità sfruttate, che includono criticità nei router D-Link e in Google Chromium. CISA ha anche aggiornato il catalogo con due ulteriori vulnerabilità relative ai prodotti Microsoft. Infine, Adobe ha rilasciato importanti aggiornamenti di sicurezza per numerosi prodotti software, evidenziando la necessità di aggiornamenti tempestivi per prevenire potenziali exploit.

CISA rilascia diciassette avvisi sui sistemi di controllo industriale

- ICSA-24-137-01 Siemens Parasolid

- ICSA-24-137-02 Siemens SICAM Products

- ICSA-24-137-03 Siemens Teamcenter Visualization and JT2Go

- ICSA-24-137-04 Siemens Polarion ALM

- ICSA-24-137-05 Siemens Simcenter Nastran

- ICSA-24-137-06 Siemens SIMATIC CN 4100 Before V3.0

- ICSA-24-137-07 Siemens SIMATIC RTLS Locating Manager

- ICSA-24-137-08 Siemens PS/IGES Parasolid Translator Component

- ICSA-24-137-09 Siemens Solid Edge

- ICSA-24-137-10 Siemens RUGGEDCOM CROSSBOW

- ICSA-24-137-11 Siemens RUGGEDCOM APE1808

- ICSA-24-137-12 Siemens Desigo Fire Safety UL and Cerberus PRO UL Fire Protection Systems

- ICSA-24-137-13 Siemens Industrial Products

- ICSA-24-137-14 Rockwell Automation FactoryTalk View SE

- ICSA-23-044-01 Mitsubishi Electric MELSEC iQ-R Series Safety CPU and SIL2 Process CPU (Update A)

- ICSA-24-074-14 Mitsubishi Electric MELSEC-Q/L Series (Update A)

- ICSMA-20-049-02 GE Healthcare Ultrasound Products (Update A)

Il Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato diciassette nuovi avvisi relativi ai sistemi di controllo industriale (ICS) per vari fornitori, tra cui Siemens, Rockwell Automation, Mitsubishi Electric e GE Healthcare. Questi avvisi forniscono informazioni dettagliate su vulnerabilità che potrebbero essere sfruttate da attori malevoli per compromettere i sistemi critici.

CISA aggiunge tre nuove vulnerabilità conosciute al catalogo

CISA ha aggiunto tre nuove vulnerabilità al suo catalogo delle vulnerabilità conosciute, basate su prove di sfruttamento attivo:

- CVE-2014-100005 D-Link DIR-600 Router Cross-Site Request Forgery (CSRF) Vulnerability

- CVE-2021-40655 D-Link DIR-605 Router Information Disclosure Vulnerability

- CVE-2024-4761 Google Chromium V8 Out-of-Bounds Memory Write Vulnerability

Queste vulnerabilità rappresentano vettori di attacco comuni per i cyber attori e pongono rischi significativi per l’infrastruttura federale.

CISA aggiunge due nuove vulnerabilità conosciute al catalogo

CISA ha aggiunto altre due vulnerabilità al catalogo delle vulnerabilità conosciute:

- CVE-2024-30051 Microsoft DWM Core Library Privilege Escalation Vulnerability

- CVE-2024-30040 Microsoft Windows MSHTML Platform Security Feature Bypass Vulnerability

La direttiva operativa vincolante (BOD) 22-01 della CISA richiede alle agenzie del ramo esecutivo federale civile (FCEB) di risolvere le vulnerabilità identificate entro la data di scadenza per proteggere le reti contro le minacce attive.

Aggiornamenti di sicurezza di Adobe per più prodotti

Adobe ha rilasciato aggiornamenti di sicurezza per affrontare vulnerabilità nei suoi prodotti software. Gli utenti e gli amministratori sono incoraggiati a rivedere i bollettini di sicurezza di Adobe e applicare gli aggiornamenti necessari per prevenire il controllo del sistema da parte di attori malevoli.

- Adobe Acrobat and Reader

- Adobe Illustrator

- Substance 3D Painter

- Adobe Aero

- Substance 3D Designer

- Adobe Animate

- Adobe FrameMaker

- Adobe Dreamweaver

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica6 giorni fa

Robotica6 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Smartphone1 settimana fa

Smartphone1 settimana faGoogle Pixel 8a vs Pixel 8: quale scegliere?