Sicurezza Informatica

CISA mette in guardia: APT sfruttano falle sicurezza Zoho e Fortinet

Tempo di lettura: 2 minuti. CISA avverte delle attività malevole di attori statali che sfruttano vulnerabilità critiche in sistemi noti, evidenziando la necessità di misure di sicurezza rafforzate.

La Cybersecurity and Infrastructure Security Agency (CISA) degli Stati Uniti ha lanciato un avvertimento riguardo a vari attori statali che stanno sfruttando le vulnerabilità presenti nei sistemi Fortinet FortiOS SSL-VPN e Zoho ManageEngine ServiceDesk Plus per ottenere accessi non autorizzati e stabilire una presenza persistente nei sistemi compromessi. Ecco i dettagli dell’avviso e le misure raccomandate per prevenire ulteriori abusi.

Attenzione alle vulnerabilità sfruttate dagli attori delle minacce statali

Giovedì, la CISA ha avvertito che diversi attori statali stanno sfruttando le falle di sicurezza per ottenere accessi non autorizzati e stabilire una presenza persistente nei sistemi compromessi. Sebbene le identità dei gruppi di minacce dietro gli attacchi non siano state rivelate, il comando cybernetico degli Stati Uniti ha fatto accenno al coinvolgimento di gruppi iraniani. Queste scoperte derivano da un’indagine condotta dalla CISA in una organizzazione del settore aeronautico non nominata, con evidenze di attività malevole iniziate già dal 18 gennaio 2023.

Dettagli tecnici delle vulnerabilità e delle tecniche di attacco

Gli attori delle minacce hanno sfruttato una grave vulnerabilità, indicata come CVE-2022-47966, che permette ad un attaccante non autenticato di prendere completamente il controllo di istanze vulnerabili. Dopo aver sfruttato con successo questa vulnerabilità, gli attori hanno ottenuto accesso a livello di root al server web, scaricando malware aggiuntivo, raccogliendo credenziali di amministratori e muovendosi lateralmente attraverso la rete. Inoltre, hanno utilizzato un’altra vulnerabilità, CVE-2022-42475, presente nel Fortinet FortiOS SSL-VPN, per accedere al firewall, disabilitando le credenziali degli account amministrativi e cancellando i log da diversi server critici per cancellare le tracce delle loro attività.

Raccomandazioni per prevenire ulteriori compromissioni

Di fronte a questa continua sfruttamento delle falle di sicurezza, si raccomanda alle organizzazioni di applicare gli aggiornamenti più recenti, monitorare l’utilizzo non autorizzato del software di accesso remoto e eliminare account e gruppi non necessari per prevenire il loro abuso. È importante rimanere vigili e adottare misure preventive per proteggere le infrastrutture critiche da potenziali attacchi.

Sicurezza Informatica

Microsoft Patch Tuesday di Maggio 2024 risolve 3 Zero-Day e 61 vulnerabilità

Tempo di lettura: 4 minuti. Scopri i dettagli degli aggiornamenti di sicurezza del Microsoft Patch Tuesday di maggio 2024, inclusi i fix per tre vulnerabilità zero-day e 61 altre falle.

Il Patch Tuesday di maggio 2024 di Microsoft ha portato importanti aggiornamenti di sicurezza, risolvendo 61 vulnerabilità, inclusi tre exploit zero-day attivamente sfruttati o pubblicamente divulgati.

Dettagli sugli Aggiornamenti

Tra le vulnerabilità corrette, solo una è stata classificata come critica, riguardante un problema di esecuzione remota del codice nel Microsoft SharePoint Server. Le altre correzioni includono:

- 17 vulnerabilità di elevazione di privilegio

- 2 vulnerabilità di bypass delle funzionalità di sicurezza

- 27 vulnerabilità di esecuzione remota del codice

- 7 vulnerabilità di divulgazione di informazioni

- 3 vulnerabilità di negazione del servizio

- 4 vulnerabilità di spoofing

Zero-Day corretti:

CVE-2024-30040 – Un exploit di bypass delle funzionalità di sicurezza nella piattaforma MSHTML di Windows che è stato attivamente sfruttato. Gli attaccanti hanno usato questa vulnerabilità per eludere le mitigazioni OLE, aumentando così il rischio di attacchi tramite file dannosi.

CVE-2024-30051 – Una vulnerabilità di elevazione di privilegio nella libreria core di Windows DWM, attivamente sfruttata per ottenere privilegi di sistema.

CVE-2024-30046 – Una vulnerabilità di denial of service in Microsoft Visual Studio che è stata pubblicamente divulgata.

Commento sulla Sicurezza

Microsoft sottolinea l’importanza di installare tempestivamente questi aggiornamenti per proteggere i sistemi dalle potenziali minacce. La varietà e la gravità delle vulnerabilità corrette in questo ciclo di patch evidenziano le sfide continue nella protezione degli ambienti informatici moderni. Patch Tuesday di maggio 2024 mostra l’impegno continuo di Microsoft nel rafforzare la sicurezza dei suoi prodotti di fronte a minacce in evoluzione. Gli utenti e gli amministratori di sistema sono incoraggiati a applicare questi aggiornamenti il prima possibile per salvaguardare i loro sistemi contro exploit noti e potenziali attacchi futuri.

| Tag | CVE ID | CVE Title | Severity |

|---|---|---|---|

| .NET and Visual Studio | CVE-2024-30045 | .NET and Visual Studio Remote Code Execution Vulnerability | Importante |

| Azure Migrate | CVE-2024-30053 | Azure Migrate Cross-Site Scripting Vulnerability | Importante |

| Microsoft Bing | CVE-2024-30041 | Microsoft Bing Search Spoofing Vulnerability | Importante |

| Microsoft Brokering File System | CVE-2024-30007 | Microsoft Brokering File System Elevation of Privilege Vulnerability | Importante |

| Microsoft Dynamics 365 Customer Insights | CVE-2024-30048 | Dynamics 365 Customer Insights Spoofing Vulnerability | Importante |

| Microsoft Dynamics 365 Customer Insights | CVE-2024-30047 | Dynamics 365 Customer Insights Spoofing Vulnerability | Importante |

| Microsoft Edge (Chromium-based) | CVE-2024-4558 | Chromium: CVE-2024-4558 Use after free in ANGLE | Sconosciuto |

| Microsoft Edge (Chromium-based) | CVE-2024-4331 | Chromium: CVE-2024-4331 Use after free in Picture In Picture | Sconosciuto |

| Microsoft Edge (Chromium-based) | CVE-2024-4671 | Chromium: CVE-2024-4671 Use after free in Visuals | Sconosciuto |

| Microsoft Edge (Chromium-based) | CVE-2024-30055 | Microsoft Edge (Chromium-based) Spoofing Vulnerability | Low |

| Microsoft Edge (Chromium-based) | CVE-2024-4368 | Chromium: CVE-2024-4368 Use after free in Dawn | Sconosciuto |

| Microsoft Edge (Chromium-based) | CVE-2024-4559 | Chromium: CVE-2024-4559 Heap buffer overflow in WebAudio | Sconosciuto |

| Microsoft Intune | CVE-2024-30059 | Microsoft Intune for Android Mobile Application Management Tampering Vulnerability | Important |

| Microsoft Office Excel | CVE-2024-30042 | Microsoft Excel Remote Code Execution Vulnerability | Important |

| Microsoft Office SharePoint | CVE-2024-30044 | Microsoft SharePoint Server Remote Code Execution Vulnerability | Critico |

| Microsoft Office SharePoint | CVE-2024-30043 | Microsoft SharePoint Server Information Disclosure Vulnerability | Importante |

| Microsoft WDAC OLE DB provider for SQL | CVE-2024-30006 | Microsoft WDAC OLE DB provider for SQL Server Remote Code Execution Vulnerability | Importante |

| Microsoft Windows SCSI Class System File | CVE-2024-29994 | Microsoft Windows SCSI Class System File Elevation of Privilege Vulnerability | Importante |

| Microsoft Windows Search Component | CVE-2024-30033 | Windows Search Service Elevation of Privilege Vulnerability | Importante |

| Power BI | CVE-2024-30054 | Microsoft Power BI Client JavaScript SDK Information Disclosure Vulnerability | Importante |

| Visual Studio | CVE-2024-30046 | Visual Studio Denial of Service Vulnerability | Importante |

| Visual Studio | CVE-2024-32004 | GitHub: CVE-2024-32004 Remote Code Execution while cloning special-crafted local repositories | Importante |

| Visual Studio | CVE-2024-32002 | CVE-2024-32002 Recursive clones on case-insensitive filesystems that support symlinks are susceptible to Remote Code Execution | Importante |

| Windows Cloud Files Mini Filter Driver | CVE-2024-30034 | Windows Cloud Files Mini Filter Driver Information Disclosure Vulnerability | Importante |

| Windows CNG Key Isolation Service | CVE-2024-30031 | Windows CNG Key Isolation Service Elevation of Privilege Vulnerability | Importante |

| Windows Common Log File System Driver | CVE-2024-29996 | Windows Common Log File System Driver Elevation of Privilege Vulnerability | Importante |

| Windows Common Log File System Driver | CVE-2024-30037 | Windows Common Log File System Driver Elevation of Privilege Vulnerability | Importante |

| Windows Common Log File System Driver | CVE-2024-30025 | Windows Common Log File System Driver Elevation of Privilege Vulnerability | Importante |

| Windows Cryptographic Services | CVE-2024-30020 | Windows Cryptographic Services Remote Code Execution Vulnerability | Importante |

| Windows Cryptographic Services | CVE-2024-30016 | Windows Cryptographic Services Information Disclosure Vulnerability | Importante |

| Windows Deployment Services | CVE-2024-30036 | Windows Deployment Services Information Disclosure Vulnerability | Importante |

| Windows DHCP Server | CVE-2024-30019 | DHCP Server Service Denial of Service Vulnerability | Importante |

| Windows DWM Core Library | CVE-2024-30008 | Windows DWM Core Library Information Disclosure Vulnerability | Importante |

| Windows DWM Core Library | CVE-2024-30051 | Windows DWM Core Library Elevation of Privilege Vulnerability | Importante |

| Windows DWM Core Library | CVE-2024-30035 | Windows DWM Core Library Elevation of Privilege Vulnerability | Importante |

| Windows DWM Core Library | CVE-2024-30032 | Windows DWM Core Library Elevation of Privilege Vulnerability | Importante |

| Windows Hyper-V | CVE-2024-30011 | Windows Hyper-V Denial of Service Vulnerability | Importante |

| Windows Hyper-V | CVE-2024-30017 | Windows Hyper-V Remote Code Execution Vulnerability | Importante |

| Windows Hyper-V | CVE-2024-30010 | Windows Hyper-V Remote Code Execution Vulnerability | Importante |

| Windows Kernel | CVE-2024-30018 | Windows Kernel Elevation of Privilege Vulnerability | Importante |

| Windows Mark of the Web (MOTW) | CVE-2024-30050 | Windows Mark of the Web Security Feature Bypass Vulnerability | Moderato |

| Windows Mobile Broadband | CVE-2024-30002 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-29997 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30003 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30012 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-29999 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-29998 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30000 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30005 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30004 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30021 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30001 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows MSHTML Platform | CVE-2024-30040 | Windows MSHTML Platform Security Feature Bypass Vulnerability | Importante |

| Windows NTFS | CVE-2024-30027 | NTFS Elevation of Privilege Vulnerability | Importante |

| Windows Remote Access Connection Manager | CVE-2024-30039 | Windows Remote Access Connection Manager Information Disclosure Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30009 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30024 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30015 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30029 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30023 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30014 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30022 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Task Scheduler | CVE-2024-26238 | Microsoft PLUGScheduler Scheduled Task Elevation of Privilege Vulnerability | Importante |

| Windows Win32K – GRFX | CVE-2024-30030 | Win32k Elevation of Privilege Vulnerability | Importante |

| Windows Win32K – ICOMP | CVE-2024-30038 | Win32k Elevation of Privilege Vulnerability | Importante |

| Windows Win32K – ICOMP | CVE-2024-30049 | Windows Win32 Kernel Subsystem Elevation of Privilege Vulnerability | Importante |

| Windows Win32K – ICOMP | CVE-2024-30028 | Win32k Elevation of Privilege Vulnerability | Importante |

Questi aggiornamenti rappresentano una parte critica della strategia di difesa informatica per gli ambienti che dipendono da software Microsoft, garantendo che le protezioni contro le vulnerabilità siano tempestivamente messe in atto.

Sicurezza Informatica

Ebury Botnet ha infettato 400.000 Server Linux dal 2009

Tempo di lettura: 2 minuti. La botnet Ebury ha infettato centinaia di migliaia di server Linux, con attacchi che continuano a evolversi e a rappresentare una minaccia significativa per la sicurezza informatica globale.

La botnet malware denominata ‘Ebury’ ha infettato quasi 400.000 server Linux dal 2009, con circa 100,000 dispositivi ancora compromessi alla fine del 2023. La ricerca di ESET, che segue questa operazione motivata finanziariamente da oltre un decennio, rivela aggiornamenti significativi nelle capacità del payload nel 2014 e nel 2017.

Evoluzione delle Infezioni di Ebury

Il grafico delle infezioni di Ebury mostra una crescita notevole nel volume delle infezioni nel tempo, suggerendo un’espansione significativa delle sue operazioni. L’ultima analisi pubblicata evidenzia le attività della botnet nel corso degli ultimi quindici anni, offrendo uno spaccato dettagliato dell’impatto di Ebury.

Tattiche Recenti di Ebury

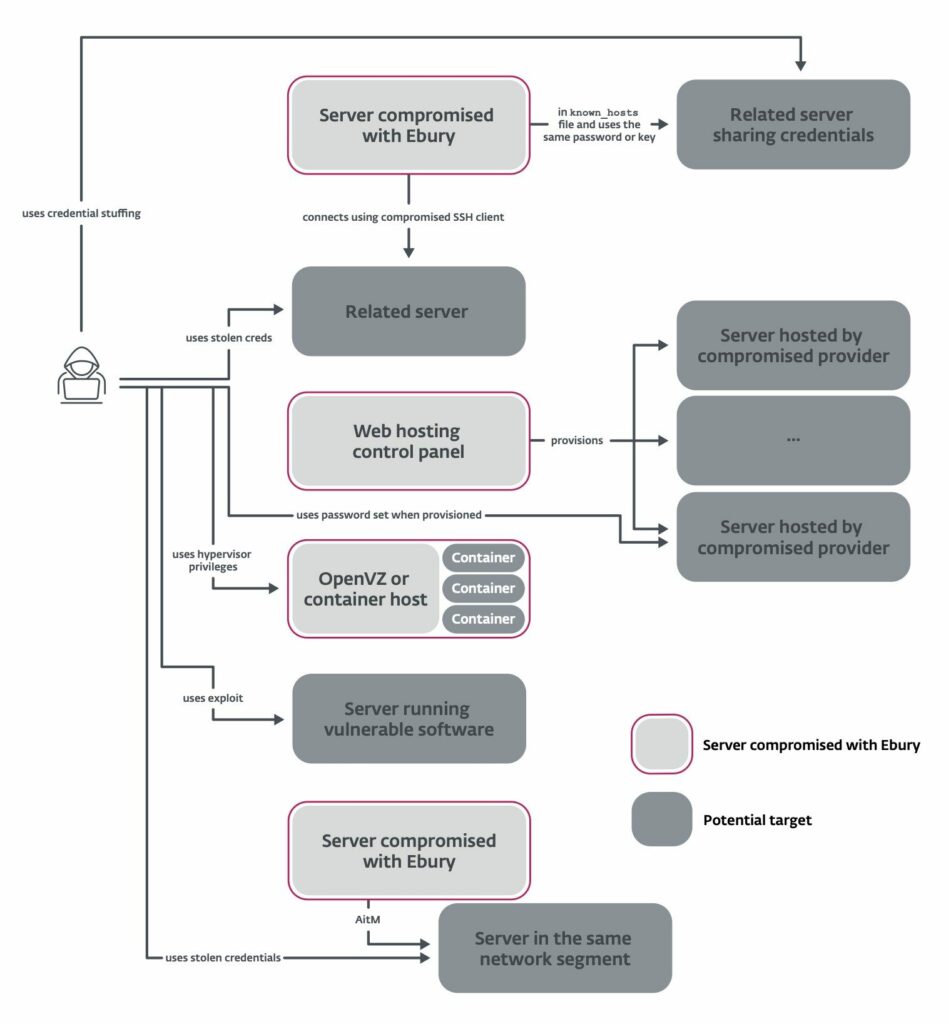

Le recenti attacchi di Ebury dimostrano una predilezione degli operatori di violare i provider di hosting e condurre attacchi alla catena di fornitura ai clienti che affittano server virtuali presso il provider compromesso. Il compromesso iniziale viene eseguito tramite attacchi di credential stuffing, utilizzando credenziali rubate per accedere ai server.

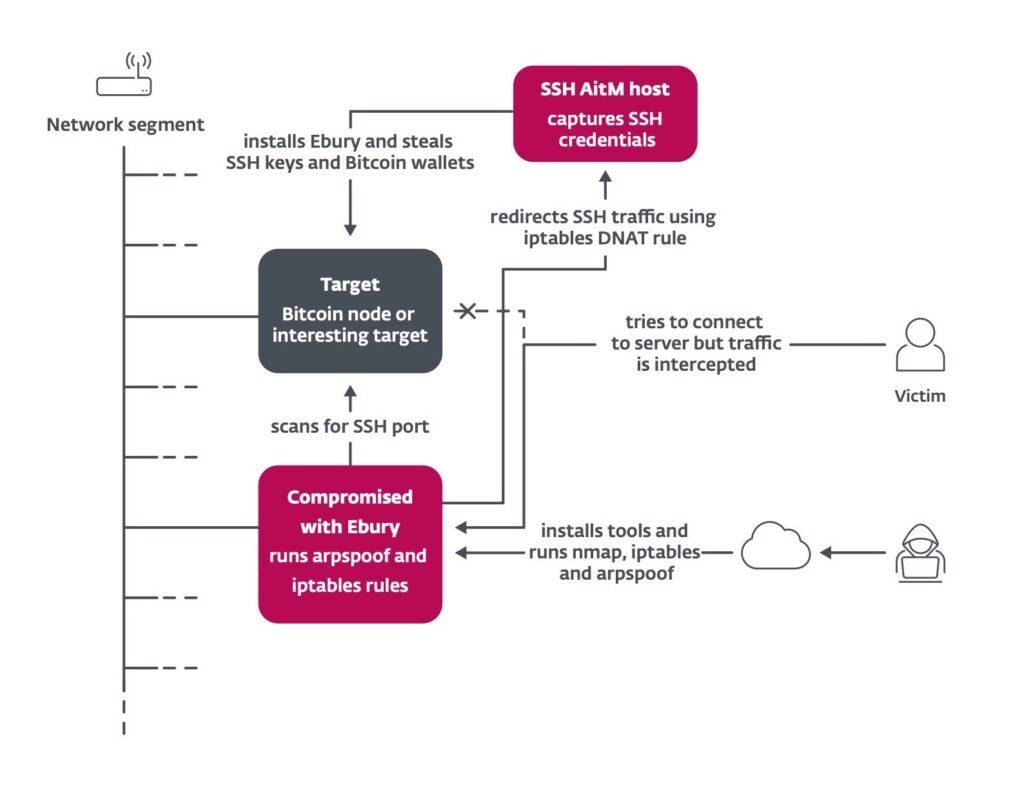

Come Funziona Ebury

Una volta compromesso un server, il malware esporta un elenco di connessioni SSH in entrata e in uscita e ruba le chiavi di autenticazione SSH, che vengono poi utilizzate per tentare di accedere ad altri sistemi. Inoltre, Ebury intercetta il traffico SSH sui server bersaglio all’interno di quei data center, utilizzando il spoofing dell’Address Resolution Protocol (ARP) per reindirizzare il traffico a un server sotto il loro controllo.

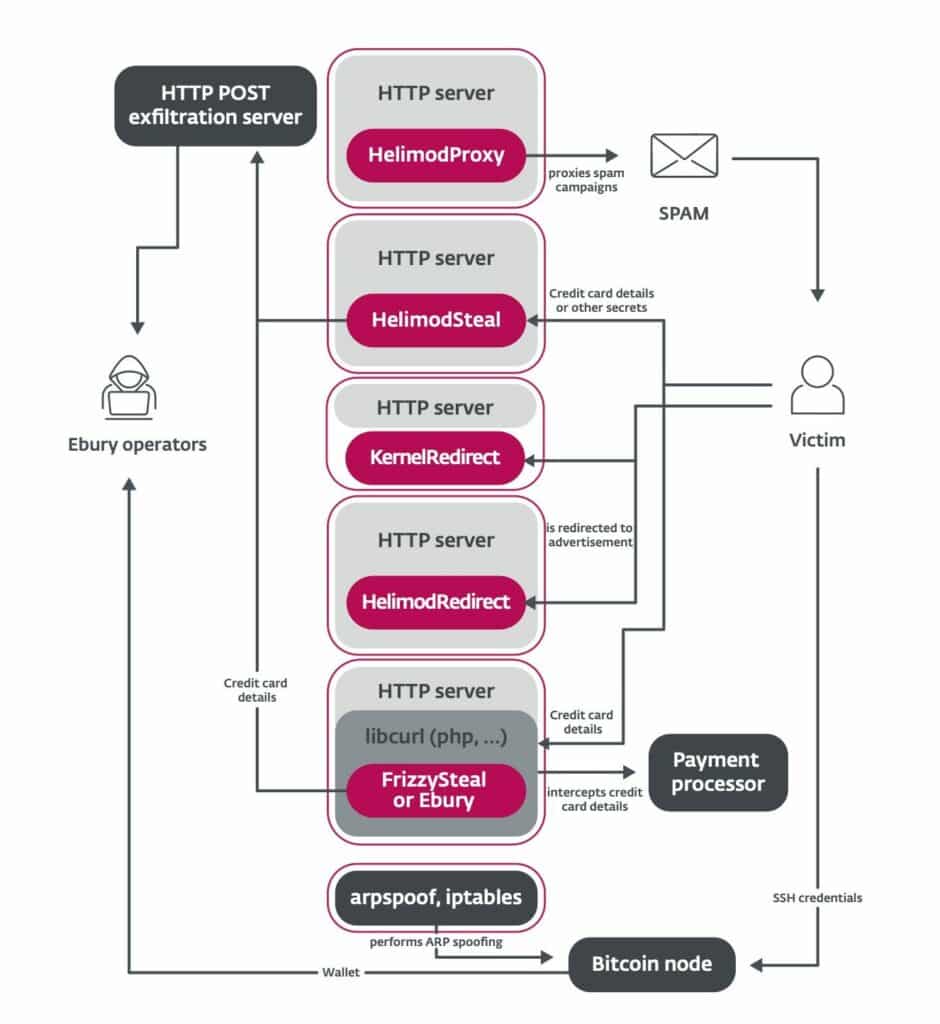

Strategie di monetizzazione

Le strategie di monetizzazione variano e includono il furto di informazioni di carte di credito inserite nei siti di pagamento, il reindirizzamento del traffico web per generare entrate da annunci e programmi affiliati, l’utilizzo di server compromessi per inviare spam e la vendita delle credenziali catturate.

Il rapporto dettagliato di ESET evidenzia la sofisticazione e la pervasività di Ebury, una botnet che continua a rappresentare una minaccia significativa per la sicurezza dei sistemi Linux a livello globale. L’operazione mostra quanto sia critica una vigilanza costante e l’adozione di misure di sicurezza robuste per proteggere le infrastrutture vitali. Questa profonda analisi della minaccia di Ebury serve come un promemoria critico per le organizzazioni di rafforzare le loro difese contro le botnet sofisticate e persistenti che mirano a compromettere e sfruttare infrastrutture critiche.

Sicurezza Informatica

CISA nuova vulnerabilità e Avvisi ICS

Tempo di lettura: 2 minuti. CISA aggiorna il catalogo con una nuova vulnerabilità sfruttata e rilascia avvisi per migliorare la sicurezza degli ICS

La Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente aggiunto una nuova vulnerabilità al suo catalogo di vulnerabilità sfruttate note e ha rilasciato quattro avvisi per i sistemi di controllo industriale. Queste azioni evidenziano la continua attenzione dell’agenzia alla mitigazione delle minacce cyber e al rafforzamento della sicurezza delle infrastrutture critiche.

Aggiornamento del Catalogo delle Vulnerabilità

CISA ha inserito la vulnerabilità CVE-2024-4671 nel suo catalogo. Questo problema riguarda un uso improprio della memoria (Use-After-Free) in Google Chromium e può essere sfruttato da attori malevoli per eseguire codice arbitrario. Tale vulnerabilità è particolarmente pericolosa poiché riguarda una piattaforma ampiamente utilizzata e rappresenta un rischio significativo per le reti federali.

Avvisi per Sistemi di Controllo Industriale

Parallelamente, CISA ha emesso quattro avvisi per i sistemi di controllo industriale che coinvolgono diversi produttori:

- ICSA-24-135-01 Rockwell Automation FactoryTalk Remote Access

- ICSA-24-135-02 SUBNET PowerSYSTEM Center and Substation Server

- ICSA-24-135-03 Johnson Controls Software House C-CURE 9000

- ICSA-24-135-04 Mitsubishi Electric Multiple FA Engineering Software Products

Questi avvisi si concentrano su vulnerabilità che potrebbero compromettere la sicurezza operativa di importanti infrastrutture industriali, indicando misure specifiche di mitigazione e aggiornamenti software raccomandati.

Importanza della compliance e delle azioni di mitigazione

Il Binding Operational Directive (BOD) 22-01, istituito da CISA, richiede che le agenzie del Federal Civilian Executive Branch (FCEB) rimedino alle vulnerabilità note entro le date stabilite per proteggere le reti FCEB da minacce attive. Anche se questa direttiva è specifica per le agenzie FCEB, CISA esorta tutte le organizzazioni a dare priorità alla risoluzione di queste vulnerabilità come parte della loro pratica di gestione delle vulnerabilità.

Gli aggiornamenti di CISA sulle vulnerabilità sfruttate conosciute e gli avvisi sui sistemi di controllo industriale sottolineano l’importanza di una vigilanza continua e di pratiche proattive di sicurezza cyber per proteggere le infrastrutture critiche e le reti governative. Le organizzazioni sono incoraggiate a implementare le raccomandazioni di CISA per mitigare il rischio di attacchi cyber. Questi sforzi da parte di CISA rafforzano le strategie di difesa contro le minacce cyber crescenti e dimostrano un impegno continuo nel proteggere sia il settore pubblico che quello privato da potenziali cyber attacchi.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste2 settimane fa

Inchieste2 settimane faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità