Sommario

Cloudflare ha rivelato di aver mitigato migliaia di attacchi DDoS HTTP iper-volumetrici che hanno sfruttato una recente vulnerabilità denominata “HTTP/2 Rapid Reset”. Di questi attacchi, 89 hanno superato i 100 milioni di richieste al secondo (RPS).

Dettagli sull’attacco

La campagna ha portato a un aumento complessivo del 65% del traffico di attacchi DDoS HTTP nel terzo trimestre rispetto al trimestre precedente. Gli attacchi DDoS di livello 3/4 sono aumentati del 14%. Nel complesso, il numero totale di richieste di attacchi DDoS HTTP nel trimestre è salito a 8,9 trilioni, in aumento rispetto ai 5,4 trilioni del secondo trimestre 2023 e ai 4,7 trilioni del primo trimestre 2023. Nel quarto trimestre 2022, il numero era di 6,5 trilioni.

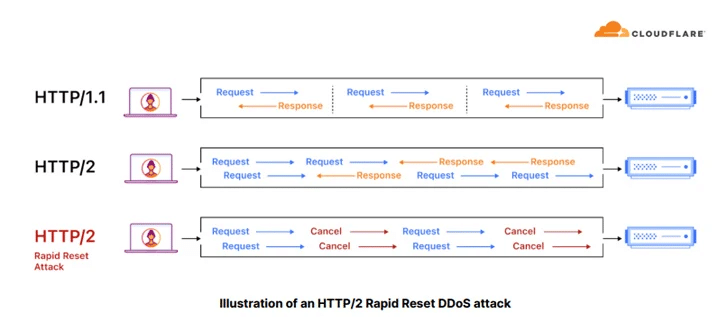

HTTP/2 Rapid Reset

La vulnerabilità HTTP/2 Rapid Reset (CVE-2023-44487) è stata rivelata all’inizio di questo mese. Questa vulnerabilità è stata utilizzata in attacchi DDoS orchestrati da un attore sconosciuto per colpire vari fornitori come Amazon Web Services (AWS), Cloudflare e Google Cloud. Fastly ha dichiarato di aver contrastato un attacco simile che ha raggiunto un volume di circa 250 milioni di RPS e una durata di circa tre minuti.

Potenza degli attacchi

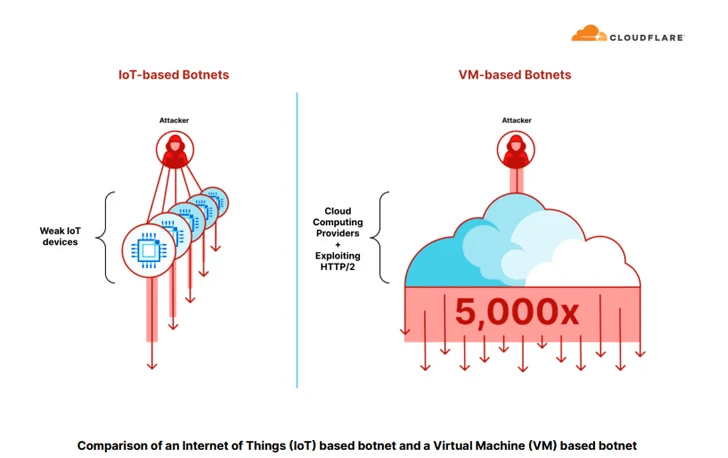

Cloudflare ha osservato che i botnet che sfruttano le piattaforme di cloud computing e sfruttano HTTP/2 sono in grado di generare fino a 5.000 volte più forza per nodo del botnet. Ciò ha permesso loro di lanciare attacchi DDoS iper-volumetrici con un piccolo botnet composto da soli 5-20 mila nodi.

Settori e paesi colpiti

Alcuni dei principali settori colpiti da attacchi DDoS HTTP includono il gaming, l’IT, la criptovaluta, il software per computer e le telecomunicazioni. Gli Stati Uniti, la Cina, il Brasile, la Germania e l’Indonesia sono stati i principali paesi da cui provenivano gli attacchi DDoS di livello applicativo (L7). D’altra parte, gli Stati Uniti, Singapore, Cina, Vietnam e Canada sono stati i principali bersagli degli attacchi DDoS HTTP.

Tipi di attacchi

Per il secondo trimestre consecutivo, gli attacchi DDoS basati su DNS sono stati i più comuni, rappresentando quasi il 47% di tutti gli attacchi. Questo rappresenta un aumento del 44% rispetto al trimestre precedente. Gli attacchi SYN flood sono rimasti al secondo posto, seguiti da RST flood, UDP flood e attacchi Mirai.

Cloudflare ha notato una diminuzione degli attacchi DDoS con richiesta di riscatto, poiché gli attori minacciosi hanno compreso che le organizzazioni non pagheranno. Questa rivelazione arriva in un momento di fluttuazioni del traffico internet e di un aumento degli attacchi DDoS a seguito della guerra tra Israele e Hamas.