Matrice Digitale aveva scoperto una truffa simile denunciandola a suo tempo:

Nel 2020, nel nostro documento congiunto con EUROPOL e l’Istituto interregionale di ricerca sul crimine e la giustizia delle Nazioni Unite (UNICRI), abbiamo delineato gli usi dannosi dell’intelligenza artificiale e abbiamo anche previsto l’uso e l’abuso delle tecnologie deepfake da parte dei criminali informatici. In effetti, non c’è voluto molto perché la nostra previsione diventasse realtà: attualmente, stiamo già osservando gli attacchi che si verificano in natura.

La crescente comparsa di attacchi deepfake sta ridisegnando in modo significativo il panorama delle minacce per le organizzazioni, le istituzioni finanziarie, le celebrità, le figure politiche e persino le persone comuni. L’uso di deepfake porta a nuovi livelli attacchi come la compromissione delle e-mail aziendali (BEC) e l’elusione della verifica dell’identità.

Ci sono diversi presupposti e ragioni per cui questi attacchi hanno avuto successo:

Tutti i pilastri tecnologici sono al loro posto. Il codice sorgente per la generazione di deepfake è pubblico e disponibile a chiunque voglia utilizzarlo. Il numero di immagini disponibili pubblicamente è sufficiente perché i malintenzionati possano creare milioni di identità false utilizzando le tecnologie deepfake. I gruppi criminali sono i primi adattatori di tali tecnologie e discutono regolarmente dell’uso di tecnologie deepfake per aumentare l’efficacia degli schemi di riciclaggio e monetizzazione esistenti. Stiamo assistendo a tendenze di implementazione di deepfake in scenari di attacco più recenti, come negli attacchi di social engineering, dove i deepfake sono un fattore tecnologico chiave. Esaminiamo come questa tendenza emergente si è sviluppata ed evoluta negli ultimi anni.

Identità rubate nelle truffe promozionali con deepfake

È diventato comune vedere immagini di personaggi famosi utilizzate in dubbie campagne di ottimizzazione dei motori di ricerca (SEO) su siti di notizie e social media. Di solito, le pubblicità sono in qualche modo legate alle competenze della celebrità selezionata e sono specificamente progettate per adescare gli utenti e indurli a selezionare i link sotto le immagini.

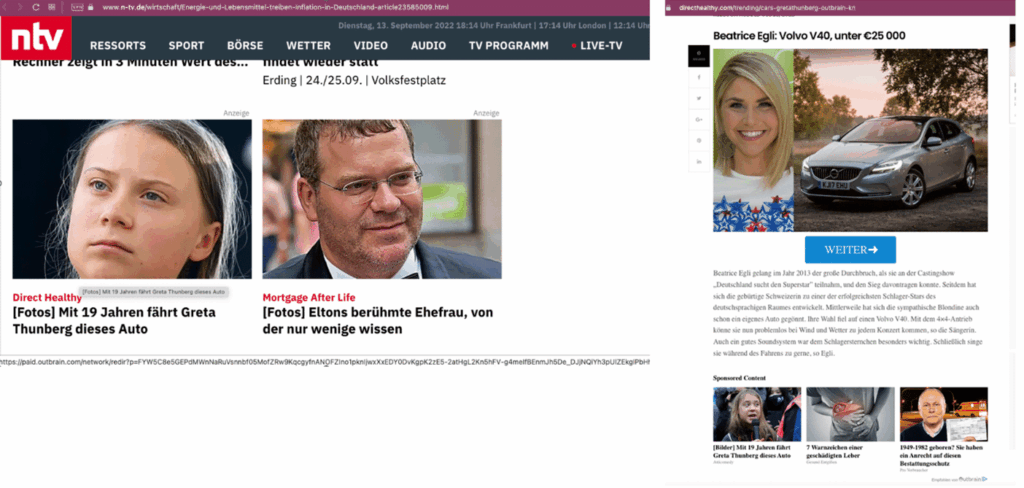

La Figura 1, ad esempio, mostra una schermata scattata il 13 settembre 2022 di annunci pubblicitari sul sito di notizie tedesco N-TV. Si nota che la pubblicità presenta persone note che probabilmente non sanno che le loro immagini vengono utilizzate. Se un utente seleziona questi annunci, appare una pagina con una pubblicità di automobili (come si vede nella parte destra della figura). Selezionando una pubblicità simile si accede a un’altra pagina promozionale (come si vede nella Figura 2).

Da anni gruppi pubblicitari senza scrupoli utilizzano questo tipo di contenuti multimediali in diversi schemi di monetizzazione. Tuttavia, ultimamente abbiamo assistito a interessanti sviluppi di queste pubblicità, nonché a un cambiamento nella tecnologia che consente queste campagne. Recentemente, alcuni gruppi di monetizzazione dei media digitali e della SEO hanno utilizzato contenuti mediatici condivisi pubblicamente per creare modelli deepfake di persone famose. Questi gruppi utilizzano i personaggi di celebrità e influencer senza il loro consenso, distribuendo i contenuti deepfake per diverse campagne promozionali.

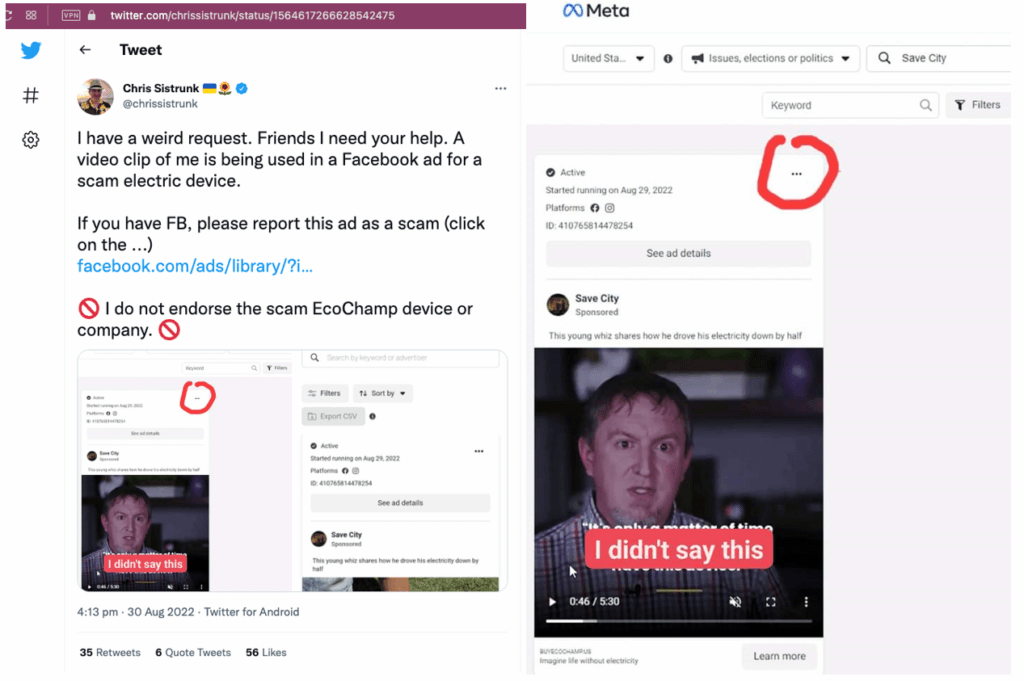

Uno di questi esempi è evidenziato nella Figura 3. Su Meta è stata vista una campagna promozionale con Chris Sistrunk, un esperto di sicurezza informatica. In particolare, non era un sostenitore del prodotto presentato nella campagna, né ha pronunciato alcuno dei contenuti presenti nel video dell’annuncio.

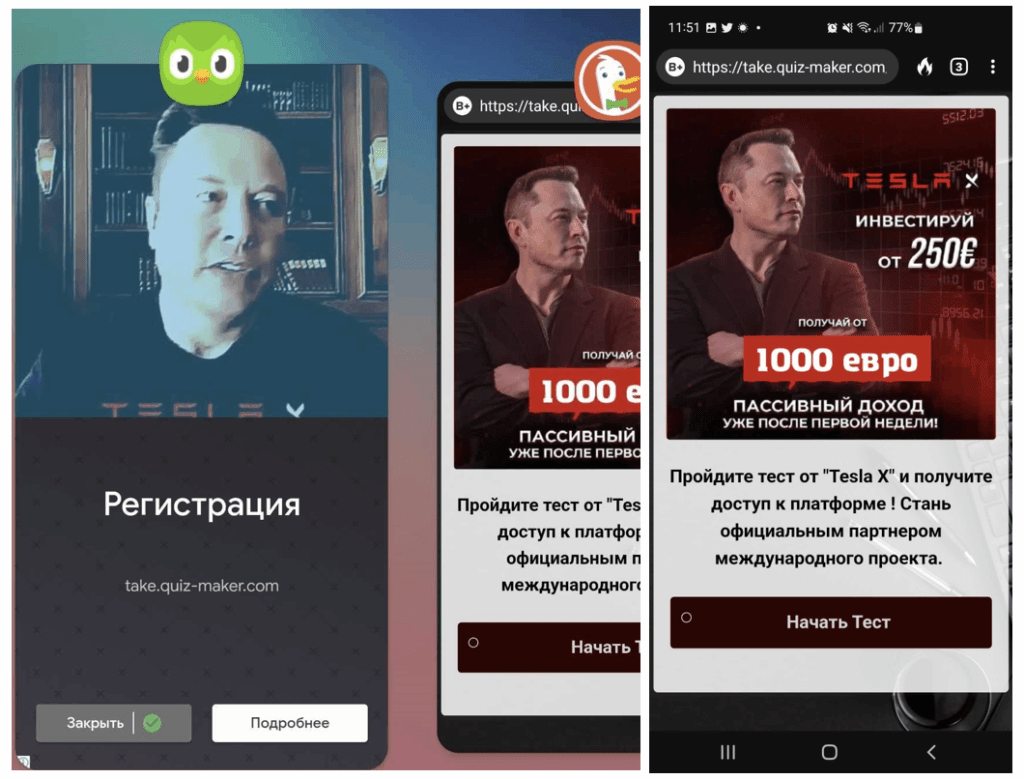

Uno degli autori di questo blog ha anche visto annunci pubblicitari in applicazioni mobili legittime e popolari che utilizzavano non solo immagini statiche ma anche video deepfake di Elon Musk per pubblicizzare “opportunità di investimento finanziario”.

La prossima escalation per i deepfake è la capacità di effettuare videochiamate impersonando persone note.

L’argomento dei servizi deepfake è piuttosto popolare nei forum underground. In questi gruppi di discussione, vediamo che molti utenti puntano alla verifica delle banche online e della finanza digitale. È probabile che i criminali interessati a questi servizi siano già in possesso di copie dei documenti identificativi delle vittime, ma hanno anche bisogno di un flusso video delle vittime per rubare o creare account. Questi account potrebbero essere utilizzati in seguito per attività dannose come il riciclaggio di denaro o le transazioni finanziarie illecite.

Deepfakes nella clandestinità

Gli attacchi criminali clandestini che utilizzano strumenti e tecniche di verifica hanno subito una notevole evoluzione. Ad esempio, i servizi di verifica degli account sono disponibili da tempo. Tuttavia, man mano che il commercio elettronico si è evoluto utilizzando le moderne tecnologie e i sistemi di chat online per la verifica dell’identità, anche i criminali hanno evoluto le loro tecniche e sviluppato nuovi metodi per aggirare questi schemi di verifica.

Nel 2020 e all’inizio del 2021, abbiamo già visto che alcuni utenti di forum clandestini cercavano “specialisti di deepfake” per gli scambi di criptovalute e gli account personali.