Elon Musk, dopo aver mantenuto l’impegno nella lotta ai profili che condividono contenuti con abusi sessuali sui minori, ha proceduto a sospendere gli account che condividono immagini pornografiche legali. Ancora una volta la stretta arriva dalla struttura risicata in termini di maestranze della Twitter Inc, dando uno schiaffo morale a tutti coloro che protestavano sulla mancanza di personale per far fronte alle battaglie su cui lo stesso Musk ci ha messo la faccia dall’inizio.

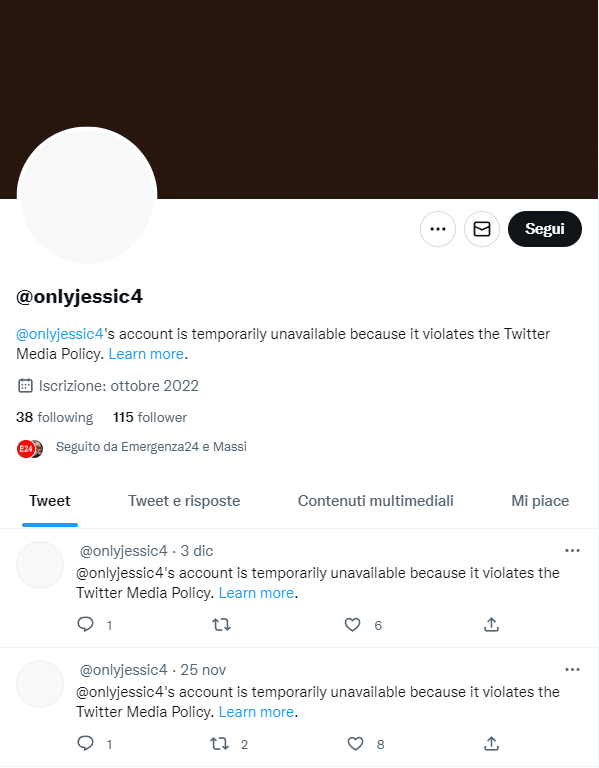

Quello che viene contestato ai creators non è il fatto che si trovino abusivamente sulla piattaforma, ma il non aver indicato il proprio profilo come “materiale sensibile” portando alla sospensione dell’account, che si risolverà appunto se verrà portata questa modifica. Non a caso molti altri profili invece sono già attivi o non sono stati toccati dall’ennesima stretta sul trema perché già si erano identificati come utenti che pubblicano materiale per adulti. Siamo arrivati alla resa dei conti con il mercato pubblicitario nel quale praticamente verrà fuori se ci sia o meno una regia nel boicottare la piattaforma, essendo venuti meno i presupposti dell’associazione fortuita tra i noti brand aziendali ed immagini pornografiche.

Resta in sospeso invece la questione dei bot , su cui Musk ha già avviato una forte stretta lanciando un sondaggio pubblico dove ha chiesto se i profili truffa sono calati nell’ultimo periodo, ottenendo una risposta positiva da parte del pubblico sulla base dei benefici già visibili. Con meno contenuti pedopornografici, con maggiore distinzione tra la piattaforma per aperta ai contenuti per adulti e quella puramente social media, con la proiezione di ridurre i bot che secondo una stima rappresentano il 30% del traffico della piattaforma, Twitter in meno di un mese inizia ad essere un posto migliore senza la forza dipendente di allora, colpevole di aver fatto poco nulla sul tema degli abusi sui minori e di essere stata molto disponibile ad autocensurarsi sulle pressioni esercitate dalla voce politica del Partito Democratico statunitense.