Sommario

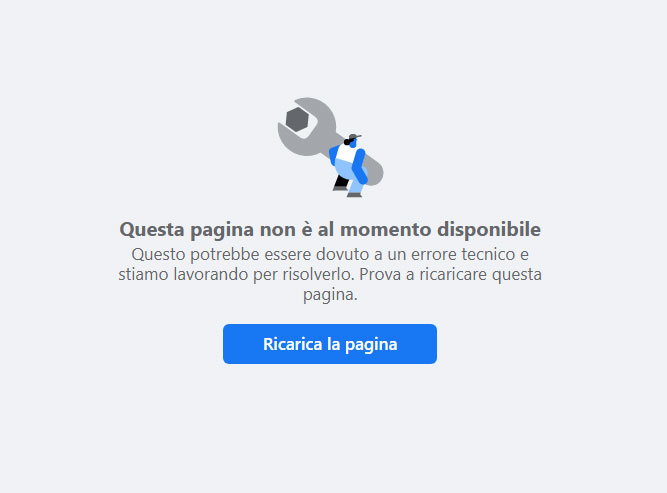

Capita anche ai migliori, e sta capitando in queste ore. I server di Facebook, Instagram e Whatsapp non funzionano. Nessuna delle App del mondo creato da Mark Zuckerberg permette l’accesso agli utenti.

Un malfunzionamento di questo genere ha una portata enorme, in tutta Europa sono stati segnalati gli stessi problemi.

La situazione è in evoluzione, vi terremo aggiornati tramite questa pagina.

Ultimi aggiornamenti:

4/10/2021

ore 17.00 : importante picco di segnalazioni da parte di numerosi utenti

ore 18.00 : tutte le piattaforme della famiglia Facebook sono fuori servizio

ore 19.00 : Twitter, l’unico “social” di massa funzionante al momento registra, a 2 ore dall’incidente, una impennata di hashtag volati in cima alle tendenze:

| HASHTAG | Messaggi condivisi in circa 2 ore |

| #instagramdown | 244.000 Tweet |

| #facebookdown | 235.000 Tweet |

| #whatsappdown | 187.000 Tweet |

ore 20.00 : Diversi produttori di videogiochi (come Match Master e Pokemon GO), che contano centinaia di migliaia di utenti in tutti il mondo, hanno avvisato i propri utenti che le difficoltà a collegarsi alle loro app sono causate dal malfunzionamento di Facebook.

Numerose app infatti utilizzano la funzione “Facebook Login” per poter riconoscere i propri utenti.

Per queste ragioni anche i servizi legati ad Oculus, di recente acquisizione da parte di Facebook.

ore 23.46 : Alcuni messaggi Whatsapp sono transitati verso alcune App, ma i server risultano subito congestionati. I DNS tornano a funzionare, ma i server non riescono evidentemente a gestire le milioni di richieste contemporanee.

ore 23.59 : dopo 7 ore di assenza dal traffico Internet, la piattaforma Facebook torna a funzionare, si prevedono rallentamenti ed interruzioni durante le prime ore di funzionamento a causa del sicuro picco di connessioni da parte degli utenti in astinenza da social.

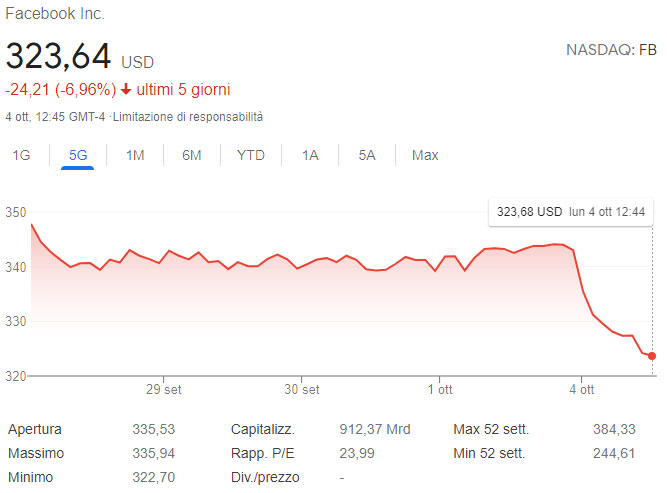

Le ripercursioni sui mercati

Un network come Facebook ed Instagram fermo per diverse ore rappresenta un danno economico di proporzioni epiche. Non solo le aziende che hanno comprato ADS non ottengono il servizio, e quindi non lo pagano, ma anche gli investitori sono molto preoccupati da questo inaspettato e prolungato blackout.

La analisi tecnica di Matrice Digitale

Da tecnici ci siamo posti subito numerosi interrogativi. Si è trattato di un attacco hacker? Come è possibile che una azienda che ormai è padrona della Rete, subisca un malfunzionamento così imponente per un periodo di tempo così prolungato?

Il primo tentativo che abbiamo fatto è stato quello di tracciare il percorso che unisce la rete Facebook (che ospita anche Instagram e Whatsapp) al resto del mondo, attraverso il semplice comando UNIX “traceroute”. (disponibile anche sui sistemi Windows come “tracert”)

La sorpresa: i DNS non funzionano

Tentando questa semplice analisi ci siamo resi conto che il vero malfunzionamento non è imputabile ai server o alla connettività, ma alla mancata “risoluzione” dei domini Internet su cui si basano i servizi della azienda leader nel settore dei social network.

I domini non sono scaduti, questo accade agli sprovveduti a volte, invece Mark li ha pagati fino al 2030.

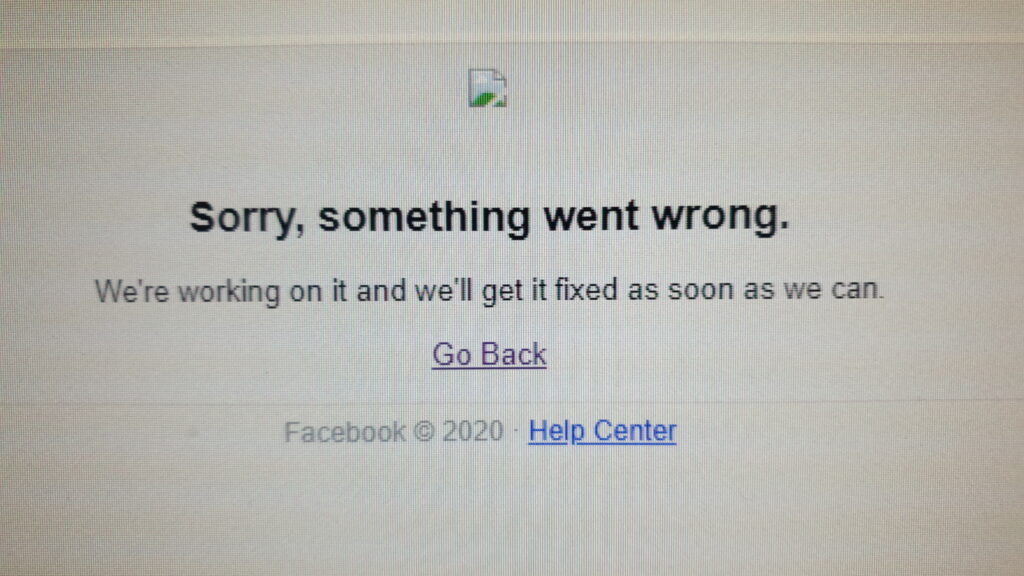

Le dichiarazioni di Facebook

“We’re aware that some people are having trouble accessing our apps and products. We’re working to get things back to normal as quickly as possible, and we apologize for any inconvenience.”

In un messaggio su Twitter (l’unica piattaforma funzionante) Facebook comunica : “Siamo a conoscenza che alcune persone stiano avendo difficoltà ad accedere alle nostre app e prodotti. Siamo lavorando per ripristinare la normalità il prima possibile, e ci scusiamo per eventuali inconvenienti” (fonte: https://twitter.com/Facebook/status/1445061804636479493?s=20)

Le prime congetture

La scomparsa di Facebook dai dispositivi di oltre mezzo miliardo di persone segue di un giorno le dichiarazioni di un informatore interno all’azienda che ha denunciato la stessa di dare priorità al profitto. Ella ha infatti dichiarato che i suoi avvocati hanno depositato almeno otto denunce al “U.S. Securities and Exchange Commission“, prese in considerazione da due membri del Parlamento Europeo che hanno richiesto di indagare a fondo sulle accuse.

La gestione di tematiche come la disinformazione o l‘hate speech hanno avuto minore priorità rispetto all’aumento della redditività della piattaforma, in violazione di diverse normative internazionali e raccomandazioni ricevute anche dal Congresso Americano. Per anni Facebook ha affrontato fiumi di critiche da Associazioni per i Diritti Umani. Anche ricercatori universitari hanno reputato pericoloso il modo in cui la piattaforma social più persuasiva del pianeta, distorca il modo in cui vediamo il mondo e promuova comportamenti lesivi che vanno dai disturbi alimentari, fino al genocidio.

Non sono remote le ipotesi, avvalorate dal tipo di malfunzionamento, che si possa trattare di un attacco di “hacktivist“. Hacker attivisti che attaccano i DNS del social network accusato di essere dannoso per i giovani e di alimentare le discussioni on line, perché il commentare degli utenti, detto engagement, rappresenta il vero valore economico dell’azienda.

Attaccare i server DNS non è purtroppo ancora diventata una impresa difficile, ed ha il preciso scopo di oscurare il sito ed i servizi, senza intaccare minimamente il funzionamento o la sicurezza dei server centrali e dei dati degli utenti.

Quanto è sicura l’infrastruttura informatica di Facebook?

Non troppo, se consideriamo che solo pochi mesi fa, ad Aprile 2021, le informazioni di 533 milioni di utenti sono state pubblicate su un forum pubblico gestito da hacker.

Facebook, a sua difesa, ha dichiarato che la sottrazione di questi dati era stata denunciata già in passato, precisamente nel dicembre del 2019. I dati resi pubblici, quindi, conterrebbero informazioni vecchie, e la falla di sicurezza che ha permesso di penetrare i server è stata rimossa dal sistema pochi mesi dopo.

“Pochi mesi dopo”

(Facebook security manager)

Il mio capo mi avrebbe bruciato vivo per una dichiarazione del genere.