Sommario

Il caro bollette sta impazzando dopo le sanzioni inflitte alla Russia a causa dell’invasione in Ucraina e l’Italia si è ritrovata alla canna del gas. Nonostante le rassicurazioni che in questi mesi sono giunte dai giornalisti e dai tecnici, il prezzo è aumentato e non solo si parla di bollette triplicate, addirittura decuplicate, ma anche di razionamento del gas.

Intanto Franco Bernabè, responsabile del Governo Draghi sulla questione dell’Ilva di Taranto, ben tenuto in considerazione sulle questione energetiche perchè considerato tra i migliori esperti italiani, ha dichiarato a suo tempo che il problema si sarebbe risolto verso fine 2023. Nonostante questo, l’Italia ha preferito ignorare la previsione di mercato, trovandosi a gestire il bubbone “dell’improvvisa crisi“.

Nei giorni scorsi, Matrice Digitale ha dedicato ampio spazio a due previsioni di due professionisti, uno stimato economista e un noto giornalista, che con il senno di poi non si sono avverate, anzi, il risultato è quello peggiore che potesse succedere con il razionamento invocato dalla Von der Leyern.

Avete provato a fare un nuovo contratto Gas e Luce?

Chi in questi giorni si è sposato ed ha deciso di mettere su famiglia oppure cambia abitazione guadagnando la media di 1200 euro con figli a carico, sarà costretto a cambiare condizioni contrattuali oppure accettarne nuove secondo la congiuntura economica del momento. In data 28 agosto, il sito facile.it proponeva solo una ditta che offriva due tipologie di contratto diverse e precisamente una bassa “prezzo indicizzato” e prezzo alto “tariffa fissa“.

Avendo accettato la tariffa fissa, l’unica ditta che si poteva scegliere, dopo diversi giri fisici in Eni e altri gestori andati a vuoto perchè hanno proposto offerte a condizioni molto sfavorevoli, arriva la comunicazione che non è possibile procedere con il contratto per un cavillo burocratico. Si chiede se è possibile superarlo e la risposta è “sul sito internet è impossibile modificare l’impostazione da nuova attivazione a subentro“.

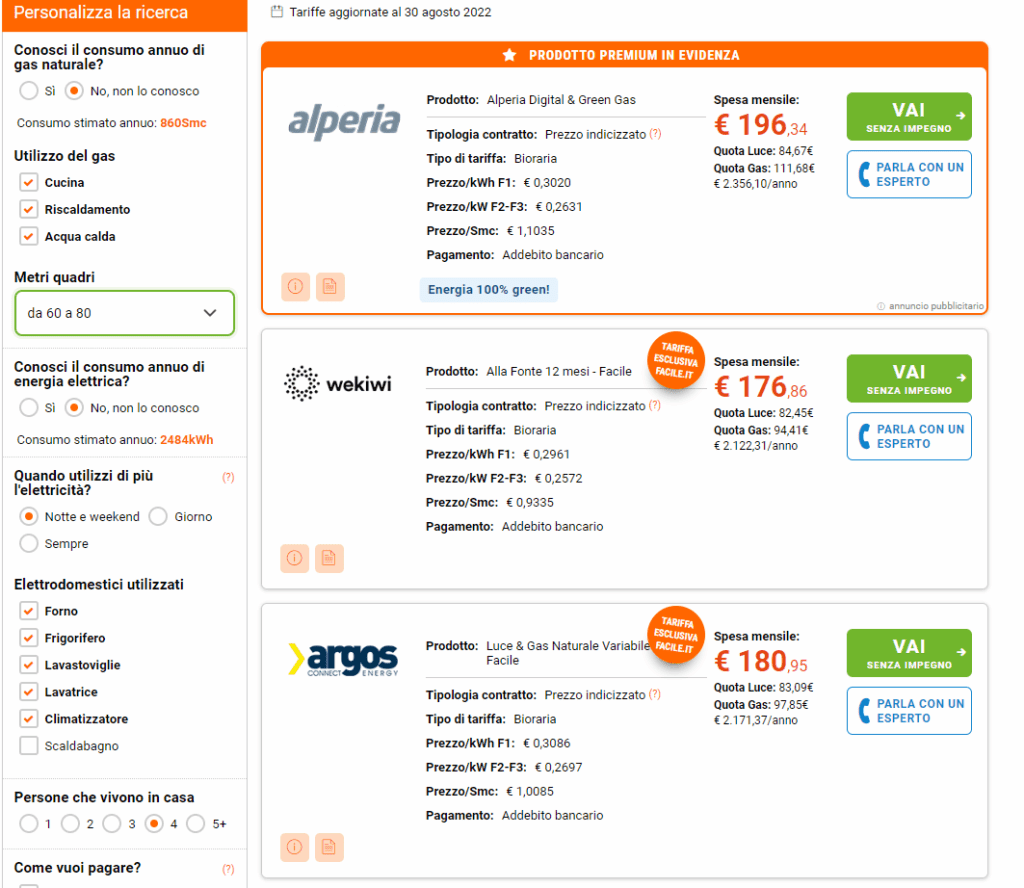

Suona strano per una compagnia che stipula obbligatoriamente contratti su Internet ed ha una piattaforma dedicata che si presenta in linea con gli standard moderni. Dopo una settimana in attesa, si ritorna su Facile.it e per fortuna la situazione è diversa in termini di offerta:

Una pagina piena di offerte proposte da compagnie diverse che partono dai 196 euro al mese nella combo luce-gas, fino a 361 euro e la differenza di prezzo sta tra prezzo indicizzato ed il prezzo fisso la cui differenza sta quando il costo del kWh o il costo Smc sono fissi, significa che il prezzo della luce e/o del gas sarà sempre lo stesso per tutta la durata dell’offerta. Viceversa, il costo indicizzato prevede un prezzo luce e gas che cambia durante il corso del tempo.

Quest’ultimo aspetto porta le bollette ad essere diverse tra loro perché con il prezzo fisso si paga quanto si deve per il consumo per due anni solitamente, diversamente quando il prezzo è indicizzato, ogni tre mesi c’è la possibilità che il gestore non solo applichi la variazione di costo, ma allo stesso tempo subentra la questione dello spread.

In sintesi, fare un contratto è come stipulare un mutuo variabile che solitamente è sconsigliato nei medi e lunghi periodi perché la percentuale può subire modifiche vertiginose nei tassi di interesse soprattutto in momenti di indecisione come questi. L’aspetto interessante, per le compagnie ovviamente che erogano il servizio, è che il costo dello spread viene in alcuni casi addebitati agli utenti. Un pò come il pizzaiolo che ha aggiunto i contributi per il taglio della pizza oppure degli aumenti di luce e gas nello scontrino erogato al cliente.

Perchè siamo arrivati a questo?

Il prezzo del gas in Europa viene fuori dalle negoziazioni sul mercato di Amsterdam. Abbiamo preso una materia prima e l’abbiamo data letteralmente in mano ai privati. Ora, per far comprendere il livello di speculazione in atto, il Natural Gas che scambia a New York, totalmente scollegato dal mercato europeo, vive la stessa salita del prezzo del gas di Amsterdam nonostante negli Usa le scorte siano in aumento e i consumi in diminuzione. Questo perchè la stessa materia prima, indispensabile alle società moderne, è collegata al mercato speculativo dove gli Hedge Fund speculativi stanno tirando al massimo i prezzi perché hanno posizioni long molto forti come scommessa. La guerra in Ucraina, secondo alcuni, c’entra nulla o poco. Gli unici due paesi in Europa che hanno un prezzo del gas contenuto rispetto agli paesi UE sono Spagna e Portogallo semplicemente perché hanno messo un tetto al prezzo di acquisto di gas. La Francia che vive anche di energia nucleare paga un kWh maggiore dell’Italia e questo dimostra che, seppur ci sia una migliore produzione energetica, il prezzo non cambia perchè è soggetto alle stesse speculazioni. La soluzione sarebbe quella di trattare direttamente con i paesi fornitori il prezzo di mercato e concordare i modi di consegna della materia prima, ma questo interrogativo è difficile da approfondire seppur l’intervento migliore dell’Europa sembrerebbe quello di rivolgersi direttamente come gruppo di acquisto all’estero senza passare per un mercato altamente speculativo dove, però, gli stessi fondi di investimento che tengono in piedi l’economia finanziaria europea sono coinvolti nel giro di denaro.

L’attacco malware al GSE

In questi giorni, tra caos bollette, proclami dei politici in campagna elettorale, l’Italia non si è fatta mancare un attacco malware al GSE, l’agenzia italiana per l’energia Gestore dei Servizi Energetici SpA occorso e nella notte tra domenica e lunedì mattina. I sistemi informatici e i siti web del GSE sono stati chiusi per proteggere i dati, si legge nel comunicato. Il ruolo dell’agenzia come acquirente di gas di ultima istanza per la rete elettrica italiana non è stato ostacolato. La polizia italiana e le autorità di sicurezza informatica stanno ancora valutando l’entità dell’attacco e il tipo di dati compromessi, ha dichiarato una portavoce del GSE. Tra le altre funzioni, il GSE è una delle agenzie governative incaricate della gestione del mercato elettrico italiano.