Sicurezza Informatica

Gli hacker vanno a scuola: quali rischi e come difendersi

Tempo di lettura: 6 minuti. Non solo attacchi ransomware, ma vere e proprie scorribande che colpiscono gli studenti ed i loro compiti. Dagli USA la minaccia globale alla DaD

“L’hacker ha rubato i miei compiti”. Mentre le generazioni precedenti di educatori avrebbero guardato con aria assente gli studenti che avevano presentato una simile scusa per spiegare perché la loro relazione sul libro non era stata consegnata entro la scadenza, gli insegnanti di oggi, la maggior parte dei quali è stata costretta a spostare le proprie classi in un ambiente virtuale e a utilizzare strumenti di apprendimento online e di videoconferenza per rimanere in contatto e impegnati con i propri studenti nel corso della pandemia, l’affermazione è tutt’altro che inverosimile.

Il recente attacco ransomware al Lincoln College dell’Illinois è un esempio del crescente rischio di attacchi informatici che le scuole di oggi devono affrontare. Già in difficoltà dal punto di vista finanziario e sull’orlo del collasso, con una dotazione finanziaria in calo e un precipitoso calo delle iscrizioni a causa della pandemia che ha allontanato gli studenti dal campus, l’attacco ransomware è stato la goccia che ha fatto traboccare il vaso. Le ammissioni e l’accesso ai dati e ai documenti chiave del campus sono stati bloccati. I sistemi informatici necessari per il reclutamento e la raccolta fondi erano inaccessibili. Incapace di riprendersi da questo colpo mortale, apparentemente arrivato all’improvviso, il college ha recentemente chiuso i battenti, ponendo fine a 157 anni di attività.

In un anno di grande successo per i criminali informatici, il Lincoln è stato una delle oltre 1.000 scuole e campus vittime di attacchi ransomware nell’ultimo anno, il che lo ha reso il più grande anno mai registrato finora, con le bande di ransomware che sembrano confrontarsi sui rispettivi successi lucrativi e che si sono coalizzate intorno a un settore che fino a tempi recenti è passato sottotraccia.

Dalla geografia alla geometria, cosa c’è nelle scuole che all’improvviso fa girare gli attori delle minacce come squali e come possono educatori e amministratori proteggersi dal diventare il prossimo Lincoln College?

Lauree in vendita sul Dark Web

Come gli studenti modello, gli hacker si sono documentati proprio come le loro vittime, sondando le vulnerabilità dei vari settori, ricercando quelli più propensi a pagare un riscatto e dove si trova il Santo Graal quando si tratta di dati preziosi. Per i fan della scelta multipla, segnate “tutto quanto sopra” per il settore dell’istruzione.

Il valore percepito dei dati riscattati è uno dei fattori decisivi che determinano se un gruppo di ransomware prenderà di mira una particolare entità e, anche se a prima vista il fatto che il piccolo Jimmy sia stato bocciato al suo primo esame di economia non sembra avere importanza, scavando un po’ più a fondo ci si rende conto che i dati che le scuole di oggi raccolgono e conservano sono più preziosi di quanto si possa pensare. Che si tratti di dettagli su singoli studenti, punteggi dei test, dati finanziari o criteri di ammissione, ognuno di essi potrebbe essere estremamente dannoso di per sé se venisse pubblicato, e non ci vuole un dottorato per capire quali potrebbero essere i possibili effetti a valle. I malintenzionati potrebbero modificare o cancellare i voti di un intero semestre, creare lauree fasulle o venderle sul dark web al miglior offerente. Internet è pieno di storie dell’orrore di individui poco raccomandabili che si sono rivelati in possesso di lauree in medicina false e di venditori di olio di serpente che ve le vendono. Perché sprecare quattro anni della vostra vita e sei cifre per andare a scuola di medicina quando il vostro amichevole attore minaccioso di quartiere vi “spedirà” una credenziale per un paio di dollari in modo che possiate aprire un negozio e iniziare a mettere i pazienti sotto i ferri oggi stesso?

Prendere in prestito una pagina dal settore finanziario

Oltre al valore dei dati in possesso delle università e dei college, che le rende un bersaglio privilegiato, c’è anche il fatto che non investono molto nelle misure di sicurezza informatica rispetto ad altri settori. Questa situazione non è passata inosservata agli odierni attori delle minacce, molti dei quali si sono formati nel settore finanziario, fortemente regolamentato, dove il lavoro numero uno è quello di custodire il proverbiale caveau. Mentre le banche sono state costrette dagli azionisti e dalle autorità di regolamentazione ad adottare un approccio alla difesa digitale simile a quello di Mission Impossible, investendo nell’equivalente della cybersicurezza di laser che rilevano i movimenti, fili d’inciampo e simili, la stragrande maggioranza delle scuole semplicemente non lo ha fatto, rendendole un bersaglio facile.

Con il valore elevato dei dati e le pareti sottili, gli hacker hanno tutti gli incentivi necessari per sferrare un attacco. La ciliegina sulla torta è che, il più delle volte, le scuole sono disposte a pagare il riscatto. Il settore dell’istruzione è diventato un grande business e il bene più prezioso di una scuola è ora la sua reputazione, con genitori senza scrupoli disposti a elemosinare, prendere in prestito e rubare per far entrare i propri figli nell’istituto “giusto” (vedi lo scandalo delle ammissioni di Varsity Blues). Anche gli esperti di minacce sono consapevoli di questo, riconoscendo che l’esposizione di un tesoro di dati è tutto ciò che serve a una scuola per precipitare nella classifica ipercompetitiva degli America’s Top Colleges; un occhio nero per la reputazione non facilmente superabile e che le scuole attingeranno con riluttanza ai loro fondi di dotazione per evitarlo.

Quattro best practice di cybersicurezza per difendersi dal ransomware

Sebbene sia allettante guardare dall’altra parte e sperare semplicemente di non essere presi di mira, la “speranza” non è una strategia su cui si può contare. Con l’emergere di nuove minacce ogni giorno, le classi sono a rischio e gli insegnanti devono aggiornarsi sulle migliori pratiche di sicurezza per evitare di cadere vittime di hacker malintenzionati. Di seguito sono riportati tre consigli di sicurezza che gli insegnanti e le istituzioni educative dovrebbero seguire per garantire la sicurezza dell’apprendimento a distanza e in presenza.

- Implementare un corso di sensibilizzazione sulla sicurezza: Chiedete a insegnanti e professori di ripassare le competenze di base in materia di sicurezza, offrendo una formazione che permetta loro di apprendere i fondamenti della cybersecurity. Non dovrebbe trattarsi di un’offerta una tantum, ma di una sessione di formazione continua su suggerimenti rilevanti per la sicurezza, in base ai cambiamenti del panorama tecnologico. I protocolli di sicurezza dovrebbero essere rivisti frequentemente, in modo che gli insegnanti comprendano i passi necessari per proteggere l’apprendimento a distanza e il mobile computing. Alcune best practice includono l’evitare di cliccare su link o allegati non attendibili, di usare reti Wi-Fi pubbliche o di mischiare dati personali e di lavoro su endpoint aziendali o servizi cloud. Le scuole dovrebbero anche formare gli insegnanti su come riconoscere ed evitare le e-mail di phishing truffaldino, anche facendoli partecipare regolarmente a esercizi di simulazione, vedendo chi “abbocca”, essendo trasparenti sui risultati e sottolineando eventuali indizi che potrebbero essere sfuggiti.

- Aggiungere un altro livello di protezione alle videoconferenze: La videoconferenza rimane il metodo più popolare per chi continua a usare l’apprendimento a distanza, ed è imperativo per gli insegnanti mantenere sicure le riunioni online. Come regola generale, non usate mai lo stesso ID per le videoconferenze più di una volta, perché in questo modo sarà facile per gli hacker entrare nelle reti e non essere scoperti. Assicuratevi che ogni sessione abbia una password unica come ulteriore livello di protezione per garantire che nessun ospite indesiderato possa fare la sua comparsa nelle riunioni. Allo stesso modo, è bene assicurarsi che i partecipanti non possano condividere i loro schermi senza il vostro permesso, anche in questo caso impedendo a eventuali ospiti indesiderati di fare un’apparizione improvvisata. Quando decidete tra le password, scegliete con saggezza ed evitate alcune password che potrebbero essere state scoperte in precedenti violazioni. Per coloro che preferiscono non affidarsi a strumenti pubblici gratuiti, esistono anche molti sistemi di gestione dell’apprendimento (LMS) che vale la pena prendere in considerazione.

- Non lasciate mai i dispositivi incustoditi o non aggiornati: Le reti domestiche non sono sicure come gli ambienti scolastici e, per chi facilita l’apprendimento online, gli insegnanti devono assicurarsi che i loro dispositivi di lavoro da casa siano completamente aggiornati con le ultime versioni dei sistemi operativi e dei software del firmware e che abbiano installato una protezione degli endpoint e altri software di sicurezza approvati dalle università. Inoltre, proprio come faremmo per mantenere i nostri dispositivi protetti in uno spazio pubblico, non dovremmo mai lasciare il nostro dispositivo incustodito e attivare sempre un blocco dello schermo che richieda un pin o un codice di accesso per rientrare. Quando non lo si utilizza, assicurarsi di disattivare le opzioni Wi-Fi e Bluetooth, in quanto possono essere punti di accesso per gli hacker.

- Chiamate gli esperti: La buona notizia è che le scuole non devono fare tutto da sole. Le soluzioni di cybersecurity automatizzate che sfruttano il vantaggio predittivo dell’intelligenza artificiale (AI) possono aiutare le istituzioni di tutte le dimensioni a superare la sfida delle risorse insufficienti senza far saltare il budget. Per contenere i costi, le scuole possono anche rivolgersi a un provider di servizi di sicurezza gestiti (MSSP) per implementare soluzioni di protezione degli endpoint o abbonarsi a un servizio di monitoraggio esterno 24 ore su 24, 7 giorni su 7, chiamato XDR (extended detection and response). Proteggendo i sistemi di sicurezza degli endpoint e della rete attraverso un servizio XDR gestito, le scuole possono avere accesso a soluzioni di livello aziendale e a esperti informatici 24 ore su 24 a una frazione del costo.

Come uno studente che studia notte dopo notte prima dell’esame finale, se gli educatori si impegnano ora e adottano le misure necessarie per proteggere adeguatamente i propri dati, il futuro rimarrà luminoso e pieno di possibilità per la comunità accademica nazionale e, con un po’ di fortuna, la scusa del “cane ha mangiato i miei compiti” riprenderà il suo posto legittimo e sacro nelle scuole di tutto il Paese.

Sicurezza Informatica

Microsoft Patch Tuesday di Maggio 2024 risolve 3 Zero-Day e 61 vulnerabilità

Tempo di lettura: 4 minuti. Scopri i dettagli degli aggiornamenti di sicurezza del Microsoft Patch Tuesday di maggio 2024, inclusi i fix per tre vulnerabilità zero-day e 61 altre falle.

Il Patch Tuesday di maggio 2024 di Microsoft ha portato importanti aggiornamenti di sicurezza, risolvendo 61 vulnerabilità, inclusi tre exploit zero-day attivamente sfruttati o pubblicamente divulgati.

Dettagli sugli Aggiornamenti

Tra le vulnerabilità corrette, solo una è stata classificata come critica, riguardante un problema di esecuzione remota del codice nel Microsoft SharePoint Server. Le altre correzioni includono:

- 17 vulnerabilità di elevazione di privilegio

- 2 vulnerabilità di bypass delle funzionalità di sicurezza

- 27 vulnerabilità di esecuzione remota del codice

- 7 vulnerabilità di divulgazione di informazioni

- 3 vulnerabilità di negazione del servizio

- 4 vulnerabilità di spoofing

Zero-Day corretti:

CVE-2024-30040 – Un exploit di bypass delle funzionalità di sicurezza nella piattaforma MSHTML di Windows che è stato attivamente sfruttato. Gli attaccanti hanno usato questa vulnerabilità per eludere le mitigazioni OLE, aumentando così il rischio di attacchi tramite file dannosi.

CVE-2024-30051 – Una vulnerabilità di elevazione di privilegio nella libreria core di Windows DWM, attivamente sfruttata per ottenere privilegi di sistema.

CVE-2024-30046 – Una vulnerabilità di denial of service in Microsoft Visual Studio che è stata pubblicamente divulgata.

Commento sulla Sicurezza

Microsoft sottolinea l’importanza di installare tempestivamente questi aggiornamenti per proteggere i sistemi dalle potenziali minacce. La varietà e la gravità delle vulnerabilità corrette in questo ciclo di patch evidenziano le sfide continue nella protezione degli ambienti informatici moderni. Patch Tuesday di maggio 2024 mostra l’impegno continuo di Microsoft nel rafforzare la sicurezza dei suoi prodotti di fronte a minacce in evoluzione. Gli utenti e gli amministratori di sistema sono incoraggiati a applicare questi aggiornamenti il prima possibile per salvaguardare i loro sistemi contro exploit noti e potenziali attacchi futuri.

| Tag | CVE ID | CVE Title | Severity |

|---|---|---|---|

| .NET and Visual Studio | CVE-2024-30045 | .NET and Visual Studio Remote Code Execution Vulnerability | Importante |

| Azure Migrate | CVE-2024-30053 | Azure Migrate Cross-Site Scripting Vulnerability | Importante |

| Microsoft Bing | CVE-2024-30041 | Microsoft Bing Search Spoofing Vulnerability | Importante |

| Microsoft Brokering File System | CVE-2024-30007 | Microsoft Brokering File System Elevation of Privilege Vulnerability | Importante |

| Microsoft Dynamics 365 Customer Insights | CVE-2024-30048 | Dynamics 365 Customer Insights Spoofing Vulnerability | Importante |

| Microsoft Dynamics 365 Customer Insights | CVE-2024-30047 | Dynamics 365 Customer Insights Spoofing Vulnerability | Importante |

| Microsoft Edge (Chromium-based) | CVE-2024-4558 | Chromium: CVE-2024-4558 Use after free in ANGLE | Sconosciuto |

| Microsoft Edge (Chromium-based) | CVE-2024-4331 | Chromium: CVE-2024-4331 Use after free in Picture In Picture | Sconosciuto |

| Microsoft Edge (Chromium-based) | CVE-2024-4671 | Chromium: CVE-2024-4671 Use after free in Visuals | Sconosciuto |

| Microsoft Edge (Chromium-based) | CVE-2024-30055 | Microsoft Edge (Chromium-based) Spoofing Vulnerability | Low |

| Microsoft Edge (Chromium-based) | CVE-2024-4368 | Chromium: CVE-2024-4368 Use after free in Dawn | Sconosciuto |

| Microsoft Edge (Chromium-based) | CVE-2024-4559 | Chromium: CVE-2024-4559 Heap buffer overflow in WebAudio | Sconosciuto |

| Microsoft Intune | CVE-2024-30059 | Microsoft Intune for Android Mobile Application Management Tampering Vulnerability | Important |

| Microsoft Office Excel | CVE-2024-30042 | Microsoft Excel Remote Code Execution Vulnerability | Important |

| Microsoft Office SharePoint | CVE-2024-30044 | Microsoft SharePoint Server Remote Code Execution Vulnerability | Critico |

| Microsoft Office SharePoint | CVE-2024-30043 | Microsoft SharePoint Server Information Disclosure Vulnerability | Importante |

| Microsoft WDAC OLE DB provider for SQL | CVE-2024-30006 | Microsoft WDAC OLE DB provider for SQL Server Remote Code Execution Vulnerability | Importante |

| Microsoft Windows SCSI Class System File | CVE-2024-29994 | Microsoft Windows SCSI Class System File Elevation of Privilege Vulnerability | Importante |

| Microsoft Windows Search Component | CVE-2024-30033 | Windows Search Service Elevation of Privilege Vulnerability | Importante |

| Power BI | CVE-2024-30054 | Microsoft Power BI Client JavaScript SDK Information Disclosure Vulnerability | Importante |

| Visual Studio | CVE-2024-30046 | Visual Studio Denial of Service Vulnerability | Importante |

| Visual Studio | CVE-2024-32004 | GitHub: CVE-2024-32004 Remote Code Execution while cloning special-crafted local repositories | Importante |

| Visual Studio | CVE-2024-32002 | CVE-2024-32002 Recursive clones on case-insensitive filesystems that support symlinks are susceptible to Remote Code Execution | Importante |

| Windows Cloud Files Mini Filter Driver | CVE-2024-30034 | Windows Cloud Files Mini Filter Driver Information Disclosure Vulnerability | Importante |

| Windows CNG Key Isolation Service | CVE-2024-30031 | Windows CNG Key Isolation Service Elevation of Privilege Vulnerability | Importante |

| Windows Common Log File System Driver | CVE-2024-29996 | Windows Common Log File System Driver Elevation of Privilege Vulnerability | Importante |

| Windows Common Log File System Driver | CVE-2024-30037 | Windows Common Log File System Driver Elevation of Privilege Vulnerability | Importante |

| Windows Common Log File System Driver | CVE-2024-30025 | Windows Common Log File System Driver Elevation of Privilege Vulnerability | Importante |

| Windows Cryptographic Services | CVE-2024-30020 | Windows Cryptographic Services Remote Code Execution Vulnerability | Importante |

| Windows Cryptographic Services | CVE-2024-30016 | Windows Cryptographic Services Information Disclosure Vulnerability | Importante |

| Windows Deployment Services | CVE-2024-30036 | Windows Deployment Services Information Disclosure Vulnerability | Importante |

| Windows DHCP Server | CVE-2024-30019 | DHCP Server Service Denial of Service Vulnerability | Importante |

| Windows DWM Core Library | CVE-2024-30008 | Windows DWM Core Library Information Disclosure Vulnerability | Importante |

| Windows DWM Core Library | CVE-2024-30051 | Windows DWM Core Library Elevation of Privilege Vulnerability | Importante |

| Windows DWM Core Library | CVE-2024-30035 | Windows DWM Core Library Elevation of Privilege Vulnerability | Importante |

| Windows DWM Core Library | CVE-2024-30032 | Windows DWM Core Library Elevation of Privilege Vulnerability | Importante |

| Windows Hyper-V | CVE-2024-30011 | Windows Hyper-V Denial of Service Vulnerability | Importante |

| Windows Hyper-V | CVE-2024-30017 | Windows Hyper-V Remote Code Execution Vulnerability | Importante |

| Windows Hyper-V | CVE-2024-30010 | Windows Hyper-V Remote Code Execution Vulnerability | Importante |

| Windows Kernel | CVE-2024-30018 | Windows Kernel Elevation of Privilege Vulnerability | Importante |

| Windows Mark of the Web (MOTW) | CVE-2024-30050 | Windows Mark of the Web Security Feature Bypass Vulnerability | Moderato |

| Windows Mobile Broadband | CVE-2024-30002 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-29997 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30003 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30012 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-29999 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-29998 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30000 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30005 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30004 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30021 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows Mobile Broadband | CVE-2024-30001 | Windows Mobile Broadband Driver Remote Code Execution Vulnerability | Importante |

| Windows MSHTML Platform | CVE-2024-30040 | Windows MSHTML Platform Security Feature Bypass Vulnerability | Importante |

| Windows NTFS | CVE-2024-30027 | NTFS Elevation of Privilege Vulnerability | Importante |

| Windows Remote Access Connection Manager | CVE-2024-30039 | Windows Remote Access Connection Manager Information Disclosure Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30009 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30024 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30015 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30029 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30023 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30014 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Routing and Remote Access Service (RRAS) | CVE-2024-30022 | Windows Routing and Remote Access Service (RRAS) Remote Code Execution Vulnerability | Importante |

| Windows Task Scheduler | CVE-2024-26238 | Microsoft PLUGScheduler Scheduled Task Elevation of Privilege Vulnerability | Importante |

| Windows Win32K – GRFX | CVE-2024-30030 | Win32k Elevation of Privilege Vulnerability | Importante |

| Windows Win32K – ICOMP | CVE-2024-30038 | Win32k Elevation of Privilege Vulnerability | Importante |

| Windows Win32K – ICOMP | CVE-2024-30049 | Windows Win32 Kernel Subsystem Elevation of Privilege Vulnerability | Importante |

| Windows Win32K – ICOMP | CVE-2024-30028 | Win32k Elevation of Privilege Vulnerability | Importante |

Questi aggiornamenti rappresentano una parte critica della strategia di difesa informatica per gli ambienti che dipendono da software Microsoft, garantendo che le protezioni contro le vulnerabilità siano tempestivamente messe in atto.

Sicurezza Informatica

Ebury Botnet ha infettato 400.000 Server Linux dal 2009

Tempo di lettura: 2 minuti. La botnet Ebury ha infettato centinaia di migliaia di server Linux, con attacchi che continuano a evolversi e a rappresentare una minaccia significativa per la sicurezza informatica globale.

La botnet malware denominata ‘Ebury’ ha infettato quasi 400.000 server Linux dal 2009, con circa 100,000 dispositivi ancora compromessi alla fine del 2023. La ricerca di ESET, che segue questa operazione motivata finanziariamente da oltre un decennio, rivela aggiornamenti significativi nelle capacità del payload nel 2014 e nel 2017.

Evoluzione delle Infezioni di Ebury

Il grafico delle infezioni di Ebury mostra una crescita notevole nel volume delle infezioni nel tempo, suggerendo un’espansione significativa delle sue operazioni. L’ultima analisi pubblicata evidenzia le attività della botnet nel corso degli ultimi quindici anni, offrendo uno spaccato dettagliato dell’impatto di Ebury.

Tattiche Recenti di Ebury

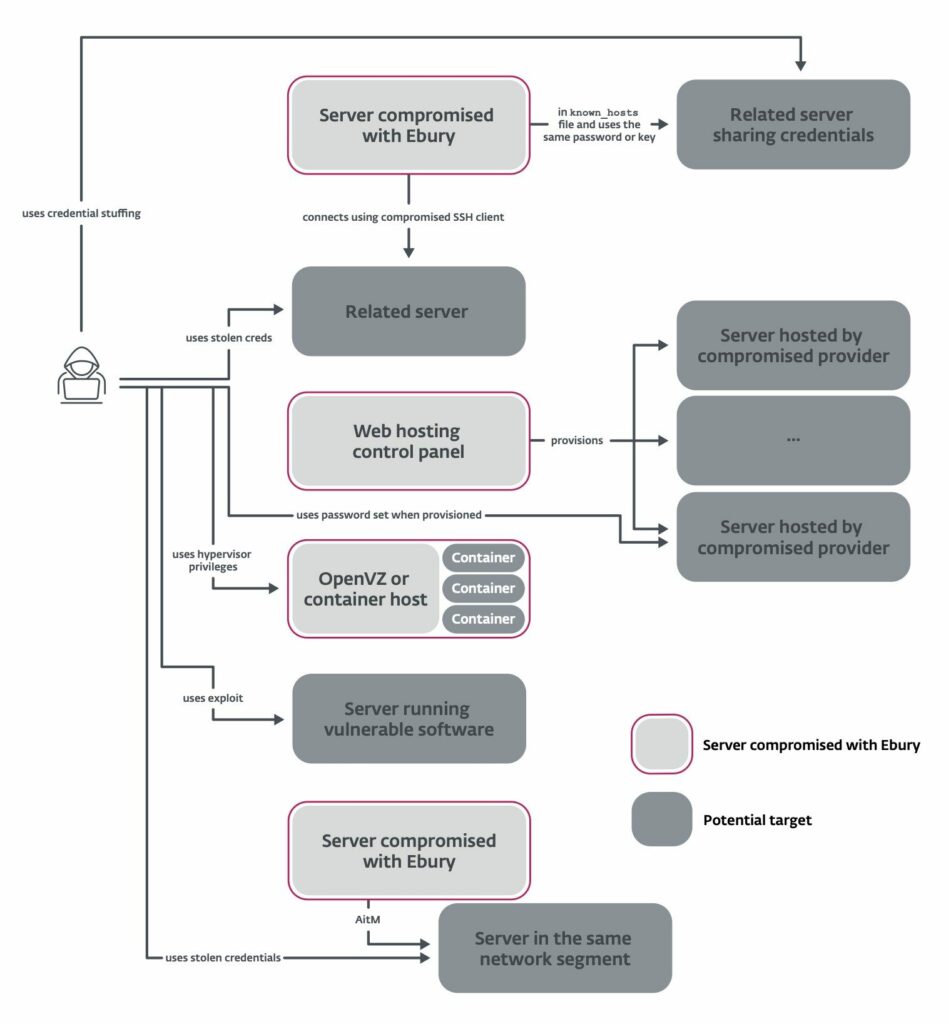

Le recenti attacchi di Ebury dimostrano una predilezione degli operatori di violare i provider di hosting e condurre attacchi alla catena di fornitura ai clienti che affittano server virtuali presso il provider compromesso. Il compromesso iniziale viene eseguito tramite attacchi di credential stuffing, utilizzando credenziali rubate per accedere ai server.

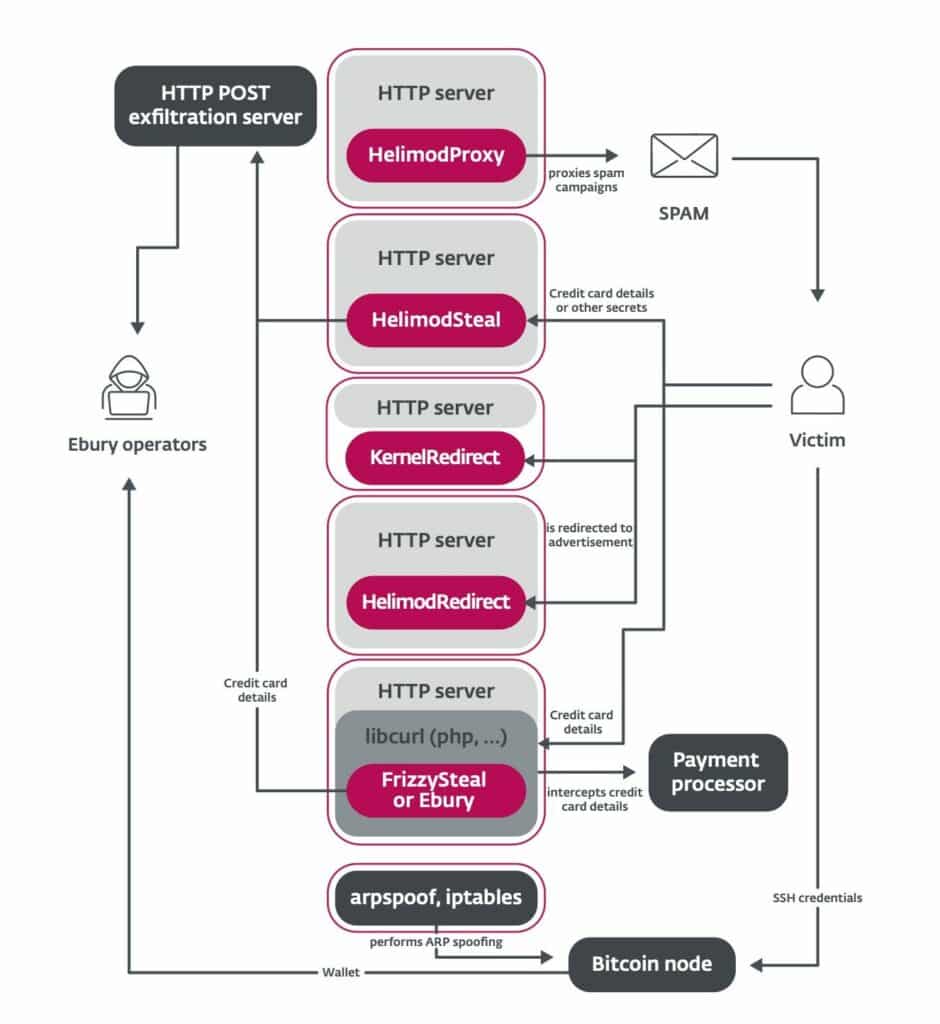

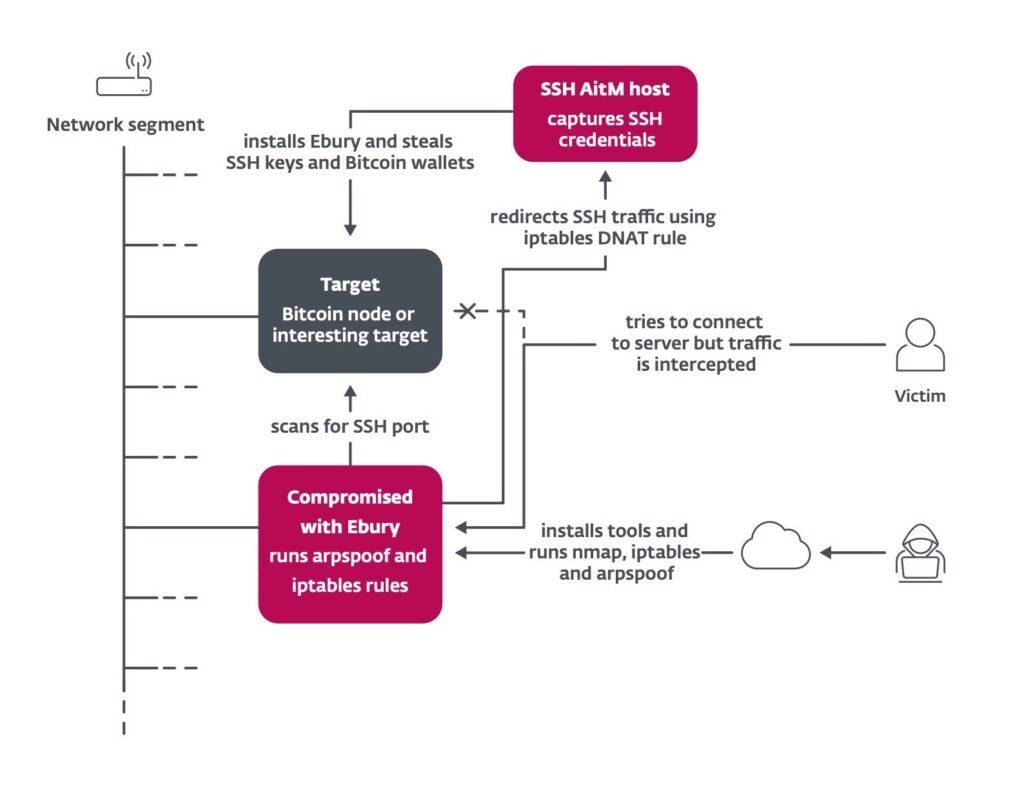

Come Funziona Ebury

Una volta compromesso un server, il malware esporta un elenco di connessioni SSH in entrata e in uscita e ruba le chiavi di autenticazione SSH, che vengono poi utilizzate per tentare di accedere ad altri sistemi. Inoltre, Ebury intercetta il traffico SSH sui server bersaglio all’interno di quei data center, utilizzando il spoofing dell’Address Resolution Protocol (ARP) per reindirizzare il traffico a un server sotto il loro controllo.

Strategie di monetizzazione

Le strategie di monetizzazione variano e includono il furto di informazioni di carte di credito inserite nei siti di pagamento, il reindirizzamento del traffico web per generare entrate da annunci e programmi affiliati, l’utilizzo di server compromessi per inviare spam e la vendita delle credenziali catturate.

Il rapporto dettagliato di ESET evidenzia la sofisticazione e la pervasività di Ebury, una botnet che continua a rappresentare una minaccia significativa per la sicurezza dei sistemi Linux a livello globale. L’operazione mostra quanto sia critica una vigilanza costante e l’adozione di misure di sicurezza robuste per proteggere le infrastrutture vitali. Questa profonda analisi della minaccia di Ebury serve come un promemoria critico per le organizzazioni di rafforzare le loro difese contro le botnet sofisticate e persistenti che mirano a compromettere e sfruttare infrastrutture critiche.

Sicurezza Informatica

CISA nuova vulnerabilità e Avvisi ICS

Tempo di lettura: 2 minuti. CISA aggiorna il catalogo con una nuova vulnerabilità sfruttata e rilascia avvisi per migliorare la sicurezza degli ICS

La Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente aggiunto una nuova vulnerabilità al suo catalogo di vulnerabilità sfruttate note e ha rilasciato quattro avvisi per i sistemi di controllo industriale. Queste azioni evidenziano la continua attenzione dell’agenzia alla mitigazione delle minacce cyber e al rafforzamento della sicurezza delle infrastrutture critiche.

Aggiornamento del Catalogo delle Vulnerabilità

CISA ha inserito la vulnerabilità CVE-2024-4671 nel suo catalogo. Questo problema riguarda un uso improprio della memoria (Use-After-Free) in Google Chromium e può essere sfruttato da attori malevoli per eseguire codice arbitrario. Tale vulnerabilità è particolarmente pericolosa poiché riguarda una piattaforma ampiamente utilizzata e rappresenta un rischio significativo per le reti federali.

Avvisi per Sistemi di Controllo Industriale

Parallelamente, CISA ha emesso quattro avvisi per i sistemi di controllo industriale che coinvolgono diversi produttori:

- ICSA-24-135-01 Rockwell Automation FactoryTalk Remote Access

- ICSA-24-135-02 SUBNET PowerSYSTEM Center and Substation Server

- ICSA-24-135-03 Johnson Controls Software House C-CURE 9000

- ICSA-24-135-04 Mitsubishi Electric Multiple FA Engineering Software Products

Questi avvisi si concentrano su vulnerabilità che potrebbero compromettere la sicurezza operativa di importanti infrastrutture industriali, indicando misure specifiche di mitigazione e aggiornamenti software raccomandati.

Importanza della compliance e delle azioni di mitigazione

Il Binding Operational Directive (BOD) 22-01, istituito da CISA, richiede che le agenzie del Federal Civilian Executive Branch (FCEB) rimedino alle vulnerabilità note entro le date stabilite per proteggere le reti FCEB da minacce attive. Anche se questa direttiva è specifica per le agenzie FCEB, CISA esorta tutte le organizzazioni a dare priorità alla risoluzione di queste vulnerabilità come parte della loro pratica di gestione delle vulnerabilità.

Gli aggiornamenti di CISA sulle vulnerabilità sfruttate conosciute e gli avvisi sui sistemi di controllo industriale sottolineano l’importanza di una vigilanza continua e di pratiche proattive di sicurezza cyber per proteggere le infrastrutture critiche e le reti governative. Le organizzazioni sono incoraggiate a implementare le raccomandazioni di CISA per mitigare il rischio di attacchi cyber. Questi sforzi da parte di CISA rafforzano le strategie di difesa contro le minacce cyber crescenti e dimostrano un impegno continuo nel proteggere sia il settore pubblico che quello privato da potenziali cyber attacchi.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste2 settimane fa

Inchieste2 settimane faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità