Sicurezza Informatica

I gruppi di ransomware più pericolosi del 2022

Tempo di lettura: 3 minuti. Nell’ultimo anno le bande si sono sciolte e riformate, ma una cosa è certa: continuano a tornare

Nonostante gli sforzi, il problema del ransomware continua a crescere: un recente rapporto della società di sicurezza cloud Zscaler ha registrato un aumento dell’80% degli attacchi ransomware rispetto all’anno precedente. Tra le principali tendenze si annoverano la doppia estorsione, gli attacchi alla supply chain, il ransomware-as-a-service, il rebranding del ransomware e gli attacchi a sfondo geopolitico. E mentre il famigerato gruppo di ransomware Conti si è finalmente ritirato quest’anno, i suoi membri sono andati avanti, con la formazione e la riforma di nuove bande. Quali sono quindi i gruppi da tenere d’occhio nel 2023? Diamo un’occhiata ad alcuni degli attori più significativi.

LockBit

LockBit esiste dal 2019 e opera come ransomware-as-a-service (RaaS); secondo GuidePoint Security, è di gran lunga il gruppo di ransomware più prolifico, responsabile di oltre quattro su dieci di tutte le vittime di ransomware pubblicate pubblicamente. Si ritiene che abbia sede in Russia. L’ultima variante, LockBit 3.0, è stata lanciata a giugno e ha colpito 41 Paesi in questo trimestre, secondo Intel 471, prendendo di mira soprattutto i servizi professionali e di consulenza e i prodotti manifatturieri, industriali e di consumo, oltre al settore immobiliare. Presenta nuovi crittografi costruiti sul codice sorgente di BlackMatter, oltre a nuove strategie di estorsione. Nel frattempo, con una mossa straordinaria, LockBit ha lanciato il proprio programma di bug bounty, offrendo fino a 1 milione di dollari per la scoperta di vulnerabilità nel suo malware, nei siti di victim-shaming, nella rete Tor o nel servizio di messaggistica.

Black Basta

Black Basta ha fatto la sua prima apparizione nella primavera di quest’anno e ha colpito almeno 20 aziende nelle prime due settimane. Si ritiene che il gruppo sia composto da membri delle ormai defunte bande Conti e REvil. Attualmente è impegnato in una campagna che utilizza il malware QakBot, un trojan bancario utilizzato per rubare i dati finanziari delle vittime, tra cui informazioni sul browser, sequenze di tasti e credenziali. Si ritiene che Black Basta abbia colpito circa 50 organizzazioni negli Stati Uniti durante l’ultimo trimestre, tra cui l’American Dental Association (ADA) e la società canadese di vendita al dettaglio di generi alimentari Sobeys. Più della metà dei suoi obiettivi sono stati negli Stati Uniti.

Hive

Il terzo gruppo di ransomware più attivo quest’anno, Hive si concentra sul settore industriale, insieme a organizzazioni sanitarie, energetiche e agricole. Secondo l’FBI, ha colpito 1.000 aziende in tutto il mondo, in particolare nel settore sanitario, ottenendo circa 100 milioni di dollari in pagamenti di riscatti. Nelle ultime settimane, il gruppo ha rivendicato la responsabilità di un attacco a Tata Power, che si è concluso con la fuga di dati online dell’azienda, e a diversi college negli Stati Uniti. Un altro gruppo molto professionale, Hive si ritiene collabori con altri gruppi di ransomware e gestisce i propri servizi di assistenza clienti, help desk e vendita. Si dedica anche alla cosiddetta tripla estorsione, rubando dati, minacciando di diffonderli e ricattando le vittime.

ALPHV/BlackCat

Uno dei pacchetti ransomware più sofisticati e flessibili, basato sul linguaggio di programmazione Rust, ALPHV/BlackCat è in circolazione da circa un anno. Si ritiene che il gruppo sia composto da ex membri della banda REvil e che sia collegato ai gruppi BlackMatter e DarkSide. Un altro operatore RaaS, la sua tattica principale consiste nello sfruttare falle di sicurezza note o credenziali di account vulnerabili e quindi lanciare attacchi DDoS per spingere la vittima a pagare. Espone i dati rubati attraverso il proprio motore di ricerca. Tra gli obiettivi vi sono organizzazioni di infrastrutture critiche, tra cui aeroporti, gestori di oleodotti e raffinerie di petrolio, nonché il Dipartimento della Difesa degli Stati Uniti. Le richieste di riscatto si aggirano intorno ai milioni e, anche quando la vittima paga, il gruppo non sempre consegna gli strumenti di decrittazione promessi.

BianLian

Un altro attore relativamente nuovo, BianLian ha preso di mira organizzazioni in Australia, Nord America e Regno Unito. Sta rapidamente mettendo online nuovi server di comando e controllo (C&C), il che indica, secondo la società di cybersicurezza Redacted, che potrebbe pianificare un forte aumento dell’attività. Come molti altri programmi ransomware, BianLian si basa sul linguaggio Go, che gli conferisce un’elevata flessibilità. Secondo Redacted, il gruppo sembra essere composto da giocatori relativamente inesperti, con segnali che indicano che sono nuovi agli aspetti pratici del ransomware e della logistica associata. L’ampia gamma di obiettivi del gruppo indica che è motivato dal denaro piuttosto che da considerazioni politiche.

Altri nuovi gruppi

Il mondo del ransomware è in continua evoluzione e diversi gruppi hanno cambiato nome: DarkSide è diventato BlackMatter, DoppelPaymer è diventato Grief e Rook si è ribattezzato Pandora. Nel frattempo, i nuovi gruppi emersi nell’ultimo anno includono Mindware, Cheers, RansomHouse e DarkAngels. E, cosa preoccupante, ci sono segnali di un possibile ritorno di REvil, con l’assicuratore sanitario privato australiano Medibank recentemente violato dal gruppo legato alla Russia.

Sicurezza Informatica

CISA nuova vulnerabilità e Avvisi ICS

Tempo di lettura: 2 minuti. CISA aggiorna il catalogo con una nuova vulnerabilità sfruttata e rilascia avvisi per migliorare la sicurezza degli ICS

La Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente aggiunto una nuova vulnerabilità al suo catalogo di vulnerabilità sfruttate note e ha rilasciato quattro avvisi per i sistemi di controllo industriale. Queste azioni evidenziano la continua attenzione dell’agenzia alla mitigazione delle minacce cyber e al rafforzamento della sicurezza delle infrastrutture critiche.

Aggiornamento del Catalogo delle Vulnerabilità

CISA ha inserito la vulnerabilità CVE-2024-4671 nel suo catalogo. Questo problema riguarda un uso improprio della memoria (Use-After-Free) in Google Chromium e può essere sfruttato da attori malevoli per eseguire codice arbitrario. Tale vulnerabilità è particolarmente pericolosa poiché riguarda una piattaforma ampiamente utilizzata e rappresenta un rischio significativo per le reti federali.

Avvisi per Sistemi di Controllo Industriale

Parallelamente, CISA ha emesso quattro avvisi per i sistemi di controllo industriale che coinvolgono diversi produttori:

- ICSA-24-135-01 Rockwell Automation FactoryTalk Remote Access

- ICSA-24-135-02 SUBNET PowerSYSTEM Center and Substation Server

- ICSA-24-135-03 Johnson Controls Software House C-CURE 9000

- ICSA-24-135-04 Mitsubishi Electric Multiple FA Engineering Software Products

Questi avvisi si concentrano su vulnerabilità che potrebbero compromettere la sicurezza operativa di importanti infrastrutture industriali, indicando misure specifiche di mitigazione e aggiornamenti software raccomandati.

Importanza della compliance e delle azioni di mitigazione

Il Binding Operational Directive (BOD) 22-01, istituito da CISA, richiede che le agenzie del Federal Civilian Executive Branch (FCEB) rimedino alle vulnerabilità note entro le date stabilite per proteggere le reti FCEB da minacce attive. Anche se questa direttiva è specifica per le agenzie FCEB, CISA esorta tutte le organizzazioni a dare priorità alla risoluzione di queste vulnerabilità come parte della loro pratica di gestione delle vulnerabilità.

Gli aggiornamenti di CISA sulle vulnerabilità sfruttate conosciute e gli avvisi sui sistemi di controllo industriale sottolineano l’importanza di una vigilanza continua e di pratiche proattive di sicurezza cyber per proteggere le infrastrutture critiche e le reti governative. Le organizzazioni sono incoraggiate a implementare le raccomandazioni di CISA per mitigare il rischio di attacchi cyber. Questi sforzi da parte di CISA rafforzano le strategie di difesa contro le minacce cyber crescenti e dimostrano un impegno continuo nel proteggere sia il settore pubblico che quello privato da potenziali cyber attacchi.

Sicurezza Informatica

Talos e CISA collaborano contro minacce Cyber a ONG e attivisti

Tempo di lettura: 2 minuti. Talos e CISA collaborano per proteggere le organizzazioni della società civile da minacce cyber, promuovendo sicurezza e resilienza attraverso l’iniziativa HRCP.

Cisco Talos ha annunciato una collaborazione rafforzata con la U.S. Cybersecurity and Infrastructure Security Agency (CISA) per combattere le minacce cyber che colpiscono le organizzazioni della società civile, come attivisti, giornalisti e accademici. Questa partnership fa parte dell’iniziativa High-Risk Community Protection (HRCP) del Joint Cyber Defense Collaborative (JCDC).

Partnership Talos e CISA

Talos sta lavorando con CISA attraverso il JCDC, condividendo informazioni strategiche sui pericoli che minacciano le comunità a rischio. L’obiettivo è contrastare gli attacchi informatici che possono compromettere i valori democratici e mettere in pericolo la libertà di individui e organizzazioni che operano in ambiti cruciali per la democrazia.

HRCP e la protezione delle Comunità a rischio

L’iniziativa HRCP unisce governo, aziende tecnologiche e organizzazioni della società civile per rafforzare la sicurezza delle entità a rischio maggiore di attacchi cyber e repressione transnazionale. Gli output di HRCP includono una guida per la mitigazione delle minacce, prassi operative migliori e risorse online per le comunità a rischio, mirate a contrastare le minacce da parte di attori statali e, sempre più, da attori privati offensivi.

Spyware e minacce alla democrazia

Il software spyware commerciale, che può tracciare la posizione esatta degli individui, rubare messaggi e informazioni personali o intercettare chiamate telefoniche, rappresenta una minaccia significativa. Questi strumenti consentono ai governi di sorvegliare i cittadini in modo occculto, minando i diritti alla privacy e alla libertà di espressione.

Misure contro lo Spyware Commerciale

Gli Stati Uniti e i suoi partner hanno adottato misure per limitare la proliferazione di questi strumenti pericolosi, inclusi ordini esecutivi, restrizioni all’esportazione, sanzioni e sforzi diplomatici. Anche l’industria privata ha un ruolo importante, pubblicando ricerche, attribuendo pubblicamente la responsabilità a PSOA e paesi coinvolti nella repressione digitale e sviluppando tecnologie anti-sorveglianza.

La collaborazione tra Talos e CISA è un passo fondamentale per proteggere le comunità vulnerabili da cyber minacce avanzate. Questo sforzo congiunto dimostra l’importanza delle partnership tra il settore pubblico e quello privato nel contrastare le minacce cyber e rafforzare la resilienza delle comunità a rischio. Questa iniziativa di Talos e CISA rappresenta un impegno vitale per difendere i valori democratici e proteggere le comunità più vulnerabili dall’avanzare delle minacce cyber moderne.

Sicurezza Informatica

Apple estende riparazione Zero-Day di iOS ai vecchi iPhone

Tempo di lettura: 2 minuti. Apple ha esteso le patch di sicurezza per un zero-day di iOS ai vecchi modelli di iPhone e iPad, affrontando una vulnerabilità critica nel kernel.

Apple ha recentemente esteso le patch di sicurezza, originariamente rilasciate a marzo, ai modelli più vecchi di iPhone e iPad, affrontando una vulnerabilità zero-day nel kernel di iOS. Questo aggiornamento riguarda una falla critica nel sistema operativo in tempo reale RTKit di Apple, che era stata segnalata come attivamente sfruttata in attacchi.

Dettagli sulla Vulnerabilità

La vulnerabilità, identificata come CVE-2024-23296, è una questione di corruzione della memoria che permette agli aggressori di leggere e scrivere arbitrariamente nella memoria del kernel, eludendo le protezioni della memoria del kernel. Inizialmente, questa patch era stata applicata solo ai nuovi modelli di iPhone, iPad e Mac il 5 marzo. Ora, Apple ha esteso queste importanti aggiornate di sicurezza anche ai dispositivi più datati, come iPhone 8, iPhone 8 Plus, iPhone X, e alcuni modelli di iPad.

Aggiornamenti implementati

Le versioni aggiornate, iOS 16.7.8 e iPadOS 16.7.8, insieme a macOS Ventura 13.6.7, includono miglioramenti nella validazione degli input per mitigare questa vulnerabilità. Apple ha consigliato a tutti gli utenti dei dispositivi interessati di installare immediatamente gli aggiornamenti per proteggersi da potenziali tentativi di sfruttamento.

Implicazioni e consigli

Nonostante Apple non abbia rivelato chi ha scoperto la vulnerabilità né dettagli sugli attacchi che la sfruttavano, è noto che le vulnerabilità zero-day di iOS sono spesso utilizzate in attacchi di spyware sponsorizzati da stati contro individui ad alto rischio, come giornalisti o politici dell’opposizione. Data la natura mirata di questi attacchi, è cruciale che tutti gli utenti interessati aggiornino i loro dispositivi il prima possibile.

L’iniziativa di Apple di applicare queste patch di sicurezza ai dispositivi più vecchi dimostra un impegno continuo a mantenere la sicurezza across tutte le versioni del suo ecosistema. Gli utenti di vecchi dispositivi Apple possono ora beneficiare delle stesse protezioni dei modelli più recenti, assicurando che la loro sicurezza digitale rimanga robusta contro minacce emergenti. Questo aggiornamento sottolinea l’importanza della vigilanza e della prontezza nella gestione della sicurezza informatica, ribadendo il bisogno di risposte rapide e efficaci a minacce che evolvono costantemente.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

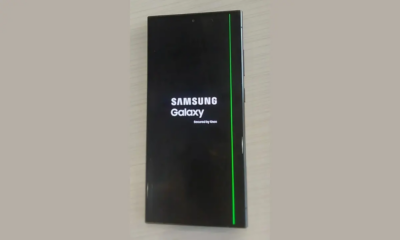

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

L'Altra Bolla7 giorni fa

L'Altra Bolla7 giorni faMeta arriva l’intelligenza artificiale per la Pubblicità