Sicurezza Informatica

Il Malware LODARAT evolve con nuove funzionalità

Il malware LodaRAT – un noto trojan di accesso remoto con ampie capacità di raccolta ed esfiltrazione di dati – si è costantemente evoluto nel corso degli anni con nuove funzionalità e il malware viene sempre più distribuito insieme ad altre famiglie di malware, il che indica che il RAT ha suscitato l’interesse di vari attori delle minacce, secondo una nuova ricerca. Scoperto per la prima volta nel settembre 2016, il trojan di accesso remoto è dotato di una serie di funzionalità per spiare le vittime, come la registrazione dei microfoni e delle webcam dei dispositivi delle vittime. Il RAT, scritto in AutoIT, sembra essere distribuito da diversi gruppi di criminali informatici che lo hanno utilizzato per colpire numerosi settori verticali. Il malware si è continuamente evoluto nel corso degli anni, migliorando le sue capacità di spionaggio per i sistemi Android e Windows, ad esempio. Giovedì i ricercatori hanno dichiarato che le nuove varianti di LodaRAT scoperte in natura mostrano ulteriori modifiche al malware, con l’aggiunta di alcune funzionalità e la rimozione di altre. “Mentre alcune di queste modifiche sembrano essere puramente volte ad aumentare la velocità e l’efficienza o a ridurre le dimensioni dei file, altre rendono Loda un malware più capace”, hanno dichiarato giovedì i ricercatori di Cisco Talos. “Molti dei campioni di LodaRAT che abbiamo analizzato hanno rimosso funzionalità in qualche modo, il che potrebbe essere il tentativo dell’autore di ridurre i tassi di rilevamento”.

Le principali aggiunte al malware includono una funzione che copia automaticamente i file del RAT su ogni dispositivo di archiviazione rimovibile montato, una funzionalità che nelle versioni precedenti del malware richiedeva comandi individuali non automatizzati. È stato inoltre osservato che una variante di LodaRAT utilizza un algoritmo di codifica delle stringhe che mira a migliorare la velocità di decodifica delle stringhe e a rendere l’esecuzione complessivamente più rapida. Le varianti più recenti hanno anche eliminato diversi comandi “morti”, o non funzionali, dai componenti del codice del malware. Ad esempio, questi includono una funzione che scarica una DLL SQLite3 x64 – che aiuta LodaRAT a estrarre dati dai database del browser – dal sito ufficiale di AutoIT. L’URL di download restituisce una risposta HTTP 404, rendendola una funzione “morta” e impedendo ai gruppi di minacce di eseguire con successo la funzione su obiettivi basati su x64. “Mentre alcune di queste modifiche sembrano essere puramente volte ad aumentare la velocità e l’efficienza, o a ridurre le dimensioni dei file, altre rendono Loda un malware più capace”. “Con la sua crescente popolarità, è ragionevole aspettarsi ulteriori modifiche in futuro. La facilità di accesso al suo codice sorgente rende LodaRAT uno strumento interessante per qualsiasi attore di minacce interessato alle sue capacità”, hanno dichiarato i ricercatori. I ricercatori hanno anche scoperto che LodaRAT viene sempre più spesso distribuito insieme a – o da – varie altre famiglie di malware, il che indica l’interesse per il RAT da parte di vari gruppi di minacce. Ad esempio, è stato visto un binario Neshta contenente i payload sia di LodaRAT che del più avanzato ruba-informazioni RedLine.

Inoltre, è stata osservata una variante non documentata di VenomRAT, chiamata S500, che ha implementato il malware. S500, annunciato per la prima volta all’inizio di aprile sul canale Telegram di un venditore, è un malware commodity .NET che consente ai gruppi di minacce di eseguire ambienti desktop nascosti sulle macchine infette. In una campagna S500, i ricercatori hanno riscontrato che LodaRAT veniva decrittografato automaticamente e abbandonato sui sistemi delle vittime dopo l’esecuzione. “Sebbene sia una versione ridotta di VenomRAT, S500 può ancora rappresentare una minaccia significativa per un host infetto”, hanno dichiarato i ricercatori. La sua capacità di copiare i profili dai browser può portare a gravi perdite di dati e finanziarie”. Poiché il suo codice sorgente è ora pubblicamente disponibile, è probabile che vari attori delle minacce continuino a utilizzare questa variante in futuro”. I ricercatori hanno detto che si aspettano di vedere varianti più complesse di LodaRAT in futuro, soprattutto con un numero maggiore di attori delle minacce che cercano di personalizzare il malware. “In concomitanza con la comparsa di nuove varianti, si prevede che LodaRAT continuerà a essere abbandonato insieme ad altre famiglie di malware”, hanno dichiarato. “Essendo facilmente disponibile e facile da personalizzare, è diventato uno strumento attraente per alcuni aggressori”.

Sicurezza Informatica

Apple estende riparazione Zero-Day di iOS ai vecchi iPhone

Tempo di lettura: 2 minuti. Apple ha esteso le patch di sicurezza per un zero-day di iOS ai vecchi modelli di iPhone e iPad, affrontando una vulnerabilità critica nel kernel.

Apple ha recentemente esteso le patch di sicurezza, originariamente rilasciate a marzo, ai modelli più vecchi di iPhone e iPad, affrontando una vulnerabilità zero-day nel kernel di iOS. Questo aggiornamento riguarda una falla critica nel sistema operativo in tempo reale RTKit di Apple, che era stata segnalata come attivamente sfruttata in attacchi.

Dettagli sulla Vulnerabilità

La vulnerabilità, identificata come CVE-2024-23296, è una questione di corruzione della memoria che permette agli aggressori di leggere e scrivere arbitrariamente nella memoria del kernel, eludendo le protezioni della memoria del kernel. Inizialmente, questa patch era stata applicata solo ai nuovi modelli di iPhone, iPad e Mac il 5 marzo. Ora, Apple ha esteso queste importanti aggiornate di sicurezza anche ai dispositivi più datati, come iPhone 8, iPhone 8 Plus, iPhone X, e alcuni modelli di iPad.

Aggiornamenti implementati

Le versioni aggiornate, iOS 16.7.8 e iPadOS 16.7.8, insieme a macOS Ventura 13.6.7, includono miglioramenti nella validazione degli input per mitigare questa vulnerabilità. Apple ha consigliato a tutti gli utenti dei dispositivi interessati di installare immediatamente gli aggiornamenti per proteggersi da potenziali tentativi di sfruttamento.

Implicazioni e consigli

Nonostante Apple non abbia rivelato chi ha scoperto la vulnerabilità né dettagli sugli attacchi che la sfruttavano, è noto che le vulnerabilità zero-day di iOS sono spesso utilizzate in attacchi di spyware sponsorizzati da stati contro individui ad alto rischio, come giornalisti o politici dell’opposizione. Data la natura mirata di questi attacchi, è cruciale che tutti gli utenti interessati aggiornino i loro dispositivi il prima possibile.

L’iniziativa di Apple di applicare queste patch di sicurezza ai dispositivi più vecchi dimostra un impegno continuo a mantenere la sicurezza across tutte le versioni del suo ecosistema. Gli utenti di vecchi dispositivi Apple possono ora beneficiare delle stesse protezioni dei modelli più recenti, assicurando che la loro sicurezza digitale rimanga robusta contro minacce emergenti. Questo aggiornamento sottolinea l’importanza della vigilanza e della prontezza nella gestione della sicurezza informatica, ribadendo il bisogno di risposte rapide e efficaci a minacce che evolvono costantemente.

Sicurezza Informatica

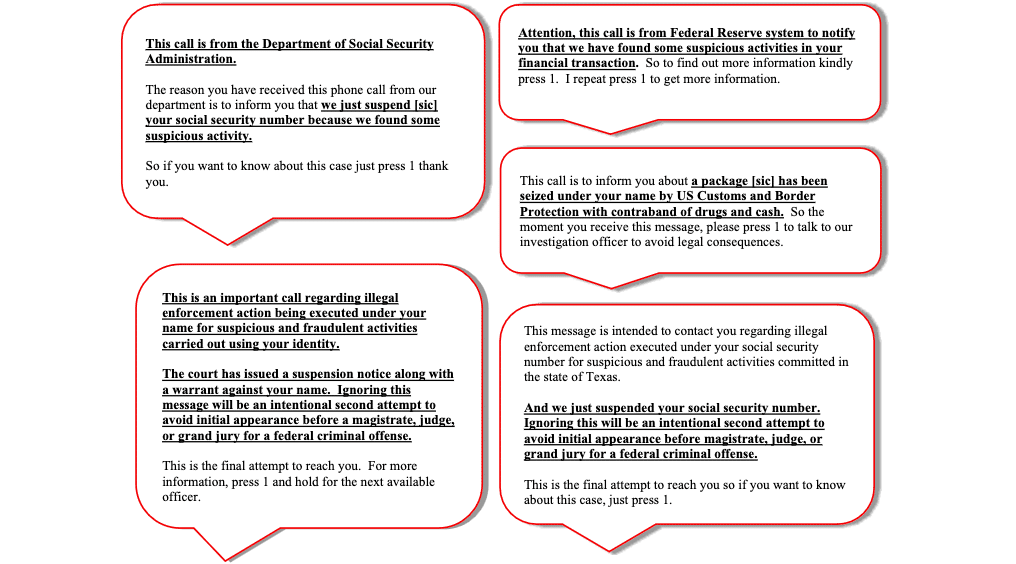

FCC etichetta “Royal Tiger” come primo attore di minaccia Robocall

Tempo di lettura: 2 minuti. La FCC ha designato “Royal Tiger” come primo attore di minaccia robocall, sottolineando il suo ruolo in frodi e campagne di truffa

La Federal Communications Commission (FCC) ha identificato “Royal Tiger” come primo attore di minaccia ufficialmente etichettato nel contesto delle campagne di robocall dannose. Questo gruppo, operativo tra India, Regno Unito, Emirati Arabi Uniti e Stati Uniti, è noto per le sue chiamate automatisate che impersonano enti governativi e banche, spesso ingannando i consumatori con false promesse legate a riduzioni dei tassi delle carte di credito.

Dettagli sull’Operazione di Royal Tiger

Royal Tiger è stato condotto da Prince Jashvantlal Anand e il suo associato Kaushal Bhavsar. Questo gruppo gestisce entità multiple negli Stati Uniti, incluse compagnie di VoIP come Illum Telecommunication Limited, PZ Telecommunication LLC e One Eye LLC. Queste organizzazioni hanno collaborato con la Great Choice Telecom, basata in Texas, che in precedenza è stata oggetto di un ordine di confisca di $225 milioni e di lettere di cessazione e desistenza sia dalla FCC che dalla Federal Trade Commission (FTC) per le sue attività illegali di robocall.

Sistema di Classificazione dei Bad Actors della FCC

La FCC ha sviluppato il sistema di classificazione Consumer Communications Information Services Threat (C-CIST) per aiutare le controparti regolatorie statali, federali e internazionali, oltre alle forze dell’ordine, a identificare e tracciare gli attori di minaccia che abusano delle infrastrutture di telecomunicazioni. Questo sistema facilita l’adozione di azioni appropriate contro tali minacce.

Potenziali Azioni di Enforcement

Le azioni di enforcement contro gruppi come Royal Tiger possono includere lettere di cessazione e desistenza, rimozione dal Robocall Mitigation Database e ordini di confisca. Queste misure sono essenziali per prevenire l’accesso di questi gruppi di minacce allo spazio delle telecomunicazioni degli Stati Uniti e proteggere i consumatori dalle frodi.

Con l’identificazione di Royal Tiger, la FCC rafforza il suo impegno a combattere le frodi legate ai robocall, mirando a eliminare queste molestie e truffe che colpiscono milioni di americani ogni anno. Questa classificazione aiuta anche le forze dell’ordine e il settore a considerare Royal Tiger una minaccia significativa per i servizi di informazione delle comunicazioni. Questo sforzo della FCC dimostra un passo importante verso l’eliminazione delle pratiche fraudolente che sfruttano le telecomunicazioni per perpetrare vasti schemi di truffa e abuso.

Sicurezza Informatica

Nuovo attacco malware via steganografia su PyPI

Tempo di lettura: 2 minuti. Un attacco malware su PyPI nasconde un binario malevolo in un’immagine PNG, mettendo in evidenza nuove tecniche di steganografia e rischi di sicurezza.

Un recente attacco malware su Python Package Index (PyPI) ha sollevato preoccupazioni sulla sicurezza delle librerie open source. Il pacchetto in questione, requests-darwin-lite, è stato scoperto da Phylum, utilizzando un approccio sofisticato di steganografia per nascondere un binario Go malevolo all’interno di un’immagine PNG.

Dettagli dell’Attacco

Il pacchetto requests-darwin-lite mirava specificamente agli utenti di macOS, modificando il processo di installazione per eseguire codice arbitrario tramite una classe PyInstall modificata nel file setup.py. Questa classe era programmata per decodificare e eseguire comandi nascosti in una stringa codificata in base64, solamente se il sistema corrispondeva a un UUID specifico. Il binario Go era nascosto all’interno di un’immagine PNG sovradimensionata, apparentemente innocua, che era molto più grande del normale.

Tecniche di Steganografia Usate

L’attacco utilizzava tecniche di steganografia, nascondendo dati binari all’interno di un file immagine PNG senza alterarne la visualizzazione normale. L’immagine, pur funzionando come un logo legittimo, conteneva dati malevoli alla fine del file, che venivano estratti e eseguiti durante l’installazione del pacchetto.

Risposta e Misure di Sicurezza

Phylum ha immediatamente segnalato la scoperta a PyPI, che ha prontamente rimosso il pacchetto e tutte le sue versioni. Questo incidente sottolinea l’importanza di un’attenta verifica del codice e delle dipendenze, soprattutto in ambienti open source dove il codice può essere facilmente manipolato da attori malevoli.

Questo attacco evidenzia una crescente sofisticatezza nelle tecniche utilizzate dagli attaccanti per sfruttare le piattaforme di distribuzione di software. Gli sviluppatori e gli utenti di sistemi basati su pacchetti devono essere estremamente vigilanti e implementare robuste misure di sicurezza e verifiche per proteggere le infrastrutture software dai malware. Questo caso di malware tramite PyPI è un chiaro promemoria dei rischi associati alle librerie e dipendenze open source e della necessità di adottare pratiche di sicurezza informatica avanzate e continue verifiche del codice.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste7 giorni fa

Inchieste7 giorni faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

Economia1 settimana fa

Economia1 settimana faCulture di lavoro a confronto: Meta vs Google