Sicurezza Informatica

iOS 17 porta i video cinematici nelle app di terze parti

Tempo di lettura: 2 minuti. Con iOS 17 e macOS Sonoma, Apple introduce una nuova API Cinematic che permette alle app di terze parti di supportare e modificare i video cinematici.

Con l’iPhone 13, Apple ha introdotto una nuova funzione chiamata “Modalità Cinematica”, che applica la stessa idea della Modalità Ritratto ai video, ottenendo un effetto sfocato sullo sfondo simile a quello ottenuto con le telecamere professionali. Fino ad ora, l’unico modo per modificare i video Cinematici era utilizzare Apple Photos, iMovie o Final Cut. Ma questo cambia con iOS 17 e macOS Sonoma.

I video cinematici arrivano nelle app di terze parti

Come annunciato da Apple in una sessione del WWDC 2023, iOS 17 e macOS Sonoma introducono una nuova API Cinematica. Come suggerisce il nome, permette agli sviluppatori di aggiungere il supporto per i video cinematici nelle loro app. L’API funziona sia per la riproduzione che per la modifica, quindi anche altri editor di terze parti potranno permettere agli utenti di aggiungere tali video ai loro progetti.

Composizione dei video cinematici

I video cinematici sono composti da due file. Uno di essi ha il video finale renderizzato che si può condividere con altre app, mentre l’altro file contiene tutti i metadati che generano l’effetto sfocato, in modo che l’utente possa modificare il video in modo non distruttivo.

Modifiche con l’API Cinematica

Attualmente, se si tenta di importare un video Cinematico in un editor video di terze parti, può solo leggere il video finale renderizzato senza permettere di modificare cose come il campo di profondità e il fuoco principale – qualcosa che si può fare utilizzando una delle app di Apple. Ma con la nuova API, le app avranno accesso al secondo file con tutti i metadati, quindi potranno anche modificare l’effetto su questi video.

Possibilità infinite con l’API Cinematica

E poiché l’API non è limitata agli editor video professionali, le possibilità sono infinite. Le app di social networking possono anche sfruttarla per permettere agli utenti di caricare, modificare e condividere video Cinematici senza lasciare l’app, ad esempio.

Limitazioni nell’uso dei video cinematici

Vale la pena notare, tuttavia, che la registrazione di video Cinematici richiede ancora l’uso dell’app Camera nativa di iOS. È inoltre necessario avere un iPhone 13 o successivo. Un altro aspetto da tenere a mente è che semplicemente aggiornando i tuoi dispositivi a iOS 17 o macOS Sonoma non ti permetterà di modificare i video Cinematici nelle app di terze parti, poiché queste app devono essere aggiornate con la nuova API.

Sicurezza Informatica

Nuovo attacco malware via steganografia su PyPI

Tempo di lettura: 2 minuti. Un attacco malware su PyPI nasconde un binario malevolo in un’immagine PNG, mettendo in evidenza nuove tecniche di steganografia e rischi di sicurezza.

Un recente attacco malware su Python Package Index (PyPI) ha sollevato preoccupazioni sulla sicurezza delle librerie open source. Il pacchetto in questione, requests-darwin-lite, è stato scoperto da Phylum, utilizzando un approccio sofisticato di steganografia per nascondere un binario Go malevolo all’interno di un’immagine PNG.

Dettagli dell’Attacco

Il pacchetto requests-darwin-lite mirava specificamente agli utenti di macOS, modificando il processo di installazione per eseguire codice arbitrario tramite una classe PyInstall modificata nel file setup.py. Questa classe era programmata per decodificare e eseguire comandi nascosti in una stringa codificata in base64, solamente se il sistema corrispondeva a un UUID specifico. Il binario Go era nascosto all’interno di un’immagine PNG sovradimensionata, apparentemente innocua, che era molto più grande del normale.

Tecniche di Steganografia Usate

L’attacco utilizzava tecniche di steganografia, nascondendo dati binari all’interno di un file immagine PNG senza alterarne la visualizzazione normale. L’immagine, pur funzionando come un logo legittimo, conteneva dati malevoli alla fine del file, che venivano estratti e eseguiti durante l’installazione del pacchetto.

Risposta e Misure di Sicurezza

Phylum ha immediatamente segnalato la scoperta a PyPI, che ha prontamente rimosso il pacchetto e tutte le sue versioni. Questo incidente sottolinea l’importanza di un’attenta verifica del codice e delle dipendenze, soprattutto in ambienti open source dove il codice può essere facilmente manipolato da attori malevoli.

Questo attacco evidenzia una crescente sofisticatezza nelle tecniche utilizzate dagli attaccanti per sfruttare le piattaforme di distribuzione di software. Gli sviluppatori e gli utenti di sistemi basati su pacchetti devono essere estremamente vigilanti e implementare robuste misure di sicurezza e verifiche per proteggere le infrastrutture software dai malware. Questo caso di malware tramite PyPI è un chiaro promemoria dei rischi associati alle librerie e dipendenze open source e della necessità di adottare pratiche di sicurezza informatica avanzate e continue verifiche del codice.

Sicurezza Informatica

Apple e Google lanciano piattaforma comune per rilevare dispositivi di tracciamento Bluetooth indesiderati

Tempo di lettura: 2 minuti. Apple e Google lanciano una funzionalità cross-platform per rilevare dispositivi di tracciamento Bluetooth indesiderati

Apple e Google hanno collaborato per lanciare una nuova funzionalità che notifica agli utenti, sia su iOS che su Android, se un dispositivo di tracciamento Bluetooth viene utilizzato per monitorarli segretamente. Questa innovazione mira a mitigare l’abuso di dispositivi progettati per tenere traccia degli oggetti personali, garantendo allo stesso tempo la privacy e la sicurezza degli utenti.

Dettagli della funzionalità

La funzione, denominata “Detecting Unwanted Location Trackers” (DULT), è ora disponibile sui dispositivi Android dalla versione 6.0 in poi e sui dispositivi iOS con iOS 17.5, che è stato rilasciato ufficialmente ieri. Questa soluzione cross-platform offre agli utenti la possibilità di ricevere un avviso “Tracker traveling with you” su Android o “Item Found Moving With You” su iOS se viene rilevato un dispositivo di tracciamento Bluetooth non identificato che si muove insieme a loro nel tempo.

Reazioni e impatto

Questa collaborazione tra Apple e Google rappresenta un primo esempio nell’industria di un’iniziativa che coinvolge input dalla comunità e dall’industria per affrontare il problema del tracciamento indesiderato. Gli utenti possono ora visualizzare l’identificativo del tracker, riprodurre un suono per localizzarlo e accedere a istruzioni per disabilitarlo.

Contesto e sviluppi futuri

Questa mossa arriva in risposta a segnalazioni che dispositivi come gli AirTags di Apple sono stati utilizzati per scopi maliziosi, spesso abusati come strumenti di stalking. Un gruppo di ricercatori ha persino sviluppato uno schema crittografico che offre un migliore compromesso tra privacy dell’utente e rilevamento dello stalker attraverso un meccanismo chiamato multi-dealer secret sharing (MDSS).

L’annuncio di questa funzionalità congiunta tra Apple e Google contro i dispositivi bluetooth indesiderata segna un significativo passo avanti nella lotta contro l’uso improprio dei dispositivi di tracciamento e rafforza la sicurezza e la privacy degli utenti in un ecosistema digitale sempre più connesso. Questa iniziativa dimostra l’impegno congiunto di giganti tecnologici per affrontare problemi di privacy e sicurezza in maniera collaborativa, stabilendo un nuovo standard per la protezione degli utenti nel panorama tecnologico moderno.

Sicurezza Informatica

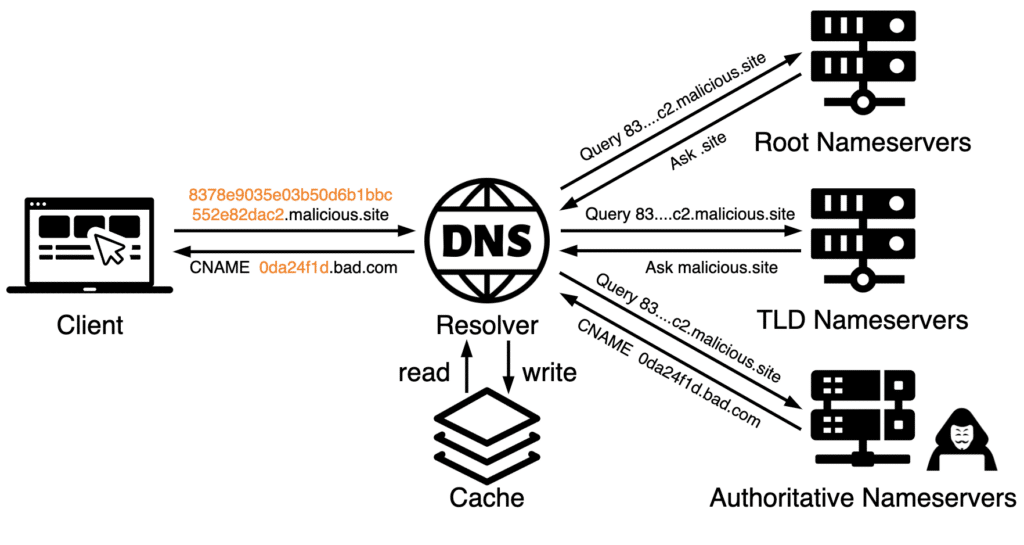

DNS Tunneling: per tracciare vittime di Phishing

Tempo di lettura: 2 minuti. Gli hacker utilizzano il tunneling DNS per scandagliare le reti e tracciare le vittime, sfruttando questa tecnica per bypassare le misure di sicurezza.

Recentemente, è stato scoperto che gli attori di minacce stanno utilizzando il tunneling DNS per tracciare l’apertura di email di phishing e clic sui link malevoli, nonché per scandagliare le reti alla ricerca di potenziali vulnerabilità. Questa tecnica sofisticata utilizza il DNS, un componente essenziale della comunicazione di rete, come canale di comunicazione nascosto.

Dettagli tecnici del DNS Tunneling

Il tunneling DNS implica la codifica dei dati o dei comandi che vengono inviati e recuperati tramite query DNS. Gli attori della minaccia codificano i dati in vari modi, come Base16, Base64, o algoritmi di codifica testuale personalizzati, che possono essere restituiti durante l’interrogazione di record DNS, come TXT, MX, CNAME e record di indirizzi. Questa tecnica è comunemente utilizzata per eludere i firewall di rete e i filtri, adottando il metodo per operazioni di command and control (C2) e di Virtual Private Network (VPN).

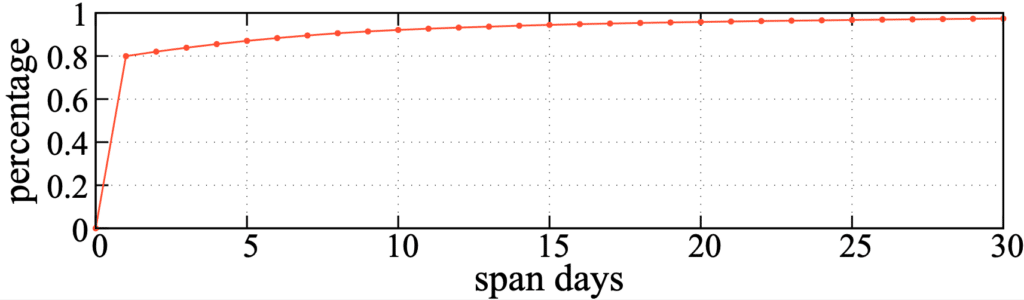

Campagne malevole eseguite con il DNS Tunneling

Unit 42, il team di ricerca sulla sicurezza di Palo Alto Networks, ha scoperto un uso aggiuntivo del tunneling DNS in campagne malevole che coinvolgono il tracciamento delle vittime e la scansione della rete. Un esempio è la campagna “TrkCdn”, che si concentra sul tracciamento delle interazioni delle vittime con i contenuti delle email di phishing. Gli attaccanti incorporano contenuti in un’email che, quando aperta, esegue una query DNS a sottodomini controllati dall’attaccante, i cui FQDN contengono contenuti codificati.

Consigli per la Difesa

A causa delle sue capacità nascoste, il tunneling DNS può bypassare strumenti di sicurezza, evitare il rilevamento e mantenere la versatilità operativa. Di conseguenza, Unit 42 suggerisce che le organizzazioni implementino strumenti di monitoraggio e analisi DNS per monitorare e analizzare i log alla ricerca di modelli di traffico insoliti e anomalie, come richieste atipiche o ad alto volume. È anche consigliabile limitare i resolver DNS nella rete per gestire solo le query necessarie, riducendo il potenziale abuso del tunneling DNS.

L’uso del tunneling DNS come tecnica per la conduzione di attacchi informatici rappresenta una sfida significativa per la sicurezza informatica. La capacità di mascherare le comunicazioni malevoli come traffico DNS legittimo richiede un livello elevato di vigilanza e misure di sicurezza avanzate per rilevare e mitigare tali minacce. Queste rivelazioni sottolineano l’importanza di strategie di difesa sofisticate e proattive per proteggere le reti aziendali e personali dagli attacchi sempre più ingegnosi e difficili da rilevare.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste7 giorni fa

Inchieste7 giorni faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

Economia1 settimana fa

Economia1 settimana faCulture di lavoro a confronto: Meta vs Google