Sicurezza Informatica

Le 10 migliori pratiche per la sicurezza informatica nel 2022

Il crimine informatico non è solo una categoria ampia, ma è in crescita. Queste minacce sono costate al mondo 6 trilioni di dollari nel 2021 e gli esperti dicono che questa cifra aumenterà del 15% all’anno per i prossimi cinque anni.

In mezzo a queste minacce crescenti, le migliori pratiche di cybersecurity diventano ancora più importanti. Ecco 10 delle migliori pratiche di cybersecurity per aziende, dipendenti e consumatori.

Utilizzare software anti-malware

Una delle migliori pratiche di sicurezza informatica più importanti è quella di installare un software anti-malware. Il mercato è pieno di programmi e servizi antivirus che possono aiutare le persone con qualsiasi budget. Meglio di tutto, questi programmi automatizzano il rilevamento e la prevenzione del malware, quindi non è necessario essere un esperto per stare al sicuro.

Molte minacce alla sicurezza informatica iniziano come malware, quindi questi software possono fermare vari attacchi. Inoltre si aggiornano regolarmente, il che li aiuta a rimanere in cima ai nuovi metodi di attacco. Considerando quanto sono facili da usare e quanto sono cruciali, non c’è motivo di evitarli.

Usare password forti e varie

Un altro passo cruciale per la cybersicurezza è usare password forti. La maggior parte delle violazioni di dati legate all’hacking derivano da password deboli, che sono facili da evitare. Decifrare una password di 12 caratteri richiede 62 trilioni di volte più tempo di una di sei caratteri.

Le password dovrebbero essere lunghe e contenere numeri, simboli e diversi casi di lettere. È anche importante evitare di usare la stessa password per più account, perché questo permette a un hacker di entrare in più posti con una sola password violata. Cambiarle ogni pochi mesi può anche minimizzare i rischi.

Abilitare l’autenticazione multifattoriale

A volte, una password forte non è sufficiente. Ecco perché abilitare l’autenticazione multifattoriale (MFA) è un’altra best practice di cybersecurity essenziale per i dipendenti e gli utenti in generale. L’MFA è veloce da impostare, facile da usare e può fermare quasi tutti gli attacchi, secondo alcuni esperti.

L’MFA aggiunge un altro passo al processo di login, il più delle volte un codice monouso inviato al telefono dell’utente. Alcune opzioni MFA sono più avanzate, come i servizi di riconoscimento facciale o gli scanner di impronte digitali. Mentre queste caratteristiche potrebbero non essere usate quanto dovrebbero, sono disponibili sulla maggior parte dei servizi internet.

Verificare prima di fidarsi

È importante verificare la sicurezza, poiché le minacce alla sicurezza informatica spesso non sembrano sospette a prima vista. Prima di cliccare su un link o rispondere a un’e-mail, ispezionala più attentamente. Potrebbe essere una trappola se contiene errori di ortografia, un linguaggio insolito ed è stranamente urgente o sembra fuori luogo.

Lo stesso principio si applica alle reti internet, ai dispositivi e alle applicazioni. Non fidarti mai del Wi-Fi pubblico perché chiunque potrebbe usarlo per eseguire attacchi MITM. Allo stesso modo, controlla sempre che lo sviluppatore di un programma sia affidabile prima di scaricarlo e installarlo. Le aziende dovrebbero applicare questo principio anche ai partner commerciali.

Aggiornare frequentemente

La sicurezza informatica è un campo dinamico. I criminali escogitano sempre nuovi modi per attaccare gli obiettivi e gli strumenti di sicurezza informatica si adattano in risposta. Ciò significa che è fondamentale aggiornare regolarmente tutti i software. Altrimenti, gli utenti potrebbero essere vulnerabili a un punto debole che gli sviluppatori di app hanno già patchato.

Alcuni dei più infami esempi di violazione della cybersicurezza sono accaduti a causa di software obsoleti. Nel 2019, le Nazioni Unite hanno cercato di nascondere una violazione dei dati che ha utilizzato una vulnerabilità che un aggiornamento del software corrente avrebbe patchato. Questa è una best practice di cybersecurity critica per le aziende, che possono essere obiettivi più grandi.

Crittografare dove possibile

Un altro passo tecnico di cybersicurezza è quello di criptare i dati sensibili. La crittografia rende le informazioni illeggibili a chiunque, a parte il pubblico a cui sono destinate, codificandole e dando agli utenti autorizzati una chiave per decodificarle. Questo non ferma le violazioni dei dati, ma le rende meno impattanti.

Se un criminale informatico non può leggere o capire i dati, è inutile per loro, rendendo qualcuno un obiettivo meno allettante. Inoltre, assicura che qualsiasi informazione sensibile che trapeli rimanga privata. L’utilizzo di più tipi di crittografia, come la crittografia end-to-end e quella a riposo, mantiene le informazioni ancora più sicure.

Segmentare le reti

Un’importante pratica di sicurezza per le aziende è quella di segmentare le loro reti. Questo comporta l’esecuzione di dispositivi e l’archiviazione dei dati su reti diverse per garantire che una violazione in un’area non possa fornire accesso a tutto il resto. Questo passo è particolarmente critico per le grandi reti IoT.

Questo vale soprattutto per le organizzazioni, ma anche i singoli utenti possono utilizzare questo passo. Eseguire i dispositivi smart home su una rete diversa da quella del lavoro o dei computer di casa è una buona idea. In questo modo, una smart TV, che è più facile da violare, non diventa una porta d’accesso a dati più sensibili.

Creare backup dei file sensibili

È anche fondamentale fare il backup di tutti i dati o programmi sensibili. Questo non impedirà un attacco informatico, ma minimizzerà i danni. I dati rubati o i sistemi fuori uso non sono così pressanti se hai copie extra che puoi usare.

Con il crimine informatico così dilagante, non è sicuro assumere che qualcuno non sarà mai l’obiettivo di una violazione di successo. Più della metà dei consumatori è stata vittima di un crimine informatico. Dal momento che nessuna difesa è perfetta, assicurarsi che un hack non sarà paralizzante è essenziale.

Rimanere informati e dirlo agli altri

Nonostante l’enorme problema del crimine informatico, molte persone non conoscono le migliori pratiche di sicurezza informatica. Molti semplici passi possono essere efficaci. È solo una questione di sapere quali rischi ci sono là fuori e cosa fare al riguardo. Di conseguenza, rimanere informati è metà della battaglia.

Questo passo è un’importante best practice di cybersecurity soprattutto per i dipendenti. Le aziende dovrebbero formare tutti i lavoratori su cose come la gestione forte delle password e come individuare un tentativo di phishing. Tenere questi incontri regolarmente può aiutare le aziende a rimanere in cima alle minacce emergenti e rimanere al sicuro nonostante un panorama in continua evoluzione.

Rivedere regolarmente le misure di sicurezza

Ogni utente e azienda dovrebbe capire che le migliori pratiche di oggi potrebbero non funzionare domani. La sicurezza informatica è un campo in continua evoluzione, quindi è importante rivedere le difese per assicurarsi che siano ancora affidabili. Senza revisioni regolari, le persone potrebbero essere vulnerabili e non rendersene conto.

Le aziende possono eseguire test di penetrazione, dove un esperto di sicurezza informatica cerca di penetrare nei loro sistemi per rivelare i loro punti deboli. I consumatori possono leggere le ultime notizie sulla cybersicurezza per vedere quali nuovi passi potrebbero aver bisogno di fare. La cosa peggiore che si può essere è compiacenti.

Sicurezza Informatica

Apple estende riparazione Zero-Day di iOS ai vecchi iPhone

Tempo di lettura: 2 minuti. Apple ha esteso le patch di sicurezza per un zero-day di iOS ai vecchi modelli di iPhone e iPad, affrontando una vulnerabilità critica nel kernel.

Apple ha recentemente esteso le patch di sicurezza, originariamente rilasciate a marzo, ai modelli più vecchi di iPhone e iPad, affrontando una vulnerabilità zero-day nel kernel di iOS. Questo aggiornamento riguarda una falla critica nel sistema operativo in tempo reale RTKit di Apple, che era stata segnalata come attivamente sfruttata in attacchi.

Dettagli sulla Vulnerabilità

La vulnerabilità, identificata come CVE-2024-23296, è una questione di corruzione della memoria che permette agli aggressori di leggere e scrivere arbitrariamente nella memoria del kernel, eludendo le protezioni della memoria del kernel. Inizialmente, questa patch era stata applicata solo ai nuovi modelli di iPhone, iPad e Mac il 5 marzo. Ora, Apple ha esteso queste importanti aggiornate di sicurezza anche ai dispositivi più datati, come iPhone 8, iPhone 8 Plus, iPhone X, e alcuni modelli di iPad.

Aggiornamenti implementati

Le versioni aggiornate, iOS 16.7.8 e iPadOS 16.7.8, insieme a macOS Ventura 13.6.7, includono miglioramenti nella validazione degli input per mitigare questa vulnerabilità. Apple ha consigliato a tutti gli utenti dei dispositivi interessati di installare immediatamente gli aggiornamenti per proteggersi da potenziali tentativi di sfruttamento.

Implicazioni e consigli

Nonostante Apple non abbia rivelato chi ha scoperto la vulnerabilità né dettagli sugli attacchi che la sfruttavano, è noto che le vulnerabilità zero-day di iOS sono spesso utilizzate in attacchi di spyware sponsorizzati da stati contro individui ad alto rischio, come giornalisti o politici dell’opposizione. Data la natura mirata di questi attacchi, è cruciale che tutti gli utenti interessati aggiornino i loro dispositivi il prima possibile.

L’iniziativa di Apple di applicare queste patch di sicurezza ai dispositivi più vecchi dimostra un impegno continuo a mantenere la sicurezza across tutte le versioni del suo ecosistema. Gli utenti di vecchi dispositivi Apple possono ora beneficiare delle stesse protezioni dei modelli più recenti, assicurando che la loro sicurezza digitale rimanga robusta contro minacce emergenti. Questo aggiornamento sottolinea l’importanza della vigilanza e della prontezza nella gestione della sicurezza informatica, ribadendo il bisogno di risposte rapide e efficaci a minacce che evolvono costantemente.

Sicurezza Informatica

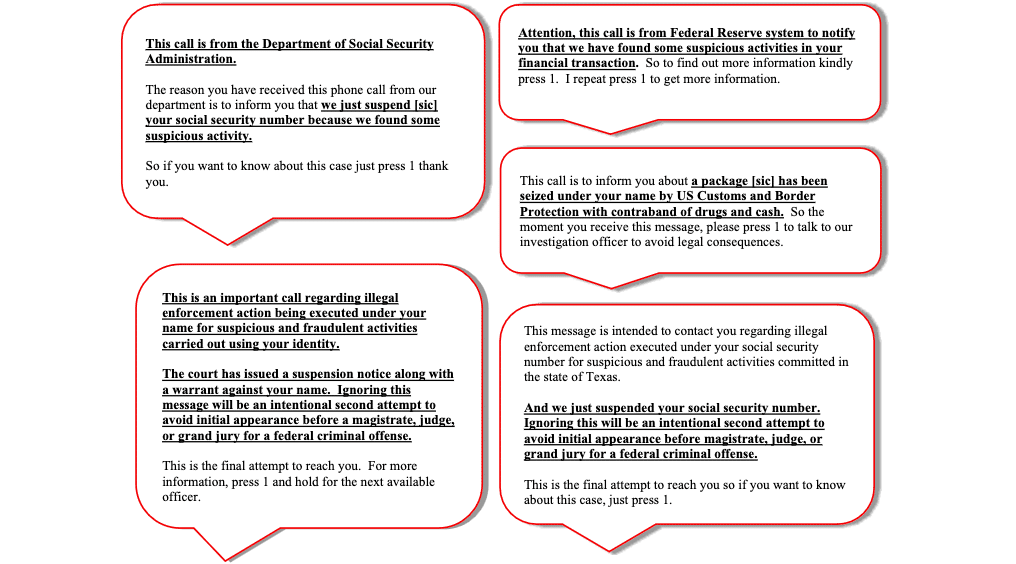

FCC etichetta “Royal Tiger” come primo attore di minaccia Robocall

Tempo di lettura: 2 minuti. La FCC ha designato “Royal Tiger” come primo attore di minaccia robocall, sottolineando il suo ruolo in frodi e campagne di truffa

La Federal Communications Commission (FCC) ha identificato “Royal Tiger” come primo attore di minaccia ufficialmente etichettato nel contesto delle campagne di robocall dannose. Questo gruppo, operativo tra India, Regno Unito, Emirati Arabi Uniti e Stati Uniti, è noto per le sue chiamate automatisate che impersonano enti governativi e banche, spesso ingannando i consumatori con false promesse legate a riduzioni dei tassi delle carte di credito.

Dettagli sull’Operazione di Royal Tiger

Royal Tiger è stato condotto da Prince Jashvantlal Anand e il suo associato Kaushal Bhavsar. Questo gruppo gestisce entità multiple negli Stati Uniti, incluse compagnie di VoIP come Illum Telecommunication Limited, PZ Telecommunication LLC e One Eye LLC. Queste organizzazioni hanno collaborato con la Great Choice Telecom, basata in Texas, che in precedenza è stata oggetto di un ordine di confisca di $225 milioni e di lettere di cessazione e desistenza sia dalla FCC che dalla Federal Trade Commission (FTC) per le sue attività illegali di robocall.

Sistema di Classificazione dei Bad Actors della FCC

La FCC ha sviluppato il sistema di classificazione Consumer Communications Information Services Threat (C-CIST) per aiutare le controparti regolatorie statali, federali e internazionali, oltre alle forze dell’ordine, a identificare e tracciare gli attori di minaccia che abusano delle infrastrutture di telecomunicazioni. Questo sistema facilita l’adozione di azioni appropriate contro tali minacce.

Potenziali Azioni di Enforcement

Le azioni di enforcement contro gruppi come Royal Tiger possono includere lettere di cessazione e desistenza, rimozione dal Robocall Mitigation Database e ordini di confisca. Queste misure sono essenziali per prevenire l’accesso di questi gruppi di minacce allo spazio delle telecomunicazioni degli Stati Uniti e proteggere i consumatori dalle frodi.

Con l’identificazione di Royal Tiger, la FCC rafforza il suo impegno a combattere le frodi legate ai robocall, mirando a eliminare queste molestie e truffe che colpiscono milioni di americani ogni anno. Questa classificazione aiuta anche le forze dell’ordine e il settore a considerare Royal Tiger una minaccia significativa per i servizi di informazione delle comunicazioni. Questo sforzo della FCC dimostra un passo importante verso l’eliminazione delle pratiche fraudolente che sfruttano le telecomunicazioni per perpetrare vasti schemi di truffa e abuso.

Sicurezza Informatica

Nuovo attacco malware via steganografia su PyPI

Tempo di lettura: 2 minuti. Un attacco malware su PyPI nasconde un binario malevolo in un’immagine PNG, mettendo in evidenza nuove tecniche di steganografia e rischi di sicurezza.

Un recente attacco malware su Python Package Index (PyPI) ha sollevato preoccupazioni sulla sicurezza delle librerie open source. Il pacchetto in questione, requests-darwin-lite, è stato scoperto da Phylum, utilizzando un approccio sofisticato di steganografia per nascondere un binario Go malevolo all’interno di un’immagine PNG.

Dettagli dell’Attacco

Il pacchetto requests-darwin-lite mirava specificamente agli utenti di macOS, modificando il processo di installazione per eseguire codice arbitrario tramite una classe PyInstall modificata nel file setup.py. Questa classe era programmata per decodificare e eseguire comandi nascosti in una stringa codificata in base64, solamente se il sistema corrispondeva a un UUID specifico. Il binario Go era nascosto all’interno di un’immagine PNG sovradimensionata, apparentemente innocua, che era molto più grande del normale.

Tecniche di Steganografia Usate

L’attacco utilizzava tecniche di steganografia, nascondendo dati binari all’interno di un file immagine PNG senza alterarne la visualizzazione normale. L’immagine, pur funzionando come un logo legittimo, conteneva dati malevoli alla fine del file, che venivano estratti e eseguiti durante l’installazione del pacchetto.

Risposta e Misure di Sicurezza

Phylum ha immediatamente segnalato la scoperta a PyPI, che ha prontamente rimosso il pacchetto e tutte le sue versioni. Questo incidente sottolinea l’importanza di un’attenta verifica del codice e delle dipendenze, soprattutto in ambienti open source dove il codice può essere facilmente manipolato da attori malevoli.

Questo attacco evidenzia una crescente sofisticatezza nelle tecniche utilizzate dagli attaccanti per sfruttare le piattaforme di distribuzione di software. Gli sviluppatori e gli utenti di sistemi basati su pacchetti devono essere estremamente vigilanti e implementare robuste misure di sicurezza e verifiche per proteggere le infrastrutture software dai malware. Questo caso di malware tramite PyPI è un chiaro promemoria dei rischi associati alle librerie e dipendenze open source e della necessità di adottare pratiche di sicurezza informatica avanzate e continue verifiche del codice.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

L'Altra Bolla7 giorni fa

L'Altra Bolla7 giorni faMeta arriva l’intelligenza artificiale per la Pubblicità