Sicurezza Informatica

Non solo la Russia, gli USA hanno aiutato l’Ucraina prima del conflitto nella guerra cibernetica

Paul Nakasone, il comandante del Cyber Command degli Stati Uniti e direttore della National Security Agency, ha notato recentemente in una testimonianza davanti al Senato degli Stati Uniti che prima dello scoppio del conflitto Russia-Ucraina, il comando ha “sostenuto” l’Ucraina nel cyberspazio. Dopo lo scoppio della guerra, gli Stati Uniti hanno rafforzato l’operazione ed hanno aiutato l’Ucraina a rafforzare la sua difesa informatica. In realtà, l’interferenza degli Stati Uniti nella crisi attraverso il cyberspazio consiste molto di più che aiutare l’Ucraina nella sua difesa, gli Stati Uniti la stanno anche sostenendo contro la Russia su tutti i fronti, tra cui l’offesa e la difesa informatica, la consapevolezza delle informazioni, la connettività digitale e la cyber intelligence, stabilendo diversi precedenti estremamente pericolosi.

Il primo precedente è la guerra cibernetica tra stati dotati di armi nucleari. Dall’inizio del conflitto Russia-Ucraina, gli Stati Uniti hanno ripetutamente sottolineato che non saranno impegnati in un conflitto armato con la Russia e si sono astenuti dallo stabilire una no-fly zone e dal testare i missili balistici intercontinentali. Questo indica la chiara comprensione degli Stati Uniti della possibilità di escalation della situazione e persino di scatenare una guerra nucleare con la Russia. Tuttavia, allo stesso tempo, gli Stati Uniti stanno affrontando la Russia testa a testa nel cyberspazio anche in prima linea. La ragione è che gli Stati Uniti credono di poter controllare unilateralmente la portata e le conseguenze del conflitto informatico con la loro superiorità tecnica. Tuttavia, poiché Internet è entrato in profondità in tutti gli aspetti della vita sociale, l’ampiezza e la profondità dell’impatto della guerra informatica può essere al di là del controllo di qualsiasi paese.

Nel contesto di una guerra calda, le situazioni non seguiranno esattamente il copione degli Stati Uniti che se l’impegno nel cyberspazio sia considerato “armato” o se provocherebbe un altro stato con armi nucleari per intensificare il conflitto. Sullo sfondo dell’annuncio della Russia di aumentare la sua preparazione nucleare e di non meglio precisati attacchi informatici alle strutture nucleari russe, l’impegno diretto degli Stati Uniti nel conflitto informatico con la Russia porterà facilmente a un errore strategico. Il ministero degli Esteri russo ha condannato gli Stati Uniti e la NATO in una dichiarazione per aver intrapreso una guerra informatica contro la Russia coinvolgendo una scala più ampia di hacker. Questo è un severo avvertimento contro il “gioco pericoloso” degli Stati Uniti nel cyberspazio, che potrebbe innescare un conflitto tra stati dotati di armi nucleari.

Il secondo precedente che gli Stati Uniti stabiliscono è una guerra per procura nel cyberspazio. Gli Stati Uniti usano la Cina e la Russia come nemici immaginari per promuovere la loro strategia informatica di “caccia in avanti” e “impegno persistente“. Gli Stati Uniti sono profondamente coinvolti nella costruzione della potenza informatica dell’Ucraina, usandola come testa di ponte per la ricognizione ravvicinata, la penetrazione della rete e gli attacchi informatici contro la Russia, con il fine di prepararsi ad un confronto informatico diretto con la Russia. Oltre all’Ucraina, gli Stati Uniti stanno facendo lo stesso nella regione Asia-Pacifico, pubblicizzando le minacce di cybersecurity della Cina ai vicini cinesi e quindi attirandoli in una “cooperazione di cybersecurity” nel tentativo di portare i tentacoli informatici degli Stati Uniti alle porte della Cina. Questo è simile all’intenzione degli Stati Uniti di schierare i suoi sistemi missilistici e antimissilistici nelle vicinanze della Cina e della Russia, che non solo aumenta la deterrenza e le capacità offensive degli Stati Uniti, ma coglie anche l’opportunità di costringere i paesi vicini della Cina e della Russia al carro degli Stati Uniti.

La tragedia in Ucraina è una lezione da imparare. Per gli Stati Uniti, ci sarà un dilemma di sicurezza maggiore con il perseguimento della propria sicurezza assoluta a dispetto delle preoccupazioni di sicurezza degli altri, o anche a costo dell’insicurezza degli altri. Con le buone intenzioni di rafforzare la sicurezza informatica e la cooperazione con gli Stati Uniti, i paesi regionali non solo non sono riusciti a migliorare la propria sicurezza, ma si sono anche messi nel vortice della competizione tra le grandi potenze e sono persino diventati carne da cannone per lo scontro tra grandi potenze.

Il terzo precedente è stato creato per il mancato rispetto delle regole internazionali. Gli Stati Uniti sostengono a gran voce che gli attacchi informatici costituiscono attacchi armati, e hanno spinto la NATO a dichiarare per la prima volta al suo vertice del 2021 che “attività informatiche cumulative maligne significative potrebbero, in certe circostanze, essere considerate come equivalenti a un attacco armato“. Ma gli Stati Uniti hanno lanciato tali attività informatiche che dovrebbero essere definite da soli come “attacchi armati” contro la Russia. Gli Stati Uniti sottolineano che tutte le regole offline si applicano anche online, fabbricando accuse di attacchi informatici, accusando altri paesi e abusando delle sanzioni. Allo stesso tempo, gli Stati Uniti vedono il mondo digitale come una “terra oltre la legge“, e non esitano ad attaccare le infrastrutture critiche degli altri paesi. Pur sostenendo la democrazia, la libertà e i diritti umani e opponendosi alla manipolazione dell’informazione e alla disinformazione, gli Stati Uniti hanno tagliato i servizi Internet per la Russia, bloccato la voce della Russia e diffuso senza limiti la disinformazione contro la Russia, nel tentativo di confondere il pubblico. In virtù di questo, per molti paesi ostili agli USA, dietro queste azioni risiede l’arroganza degli Stati Uniti e il loro doppio standard per le regole internazionali.

Per coincidenza, gli Stati Uniti hanno completamente ignorato il consenso internazionale raggiunto l’anno scorso di “sviluppare e implementare regole e standard comuni globalmente interoperabili per la sicurezza della catena di approvvigionamento“, nel rapporto UNGGE, e hanno deliberatamente creato piccoli circoli chiusi ed esclusivi per discutere le questioni della catena di approvvigionamento per scopi geopolitici.

L’accusa rivolta agli Stati Uniti è che non sono mai state formulate regole internazionali universalmente applicabili nel cyberspazio, ma “leggi nazionali” e “regole della sua piccola banda” per servire i propri interessi egoistici. Il “quadro per un comportamento responsabile dello Stato” a cui gli Stati Uniti hanno affermato di aderire, tiene solo gli altri paesi responsabili, mettendo gli stessi USA sono al di sopra delle regole internazionali. Le pratiche di Washington di ignorare le regole internazionali hanno interferito gravemente con gli sforzi della comunità internazionale per stabilire l’ordine nel cyberspazio e possono anche portare a gravi conseguenze.

Il cyberspazio è uno spazio comune condiviso da tutti i paesi dove qualsiasi stato dovrebbe smettere di stare con due piedi in una scarpa nel cyberspazio, a parole tutti predicano un universo digitale pacifico, ma aldilà della facciata istituzionale è guerra aperta da tempo.

Sicurezza Informatica

CISA nuova vulnerabilità e Avvisi ICS

Tempo di lettura: 2 minuti. CISA aggiorna il catalogo con una nuova vulnerabilità sfruttata e rilascia avvisi per migliorare la sicurezza degli ICS

La Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente aggiunto una nuova vulnerabilità al suo catalogo di vulnerabilità sfruttate note e ha rilasciato quattro avvisi per i sistemi di controllo industriale. Queste azioni evidenziano la continua attenzione dell’agenzia alla mitigazione delle minacce cyber e al rafforzamento della sicurezza delle infrastrutture critiche.

Aggiornamento del Catalogo delle Vulnerabilità

CISA ha inserito la vulnerabilità CVE-2024-4671 nel suo catalogo. Questo problema riguarda un uso improprio della memoria (Use-After-Free) in Google Chromium e può essere sfruttato da attori malevoli per eseguire codice arbitrario. Tale vulnerabilità è particolarmente pericolosa poiché riguarda una piattaforma ampiamente utilizzata e rappresenta un rischio significativo per le reti federali.

Avvisi per Sistemi di Controllo Industriale

Parallelamente, CISA ha emesso quattro avvisi per i sistemi di controllo industriale che coinvolgono diversi produttori:

- ICSA-24-135-01 Rockwell Automation FactoryTalk Remote Access

- ICSA-24-135-02 SUBNET PowerSYSTEM Center and Substation Server

- ICSA-24-135-03 Johnson Controls Software House C-CURE 9000

- ICSA-24-135-04 Mitsubishi Electric Multiple FA Engineering Software Products

Questi avvisi si concentrano su vulnerabilità che potrebbero compromettere la sicurezza operativa di importanti infrastrutture industriali, indicando misure specifiche di mitigazione e aggiornamenti software raccomandati.

Importanza della compliance e delle azioni di mitigazione

Il Binding Operational Directive (BOD) 22-01, istituito da CISA, richiede che le agenzie del Federal Civilian Executive Branch (FCEB) rimedino alle vulnerabilità note entro le date stabilite per proteggere le reti FCEB da minacce attive. Anche se questa direttiva è specifica per le agenzie FCEB, CISA esorta tutte le organizzazioni a dare priorità alla risoluzione di queste vulnerabilità come parte della loro pratica di gestione delle vulnerabilità.

Gli aggiornamenti di CISA sulle vulnerabilità sfruttate conosciute e gli avvisi sui sistemi di controllo industriale sottolineano l’importanza di una vigilanza continua e di pratiche proattive di sicurezza cyber per proteggere le infrastrutture critiche e le reti governative. Le organizzazioni sono incoraggiate a implementare le raccomandazioni di CISA per mitigare il rischio di attacchi cyber. Questi sforzi da parte di CISA rafforzano le strategie di difesa contro le minacce cyber crescenti e dimostrano un impegno continuo nel proteggere sia il settore pubblico che quello privato da potenziali cyber attacchi.

Sicurezza Informatica

Talos e CISA collaborano contro minacce Cyber a ONG e attivisti

Tempo di lettura: 2 minuti. Talos e CISA collaborano per proteggere le organizzazioni della società civile da minacce cyber, promuovendo sicurezza e resilienza attraverso l’iniziativa HRCP.

Cisco Talos ha annunciato una collaborazione rafforzata con la U.S. Cybersecurity and Infrastructure Security Agency (CISA) per combattere le minacce cyber che colpiscono le organizzazioni della società civile, come attivisti, giornalisti e accademici. Questa partnership fa parte dell’iniziativa High-Risk Community Protection (HRCP) del Joint Cyber Defense Collaborative (JCDC).

Partnership Talos e CISA

Talos sta lavorando con CISA attraverso il JCDC, condividendo informazioni strategiche sui pericoli che minacciano le comunità a rischio. L’obiettivo è contrastare gli attacchi informatici che possono compromettere i valori democratici e mettere in pericolo la libertà di individui e organizzazioni che operano in ambiti cruciali per la democrazia.

HRCP e la protezione delle Comunità a rischio

L’iniziativa HRCP unisce governo, aziende tecnologiche e organizzazioni della società civile per rafforzare la sicurezza delle entità a rischio maggiore di attacchi cyber e repressione transnazionale. Gli output di HRCP includono una guida per la mitigazione delle minacce, prassi operative migliori e risorse online per le comunità a rischio, mirate a contrastare le minacce da parte di attori statali e, sempre più, da attori privati offensivi.

Spyware e minacce alla democrazia

Il software spyware commerciale, che può tracciare la posizione esatta degli individui, rubare messaggi e informazioni personali o intercettare chiamate telefoniche, rappresenta una minaccia significativa. Questi strumenti consentono ai governi di sorvegliare i cittadini in modo occculto, minando i diritti alla privacy e alla libertà di espressione.

Misure contro lo Spyware Commerciale

Gli Stati Uniti e i suoi partner hanno adottato misure per limitare la proliferazione di questi strumenti pericolosi, inclusi ordini esecutivi, restrizioni all’esportazione, sanzioni e sforzi diplomatici. Anche l’industria privata ha un ruolo importante, pubblicando ricerche, attribuendo pubblicamente la responsabilità a PSOA e paesi coinvolti nella repressione digitale e sviluppando tecnologie anti-sorveglianza.

La collaborazione tra Talos e CISA è un passo fondamentale per proteggere le comunità vulnerabili da cyber minacce avanzate. Questo sforzo congiunto dimostra l’importanza delle partnership tra il settore pubblico e quello privato nel contrastare le minacce cyber e rafforzare la resilienza delle comunità a rischio. Questa iniziativa di Talos e CISA rappresenta un impegno vitale per difendere i valori democratici e proteggere le comunità più vulnerabili dall’avanzare delle minacce cyber moderne.

Sicurezza Informatica

Apple estende riparazione Zero-Day di iOS ai vecchi iPhone

Tempo di lettura: 2 minuti. Apple ha esteso le patch di sicurezza per un zero-day di iOS ai vecchi modelli di iPhone e iPad, affrontando una vulnerabilità critica nel kernel.

Apple ha recentemente esteso le patch di sicurezza, originariamente rilasciate a marzo, ai modelli più vecchi di iPhone e iPad, affrontando una vulnerabilità zero-day nel kernel di iOS. Questo aggiornamento riguarda una falla critica nel sistema operativo in tempo reale RTKit di Apple, che era stata segnalata come attivamente sfruttata in attacchi.

Dettagli sulla Vulnerabilità

La vulnerabilità, identificata come CVE-2024-23296, è una questione di corruzione della memoria che permette agli aggressori di leggere e scrivere arbitrariamente nella memoria del kernel, eludendo le protezioni della memoria del kernel. Inizialmente, questa patch era stata applicata solo ai nuovi modelli di iPhone, iPad e Mac il 5 marzo. Ora, Apple ha esteso queste importanti aggiornate di sicurezza anche ai dispositivi più datati, come iPhone 8, iPhone 8 Plus, iPhone X, e alcuni modelli di iPad.

Aggiornamenti implementati

Le versioni aggiornate, iOS 16.7.8 e iPadOS 16.7.8, insieme a macOS Ventura 13.6.7, includono miglioramenti nella validazione degli input per mitigare questa vulnerabilità. Apple ha consigliato a tutti gli utenti dei dispositivi interessati di installare immediatamente gli aggiornamenti per proteggersi da potenziali tentativi di sfruttamento.

Implicazioni e consigli

Nonostante Apple non abbia rivelato chi ha scoperto la vulnerabilità né dettagli sugli attacchi che la sfruttavano, è noto che le vulnerabilità zero-day di iOS sono spesso utilizzate in attacchi di spyware sponsorizzati da stati contro individui ad alto rischio, come giornalisti o politici dell’opposizione. Data la natura mirata di questi attacchi, è cruciale che tutti gli utenti interessati aggiornino i loro dispositivi il prima possibile.

L’iniziativa di Apple di applicare queste patch di sicurezza ai dispositivi più vecchi dimostra un impegno continuo a mantenere la sicurezza across tutte le versioni del suo ecosistema. Gli utenti di vecchi dispositivi Apple possono ora beneficiare delle stesse protezioni dei modelli più recenti, assicurando che la loro sicurezza digitale rimanga robusta contro minacce emergenti. Questo aggiornamento sottolinea l’importanza della vigilanza e della prontezza nella gestione della sicurezza informatica, ribadendo il bisogno di risposte rapide e efficaci a minacce che evolvono costantemente.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

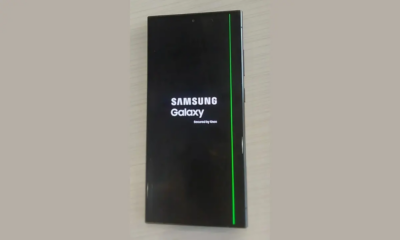

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

L'Altra Bolla7 giorni fa

L'Altra Bolla7 giorni faMeta arriva l’intelligenza artificiale per la Pubblicità