Sicurezza Informatica

Nuova variante Python del malware Chaes: un’analisi dettagliata

Tempo di lettura: 2 minuti. Scopri la nuova variante Python del malware Chaes: un’analisi dettagliata delle sue funzionalità e tecniche di attacco.

Le industrie bancarie e logistiche stanno affrontando un’ondata di attacchi da una variante rielaborata del malware noto come Chaes. Questa nuova incarnazione, completamente riscritta in Python, mostra una riduzione significativa dei tassi di rilevamento da parte dei sistemi di difesa tradizionali. In questo articolo, esploreremo le trasformazioni significative e le potenzialità ampliate di questa minaccia emergente, con un focus particolare sulle sue funzionalità e sulle tecniche di attacco impiegate.

Origini e evoluzione del malware Chaes

Emergendo per la prima volta nel 2020, il malware Chaes mira principalmente ai clienti dell’e-commerce in America Latina, in particolare in Brasile, con l’obiettivo di rubare informazioni finanziarie sensibili. Nel corso degli anni, ha subito diverse trasformazioni, con gli attori minacciosi dietro l’operazione, noti come Lucifer, che hanno compromesso oltre 800 siti web WordPress per diffondere il malware Chaes tra gli utenti di diverse piattaforme note.

Funzionalità e tecniche di attacco della nuova variante

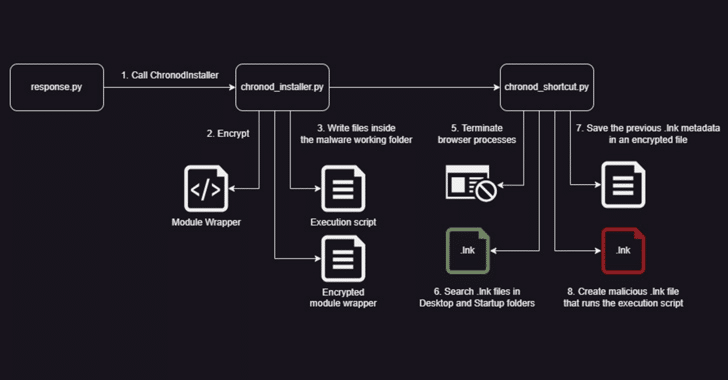

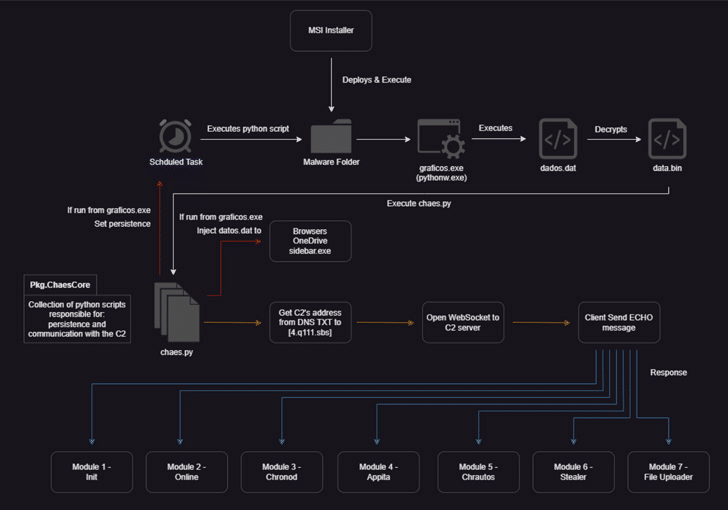

La più recente iterazione del malware, denominata Chae$ 4, presenta “trasformazioni significative e miglioramenti”, inclusa una gamma più ampia di servizi bersaglio per il furto di credenziali e funzionalità clipper. Nonostante le modifiche nell’architettura del malware, il meccanismo di consegna generale rimane invariato, con potenziali vittime che incontrano un messaggio pop-up su siti web compromessi che li induce a scaricare un installer per Java Runtime o una soluzione antivirus, innescando il rilascio di un file MSI maligno. Questo file, a sua volta, avvia un modulo orchestratore primario noto come ChaesCore, che stabilisce un canale di comunicazione con il server di comando e controllo per facilitare ulteriori attività post-compromissione e furto di dati.

Moduli e funzionalità del malware Chaes

Il malware Chaes è dotato di diversi moduli che facilitano una vasta gamma di attività malevole, tra cui:

- Init: raccoglie informazioni dettagliate sul sistema.

- Online: funge da beacon per trasmettere un messaggio agli attaccanti, indicando che il malware è attivo sul sistema.

- Chronod: ruba le credenziali di accesso inserite nei browser web e intercetta i trasferimenti di pagamento in BTC, ETH e PIX.

- Appita: un modulo progettato specificamente per bersagliare l’app desktop di Itaú Unibanco.

- Chrautos: una versione aggiornata che si concentra sulla raccolta di dati da Mercado Libre, Mercado Pago e WhatsApp.

- Stealer: una variante migliorata che saccheggia dati delle carte di credito, cookies e altre informazioni memorizzate nei browser web.

- File uploader: carica dati relativi all’estensione Chrome di MetaMask.

Persistenza e comunicazione con il server C2

La persistenza sul host viene ottenuta attraverso un compito pianificato, mentre le comunicazioni con il server C2 avvengono tramite WebSockets, con l’implant che rimane in un ciclo infinito in attesa di ulteriori istruzioni dal server remoto. Questa nuova variante del malware mette in evidenza le motivazioni finanziarie degli attaccanti, con un focus particolare sul targeting dei trasferimenti di criptovalute e dei pagamenti istantanei tramite la piattaforma PIX del Brasile.

Sicurezza Informatica

Sviluppatore di Tornado Cash condannato a 64 mesi

Tempo di lettura: 2 minuti. Alexey Pertsev, sviluppatore del mixer di criptovalute Tornado Cash, è stato condannato a 64 mesi per riciclare oltre 2 miliardi di dollari.

Alexey Pertsev, uno dei principali sviluppatori del mixer di criptovalute Tornado Cash, è stato condannato a 64 mesi di prigione per aver contribuito a riciclare oltre 2 miliardi di dollari in criptovalute. La sentenza riflette la crescente pressione delle autorità legali contro le piattaforme che possono essere utilizzate per attività illecite.

Il caso di Tornado Cash

Tornado Cash è una piattaforma decentralizzata e open-source che era intesa a fornire anonimato ai possessori di criptovalute. La piattaforma funzionava accettando depositi e trasferendo gli asset tra numerosi nodi di servizio prima di consentire il prelievo a un indirizzo di portafoglio diverso da quello originale. Questo metodo è stato utilizzato da criminali informatici per nascondere l’origine dei fondi e riciclare grandi somme da attività illegali, incluso il noto gruppo di hacker nordcoreano Lazarus.

Implicazioni legali e azioni delle Autorità

Nel 2022, il Dipartimento del Tesoro degli Stati Uniti ha sanzionato la piattaforma, e nel 2023, il Dipartimento di Giustizia degli Stati Uniti ha incriminato due dei fondatori per cospirazione di riciclaggio di denaro e violazione dell’International Economic Emergency Powers Act. Queste azioni sottolineano la determinazione delle autorità di combattere il riciclaggio di denaro attraverso tecnologie che offrono elevati livelli di anonimato.

Difesa e la Sentenza

Pertsev ha affermato che il suo obiettivo era solo di fornire privacy alla comunità delle criptovalute e non di facilitare operazioni criminali. Tuttavia, la corte ha respinto queste affermazioni, sottolineando che Tornado Cash non includeva misure anti-abuso e che gli sviluppatori non avevano fatto sforzi significativi per prevenire il riciclaggio di denaro attraverso la piattaforma. Inoltre, è stato sottolineato il mancato cooperazione di Pertsev con le autorità investigative.

Confische e Conseguenze

Oltre alla sentenza carceraria, sono stati confiscati beni per un valore di 1,9 milioni di euro in criptovalute e una Porsche di proprietà di Pertsev. Con l’arresto dei tre principali sviluppatori, il futuro del progetto Tornado Cash rimane incerto, con il principale sito web e la pagina GitHub ancora online, ma con molte delle attività comunitarie e transazionali sospese o terminate.

Sicurezza Informatica

BreachForums è offline e sotto il controllo dell’FBI

Tempo di lettura: < 1 minuto. Il noto portale di annunci legati al crimine informatico dove si vendono i dati trafugati al miglior offerente, BreachForums, è ora dell’FBI

L’FBI ha messo sotto scacco il sito BreachForums sia nel clear sia nel dark web e risulta offline. L’operazione, ancora sconosciuta alla stampa è emersa in seguito a diverse segnalazioni in rete che ne hanno dato evidenza attraverso gli screenshot dei propri browser.

Il sito è irraggiungibile sia via web normale sia dal dominio .onion. BreachForums è un forum con un template grafico “old style” dove gli utenti si scambiano notizie riguardanti il crimine informatico e pubblicano annunci dei dati trafugati in seguito ad attacchi ad Enti e Aziende per venderli al miglior offerente ed è ufficiale che sia offline per via di un’azione dell’FBI.

L’amministratore di BreachForums è stato condannato per i reati di diffusione di materiale vietato e per possesso di Contenuti sessuali esplitici di minori.

articolo in aggiornamento.

Sicurezza Informatica

Apple App Store bloccate transazioni fraudolente per oltre 7 miliardi

Tempo di lettura: 2 minuti. Apple ha bloccato oltre 7 miliardi di dollari in transazioni fraudolente sull’App Store negli ultimi quattro anni, rafforzando la sicurezza per utenti e sviluppatori.

Apple ha annunciato di aver prevenuto oltre 7 miliardi di dollari in transazioni potenzialmente fraudolente sull’App Store nel corso degli ultimi quattro anni, dimostrando il suo impegno continuo nel proteggere sia gli utenti che gli sviluppatori da attività dannose.

Dettagli dell’azione anti-frode di Apple

Tra il 2020 e il 2023, Apple ha impedito transazioni fraudolente per un valore di più di 1,8 miliardi di dollari solo nel 2023. Inoltre, ha bloccato l’uso di oltre 14 milioni di carte di credito rubate e ha impedito a più di 3,3 milioni di account di effettuare ulteriori transazioni.

Apple ha adottato misure severe contro la frode, respingendo più di 1,7 milioni di proposte di app nel 2023 per mancato rispetto degli standard rigorosi di privacy, sicurezza e contenuto dell’App Store. Questo ha comportato la terminazione di quasi 374 milioni di account di sviluppatori e clienti e la rimozione di circa 152 milioni di valutazioni e recensioni per preoccupazioni legate alla frode.

Implicazioni per gli sviluppatori e l’ecosistema dell’App Store

Le azioni di Apple riflettono il suo impegno a mantenere un ambiente sicuro e affidabile per i suoi utenti e sviluppatori. Con la crescente concorrenza e le pressioni regolamentari, in particolare nell’Unione Europea dove le leggi richiedono una maggiore apertura del sistema operativo iOS a store di app di terze parti, Apple continua a sottolineare l’importanza della sicurezza come caratteristica distintiva del suo ecosistema.

Il blocco di transazioni fraudolente e la gestione proattiva della sicurezza dell’App Store rappresentano un aspetto fondamentale della strategia di Apple per mantenere la fiducia degli utenti e degli sviluppatori, nonostante le sfide poste dall’apertura forzata del suo ecosistema a maggiori opzioni di distribuzione delle app. Mentre Apple si adatta alle nuove normative e risponde alla concorrenza, l’azienda si impegna a proteggere la sicurezza e l’integrità dell’App Store, evidenziando il suo ruolo come leader nell’offrire un ambiente sicuro e protetto per l’acquisto e il download di app.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste2 settimane fa

Inchieste2 settimane faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra