Sicurezza Informatica

Sei imputati in un’operazione di takedown di massa di siti DDoS a noleggio

Tempo di lettura: 4 minuti. Il DOJ ha dichiarato che i 48 domini sequestrati aiutavano i clienti paganti a lanciare milioni di assedi digitali in grado di mettere offline siti Web e persino interi provider di rete

Il Dipartimento di Giustizia degli Stati Uniti (DOJ) ha sequestrato oggi quattro dozzine di domini che vendevano servizi di “booter” o “stresser” – attività che rendono facile ed economico anche per gli utenti non tecnici lanciare potenti attacchi DDoS (Distributed Denial of Service) progettati per mettere offline gli obiettivi. Il Dipartimento di Giustizia ha inoltre accusato sei uomini statunitensi di reati informatici legati alla loro presunta proprietà dei popolari servizi DDoS a pagamento.

Il servizio booter OrphicSecurityTeam[.]com era uno dei 48 domini DDoS-for-hire sequestrati dal Dipartimento di Giustizia questa settimana.

I servizi di Booter sono pubblicizzati attraverso una varietà di metodi, tra cui forum del Dark Web, piattaforme di chat e persino youtube.com. Accettano pagamenti tramite PayPal, Google Wallet e/o criptovalute e gli abbonamenti possono variare di prezzo da pochi dollari a diverse centinaia al mese. Il prezzo dei servizi varia in genere in base al volume di traffico da inviare all’obiettivo, alla durata di ogni attacco e al numero di attacchi contemporanei consentiti. I procuratori di Los Angeles affermano che i siti di booter supremesecurityteam[.]com e royalstresser[.]com sono frutto dell’ingegno di Jeremiah Sam Evans Miller, alias “John the Dev”, un ventitreenne di San Antonio, Texas. Miller è stato accusato questa settimana di cospirazione e di violazione del Computer Fraud and Abuse Act (CFAA). La denuncia contro Miller sostiene che Royalstresser ha lanciato quasi 200.000 attacchi DDoS tra il novembre 2021 e il febbraio 2022.

L’imputato Angel Manuel Colon Jr, alias Anonghost720 e Anonghost1337, è un 37enne di Belleview, Fla. Colon è sospettato di gestire il servizio di booter securityteam[.]io. È stato anche accusato di cospirazione e di violazioni della CFAA. Secondo i federali, il servizio di stresser SecurityTeam ha condotto 1,3 milioni di attacchi tra il 2018 e il 2022 e ha attirato circa 50.000 utenti registrati. Accusati di cospirazione sono Corey Anthony Palmer, 22 anni, di Lauderhill, Florida, per la sua presunta proprietà di booter[.]sx; e Shamar Shattock, 19 anni, di Margate, Florida, per la presunta gestione del servizio booter astrostress[.]com, che aveva più di 30.000 utenti e ha sferrato circa 700.000 attacchi.

Altri due presunti gestori di siti booter sono stati accusati in Alaska. John M. Dobbs, 32 anni, di Honolulu, HI, è accusato di favoreggiamento di violazioni della CFAA relative al funzionamento di IPStresser[.]com, che avrebbe gestito per quasi 13 anni fino al mese scorso. Durante questo periodo, IPstresser ha lanciato circa 30 milioni di attacchi DDoS e ha raccolto più di due milioni di utenti registrati. Anche Joshua Laing, 32 anni, di Liverpool, NY, è stato accusato di infrazioni CFAA legate alla sua presunta proprietà del servizio booter TrueSecurityServices[.]io, che secondo i pubblici ministeri aveva 18.000 utenti e ha condotto oltre 1,2 milioni di attacchi tra il 2018 e il 2022.

I fornitori di stresser e booter sostengono di non essere responsabili dell’uso che i clienti fanno dei loro servizi e di non violare la legge perché, come la maggior parte degli strumenti di sicurezza, i servizi di stresser possono essere usati per scopi buoni o cattivi. Ad esempio, tutti i siti di booter sopra citati contenevano dei verbosi accordi di “termini d’uso” che richiedevano ai clienti di accettare di sottoporre a stress test solo le proprie reti e di non utilizzare il servizio per attaccare altri. Ma il DOJ afferma che queste clausole di esclusione della responsabilità di solito ignorano il fatto che la maggior parte dei servizi di booter si basa sulla scansione costante di Internet per requisire i dispositivi mal configurati che sono fondamentali per massimizzare le dimensioni e l’impatto degli attacchi DDoS. “Nessuno di questi siti ha mai richiesto all’FBI di confermare la proprietà, la gestione o il diritto di proprietà sul computer che l’FBI ha attaccato durante i suoi test (come sarebbe appropriato se gli attacchi avessero uno scopo legittimo o autorizzato)”, si legge in una dichiarazione giurata (PDF) depositata da Elliott Peterson, un agente speciale dell’ufficio di Anchorage dell’FBI.

“Inoltre, l’analisi dei dati relativi agli attacchi avviati dall’FBI ha rivelato che gli attacchi lanciati dai DOMINI SOGGETTI hanno comportato un ampio uso improprio di servizi di terze parti”, ha proseguito Peterson. In particolare, tutti i servizi testati offrivano attacchi di “amplificazione”, in cui il traffico dell’attacco viene amplificato attraverso inconsapevoli server di terze parti per aumentare la dimensione complessiva dell’attacco e per spostare l’onere finanziario della generazione e della trasmissione di tutti quei dati dall’amministratore del sito booter a terze parti”.

Secondo i procuratori federali statunitensi, l’uso di servizi booter e stresser per condurre attacchi è punibile ai sensi delle leggi sulla frode telematica e del Computer Fraud and Abuse Act (18 U.S.C. § 1030) e può comportare l’arresto e l’avvio di un procedimento giudiziario, il sequestro di computer o altri dispositivi elettronici, nonché pene detentive e sanzioni o ammende. Le accuse rese note oggi derivano da indagini avviate dagli uffici dell’FBI di Los Angeles e dell’Alaska, che hanno trascorso mesi ad acquistare e testare i servizi di attacco offerti dai siti booter.

Un’indagine simile iniziata dall’ufficio dell’FBI in Alaska nel 2018 è culminata in un’operazione di smantellamento e arresto che ha preso di mira 15 siti DDoS a pagamento, oltre a tre imputati di negozi booter che in seguito si sono dichiarati colpevoli. Il Dipartimento di Giustizia afferma che sta cercando di far capire alle persone che anche l’acquisto di attacchi da servizi DDoS a pagamento può mettere gli utenti di Internet in pericolo di vita. “Sia che un criminale lanci un attacco autonomamente, sia che paghi un appaltatore esperto per portarlo a termine, l’FBI collaborerà con le vittime e utilizzerà i notevoli strumenti a nostra disposizione per identificare la persona o il gruppo responsabile”, ha dichiarato Donald Alway, vicedirettore responsabile dell’ufficio di Los Angeles dell’FBI.

Il Regno Unito, che ha combattuto la sua parte di boss del booter domestico, nel 2020 ha iniziato a pubblicare annunci online rivolti ai giovani che cercano servizi di booter sul Web.

In Europa, i pubblici ministeri hanno persino perseguito i clienti dei booter.

Ecco l’elenco completo dei domini di siti booter sequestrati (o in fase di sequestro) dal DOJ:

api-sky[.]xyz

astrostress[.]com

blackstresser[.]net

booter[.]sx

booter[.]vip

bootyou[.]net

brrsecurity[.]org

buuter[.]cc

cyberstress[.]us

defconpro[.]net

dragonstresser[.]com

dreams-stresser[.]io

exotic-booter[.]com

freestresser[.]so

instant-stresser[.]com

ipstress[.]org

ipstress[.]vip

ipstresser[.]com

ipstresser[.]us

ipstresser[.]wtf

ipstresser[.]xyz

kraysec[.]com

mcstorm[.]io

nightmarestresser[.]com

orphicsecurityteam[.]com

ovhstresser[.]com

quantum-stresser[.]net

redstresser[.]cc

royalstresser[.]com

securityteam[.]io

shock-stresser[.]com

silentstress[.]net

stresser[.]app

stresser[.]best

stresser[.]gg

stresser[.]is

stresser[.]net/stresser[.]org

stresser[.]one

stresser[.]shop

stresser[.]so

stresser[.]top

stresserai[.]com

sunstresser[.]com

supremesecurityteam[.]com

truesecurityservices[.]io

vdos-s[.]co

zerostresser[.]com

Sicurezza Informatica

Turla usa Lunar contro le agenzie governative europee

Tempo di lettura: 2 minuti. Hacker russi utilizzano i nuovi malware LunarWeb e LunarMail per violare le agenzie governative europee nella ricerca di Eset

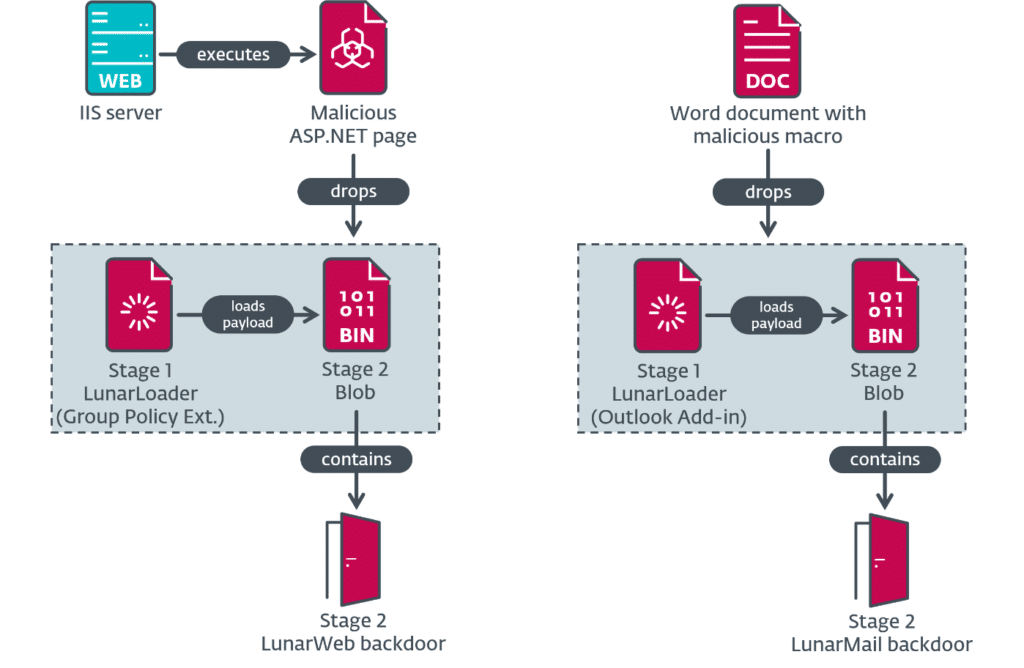

Ricercatori di sicurezza hanno scoperto due nuove backdoor, denominate LunarWeb e LunarMail, utilizzati per compromettere istituzioni diplomatiche di un governo europeo nel Medio Oriente e questi malware, attivi dal 2020 sotto il ceppo di Lunar, sono attribuiti all’APT sponsorizzato dallo stato russo, Turla.

Catena di attacco Lunar

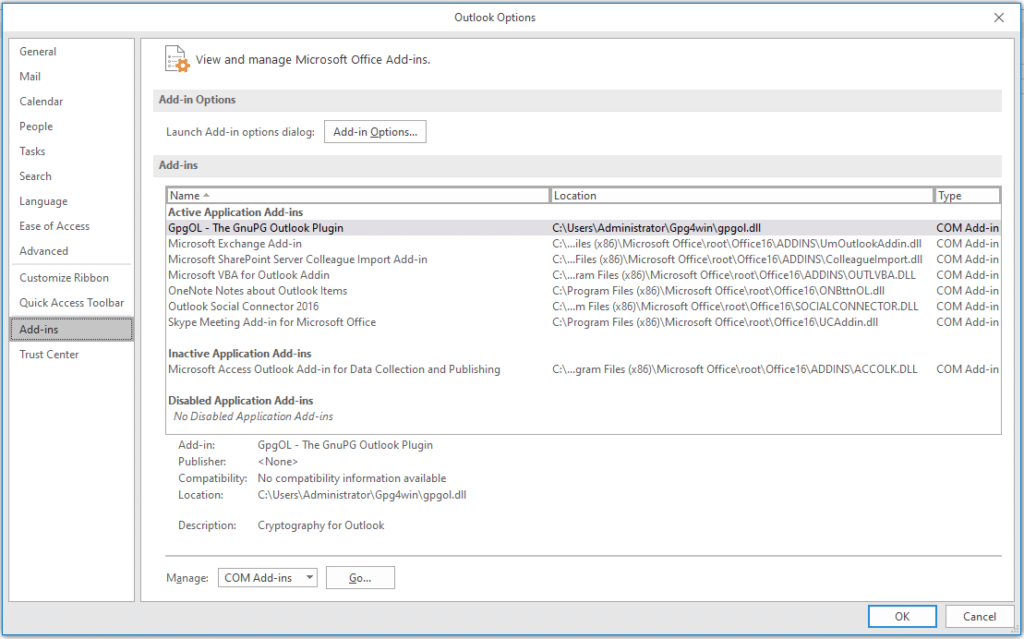

Secondo il rapporto di ESET, l’attacco inizia con email di spear-phishing contenenti file Word con macro dannose per installare la backdoor LunarMail. Questo stabilisce la persistenza creando un componente aggiuntivo di Outlook che si attiva ogni volta che il client di posta viene avviato.

I ricercatori hanno anche osservato l’uso potenziale di uno strumento di monitoraggio di rete open-source mal configurato, Zabbix, per distribuire il payload LunarWeb. Questo componente viene eseguito tramite una richiesta HTTP con una password specifica, decrittando ed eseguendo i componenti del loader e del backdoor.

Funzionamento della backdoor Lunar

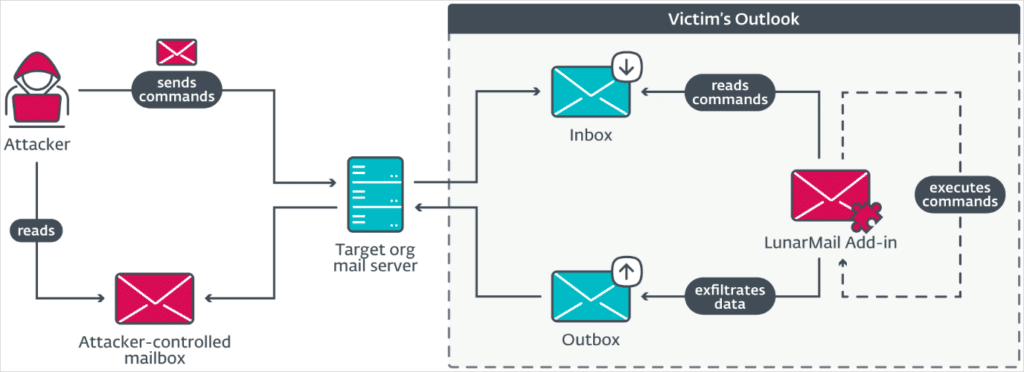

LunarWeb e LunarMail sono progettati per una sorveglianza prolungata e nascosta, il furto di dati e il mantenimento del controllo sui sistemi compromessi. LunarWeb è utilizzato sui server, emulando traffico legittimo e nascondendo comandi in file di immagini tramite steganografia.

LunarMail si installa su workstation con Microsoft Outlook, usando un sistema di comunicazione basato su email per lo scambio di dati con il server C2.

Tecniche di persistenza e attacco

I malware Lunar utilizzano tecniche sofisticate per mantenere la loro presenza sui dispositivi infetti, inclusi estensioni delle policy di gruppo, sostituzione di DLL di sistema e distribuzione come parte di software legittimi. I payload vengono decrittati da un loader chiamato LunarLoader usando cifrature RC4 e AES-256.

Attribuzione e sofisticazione degli attacchi

Le somiglianze nei TTP (tattiche, tecniche e procedure) osservate indicano che il toolset Lunar è stato sviluppato e operato da individui multipli, con vari gradi di sofisticazione nelle compromissioni. Gli attacchi più recenti hanno rivelato che i backdoor sono stati utilizzati in operazioni non rilevate dal 2020.

Indicatori di compromissione

ESET ha fornito una lista di indicatori di compromissione (IoC) per file, percorsi, rete e chiavi di registro osservati negli ambienti compromessi. La lista completa è disponibile qui.

Sicurezza Informatica

Garante Privacy irlandese indaga sulla violazione di Dell

Tempo di lettura: < 1 minuto. Garante Privacy irlandese avvia un’indagine sulla violazione dei dati personali dei clienti di Dell, con rischi di pesanti sanzioni per l’azienda.

Il Garante Privacy irlandese ha avviato un’indagine in seguito alle recenti violazioni dei dati personali dei clienti di Dell. La conferma arriva dal vice commissario della DPC, Graham Doyle, che ha ricevuto una notifica di violazione da parte di Dell, attualmente sotto valutazione.

Dettagli delle violazioni

Dell ha informato i clienti tramite email di aver subito una violazione dei dati che ha portato al furto di nomi, indirizzi fisici e informazioni sugli ordini. Nonostante ciò, Dell ha minimizzato il rischio per i clienti, affermando che il tipo di informazioni coinvolte non rappresenta un rischio significativo. Tuttavia, un secondo attacco è stato segnalato, nel quale l’attore della minaccia, noto come Menelik, ha dichiarato di aver sottratto nomi, numeri di telefono e indirizzi email dei clienti da un diverso portale Dell.

Implicazioni per Dell

Le violazioni mettono in luce vulnerabilità significative nei portali di Dell, con dati personali di clienti dell’Unione Europea coinvolti nel furto. L’Autorità Irlandese per la Protezione dei Dati, nota per essere uno dei regolatori della privacy più attivi in Europa, ha preso in carico il caso. La DPC ha precedentemente imposto pesanti sanzioni ad altre grandi aziende tecnologiche, tra cui una multa di 379 milioni di dollari a TikTok per la gestione dei dati dei minori e una multa di 1,3 miliardi di dollari a Meta per la violazione delle norme sul trasferimento dei dati personali verso gli Stati Uniti.

Con l’indagine della del Garante Privacy irlandese in corso, Dell rischia sanzioni significative in caso di violazioni confermate del GDPR, che possono arrivare fino al 4% del fatturato globale annuo. L’azienda ha dichiarato di collaborare con i regolatori per risolvere la situazione e proteggere i dati dei clienti.

Sicurezza Informatica

CISA: nuova direttiva e aggiornamenti di sicurezza

Tempo di lettura: 2 minuti. CISA rilascia nuovi avvisi di sicurezza per ics, aggiunge vulnerabilità al catalogo e Adobe rilascia diversi aggiornamenti di sicurezza

Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente rilasciato una serie di aggiornamenti e avvisi di sicurezza significativi unitamente a una direttiva. Tra le principali notizie, CISA ha pubblicato diciassette nuovi avvisi riguardanti sistemi di controllo industriale per fornitori come Siemens e Rockwell Automation. Inoltre, sono state aggiunte tre nuove vulnerabilità conosciute al catalogo delle vulnerabilità sfruttate, che includono criticità nei router D-Link e in Google Chromium. CISA ha anche aggiornato il catalogo con due ulteriori vulnerabilità relative ai prodotti Microsoft. Infine, Adobe ha rilasciato importanti aggiornamenti di sicurezza per numerosi prodotti software, evidenziando la necessità di aggiornamenti tempestivi per prevenire potenziali exploit.

CISA rilascia diciassette avvisi sui sistemi di controllo industriale

- ICSA-24-137-01 Siemens Parasolid

- ICSA-24-137-02 Siemens SICAM Products

- ICSA-24-137-03 Siemens Teamcenter Visualization and JT2Go

- ICSA-24-137-04 Siemens Polarion ALM

- ICSA-24-137-05 Siemens Simcenter Nastran

- ICSA-24-137-06 Siemens SIMATIC CN 4100 Before V3.0

- ICSA-24-137-07 Siemens SIMATIC RTLS Locating Manager

- ICSA-24-137-08 Siemens PS/IGES Parasolid Translator Component

- ICSA-24-137-09 Siemens Solid Edge

- ICSA-24-137-10 Siemens RUGGEDCOM CROSSBOW

- ICSA-24-137-11 Siemens RUGGEDCOM APE1808

- ICSA-24-137-12 Siemens Desigo Fire Safety UL and Cerberus PRO UL Fire Protection Systems

- ICSA-24-137-13 Siemens Industrial Products

- ICSA-24-137-14 Rockwell Automation FactoryTalk View SE

- ICSA-23-044-01 Mitsubishi Electric MELSEC iQ-R Series Safety CPU and SIL2 Process CPU (Update A)

- ICSA-24-074-14 Mitsubishi Electric MELSEC-Q/L Series (Update A)

- ICSMA-20-049-02 GE Healthcare Ultrasound Products (Update A)

Il Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato diciassette nuovi avvisi relativi ai sistemi di controllo industriale (ICS) per vari fornitori, tra cui Siemens, Rockwell Automation, Mitsubishi Electric e GE Healthcare. Questi avvisi forniscono informazioni dettagliate su vulnerabilità che potrebbero essere sfruttate da attori malevoli per compromettere i sistemi critici.

CISA aggiunge tre nuove vulnerabilità conosciute al catalogo

CISA ha aggiunto tre nuove vulnerabilità al suo catalogo delle vulnerabilità conosciute, basate su prove di sfruttamento attivo:

- CVE-2014-100005 D-Link DIR-600 Router Cross-Site Request Forgery (CSRF) Vulnerability

- CVE-2021-40655 D-Link DIR-605 Router Information Disclosure Vulnerability

- CVE-2024-4761 Google Chromium V8 Out-of-Bounds Memory Write Vulnerability

Queste vulnerabilità rappresentano vettori di attacco comuni per i cyber attori e pongono rischi significativi per l’infrastruttura federale.

CISA aggiunge due nuove vulnerabilità conosciute al catalogo

CISA ha aggiunto altre due vulnerabilità al catalogo delle vulnerabilità conosciute:

- CVE-2024-30051 Microsoft DWM Core Library Privilege Escalation Vulnerability

- CVE-2024-30040 Microsoft Windows MSHTML Platform Security Feature Bypass Vulnerability

La direttiva operativa vincolante (BOD) 22-01 della CISA richiede alle agenzie del ramo esecutivo federale civile (FCEB) di risolvere le vulnerabilità identificate entro la data di scadenza per proteggere le reti contro le minacce attive.

Aggiornamenti di sicurezza di Adobe per più prodotti

Adobe ha rilasciato aggiornamenti di sicurezza per affrontare vulnerabilità nei suoi prodotti software. Gli utenti e gli amministratori sono incoraggiati a rivedere i bollettini di sicurezza di Adobe e applicare gli aggiornamenti necessari per prevenire il controllo del sistema da parte di attori malevoli.

- Adobe Acrobat and Reader

- Adobe Illustrator

- Substance 3D Painter

- Adobe Aero

- Substance 3D Designer

- Adobe Animate

- Adobe FrameMaker

- Adobe Dreamweaver

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica6 giorni fa

Robotica6 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Smartphone1 settimana fa

Smartphone1 settimana faGoogle Pixel 8a vs Pixel 8: quale scegliere?