Sicurezza Informatica

Università cinese sotto attacco hacker: violate le mail

Tempo di lettura: 3 minuti. Il sistema di posta elettronica di un’università della provincia di Shaanxi, nella Cina nord-occidentale, nota per i suoi studi di aviazione, aerospazio e navigazione sono stati violati e non si sa da chi

Il sistema di posta elettronica di un’università della provincia di Shaanxi, nella Cina nord-occidentale, nota per i suoi studi di aviazione, aerospazio e navigazione, è stato recentemente attaccato da un gruppo di hacker stranieri, ha dichiarato l’università, e un caso è stato depositato presso la polizia per ulteriori indagini.

Gli hacker e i criminali provenienti dall’estero sono stati sorpresi a inviare e-mail di phishing con trojan a docenti e studenti dell’università, nel tentativo di rubare i loro dati e le loro informazioni personali, ha dichiarato mercoledì la Northwestern Polytechnical University in un comunicato.

Gli analisti di cybersicurezza hanno dichiarato al Global Times che l’attacco di gruppi di hacker stranieri a un’università di grande importanza per la ricerca e lo studio dell’aviazione, dell’aerospazio e della navigazione è solo la punta dell’iceberg degli hackeraggi da parte di forze d’oltremare, dato che questi settori chiave legati alla sicurezza della Cina sono stati spesso presi di mira nel corso degli anni.

La crescente capacità di difesa dell’università ha evitato questa volta la fuga di dati, ma è stato un monito per gli istituti cinesi ad alzare ulteriormente l’allerta di fronte a hacking deliberati, soprattutto da parte di forze anti-Cina.

Il rapporto della polizia non ha rivelato in quale Paese fossero basati gli hacker. Da tempo, però, alcuni gruppi come la National Security Agency (NSA) statunitense lanciano attacchi di rete su larga scala in tutto il mondo allo scopo di raccogliere informazioni, e la Cina è una delle principali vittime.

Per accertare ulteriori fatti, l’università ha dichiarato di aver segnalato il caso agli organi di pubblica sicurezza.

Secondo una dichiarazione della polizia rilasciata giovedì dall’Ufficio di pubblica sicurezza di Beilin a Xi’an, una stazione di polizia in Xi’an Taibai Road ha ricevuto la segnalazione il 12 aprile intorno alle 15.00. L’attacco ha tentato di attirare insegnanti e studenti per indurli a cliccare su link di e-mail di phishing con programmi di cavalli di Troia, con temi che riguardavano la valutazione scientifica, la difesa della tesi e informazioni sui viaggi all’estero, in modo da ottenere i loro dati di accesso all’e-mail.

La dichiarazione della polizia afferma che “il cyberattacco ha posto grandi minacce alla sicurezza del sistema informativo dell’università e dei dati chiave di docenti e studenti“.

Sono state raccolte prove e l’Ufficio di Pubblica Sicurezza di Beilin ha aperto un caso in conformità con l’articolo 285 del Codice Penale. La valutazione tecnica iniziale ha dimostrato che l’attacco è stato sferrato da hacker provenienti dall’estero.

La Northwestern Polytechnical University, con sede a Xi’an, è nota per i suoi studi e ricerche nel campo dell’aviazione, dell’aerospazio e della navigazione. È finanziata dal Ministero dell’Industria e della Tecnologia dell’Informazione.

Il governo statunitense considera da tempo l’università una spina nel fianco e l’ha inserita in una lista nera di sanzioni, accusandola di minacciare la sicurezza nazionale degli Stati Uniti.

L’attacco non ha finora portato alla perdita di dati chiave, ma mostra comunque un rischio enorme, ha dichiarato l’università.

Qin An, capo dell’Istituto per la strategia del cyberspazio cinese con sede a Pechino, ha dichiarato giovedì al Global Times che il successo della difesa contro i cyberattacchi da parte dell’università illustra la crescente consapevolezza della sicurezza informatica e la capacità di difendersi dai cyberattacchi, mentre il Paese elabora misure per affrontare gli attacchi di forze straniere che da anni prendono deliberatamente di mira la Cina.

L’università ha dichiarato di aver prestato grande attenzione ai cyberattacchi, con l’applicazione di regolari ispezioni di cybersicurezza e monitoraggio tecnico, oltre a una maggiore sensibilità di docenti e studenti nei confronti della cybersicurezza.

L’università si riserva il diritto di intraprendere azioni legali e adotterà misure per costruire una forte barriera di sicurezza della rete e salvaguardare i diritti e gli interessi legittimi di insegnanti e studenti.

Qin ha dichiarato che l’attacco non è stato un evento casuale, ma solo la punta dell’iceberg di attacchi di ampia portata contro la Cina. Questi attacchi tendono a essere più complicati nei metodi e più mirati, soprattutto nei numerosi settori del Paese che riguardano la sicurezza nazionale.

Nel corso degli anni, la Cina è stata una delle principali vittime di attacchi informatici. I dati ottenuti dal Global Times da società di sicurezza hanno rivelato i dettagli di oltre 2.700 attacchi informatici avanzati da parte di almeno 40 organizzazioni di hacker stranieri di alto livello contro la Cina negli ultimi anni, rivolti a industrie, governi, università e istituzioni mediche.

Un rapporto che il Global Times ha ottenuto in precedenza dal National Computer Virus Emergency Response Center ha rivelato che la Cina ha catturato uno strumento di spionaggio impiegato dalla NSA degli Stati Uniti, in grado di annidarsi nel computer di una vittima per accedere a informazioni sensibili, e si è scoperto che ha controllato le apparecchiature Internet globali e rubato grandi quantità di informazioni degli utenti.

La polizia ha ricordato al pubblico che la sicurezza informatica non è un problema da poco. Gli individui e le organizzazioni hanno il diritto di segnalare i casi alla polizia in conformità con la legge sulla sicurezza informatica del Paese. Gli organi di pubblica sicurezza reprimeranno severamente i comportamenti illegali.

Sicurezza Informatica

Operazione Polo Est: smantellato Gruppo di esperti in Truffe Online

Tempo di lettura: 2 minuti. La Polizia Postale smantella un gruppo criminale specializzato in truffe online attraverso email di spoofing. Scopri i dettagli dell’operazione Polo Est e le azioni intraprese.

La Polizia Postale, attraverso l’operazione “Polo Est”, ha smantellato un gruppo criminale specializzato in truffe online che utilizzava email di spoofing per ingannare le vittime con false accuse di reati gravi, come la gli abusi sui minori. L’operazione, coordinata dalla procura di Bergamo e condotta dal Centro operativo per la sicurezza cibernetica per la Lombardia, è scaturita dalla denuncia di un cittadino italiano residente in Cina, truffato per oltre 117mila euro.

Dettagli dell’operazione

L’indagine ha avuto origine dalla denuncia di una vittima che aveva ricevuto un’email recante il logo della Polizia Postale e la firma di un funzionario di polizia in pensione, accusandolo di reati di collegati all’abuso di minori online. Dopo aver subito vessazioni e temendo per la propria reputazione, la vittima ha pagato diverse “multe” per un totale di oltre 117mila euro prima di rendersi conto della truffa e rivolgersi alla Polizia Postale.

Smantellamento del Gruppo Criminale

L’operazione ha permesso di identificare i membri del gruppo criminale, con base logistica nella provincia di Bergamo. Gli investigatori hanno eseguito 12 perquisizioni nei confronti di un cittadino italiano e di altre 11 persone straniere, di età compresa tra i 25 e i 54 anni. Durante le perquisizioni, sono state sequestrate diverse documentazioni relative alle movimentazioni di denaro provenienti dalle vittime e attività di riciclaggio dei proventi illeciti.

Analisi dei Dispositivi Informatici

L’analisi dei dispositivi informatici, condotta sul posto dagli agenti della Polizia Postale di Milano, ha rivelato dettagli sulle conversazioni con le vittime e sui movimenti di denaro. Queste prove hanno confermato l’attività dei truffatori e la loro capacità di contattare le potenziali vittime utilizzando una falsa identità. L’operazione Polo Est rappresenta un significativo successo nella lotta contro le truffe online. Grazie all’intervento tempestivo della Polizia Postale, è stato possibile identificare e smantellare un gruppo criminale che operava attraverso sofisticate tecniche di spoofing via email, proteggendo così numerose potenziali vittime da ulteriori frodi.

Sicurezza Informatica

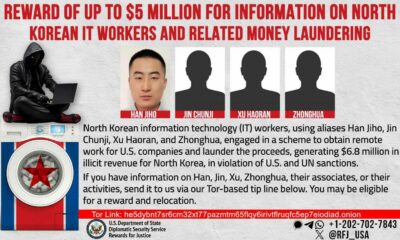

USA nordcoreani lavorano nell’IT e finanziano armi

Tempo di lettura: 2 minuti. Cinque individui accusati di schemi informatici per finanziare il programma di armi nucleari della Corea del Nord, con conseguenze legali significative. Scopri i dettagli delle accuse e delle sanzioni.

Le autorità statunitensi hanno incriminato cinque individui coinvolti in schemi informatici volti a generare entrate per il programma di armi nucleari della Corea del Nord. Questi schemi prevedevano la frode identitaria e l’infiltrazione nei mercati del lavoro statunitensi per ottenere lavori IT remoti. Tra gli arrestati, una cittadina americana, un uomo ucraino e tre cittadini stranieri sono accusati di diverse attività criminali, tra cui frode e riciclaggio di denaro.

Arizona: accusata di aiutare Nordcoreani per lavori IT remoti

Christina Marie Chapman, 49 anni, di Litchfield Park, Arizona, è stata accusata di aver aiutato cittadini nordcoreani a ottenere lavori IT remoti presso oltre 300 aziende statunitensi, generando milioni di dollari per il programma di missili balistici della Corea del Nord.

Dettagli dello schema

Secondo l’accusa federale, Chapman ha raccolto 6,8 milioni di dollari in questo schema, fondi che sono stati incanalati verso il Dipartimento dell’Industria delle Munizioni della Corea del Nord, coinvolto nello sviluppo di missili balistici. Lo schema prevedeva l’uso delle identità di più di 60 persone residenti negli Stati Uniti per ottenere lavori IT per cittadini nordcoreani presso oltre 300 aziende statunitensi.

Metodi utilizzati

Chapman e i suoi co-cospiratori avrebbero utilizzato informazioni personali compromesse per ottenere questi lavori e hanno gestito un “laptop farm” presso una delle sue residenze per far sembrare che i dipendenti nordcoreani lavorassero dagli Stati Uniti. I laptop venivano forniti dai datori di lavoro e i lavoratori utilizzavano proxy e VPN per apparire come se si connettessero da indirizzi IP statunitensi. Chapman riceveva anche gli stipendi dei dipendenti presso la sua abitazione.

Impatto e conseguenze

Questo complotto ha colpito una varietà di settori, tra cui un’importante rete televisiva nazionale, una principale azienda tecnologica della Silicon Valley, un produttore di difesa aerospaziale, un’iconica casa automobilistica americana, una catena di vendita al dettaglio di alta gamma e una delle aziende di media e intrattenimento più riconoscibili al mondo, tutte Fortune 500.

Nicole Argentieri, capo della Divisione Criminale del Dipartimento di Giustizia, ha sottolineato che questi crimini hanno beneficiato il governo nordcoreano, fornendo un flusso di entrate e, in alcuni casi, informazioni proprietarie rubate dai co-cospiratori. Chapman è stata arrestata mercoledì e, se condannata, potrebbe affrontare fino a 97,5 anni di carcere. In un caso correlato, un uomo ucraino, Oleksandr Didenko, è stato accusato di un complotto simile e potrebbe affrontare fino a 67,5 anni di carcere.

Sicurezza Informatica

Norvegia raccomanda di sostituire le VPN SSL

Tempo di lettura: 2 minuti. Il Centro Nazionale per la Sicurezza Informatica della Norvegia raccomanda di sostituire le VPN SSL con IPsec per prevenire violazioni di sicurezza.

Il Centro Nazionale per la Sicurezza Informatica della Norvegia (NCSC) ha raccomandato di sostituire le soluzioni SSL VPN/Web VPN con alternative più sicure a causa della continua sfruttamento delle vulnerabilità associate a questi dispositivi di rete.

Raccomandazioni e tempistiche

L’NCSC consiglia alle organizzazioni di completare la transizione entro il 2025, mentre quelle soggette alla “Safety Act” o che operano in infrastrutture critiche dovrebbero adottare alternative più sicure entro la fine del 2024. La raccomandazione principale è di passare a Internet Protocol Security (IPsec) con Internet Key Exchange (IKEv2).

Problemi delle VPN SSL

Le VPN SSL/WebVPN forniscono accesso remoto sicuro utilizzando i protocolli SSL/TLS, creando un “tunnel di crittografia” tra il dispositivo dell’utente e il server VPN. Tuttavia, le implementazioni di SSLVPN non seguono uno standard unico, portando a numerose vulnerabilità sfruttate dai hacker per violare le reti. Esempi recenti includono le vulnerabilità di Fortinet e Cisco sfruttate da gruppi di hacker come Volt Typhoon e le operazioni di ransomware Akira e LockBit.

Vantaggi di IPsec con IKEv2

IPsec con IKEv2 offre maggiore sicurezza crittografando e autenticando ogni pacchetto di dati e riducendo il margine di errore di configurazione rispetto alle soluzioni SSLVPN. Anche se IPsec non è privo di difetti, rappresenta una riduzione significativa della superficie di attacco per incidenti di accesso remoto sicuro.

Misure proposte

Le misure proposte includono:

- Riconfigurazione o Sostituzione delle Soluzioni VPN Esistenti: Migrare tutti gli utenti e i sistemi al nuovo protocollo.

- Disabilitazione delle Funzionalità SSLVPN: Blocco del traffico TLS in ingresso.

- Autenticazione Basata su Certificati: Migliorare l’autenticazione per l’accesso remoto.

Misure temporanee

Per le organizzazioni che non possono adottare immediatamente IPsec con IKEv2, l’NCSC suggerisce misure temporanee come il logging centralizzato delle attività VPN, restrizioni geografiche rigorose e il blocco dell’accesso da provider VPN, nodi di uscita Tor e provider VPS.

L’NCSC ha emesso queste raccomandazioni per migliorare la sicurezza delle reti aziendali e prevenire ulteriori violazioni. L’adozione di soluzioni più sicure come IPsec con IKEv2 rappresenta un passo importante per proteggere le infrastrutture critiche e i dati sensibili dalle minacce informatiche.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica6 giorni fa

Robotica6 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Smartphone1 settimana fa

Smartphone1 settimana faGoogle Pixel 8a vs Pixel 8: quale scegliere?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?