Sicurezza Informatica

Xiaomi introduce HyperOS: Scopri gli Smartphone aggiornati

Xiaomi ha recentemente introdotto HyperOS, un sistema operativo completo progettato per sostituire MIUI su tutti i suoi dispositivi e integrare contemporaneamente l’intero ecosistema dell’azienda. Gli smartphone inaugurali con HyperOS, inclusi il nuovissimo POCO X6 Pro, stanno facendo il loro debutto sul mercato. Questo sviluppo solleva domande sul destino dei dispositivi Xiaomi, Redmi e POCO precedentemente rilasciati.

Aggiornamento da MIUI a HyperOS

Xiaomi si impegna ad aggiornare un numero significativo dei suoi smartphone con l’innovativo HyperOS. La società prevede di implementare il nuovo sistema operativo su decine di modelli, offrendo agli utenti esistenti un’esperienza migliorata e unificata. HyperOS, sebbene parzialmente basato su Android 14, rappresenta una svolta rispetto al precedente strato personalizzato MIUI. Xiaomi ha progettato questo nuovo sistema operativo per offrire maggiore efficienza e funzionalità, come un centro di controllo ridisegnato e una perfetta integrazione nell’intero ecosistema di dispositivi HyperOS.

Come Verificare l’Eleggibilità per l’Aggiornamento

Per determinare se il tuo telefono Xiaomi, Redmi o POCO è in programma per l’aggiornamento HyperOS, puoi utilizzare un’applicazione chiamata MIUI Downloader & HyperOS. Questa app, disponibile su Google Play Store, è in grado di identificare il dispositivo installato e fornire informazioni complete sulla versione attuale del sistema operativo. Inoltre, facilita la ricerca e il download delle ultime versioni stabili del sistema per il tuo specifico dispositivo e permette agli utenti di impostare allarmi per notifiche riguardo ai nuovi aggiornamenti del sistema.

L’uso di MIUI Downloader & HyperOS è un metodo efficiente e affidabile per assicurarsi che gli utenti possano determinare prontamente lo stato dei loro dispositivi e rimanere informati sulla disponibilità del nuovo aggiornamento del sistema operativo.

Sicurezza Informatica

GhostStripe provoca incidenti nei veicoli autonomi di Baidu e Tesla

Tempo di lettura: 2 minuti. Ricercatori dimostrano come manipolare i sensori CMOS per far sì che veicoli autonomi ignoreranno i segnali stradali successo fino al 97%.

Un team di ricercatori principalmente basati in università di Singapore ha dimostrato come sia possibile attaccare i veicoli autonomi manipolando i sensori basati su visione computerizzata. L’attacco, che mira ai sistemi usati da marchi come Tesla e Baidu Apollo, potrebbe causare gravi rischi per la sicurezza, rendendo i veicoli incapaci di riconoscere i segnali stradali.

Dettagli del metodo di attacco “GhostStripe”

La tecnica, denominata “GhostStripe”, sfrutta la vulnerabilità dei sensori a semiconduttori di ossido metallico complementare (CMOS), che catturano un’immagine linea per linea. Modificando rapidamente la luce di diodi lampeggianti, i ricercatori sono stati in grado di alterare la percezione del colore di un segnale stradale da parte della camera. Questo porta a una distorsione tale che il sistema di classificazione basato su reti neurali profonde non riesce a riconoscere il segnale.

Successo e implicazioni dell’attacco

Gli esperimenti condotti su strada con vere e proprie insegne stradali hanno mostrato un tasso di successo del 94% per GhostStripe1 e del 97% per GhostStripe2, suggerendo una grave minaccia per la sicurezza e l’affidabilità dei veicoli autonomi. L’attacco GhostStripe1 non richiede accesso diretto al veicolo e utilizza un tracciatore per monitorare la posizione in tempo reale del veicolo e regolare il lampeggio dei LED di conseguenza. Al contrario, GhostStripe2 è un attacco mirato che richiede l’accesso al veicolo, probabilmente durante la manutenzione, per posizionare un trasduttore sul filo di alimentazione della camera.

Considerazioni ambientali e contrattacchi

L’efficacia dell’attacco diminuisce con l’aumento della luce ambientale, che può sovrastare la luce dell’attacco. Questo suggerisce che i criminali informatici dovrebbero considerare tempo e luogo quando pianificano un attacco. Come contromisure, si potrebbero sostituire le fotocamere CMOS con dispositivi a dispositivi di carica accoppiata (CCD) o randomizzare la cattura dell’immagine di linea.

Questo studio si unisce a una serie di ricerche che hanno sfruttato input avversari per ingannare i sistemi di reti neurali dei veicoli autonomi. Mentre le tecnologie AI e di veicolo autonomo continuano a evolversi, rimangono significative preoccupazioni per la sicurezza che devono essere affrontate per garantire la protezione contro attacchi simili.

Sicurezza Informatica

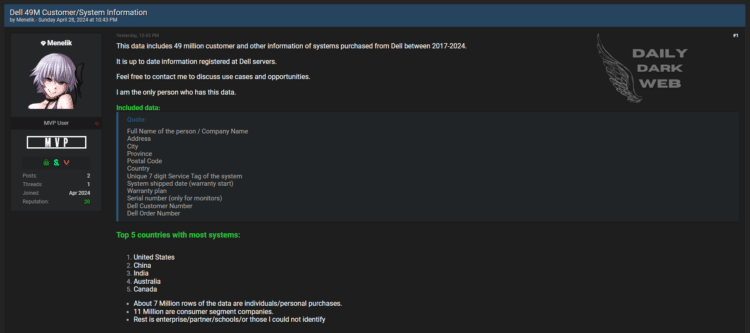

Disastro Dell: violazione dati di 49 Milioni di clienti

Tempo di lettura: 2 minuti. Dell annuncia una violazione dei dati che ha esposto nomi e indirizzi di 49 milioni di clienti. Scopri i dettagli e le misure adottate dall’azienda

Dell ha recentemente annunciato una violazione dei dati che ha colpito circa 49 milioni di clienti, mettendo a rischio nomi e indirizzi fisici degli utenti. Questa fuga di informazioni riguarda un portale di Dell che conteneva dati relativi agli acquisti effettuati dai clienti.

Dettagli della violazione

Le informazioni accessibili includono i nomi dei clienti, gli indirizzi fisici, e dettagli specifici dell’ordine come il tag di servizio, la descrizione dell’articolo, la data dell’ordine e le informazioni sulla garanzia. Importante notare che non sono state compromesse informazioni finanziarie o di pagamento, indirizzi email o numeri di telefono.

Nonostante l’entità dei dati violati, Dell ha minimizzato l’impatto dell’incidente, sostenendo che non ci sia un rischio significativo per i clienti data la natura delle informazioni coinvolte.

Risposta e misure di Dell

Dell ha avviato un’indagine sull’incidente, collaborando con le forze dell’ordine e una società di analisi forense di terze parti. La società ha iniziato a notificare ai clienti la violazione, pur non rivelando il numero esatto di individui colpiti o i dettagli su come sia avvenuto l’accesso non autorizzato ai dati. Dell ha anche rifiutato di commentare un post su un forum di hacking che affermava la vendita di un database contenente dati di 49 milioni di clienti, acquisiti tra il 2017 e il 2024.

Implicazioni e consigli

Sebbene Dell sostenga che la violazione non presenti rischi significativi, l’accesso non autorizzato a nomi e indirizzi fisici può potenzialmente esporre i clienti a truffe mirate o altre forme di attacchi, come phishing fisico o digitale. È consigliabile per i clienti di Dell rimanere vigili e scettici di qualsiasi comunicazione non sollecitata che richieda azioni personali o informazioni.

Questo incidente sottolinea l’importanza di proteggere le informazioni dei clienti e la necessità per le aziende di adottare misure di sicurezza rigorose per prevenire violazioni dei dati. Per i clienti colpiti, resta essenziale monitorare attentamente eventuali attività sospette e seguire le raccomandazioni fornite da Dell per la gestione delle conseguenze della violazione.

Sicurezza Informatica

Nuove Linee Guida “Secure by Design” e aggiornamenti su ICS

Tempo di lettura: < 1 minuto. Scopri le nuove linee guida “Secure by Design” e gli aggiornamenti sugli avvisi ICS rilasciati da CISA per rafforzare la sicurezza dei sistemi critici.

L’ASD’s ACSC (Australian Signals Directorate’s Australian Cyber Security Centre), insieme a CISA (Cybersecurity and Infrastructure Security Agency degli Stati Uniti), CCCS (Canadian Centre for Cyber Security), NCSC-UK (National Cyber Security Centre del Regno Unito), e NCSC-NZ (National Cyber Security Centre della Nuova Zelanda) hanno rilasciato una nuova guida intitolata “Secure by Design Choosing Secure and Verifiable Technologies“. Questa guida è stata sviluppata per aiutare le organizzazioni a considerare la sicurezza fin dalla fase di progettazione durante l’acquisizione di prodotti e servizi digitali.

La guida offre una serie di considerazioni interne ed esterne e propone domande esemplificative da utilizzare in ogni fase del processo di approvvigionamento. Inoltre, fornisce indicazioni ai produttori su come allineare i loro processi di sviluppo ai principi e alle pratiche del design sicuro. CISA e i partner incoraggiano tutte le organizzazioni a consultare la guida per fare scelte sicure e informate nell’acquisizione di prodotti e servizi digitali, e sollecitano i produttori di software a integrare i principi del design sicuro nelle loro pratiche.

Aggiornamenti sui Sistemi di Controllo Industriale

CISA ha anche rilasciato due nuovi avvisi sui sistemi di controllo industriale (ICS) il 7 maggio 2024. Questi avvisi forniscono informazioni tempestive su problemi di sicurezza attuali, vulnerabilità e exploit che riguardano i sistemi ICS. Si incoraggia gli utenti e gli amministratori a consultare gli avvisi ICS per dettagli tecnici e mitigazioni suggerite.

- ICSA-24-128-01 PTC Codebeamer

- ICSA-24-128-02 SUBNET Substation Server

Implicazioni e raccomandazioni

Questi sviluppi sottolineano l’importanza della collaborazione internazionale nella lotta contro le minacce alla sicurezza informatica e l’importanza di adottare un approccio proattivo alla sicurezza, in particolare nei settori critici come i sistemi di controllo industriale. Le organizzazioni sono invitate a rimanere vigili, a educare continuamente il personale e a implementare le migliori pratiche di sicurezza, come il secure by design, raccomandate da enti affidabili come CISA.

Inchieste2 settimane fa

Inchieste2 settimane faPapa Francesco sarà al G7 e l’Italia festeggia il DDL AI

Cyber Security2 settimane fa

Cyber Security2 settimane faACN: tutto quello che c’è da sapere sulla relazione annuale 2023

Economia2 settimane fa

Economia2 settimane faApple, Regno Unito vuole più sicurezza informatica e l’Europa indica iPadOS Gatekeeper

Editoriali1 settimana fa

Editoriali1 settimana faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste7 giorni fa

Inchieste7 giorni faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia1 settimana fa

Economia1 settimana faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali5 giorni fa

Editoriali5 giorni faAnche su Giovanna Pedretti avevamo ragione

Economia5 giorni fa

Economia5 giorni faCulture di lavoro a confronto: Meta vs Google