Le autorità di polizia malese hanno annunciato lo smantellamento di un’operazione di Phishing-as-a-Service (PhaaS) nota come BulletProofLink. L‘operazione, effettuata con l’assistenza della Polizia Federale Australiana (AFP) e dell’FBI degli Stati Uniti il 6 novembre 2023, si è basata su informazioni secondo cui gli attori minacciosi dietro la piattaforma operavano dal territorio malese.

Arresti e sequestri nell’ambito dell’operazione

Otto individui, di età compresa tra i 29 e i 56 anni, incluso il cervello dell’organizzazione, sono stati arrestati in diverse località tra cui Sabah, Selangor, Perak e Kuala Lumpur. Durante gli arresti, le autorità hanno confiscato server, computer, gioielli, veicoli e portafogli di criptovalute contenenti circa 213.000 dollari.

La piattaforma BulletProofLink e il suo mercato

BulletProofLink, conosciuta anche come BulletProftLink, è famosa per offrire template di phishing pronti all’uso su base abbonamento per campagne di raccolta credenziali. Questi template imitano le pagine di accesso di servizi noti come American Express, Bank of America, DHL, Microsoft e Naver.

Doppio furto e strategie di monetizzazione

Un’analisi di Microsoft del settembre 2021 ha rivelato che gli attori di BulletProofLink si sono anche impegnati in quello che è stato definito “doppio furto”, inviando le credenziali rubate sia ai loro clienti sia agli sviluppatori principali, aprendo così nuove vie di monetizzazione.

AnthraxBP e la presenza nel dark web

“BulletProftLink è associata all’attore minaccioso AnthraxBP, noto anche con i soprannomi online TheGreenMY e AnthraxLinkers,” ha dichiarato la società di cybersecurity Intel 471. L’attore ha mantenuto un sito web attivo che pubblicizzava servizi di phishing e ha un’ampia impronta nel sottobosco digitale, operando in numerosi forum del clear web e canali Telegram con diversi pseudonimi.

Clientela e template di phishing

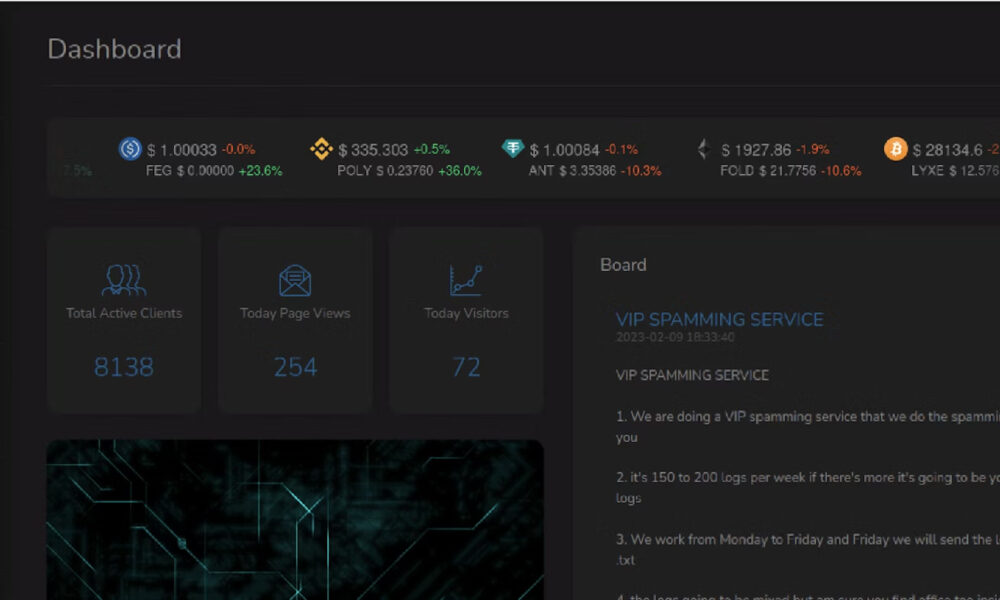

Attiva dal 2015, la vetrina online di BulletProftLink è stimata avere non meno di 8.138 clienti attivi e 327 template di pagine di phishing ad aprile 2023.

Evilginx2 e attacchi AiTM

Un’altra caratteristica degna di nota è l’integrazione di Evilginx2 per facilitare attacchi di tipo adversary-in-the-middle (AiTM), che permettono agli attori minacciosi di rubare i cookie di sessione e bypassare le protezioni dell’autenticazione a più fattori.

Aggiornamenti tattici e approcci sofisticati

Gli attacchi AiTM hanno anche mostrato l’uso di collegamenti intermedi a documenti ospitati su soluzioni di condivisione file come DRACOON che contengono URL verso infrastrutture controllate dagli avversari, un metodo che può eludere le mitigazioni di sicurezza via email poiché il link iniziale sembra provenire da una fonte legittima.