Sommario

Negli ultimi aggiornamenti sulla sicurezza informatica, la CISA ha rilasciato un avviso su una campagna di spear-phishing su larga scala, mentre l’FBI ha lanciato un’allerta sulle frodi legate alle elezioni USA. Nel frattempo, oltre mille negozi online sono stati violati per promuovere prodotti falsi, una campagna che ha colpito migliaia di consumatori.

Campagna di Spear-Phishing rilevata dalla CISA

La CISA ha recentemente segnalato un vasto attacco di spear-phishing diretto contro vari settori, tra cui quello governativo e tecnologico. Un attore esterno, spacciandosi per entità fidate, ha inviato e-mail contenenti file RDP dannosi che, una volta aperti, permettono l’accesso non autorizzato alla rete della vittima. Dopo aver ottenuto l’accesso, l’attore malevolo può installare codice dannoso e mantenere una presenza persistente all’interno del sistema.

Per contrastare questo attacco, la CISA raccomanda diverse misure, come il blocco delle connessioni RDP verso reti esterne, l’implementazione di autenticazioni a più fattori e l’uso di soluzioni di rilevamento avanzato delle minacce come Endpoint Detection and Response (EDR). L’agenzia sottolinea l’importanza dell’educazione degli utenti per riconoscere e segnalare e-mail sospette, una difesa cruciale contro le tecniche di social engineering utilizzate in questi attacchi.

- Limita le connessioni RDP in uscita:

- Si consiglia vivamente alle organizzazioni di vietare o limitare in modo significativo le connessioni RDP in uscita verso reti esterne o pubbliche. Questa misura è fondamentale per ridurre al minimo l’esposizione a potenziali minacce informatiche.

- Implementare un firewall insieme a policy di sicurezza ed elenchi di controllo degli accessi.

- Blocca i file RDP nelle piattaforme di comunicazione:

- Le organizzazioni dovrebbero impedire che i file RDP vengano trasmessi tramite client di posta elettronica e servizi di webmail. Questo passaggio aiuta a prevenire l’esecuzione accidentale di configurazioni RDP dannose.

- Impedisci l’esecuzione dei file RDP:

- Implementare controlli per bloccare l’esecuzione di file RDP da parte degli utenti. Questa precauzione è fondamentale per ridurre il rischio di sfruttamento.

- Abilita l’autenticazione a più fattori (MFA):

- Ove possibile, è necessario abilitare l’autenticazione a più fattori per garantire un livello essenziale di sicurezza per l’accesso remoto.

- Se possibile, evitare l’autenticazione MFA tramite SMS.

- Adottare metodi di autenticazione resistenti al phishing:

- Le organizzazioni sono incoraggiate a implementare soluzioni di autenticazione resistenti al phishing, come i token FIDO. È importante evitare MFA basate su SMS, poiché possono essere vulnerabili ad attacchi di SIM-jacking.

- Implementare criteri di accesso condizionale:

- Stabilisci Conditional Access Authentication Strength per imporre l’uso di metodi di autenticazione resistenti al phishing. Ciò garantisce che solo gli utenti autorizzati possano accedere a sistemi sensibili.

- Distribuisci Endpoint Detection and Response (EDR):

- Le organizzazioni dovrebbero implementare soluzioni di Endpoint Detection and Response (EDR) per monitorare costantemente e rispondere alle attività sospette all’interno della rete.

- Considerare soluzioni di sicurezza aggiuntive:

- Insieme all’EDR, le organizzazioni dovrebbero valutare l’implementazione di soluzioni antiphishing e antivirus per rafforzare le proprie difese contro le minacce emergenti.

- Condurre l’istruzione dell’utente:

- Una solida formazione degli utenti può aiutare a mitigare la minaccia di ingegneria sociale e di e-mail di phishing. Le aziende dovrebbero avere un programma di formazione degli utenti che evidenzi come identificare e segnalare e-mail sospette.

- Riconoscere e segnalare il phishing: evita il phishing con questi semplici suggerimenti .

- Caccia all’attività utilizzando indicatori e TTP referenziati:

- Utilizza tutti gli indicatori pubblicati negli articoli e nei report pertinenti per individuare possibili attività dannose all’interno della rete della tua organizzazione.

- Cerca connessioni RDP in uscita inaspettate e/o non autorizzate avvenute nell’ultimo anno.

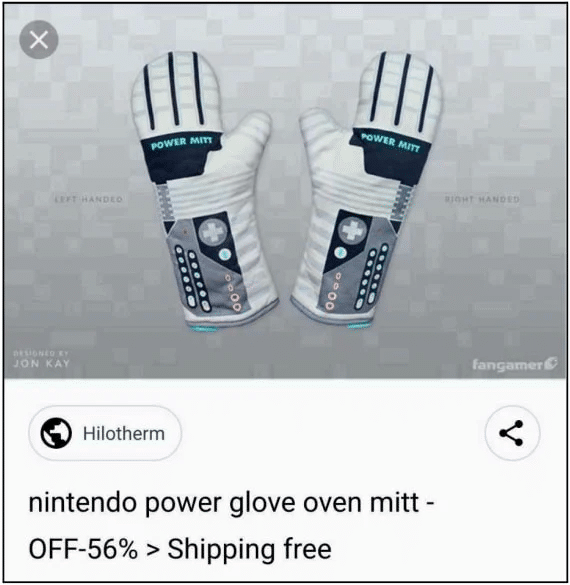

Avvisi FBI: frodi elettorali negli USA

In vista delle elezioni generali del 2024 negli USA, l’FBI avverte di numerose truffe mirate a sfruttare l’attività elettorale per rubare dati e denaro agli elettori. Le principali frodi identificate includono schemi di investimento falsi legati alle campagne elettorali, comitati d’azione politica (PAC) fittizi, e siti di e-commerce fasulli che vendono prodotti di propaganda elettorale inesistenti. In alcuni casi, i truffatori usano token di criptovalute sfruttando figure come il vicepresidente Harris o l’ex presidente Trump per attrarre investimenti fraudolenti.

L’FBI raccomanda agli elettori di diffidare delle comunicazioni non richieste e di verificare sempre la legittimità delle richieste di donazioni visitando il sito ufficiale della Federal Election Commission (FEC). Le donazioni politiche autentiche non generano mai ritorni sugli investimenti e qualsiasi affermazione contraria è segno di una frode.

Attacchi ai Negozi Online: campagna “Phish n’ Ships”

Un’altra minaccia rilevante è quella dei cyberattacchi ai negozi online, denominata “Phish n’ Ships,” che ha infettato più di mille siti di e-commerce con elenchi di prodotti falsi, reindirizzando gli utenti a negozi truffaldini. I siti compromessi ospitano script malevoli che promuovono articoli difficili da trovare, ottimizzati per apparire nei risultati di ricerca. Gli utenti, attratti da questi falsi elenchi, vengono poi diretti a siti fraudolenti che rubano le loro informazioni personali e finanziarie.

Questa campagna, attiva dal 2019, ha generato perdite per decine di milioni di dollari. Dopo una collaborazione tra HUMAN e Google, la maggior parte degli elenchi fraudolenti è stata rimossa, ma i cybercriminali continuano a cercare metodi alternativi per perpetrare truffe simili. Gli utenti dovrebbero verificare l’autenticità dei siti e-commerce e segnalare eventuali transazioni fraudolente.