Sommario

La Federal Trade Commission (FTC) ha recentemente pubblicato un rapporto dettagliato intitolato “A Look Behind the Screens“, che analizza le pratiche di raccolta, utilizzo e condivisione dei dati da parte di alcune delle più grandi piattaforme di social media e servizi di streaming video. Il rapporto delinea come queste piattaforme, che includono giganti come Facebook, YouTube, Twitter e altri, gestiscono enormi quantità di dati personali sia degli utenti che dei non utenti.

Raccolta e utilizzo dei dati

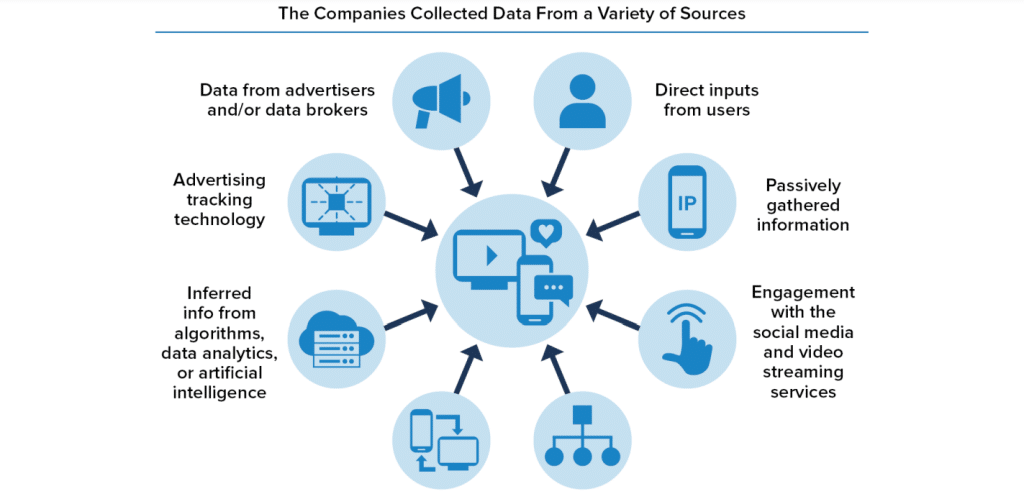

Secondo il rapporto, le aziende coinvolte nella ricerca raccolgono una vasta quantità di dati, non solo attraverso le loro piattaforme, ma anche da fonti esterne, come attività online e offline. I dati includono informazioni demografiche, comportamentali e interessi personali, spesso utilizzati per migliorare le capacità di targeting pubblicitario e ottimizzare l’esperienza dell’utente attraverso algoritmi avanzati. Tuttavia, questa raccolta massiva di dati solleva preoccupazioni significative riguardo alla privacy degli utenti.

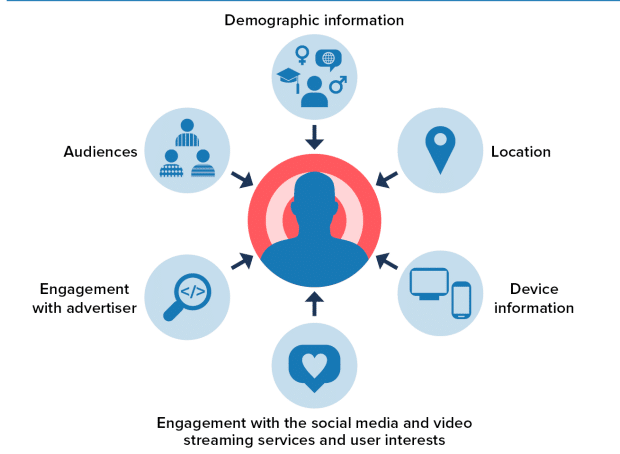

Pubblicità mirata e algoritmi

Una parte significativa del rapporto riguarda le tecnologie utilizzate per la pubblicità mirata, che spesso fanno leva su informazioni sensibili degli utenti, inclusi dati demografici e comportamentali. Le piattaforme usano algoritmi di intelligenza artificiale per migliorare le raccomandazioni di contenuti e ottimizzare l’engagement, ma tali pratiche presentano rischi per la privacy e possono avere effetti negativi, soprattutto sui minori.

I dati personali raccolti alimentano queste tecnologie, rendendo difficile per gli utenti capire e controllare come le loro informazioni vengono utilizzate.

Impatti sui minori e sui teenager

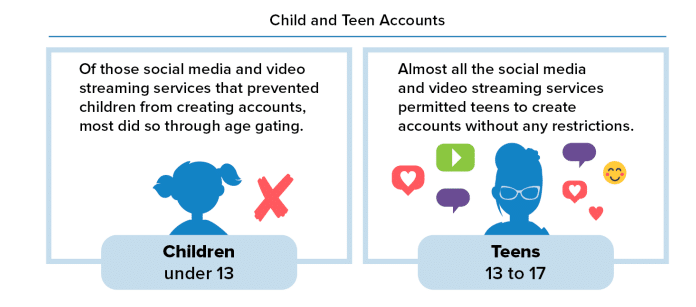

Il rapporto sottolinea che molte di queste aziende non proteggono adeguatamente i dati dei bambini e degli adolescenti. Mentre esistono norme specifiche per la protezione dei minori, come il COPPA negli Stati Uniti, queste non si estendono ai teenager, che sono trattati come adulti dalle piattaforme. Questo crea un vuoto normativo che le aziende sfruttano, raccogliendo dati da adolescenti senza restrizioni particolari.

Raccomandazioni del rapporto

La FTC raccomanda l’introduzione di normative federali che limitino la sorveglianza commerciale sui social media e forniscano diritti concreti agli utenti in termini di protezione dei loro dati. Inoltre, sollecita le aziende a implementare politiche più rigorose per la raccolta minima dei dati e a limitare la condivisione con terze parti.