Sommario

Le sfide legate alla sicurezza informatica stanno raggiungendo livelli di complessità senza precedenti. Le operazioni condotte da gruppi sofisticati come Secret Blizzard, unite alla scoperta di vulnerabilità nei dispositivi di rete come i router I-O DATA, rappresentano una minaccia concreta sia per le organizzazioni che per i privati. Analizziamo in dettaglio gli elementi principali che emergono da questi casi.

Secret Blizzard e Snowblind: la sofisticazione dell’ombra

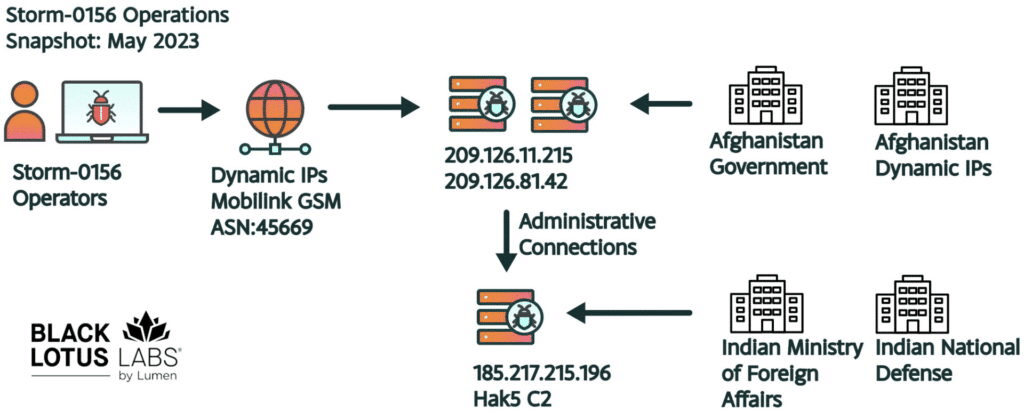

L’operazione Snowblind, attribuita al gruppo Secret Blizzard, è un esempio emblematico di come i cybercriminali stiano evolvendo. Il gruppo, noto anche con il nome Turla, ha utilizzato un approccio innovativo sfruttando i server di un altro gruppo di minaccia, Storm-0156, per mascherare le proprie attività. Questo stratagemma ha permesso loro di infiltrarsi in reti governative e postazioni di lavoro in Afghanistan e Pakistan senza attirare immediatamente l’attenzione.

- L’uso dei malware: Gli strumenti utilizzati, tra cui TwoDash e Statuezy, sono progettati per eludere i sistemi di difesa, infiltrarsi nelle reti e mantenere il controllo a lungo termine.

- Espansione delle operazioni: A partire dal 2022, Secret Blizzard ha compromesso oltre 33 nodi di comando e controllo (C2), utilizzandoli per esfiltrare dati sensibili e accedere alle infrastrutture.

Questa operazione dimostra l’abilità del gruppo nel sfruttare le infrastrutture di terzi per celare le proprie attività, rendendo difficile la loro individuazione. La strategia ha permesso di raccogliere credenziali, strumenti e dati operativi, compromettendo gravemente le vittime.

Router I-O DATA: le vulnerabilità che minacciano la rete

Mentre le operazioni di gruppi come Secret Blizzard mettono in luce la crescente sofisticazione degli attacchi, le vulnerabilità nei dispositivi di rete rappresentano un rischio diffuso e più immediato. I router I-O DATA UD-LT1 e UD-LT1/EX sono stati recentemente identificati come vulnerabili a tre falle critiche:

- Permessi inadeguati (CVE-2024-45841): consentono l’accesso a risorse critiche senza autorizzazione adeguata.

- Esecuzione di comandi malevoli (CVE-2024-47133): gli attaccanti possono sfruttare questa falla per eseguire codice non autorizzato.

- Configurazioni non documentate (CVE-2024-52564): permettono modifiche alle impostazioni, compromettendo ulteriormente la sicurezza.

Implicazioni e misure preventive per i router vulnerabili

Le vulnerabilità nei router I-O DATA evidenziano un problema ricorrente: l’aggiornamento tardivo o mancato dei dispositivi da parte degli utenti. Sebbene il produttore abbia rilasciato patch per alcune delle falle, il rischio rimane elevato per chi non interviene rapidamente.

- Patch e aggiornamenti:

- Gli aggiornamenti per le vulnerabilità CVE-2024-45841 e CVE-2024-47133 saranno disponibili dal 18 dicembre 2024.

- La patch per CVE-2024-52564 è già stata rilasciata con la versione firmware 2.1.9.

- Misure aggiuntive: Nel frattempo, gli utenti sono invitati a rivedere le configurazioni dei router, limitando gli accessi non autorizzati e monitorando le attività sospette.

Snowblind e i router compromessi: una lezione per la cybersecurity

Questi casi offrono uno sguardo sui rischi emergenti e sulla necessità di strategie di difesa più proattive. Mentre operazioni come Snowblind dimostrano la capacità dei gruppi di minaccia di sfruttare infrastrutture di terzi, le falle nei dispositivi di rete mostrano quanto sia vulnerabile la base tecnologica su cui si appoggiano individui e aziende.

Perché investire nella sicurezza è essenziale:

- Difese multi-livello: le organizzazioni devono adottare tecnologie come il rilevamento avanzato delle minacce e sistemi di monitoraggio continuo per identificare attività sospette.

- Cultura della sicurezza: la formazione degli utenti, unita a policy di aggiornamento obbligatorie, può ridurre significativamente il rischio.

- Collaborazione globale: casi come Snowblind richiedono un’azione concertata tra governi e aziende tecnologiche per prevenire la diffusione di strumenti malevoli.

La crescente complessità degli attacchi e delle vulnerabilità rende evidente la necessità di un approccio alla cybersecurity che sia proattivo e integrato. Dalla protezione dei dispositivi di rete agli sforzi per contrastare campagne come Snowblind, il futuro della sicurezza informatica richiede una combinazione di tecnologie avanzate, consapevolezza e cooperazione internazionale.