Sommario

Recenti scoperte di Tenable e problematiche segnalate da Ivanti evidenziano le continue sfide di sicurezza nel mondo digitale, in particolare riguardo ai servizi di chatbot AI di Microsoft e alla piattaforma Ivanti Neurons for ITSM. Entrambi i casi mettono in luce le vulnerabilità insite nelle infrastrutture cloud e nei software aziendali, e l’importanza delle misure di sicurezza per prevenire potenziali attacchi.

Compromissione del servizio di Chatbot AI Sanitario di Microsoft

Tenable Research ha scoperto diverse vulnerabilità critiche nel servizio Azure Health Bot di Microsoft, un servizio cloud che consente ai professionisti della sanità di implementare assistenti virtuali alimentati da AI. Queste vulnerabilità, legate a una Server-Side Request Forgery (SSRF), hanno permesso ai ricercatori di accedere a risorse cross-tenant, potenzialmente consentendo movimenti laterali verso altre risorse.

L’Azure Health Bot è progettato per aiutare le organizzazioni sanitarie a gestire i flussi di lavoro amministrativi e a interagire con i pazienti attraverso chatbot che possono accedere a informazioni sensibili. Tuttavia, le vulnerabilità scoperte da Tenable hanno rivelato che i bot potevano essere manipolati per accedere a dati esterni al loro ambito previsto, inclusi servizi interni di Azure.

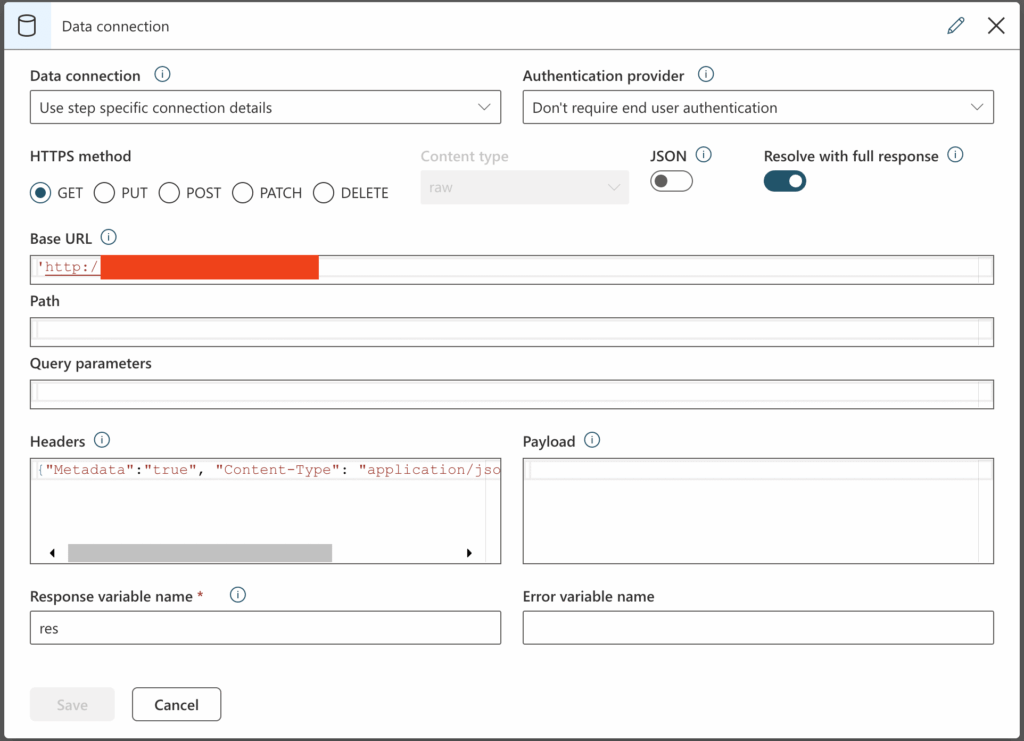

Durante l’auditing del servizio, i ricercatori hanno scoperto che una funzione chiamata “Data Connections”, progettata per consentire ai bot di interagire con fonti esterne, poteva essere sfruttata per aggirare le restrizioni di sicurezza. Manipolando i codici di stato di reindirizzamento, i ricercatori sono riusciti a ottenere accesso a risorse sensibili su Azure.

Microsoft è stata prontamente informata delle vulnerabilità, e ha implementato correzioni per prevenire ulteriori exploit, confermando che non vi sono prove di attacchi malevoli sfruttando queste vulnerabilità.

Vulnerabilità di Ivanti Neurons for ITSM

Parallelamente, Ivanti ha emesso un avviso di sicurezza riguardante due vulnerabilità critiche (CVE-2024-7569 e CVE-2024-7570) nel suo prodotto Ivanti Neurons for ITSM. Queste vulnerabilità potrebbero essere sfruttate da attori malevoli per ottenere accesso non autorizzato o eseguire codice arbitrario su sistemi vulnerabili.

Ivanti Neurons for ITSM è una piattaforma di gestione dei servizi IT utilizzata da molte aziende per automatizzare e ottimizzare i processi IT. Le vulnerabilità segnalate potrebbero compromettere la sicurezza delle organizzazioni che utilizzano questa piattaforma, esponendo dati sensibili e risorse critiche a potenziali attacchi.

Ivanti ha raccomandato ai clienti di aggiornare immediatamente i loro sistemi con le patch di sicurezza rilasciate per mitigare i rischi associati a queste vulnerabilità.

Importanza della sicurezza nelle infrastrutture Cloud e nei software aziendali

Le vulnerabilità scoperte nei servizi di Microsoft e Ivanti evidenziano la necessità di una vigilanza continua e di misure di sicurezza robuste per proteggere le infrastrutture digitali. In un mondo sempre più dipendente dai servizi cloud e dalle piattaforme software, è essenziale che le aziende adottino un approccio proattivo alla sicurezza per prevenire potenziali exploit e proteggere i dati sensibili.