Sommario

Google ha introdotto una nuova misura di sicurezza chiamata Trasparenza Binaria nei telefoni Pixel, che fornisce garanzie verificabili dall’utente che i loro dispositivi non sono stati compromessi.

Trasparenza binaria: una nuova misura di sicurezza per i telefoni Pixel

Google ha recentemente introdotto una nuova misura di sicurezza per i telefoni Pixel chiamata Trasparenza Binaria. Questa funzione fornisce garanzie verificabili dall’utente che i loro dispositivi non sono stati compromessi. Android Verified Boot assicura già che tutto il codice eseguito provenga dall’OEM e dalla protezione dal rollback.

Preoccupazioni per gli attacchi alla catena di fornitura

Una crescente area di preoccupazione sono gli attacchi alla catena di fornitura che mirano ai “sistemi che creano software per installare una backdoor nel codice, permettendo agli aggressori di accedere e rubare i dati dei clienti”. Nei telefoni Pixel, Google contrasta già questo problema auditando le immagini di fabbrica per assicurarsi che non ci siano backdoor. Verified Boot è poi responsabile del controllo che sia ancora in esecuzione il “codice auditato che è stato ufficialmente rilasciato da Google”.

Trasparenza binaria nei telefoni Pixel

La Trasparenza Binaria nei telefoni Pixel ora espande quella funzione, permettendoti di confermare personalmente che l’immagine in esecuzione sul tuo dispositivo è l’immagine di fabbrica ufficiale, il che significa che gli aggressori non si sono inseriti da qualche parte nel codice sorgente, nel processo di costruzione o negli aspetti di rilascio della catena di fornitura del software.

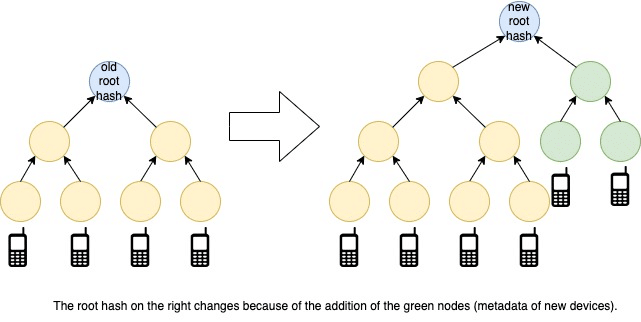

Log crittografico pubblico per i proprietari di Pixel

Un log crittografico pubblico permette ai proprietari di Pixel di “provare matematicamente” che i loro dispositivi, Pixel 6+, Tablet e Fold, stanno eseguendo immagini di fabbrica ufficiali che non sono state manomesse. Google fornisce istruzioni complete su come farlo, che richiede una manciata di strumenti. A un livello alto, comporta “l’estrazione dei metadati dal tuo telefono e poi l’esecuzione delle prove di inclusione e coerenza per confrontare con il log”.