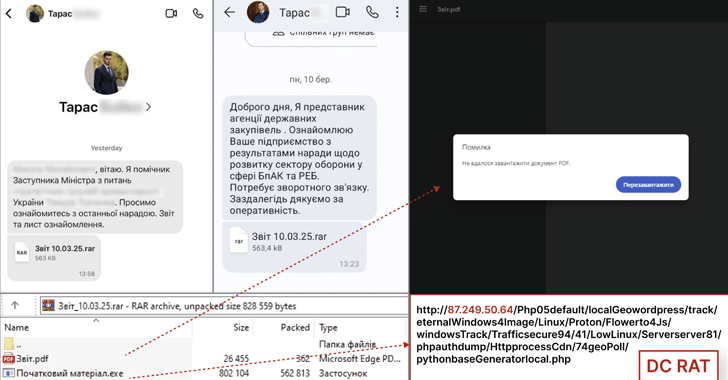

Il Computer Emergency Response Team dell’Ucraina (CERT-UA) ha lanciato un allarme riguardo a nuovi attacchi informatici contro l’esercito ucraino e il settore della difesa, eseguiti attraverso account compromessi su Signal. Questi attacchi, iniziati nel marzo 2025, utilizzano messaggi di phishing altamente mirati per distribuire malware in grado di prendere il controllo remoto dei dispositivi colpiti.

I cybercriminali sfruttano la fiducia delle vittime inviando messaggi fraudolenti da contatti già noti, rendendo più probabile l’apertura dei file infetti. All’interno dei messaggi si trovano archivi compressi contenenti file PDF e programmi eseguibili, dove il documento funge da esca per attivare l’installazione del malware. Una volta avviato, il codice malevolo utilizza DarkTortilla, un loader che decripta e installa Dark Crystal RAT (DCRAT), permettendo agli hacker di spiare le attività della vittima, registrare i tasti premuti e sottrarre dati sensibili.

Cosa leggere

L’evoluzione della campagna di phishing e il focus sulle tecnologie militari

CERT-UA ha identificato questa campagna con la sigla UAC-0200, sottolineando che attacchi simili tramite Signal erano già stati osservati a partire da giugno 2024. Tuttavia, da febbraio 2025, i contenuti dei messaggi di phishing sono stati modificati per riflettere argomenti di particolare rilevanza per il conflitto in corso.

Gli attaccanti stanno ora concentrando le loro esche su droni UAV, sistemi di guerra elettronica e altre tecnologie militari, tematiche di estrema importanza per le operazioni belliche ucraine. L’obiettivo non sembra limitarsi alla sola compromissione dei dispositivi, ma punta anche alla raccolta di informazioni strategiche su nuove tecnologie di difesa sviluppate dall’Ucraina e dai suoi alleati.

L’uso della funzione “Linked Devices” di Signal da parte di hacker russi

Secondo un rapporto della Google Threat Intelligence Group (GTIG) pubblicato a febbraio 2025, hacker russi hanno sfruttato la funzione “Dispositivi Collegati” di Signal per ottenere accesso non autorizzato agli account delle vittime.

L’utilizzo di questa tecnica consente agli attaccanti di aggiungere nuovi dispositivi agli account delle vittime, permettendo loro di leggere e inviare messaggi in tempo reale, intercettare comunicazioni riservate e distribuire malware senza l’uso di allegati tradizionali. Questa metodologia rappresenta una minaccia particolarmente insidiosa, poiché non richiede l’interazione diretta della vittima per attivare l’infezione.

CERT-UA non ha ancora confermato se questa tecnica sia stata utilizzata negli attacchi più recenti, ma la crescente sofisticazione delle operazioni di spionaggio suggerisce che gli hacker stiano combinando più strategie per massimizzare l’efficacia delle intrusioni.

Le contromisure suggerite da CERT-UA per proteggere gli account Signal

Le autorità ucraine hanno fornito raccomandazioni di sicurezza per limitare il rischio di infezione da malware attraverso Signal. Tra le misure consigliate vi è la disattivazione del download automatico degli allegati, per evitare che file infetti vengano scaricati e aperti involontariamente. È fondamentale evitare di interagire con file ricevuti da contatti non verificati, anche se il mittente sembra affidabile, in quanto gli account compromessi possono essere utilizzati per diffondere il malware.

Il controllo periodico della lista dei dispositivi collegati all’account Signal rappresenta un’ulteriore precauzione per individuare eventuali intrusioni. Gli esperti consigliano inoltre di abilitare l’autenticazione a due fattori (2FA) per impedire accessi non autorizzati e di aggiornare costantemente l’applicazione Signal, al fine di ridurre il rischio di exploit basati su vulnerabilità note.

Il ruolo della cybersecurity nel conflitto ucraino

Gli attacchi informatici rivolti all’Ucraina sono aumentati esponenzialmente dall’inizio della guerra, con campagne sempre più sofisticate che prendono di mira infrastrutture critiche, settori strategici e personale militare. L’uso di Signal come vettore per il phishing dimostra come gli hacker abbiano adattato le loro tecniche per superare le difese tradizionali, colpendo direttamente i mezzi di comunicazione più utilizzati dai militari ucraini.

Questo scenario conferma l’importanza della formazione continua sulla sicurezza informatica per le forze armate e la necessità di implementare strumenti avanzati di difesa, come sistemi di monitoraggio delle minacce e software di protezione contro malware e attacchi zero-day.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.