Le violazioni dati e le frodi finanziarie stanno diventando segnali concreti della fragilità del panorama globale della sicurezza informatica. Agosto 2025 ha visto convergere tre fronti di crisi: il breach di Workday legato ad attacchi su Salesforce, la causa legale contro Zelle per frodi milionarie e le 71 campagne malevole rilevate dal CERT-AGID in Italia. Questi episodi mettono in evidenza come social engineering, malware e phishing non siano più minacce isolate ma parte di un ecosistema interconnesso, capace di colpire imprese, piattaforme finanziarie e cittadini con effetti trasversali su privacy e stabilità economica.

Cosa leggere

La breccia di Workday e gli attacchi a Salesforce

Il 6 agosto Workday, colosso HR globale, ha rivelato una violazione dati causata da una campagna di social engineering contro una piattaforma CRM terza basata su Salesforce. Gli attaccanti hanno avuto accesso a contatti aziendali, tra cui nomi, email e numeri di telefono, informazioni apparentemente “non sensibili” ma preziose per orchestrare attacchi di spear-phishing su larga scala. Il gruppo ShinyHunters viene ritenuto il principale attore dietro questa campagna, utilizzando tattiche che combinano voice phishing e applicazioni OAuth malevole per ottenere accessi persistenti ai database. Le email di estorsione inviate successivamente recano la firma del gruppo, già noto per violazioni contro Adidas, Qantas e Louis Vuitton. La tecnica sfrutta la fiducia umana e le configurazioni permissive dei sistemi OAuth, consentendo di bypassare difese tradizionali e scaricare interi archivi di dati. Workday ha notificato i clienti colpiti, attivato protocolli di sicurezza interni e raccomandato verifiche su autorizzazioni sospette, ribadendo che i tenant e i dati core dei clienti non sono stati compromessi. Tuttavia, l’incidente ha sollevato interrogativi sulla dipendenza critica da sistemi CRM cloud e sul rischio reputazionale per le aziende che gestiscono informazioni sensibili tramite piattaforme esterne.

La causa contro Zelle per frodi finanziarie

Il procuratore generale di New York, Letitia James, ha avviato una causa contro Early Warning Services (EWS), la società che gestisce la piattaforma di trasferimenti istantanei Zelle, accusandola di aver ignorato avvisi su rischi di frodi finanziarie già noti dal 2017. Secondo l’accusa, tra il 2017 e il 2023 utenti avrebbero perso oltre 930 milioni di euro, vittime di truffe facilitate da un design che privilegia la rapidità delle transazioni a scapito delle misure di sicurezza. Gli scam più diffusi includono impersonificazioni di banche e aziende di servizi, con truffatori che convincono gli utenti a trasferire denaro verso conti fraudolenti. La natura irreversibile delle transazioni Zelle rende impossibile per le vittime recuperare i fondi. EWS, controllata da grandi banche come JPMorgan Chase e Bank of America, è accusata di aver commercializzato la piattaforma come sicura nonostante l’assenza di protezioni essenziali come controlli OTP o sistemi di rimborso automatico. James chiede risarcimenti, danni punitivi e l’imposizione di salvaguardie obbligatorie, puntando a stabilire un precedente che potrebbe influenzare l’intero settore dei pagamenti digitali peer-to-peer. L’azione legale si inserisce in un più ampio dibattito regolatorio sulla necessità di imporre standard anti-frode alle piattaforme fintech, con potenziali ricadute anche per competitor come Venmo e Cash App.

Campagne malevole in Italia secondo CERT-AGID

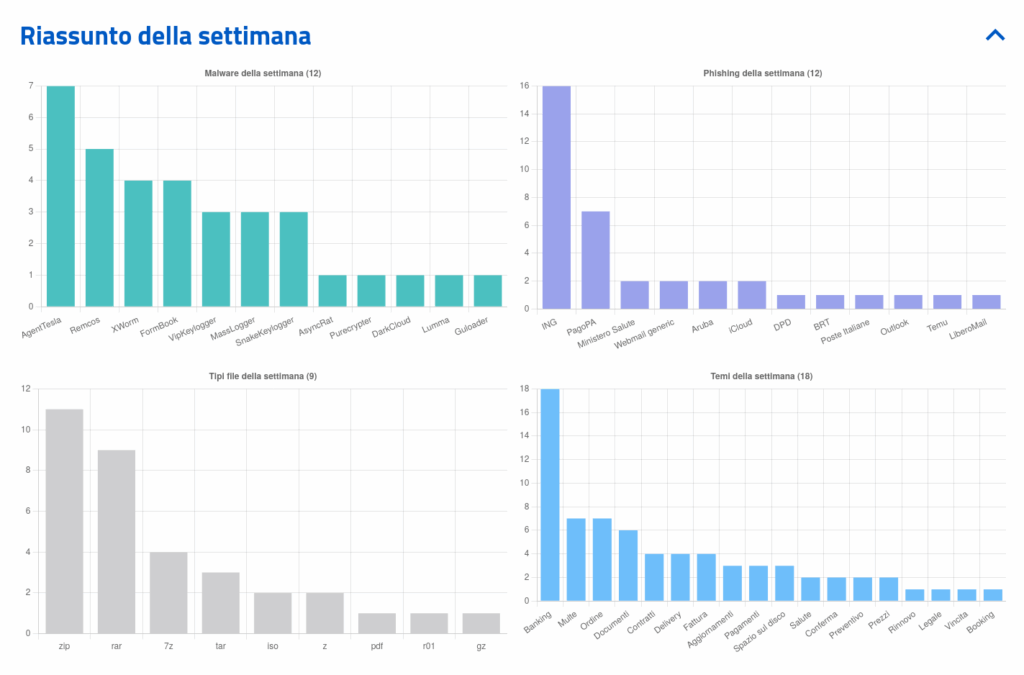

Nello stesso periodo, il CERT-AGID ha identificato 71 campagne malevole tra il 9 e il 14 agosto 2025, con un totale di 723 indicatori di compromissione. Le attività includono malware e phishing mirati a settori strategici come banking e ospitalità. Le campagne hanno coinvolto 17 famiglie di malware, tra cui AgentTesla, Vidar e Remcos. In particolare Vidar, diffuso tramite PEC compromesse, si è distinto per la capacità di sottrarre informazioni sensibili e credenziali. Parallelamente, gli attacchi di phishing hanno sfruttato 18 brand, con Poste Italiane e Intesa Sanpaolo come obiettivi principali. Alcune operazioni hanno coinvolto smishing contro dispositivi Android, veicolando malware come Irata, capace di rubare OTP bancarie e dati di autenticazione.

Il CERT ha inoltre rilevato attività criminali legate al furto e alla rivendita su dark market di documenti d’identità trafugati da strutture alberghiere italiane, evidenziando come il settore hospitality sia divenuto un bersaglio privilegiato per la raccolta di dati biometrici e scansioni sensibili. L’agenzia ha emesso bollettini tecnici e feed IoC per supportare la prevenzione, sottolineando l’urgenza di migliorare la sicurezza nelle infrastrutture digitali nazionali.

OAuth e social engineering

Il caso Workday mette in luce la pericolosità degli attacchi basati su OAuth. L’autorizzazione di app maligne consente agli attaccanti di ottenere token di accesso persistenti, sfruttando i flussi legittimi di autenticazione. La revoca manuale e la mancanza di scope ristretti aumentano l’esposizione. La combinazione con voice phishing amplifica i rischi, inducendo dipendenti a fornire credenziali o autorizzare connessioni fraudolente. Le contromisure tecniche raccomandate includono la configurazione di autorizzazioni minime, la revoca automatica dei token, l’uso di protocolli avanzati come PKCE e l’adozione di sistemi di monitoraggio delle anomalie nei log OAuth. Questi meccanismi, uniti a programmi di formazione mirata contro il social engineering, rappresentano le difese più efficaci contro attacchi ibridi che oggi uniscono exploit tecnici e manipolazioni psicologiche.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.