Un nuovo e sofisticato servizio di Phishing-as-a-Service (PhAAS) denominato Lucid è stato attribuito al gruppo di cybercriminali di lingua cinese noto come XinXin Group. Attivo dal 2023, questo servizio si è rapidamente affermato come una delle principali piattaforme di phishing al mondo, al pari di altre come Darcula e Lighthouse, diventando un pericolo concreto per oltre 169 organizzazioni distribuite in 88 Paesi. La sua infrastruttura flessibile e automatizzata consente di eseguire campagne di smishing ad alto volume, sfruttando tecnologie moderne come Apple iMessage e Android RCS, con capacità di elusione dei filtri antispam tradizionali e una percentuale di successo vicina al 5%.

Cosa leggere

L’evoluzione del phishing: da SMS a RCS e iMessage

Negli ultimi anni, le tecniche di phishing si sono evolute per eludere i sistemi di filtraggio e monitoraggio applicati dai fornitori di telecomunicazioni e dai servizi email. L’uso dei canali RCS (Rich Communication Services) e iMessage consente ai criminali di inviare messaggi cifrati direttamente attraverso Internet, aggirando i controlli a livello di rete effettuati dai provider SMS.

Lucid si basa su questi protocolli per distribuire link malevoli altamente personalizzati, veicolati con pretesti come multe stradali, tasse doganali o rimborsi fiscali, che reindirizzano l’utente verso pagine di phishing mimetiche. I messaggi sono generati e inviati da farm di dispositivi virtualizzati Android e iPhone, che operano in parallelo sotto il controllo centralizzato degli attaccanti.

Caratteristiche principali del pannello Lucid

Lucid mette a disposizione degli utenti un pannello di gestione completo, che consente di:

- Creare e modificare template di phishing dinamici basati su target geografici e tipo di dispositivo (iOS o Android)

- Generare domini automatici per ogni campagna e configurare pagine di pagamento o verifica

- Bloccare l’accesso da IP non autorizzati o dispositivi fuori target

- Monitorare in tempo reale l’attività delle vittime, inclusi i dati inseriti e i percorsi di navigazione

Una volta configurato un template, i dati raccolti – tra cui numeri di carta, indirizzi email, codici postali, cookie di sessione – vengono trasmessi a una tabella dinamica visibile nel pannello. Gli attori possono quindi validare o riutilizzare i dati ottenuti per frodi successive.

Tecniche di evasione e persistenza avanzate

Lucid adotta strategie antifrode sofisticate, tra cui:

- Blocchi IP geografici

- Filtraggio per user-agent

- URL a tempo limitato

- Fingerprinting del dispositivo per deviare bot e analisti

- Verifiche di interazione (es. “rispondi con Y”) per aggirare le restrizioni di clic su link nei messaggi Apple

Questi meccanismi rendono difficile l’analisi dei contenuti malevoli da parte delle soluzioni di sicurezza automatizzate.

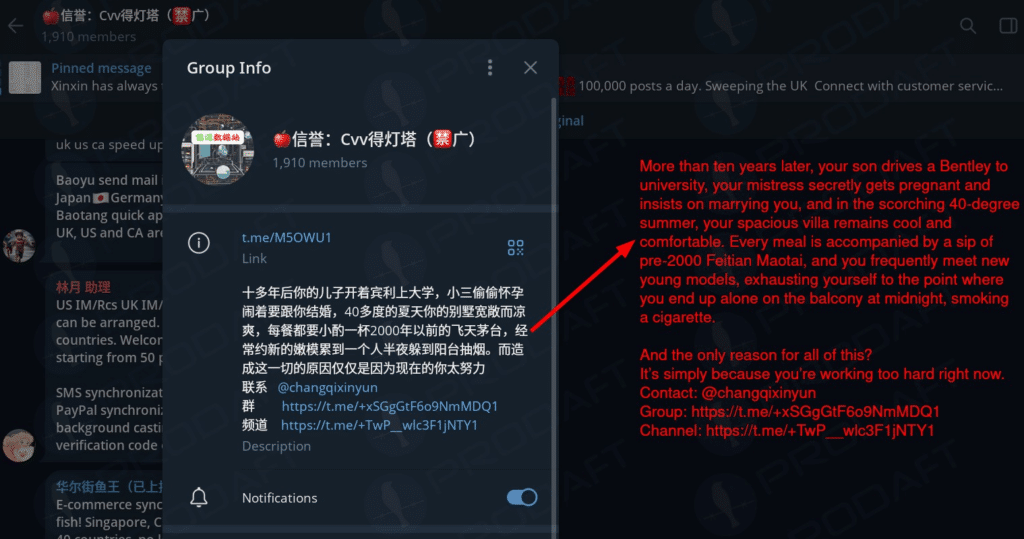

Struttura e business model del gruppo XinXin

La rete dietro Lucid è altamente organizzata. Il gruppo XinXin, conosciuto anche come Black Technology, è composto da vari livelli gerarchici (amministratori, dipendenti, ospiti) e vende accessi al pannello tramite Telegram, con più di 2000 membri attivi. I clienti possono acquistare licenze settimanali, mensili o ad accesso temporaneo. Le vendite e il supporto sono gestiti da figure distinte all’interno del gruppo, con responsabilità tecniche e commerciali ben definite.

Ogni installazione Lucid è tracciabile tramite hash HTTP e favicon univoci, e alcune versioni del pannello sono state trovate incorporate in altri PhAAS come Darcula e Lighthouse, che condividono interfacce, target e metodologie con Lucid, confermando una collaborazione interpiattaforma.

Tecnologia e codice: struttura del pannello Lucid

Il backend di Lucid è costruito sul framework open-source Webman PHP, utilizzando token JWT per la gestione delle sessioni. La configurazione permette una differenziazione dei ruoli utente, gestione delle licenze e sospensione automatica delle campagne al termine del periodo di abbonamento.

L’uso di framework pubblici rende difficile attribuire lo sviluppo a singoli individui, ma i canali di vendita e supporto individuati su Telegram riconducono in modo chiaro ai membri LARVA-242, LARVA-243, LARVA-244 e LARVA-245.

Darcula e Lighthouse: piattaforme gemelle

Sia Darcula che Lighthouse mostrano notevoli somiglianze con Lucid: stesse interfacce, stessa logica per la creazione dei template, utilizzo di domini dinamici e campagne coordinate via Telegram. Lighthouse è stato sviluppato da LARVA-241, e viene promosso tramite post in cui si enfatizza l’assenza di backdoor come segno di fiducia.

Futuro delle campagne PhAAS: efficienza e scalabilità

L’infrastruttura Lucid svelata da Catalyst permette di eseguire attacchi simultanei su larga scala, con margini operativi minimi grazie all’assenza di costi per messaggio tramite RCS e iMessage. Le campagne registrano oltre 100.000 invii al giorno, con tassi di conversione che vanno dal 3 al 7% a seconda del template e del target.

Ti è piaciuto questo contenuto? Iscriviti alla nostra newsletter settimanale

Seguici su Google News iscrivendoti al canale

L’impegno nel mantenere attiva e sicura l’infrastruttura, l’uso di pannelli “Front Desk” per la gestione Nginx (es. Baota BT5) e la continua evoluzione dei servizi testimoniano una maturità operativa tipica di organizzazioni criminali professionali.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.