Ricercatori dell’Università del Sud Australia e della Charles Sturt University hanno sviluppato un algoritmo in grado di rilevare e intercettare attacchi di tipo man-in-the-middle (MitM) su robot militari senza equipaggio.

Cosa leggere

Dettagli sull’attacco MitM

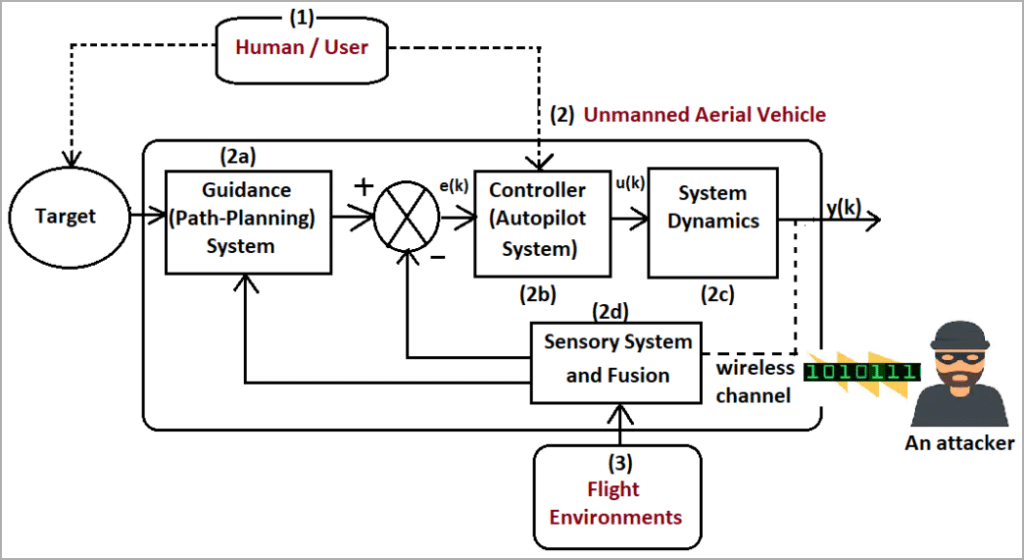

Gli attacchi MitM sono un tipo di cyberattacco in cui il traffico dati tra due parti, in questo caso il robot e i suoi legittimi controllori, viene intercettato per intercettare o iniettare dati falsi nel flusso. Questi attacchi malevoli mirano a interrompere il funzionamento dei veicoli senza equipaggio, modificare le istruzioni trasmesse e, in alcuni casi, persino assumere il controllo, istruendo i robot a compiere azioni pericolose. “Il sistema operativo del robot (ROS) è estremamente suscettibile a violazioni dei dati e dirottamenti elettronici perché è altamente interconnesso”, commenta il professor Anthony Finn, che ha partecipato allo studio.

L’evoluzione dell’Industria 4

“L’avvento dell’Industria 4, contrassegnato dall’evoluzione nella robotica, automazione e Internet delle Cose, ha richiesto che i robot lavorassero in modo collaborativo, dove sensori, attuatori e controllori devono comunicare e scambiare informazioni tra loro tramite servizi cloud”, ha aggiunto il professor Finn. “Il rovescio della medaglia è che li rende altamente vulnerabili agli attacchi informatici.”

L’algoritmo basato sull’apprendimento automatico

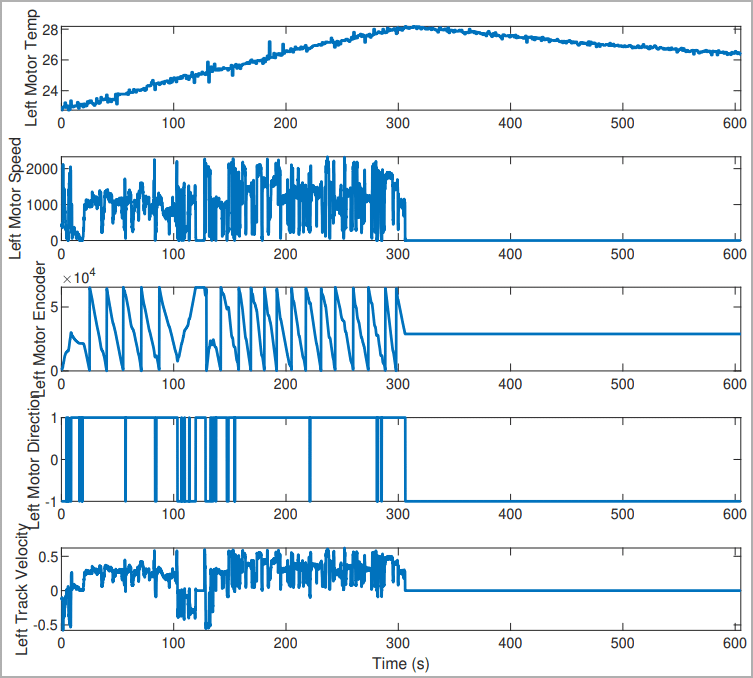

I ricercatori universitari hanno sviluppato un algoritmo utilizzando tecniche di apprendimento automatico per rilevare questi tentativi e bloccarli in pochi secondi. L’algoritmo è stato testato su una replica del GVR-BOT utilizzato dall’esercito statunitense (TARDEC), registrando una prevenzione di attacco riuscita nel 99% dei casi, con falsi positivi che si verificano in meno del 2% dei casi testati.

Rilevamento degli attacchi MitM

Rilevare gli attacchi MitM su veicoli e robot senza equipaggio è complesso, poiché questi sistemi operano in modalità tolleranti ai guasti. Inoltre, i sistemi robotici possono essere compromessi a vari livelli, causando un problema operativo che potrebbe rendere il robot disfunzionale. I ricercatori universitari hanno sviluppato un sistema che analizza i dati del traffico di rete del robot per rilevare tentativi di compromissione. Questo sistema utilizza metodi basati su nodi, esamina i dati del pacchetto e utilizza un sistema basato su statistiche di flusso che legge i metadati dall’intestazione del pacchetto.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.