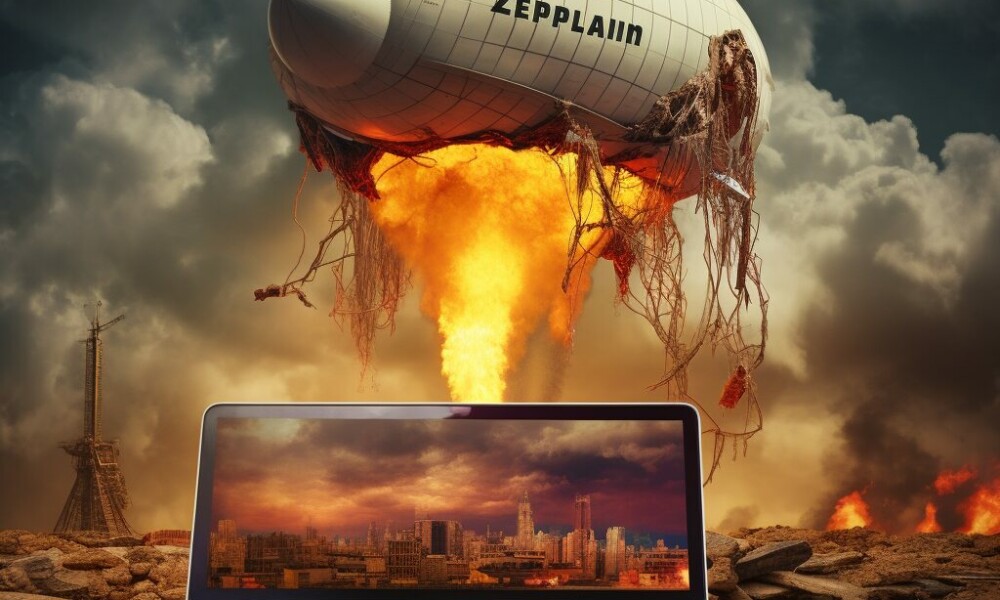

Tempo di lettura: 2 minuti. Un attore di minaccia ha annunciato su un forum di cybercriminalità di aver venduto il codice sorgente e una versione crackata del costruttore del ransomware Zeppelin per soli 500 dollari. La notizia è stata rilevata dalla società di intelligence sulle minacce KELA, e sebbene la legittimità dell’offerta non sia stata convalidata, gli screenshot del venditore […]