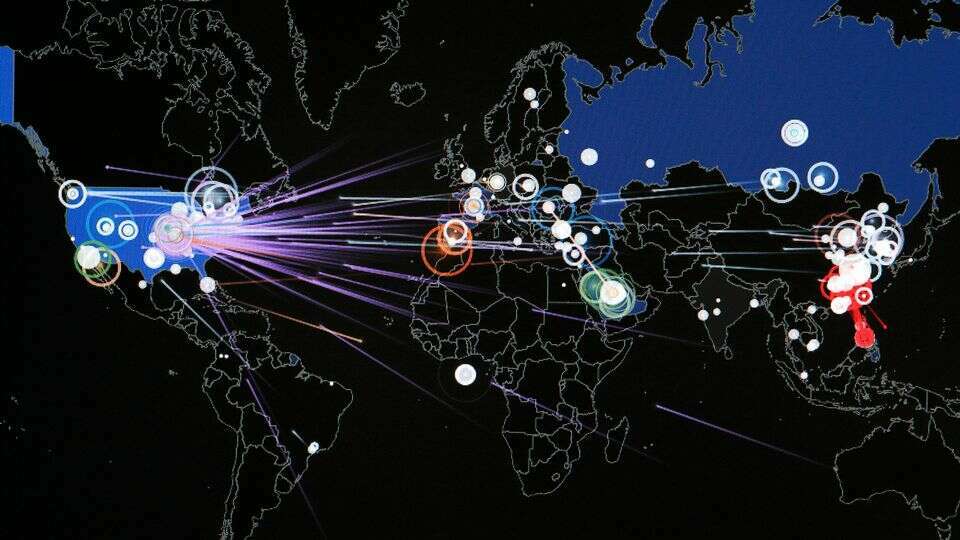

Tempo di lettura: 4 minuti. Proteggere il sistema dal diventare una botnet o fermare un attacco DDoS è un lavoro difficile. Tuttavia, non significa che il compito sia impossibile. Se le aziende hanno un piano per difendere e mitigare tali attacchi, l’utilizzo della vulnerabilità degli elementi essenziali di qualsiasi protocollo di protezione sarà di grande aiuto.