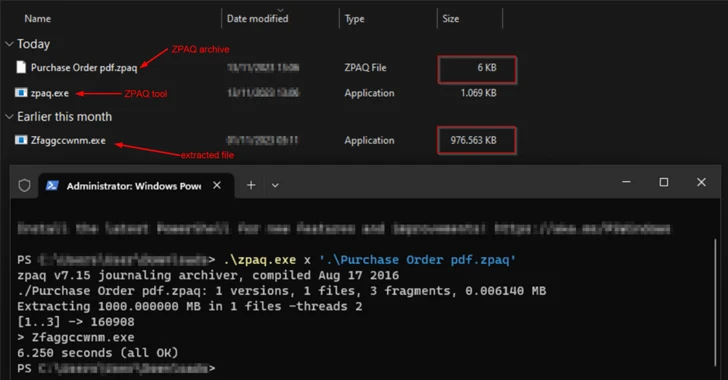

Tempo di lettura: 2 minuti. Una nuova variante del malware Agent Tesla è stata osservata mentre veniva distribuita tramite un file esca utilizzando il formato di compressione ZPAQ, con l’obiettivo di raccogliere dati da diversi client di posta elettronica e quasi 40 browser web. Agent Tesla, apparso per la prima volta nel 2014, è un keylogger e un trojan di […]