Economia

Databricks presenta Dolly 2.0, il primo LLM aperto e interattivo per uso commerciale

Tempo di lettura: 2 minuti. Un nuovo modello di linguaggio basato su un dataset open source che promette di rivoluzionare il settore delle intelligenze artificiali conversazionali

Databricks ha rilasciato Dolly 2.0, la nuova versione del suo Large Language Model (LLM) con interattività simile a ChatGPT, reso disponibile solo due settimane fa. Dolly 2.0 è il primo LLM open source e basato su un dataset trasparente e liberamente accessibile, utilizzabile anche per scopi commerciali senza dover pagare per l’accesso alle API o condividere dati con terze parti.

Caratteristiche distintive di Dolly 2.0

Secondo Ali Ghodsi, CEO di Databricks, sebbene esistano altri LLM utilizzabili a scopo commerciale, nessuno di questi è paragonabile a Dolly 2.0 in termini di interattività e possibilità di personalizzazione. Grazie alla licenza open source, gli utenti possono modificare e migliorare i dati di addestramento, creando una versione di Dolly adatta alle proprie esigenze.

Il dataset di addestramento e l’impegno per l’open source

Databricks ha rilasciato anche il dataset su cui Dolly 2.0 è stato perfezionato, chiamato databricks-dolly-15k. Si tratta di un corpus di oltre 15.000 record generati dai dipendenti di Databricks, pensato appositamente per migliorare l’interattività dei Large Language Model. L’azienda conferma il suo impegno nell’open source, rendendo disponibile il dataset per chiunque voglia sfruttarlo.

La rivoluzione degli LLM interattivi e il futuro di Dolly 2.0

Negli ultimi due mesi, sono stati rilasciati diversi LLM interattivi simili a ChatGPT, tra cui LLaMA di Meta e altri come Alpaca, Koala, Vicuna e la prima versione di Dolly di Databricks. Tuttavia, molti di questi modelli erano soggetti a limitazioni nell’uso commerciale a causa delle licenze dei dataset su cui erano stati addestrati.

Dolly 2.0, invece, è basato sulla famiglia di modelli open source Eleuther AI pythia e perfezionato esclusivamente su un corpus di record di istruzioni (databricks-dolly-15k) generato dai dipendenti di Databricks. Questo dataset può essere utilizzato per scopi sia accademici che commerciali.

Ali Ghodsi ritiene che Dolly 2.0 avvierà un “effetto valanga” nel settore, invitando altri a collaborare e proporre alternative. La rimozione del limite sull’uso commerciale apre nuove opportunità per l’intera comunità di sviluppatori e aziende interessate a sfruttare questi modelli.

Economia

Ban in Germania per alcuni prodotti Motorola e Lenovo

Tempo di lettura: 2 minuti. Un tribunale tedesco ha imposto un divieto di vendita su alcuni prodotti Motorola e Lenovo a causa di una disputa sui brevetti con InterDigital.

Un recente verdetto del tribunale tedesco ha imposto un ban alla vendita in Germania per alcuni telefoni Motorola e computer Lenovo dotati di modulo wireless. Questa decisione è il risultato di una disputa sui brevetti tra Lenovo, proprietaria del marchio Motorola, e InterDigital, una società che sviluppa tecnologie wireless e detiene brevetti essenziali per gli standard di comunicazione mobile.

Dettagli della disputa

InterDigital ha accusato Lenovo di utilizzare le sue tecnologie brevettate senza ottenere le relative licenze. In risposta, il tribunale ha deciso a favore di InterDigital, portando al divieto temporaneo della vendita dei prodotti Lenovo incriminati. Josh Schmidt, Chief Legal Officer di InterDigital, ha espresso la speranza che Lenovo ora si impegni a ottenere una licenza “giusta e ragionevole”.

Reazione di Lenovo

Lenovo ha espresso disaccordo con la decisione, sostenendo che InterDigital non ha rispettato gli obblighi legali di offrire le proprie tecnologie sotto condizioni eque, ragionevoli e non discriminatorie (FRAND). Il gigante tecnologico ha inoltre annunciato che intende fare appello contro la sentenza, segnalando che la disputa legale potrebbe estendersi ulteriormente.

Implicazioni e prospettive future

Questo caso evidenzia le complessità legate alla licenza dei brevetti essenziali agli standard nelle tecnologie di comunicazione avanzate. Mentre Lenovo prepara la sua difesa per l’appello, il settore osserva attentamente per vedere come questo conflitto influenzerà le pratiche di licenza e la collaborazione tra le aziende tecnologiche nel panorama globale.

Il ban impone a Lenovo di riconsiderare le sue strategie legali e commerciali in Germania, uno dei mercati più importanti d’Europa. Il risultato dell’appello potrebbe avere ripercussioni significative non solo per le parti coinvolte, ma anche per l’intero settore delle telecomunicazioni.

Economia

Guerra dei Chip: gli USA colpiscono la ricerca cinese nella Entity List

Tempo di lettura: 2 minuti. Gli USA aggiungono 37 entità cinesi alla Entity List per colpire la ricerca quantistica e i palloni spia, intensificando la guerra tecnologica con la Cina.

La guerra tecnologica tra Stati Uniti e Cina si intensifica ulteriormente con la decisione del Dipartimento del Commercio degli USA di aggiungere 37 entità cinesi alla Entity List, limitando severamente il flusso di risorse americane verso queste entità di ricerca cinese. Queste aziende sono state aggiunte principalmente per il loro coinvolgimento nella ricerca quantistica o per il loro ruolo nell’incidente del pallone spia cinese.

Target specifici e implicazioni

Di queste 37 entità, 22 sono state specificamente collegate agli sforzi statali cinesi volti a progredire nella ricerca quantistica o per il tentativo di acquisire tecnologia statunitense per lo studio del calcolo quantistico. Le applicazioni militari dell’accesso cinese alla computazione quantistica rappresentano una preoccupazione primaria per l’amministrazione Biden, come sottolineato dalle dichiarazioni di Gina Raimondo, Segretario del Commercio degli USA.

Strategie di protezione tecnologica

Durante un discorso al Congresso, Raimondo ha enfatizzato l’importanza di monitorare continuamente queste tecnologie dual-use per assicurarsi che la Cina non possa accedere alle tecnologie americane per i suoi scopi militari. Il Dipartimento del Commercio utilizza la Entity List come strumento chiave per prevenire l’appropriazione indebita delle tecnologie avanzate degli USA.

Disaccordi e reazioni

Nonostante l’approccio dichiaratamente non aggressivo della politica estera USA, come indicato da Antony Blinken, Segretario di Stato degli USA, che ha ribadito che gli USA non sono focalizzati su tagliare il commercio o contenere la Cina, la Cina ha reagito fortemente a questa mossa, definendola “coercizione economica palese e bullismo nel campo tecnologico“.

Conclusioni e futuro

Questo nuovo sviluppo non solo segna un’escalation nella guerra dei chip tra USA e Cina, ma pone anche nuove sfide per le aziende tecnologiche globali e per la sicurezza geopolitica. La battaglia per il controllo della tecnologia avanzata continua a definire il panorama delle relazioni internazionali tra queste due superpotenze.

C’è la Entity List?

L’Entity List è una lista di restrizioni commerciali pubblicata dal Bureau of Industry and Security (BIS) del Dipartimento del Commercio degli Stati Uniti. Questo elenco è parte integrante delle regolamentazioni amministrative degli Stati Uniti e comprende nomi di persone, entità o governi stranieri che sono stati identificati come aventi attività in contrasto con gli interessi di sicurezza nazionale o di politica estera degli Stati Uniti.

Essere incluso nell’Entity List comporta delle restrizioni severe sulle esportazioni, le rie-esportazioni e i trasferimenti di articoli soggetti alla giurisdizione degli Stati Uniti verso le entità elencate. Ciò significa che qualsiasi esportazione di beni, tecnologie o servizi dagli Stati Uniti a queste entità richiede una licenza speciale che è spesso difficile da ottenere. Questo meccanismo è utilizzato dagli Stati Uniti come uno strumento di politica estera e di controllo delle esportazioni per prevenire che tecnologie sensibili finiscano nelle mani sbagliate o contribuiscano a attività considerate dannose per la sicurezza internazionale.

Economia

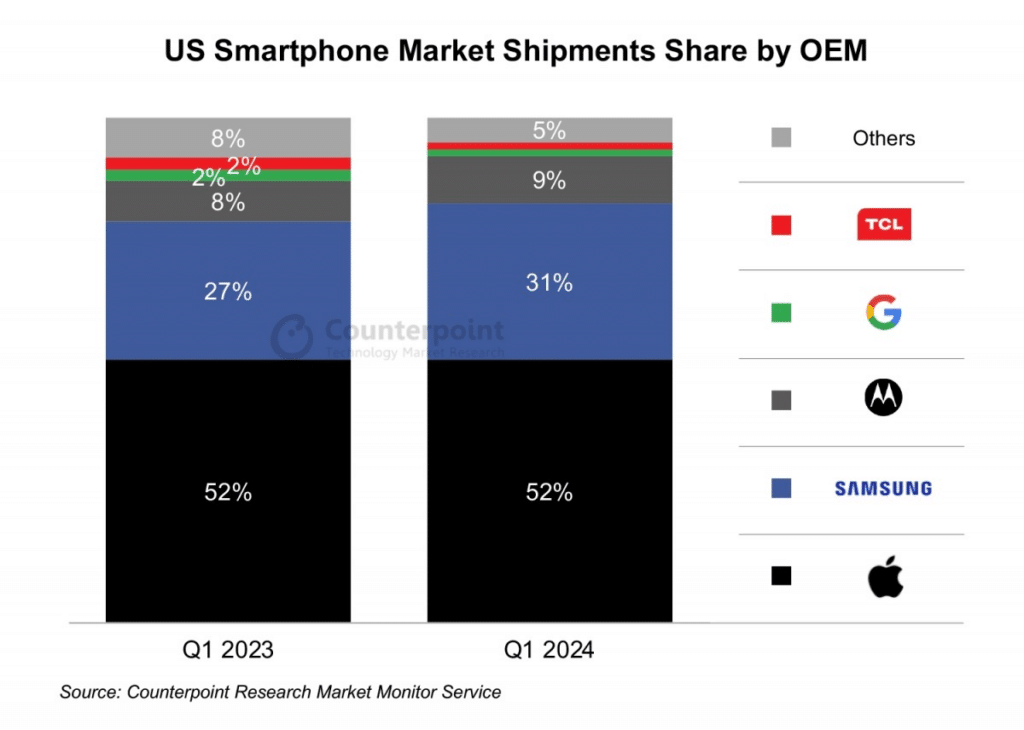

Smartphone in calo negli USA, Apple mantiene la leadership

Tempo di lettura: 2 minuti. Le vendite di smartphone negli USA continuano a calare, con Apple che mantiene una forte leadership. Samsung cresce leggermente.

Secondo l’ultimo rapporto di Counterpoint Research, il mercato degli smartphone negli USA ha continuato a registrare un calo, con una diminuzione dell’8% nelle spedizioni su base annua nei primi tre mesi del 2024 con Apple che mantiene il primato. Questo segna il sesto trimestre consecutivo di declino anno su anno.

Performance di Apple e Samsung

Nonostante il generale calo del mercato, Apple ha mantenuto una solida posizione di leadership, rappresentando il 52% delle vendite totali, un dato sostanzialmente invariato rispetto all’anno precedente. Samsung, d’altra parte, ha visto una leggera crescita nella sua quota di mercato, passando dal 27% al 31%.

Cause del declino e implicazioni di Mercato

Jeff Fieldhack, direttore della ricerca per l’America del Nord di Counterpoint, ha rivelato che gli americani sono riluttanti a sostituire i loro dispositivi. Questa tendenza è attribuita principalmente al forte impatto delle spedizioni di iPhone 14 Pro e Pro Max nel primo trimestre del 2023, un successo che la serie iPhone 15 non è riuscita a replicare. Anche le spedizioni di dispositivi Android nel segmento sotto i 300 dollari hanno registrato cali.

Il mercato degli smartphone economici continua a consolidarsi, e il numero di nuovi lanci sta diminuendo man mano che i produttori eliminano i modelli LTE a favore di quelli 5G nei canali dei carrier. Maurice Klaehne, analista senior, sottolinea che i costi aggiuntivi della connettività 5G rappresentano una sfida per i produttori di dispositivi originali nel competere efficacemente.

Prospettive future

Nonostante il panorama attuale, Counterpoint prevede segnali di recupero nel terzo trimestre dell’anno, quando i nuovi lanci potrebbero stimolare la domanda. Questo periodo vedrà anche una crescita stagionale favorita dalle festività e dall’introduzione di nuovi dispositivi con caratteristiche di intelligenza artificiale generativa, come i previsti iPhone 16. Il mercato degli smartphone negli USA mostra segni di sfide persistenti, ma la forte posizione di Apple e i modesti guadagni di Samsung offrono spunti di riflessione sulle dinamiche competitive. Con le prospettive di una ripresa nei mesi futuri, l’industria potrebbe ancora vedere cambiamenti significativi grazie alle innovazioni tecnologiche e alle variazioni nelle preferenze dei consumatori.

Cyber Security2 settimane fa

Cyber Security2 settimane faACN: tutto quello che c’è da sapere sulla relazione annuale 2023

Economia2 settimane fa

Economia2 settimane faApple, Regno Unito vuole più sicurezza informatica e l’Europa indica iPadOS Gatekeeper

Editoriali1 settimana fa

Editoriali1 settimana faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia1 settimana fa

Economia1 settimana faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali5 giorni fa

Editoriali5 giorni faAnche su Giovanna Pedretti avevamo ragione

Economia5 giorni fa

Economia5 giorni faCulture di lavoro a confronto: Meta vs Google

Economia1 settimana fa

Economia1 settimana faApple: cala il fatturato, preoccupazioni per il DOJ e speranze dal nuovo iPad