Multilingua

Spesi 2 miliardi di dollari per contrastare i malware, ma la protezione non è garantita

Tempo di lettura: 3 minuti. “Complessivamente, gli EDR aggiungono circa il 12% o una settimana di sforzi di hacking per la compromissione di una grande azienda, rispetto al tempo di esecuzione tipico di un’esercitazione del Red Team”, ha scritto Nohl.

L’anno scorso le aziende hanno speso 2 miliardi di dollari in prodotti che forniscono Endpoint Detection and Response, un tipo di protezione relativamente nuovo per rilevare e bloccare le minacce informatiche che colpiscono i dispositivi connessi alla rete. Gli EDR, come vengono comunemente chiamati, rappresentano un approccio più recente al rilevamento del malware. L’analisi statica, uno dei due metodi più tradizionali, cerca segni sospetti nel DNA del file stesso. L’analisi dinamica, l’altro metodo più consolidato, esegue codice non attendibile all’interno di una “sandbox” protetta per analizzarne le azioni e confermarne la sicurezza prima di consentirgli l’accesso completo al sistema.

Gli EDR, che si prevede genereranno un fatturato di 18 miliardi di dollari entro il 2031 e sono venduti da decine di aziende di sicurezza, adottano un approccio completamente diverso. Piuttosto che analizzare la struttura o l’esecuzione del codice in anticipo, gli EDR monitorano il comportamento del codice mentre viene eseguito all’interno di una macchina o di una rete. In teoria, possono bloccare un attacco ransomware in corso rilevando che un processo eseguito su centinaia di macchine negli ultimi 15 minuti sta criptando file in massa. A differenza delle analisi statiche e dinamiche, l’EDR è simile a una guardia di sicurezza che utilizza l’apprendimento automatico per tenere sotto controllo in tempo reale le attività all’interno di una macchina o di una rete.

Nonostante il clamore che circonda gli EDR, una nuova ricerca suggerisce che la protezione che forniscono non è poi così difficile da aggirare per gli sviluppatori di malware esperti. Infatti, i ricercatori che hanno condotto lo studio stimano che l’elusione dell’EDR aggiunga solo una settimana in più di tempo di sviluppo alla tipica infezione di una rete aziendale di grandi dimensioni. Questo perché due tecniche di aggiramento piuttosto elementari, soprattutto se combinate, sembrano funzionare sulla maggior parte degli EDR disponibili nel settore.

“L’elusione degli EDR è ben documentata, ma è più un’arte che una scienza”, ha scritto in un’e-mail Karsten Nohl, scienziato capo di SRLabs, con sede a Berlino. “La novità è che combinando diverse tecniche note si ottiene un malware che elude tutti gli EDR che abbiamo testato. Questo permette agli hacker di ottimizzare i loro sforzi di elusione degli EDR”.

Sia le applicazioni dannose che quelle benigne utilizzano librerie di codice per interagire con il kernel del sistema operativo. A tal fine, le librerie effettuano una chiamata direttamente al kernel. Gli EDR funzionano interrompendo questo normale flusso di esecuzione. Invece di chiamare il kernel, la libreria chiama prima l’EDR, che raccoglie informazioni sul programma e sul suo comportamento. Per interrompere questo flusso di esecuzione, gli EDR sovrascrivono in parte le librerie con codice aggiuntivo noto come “hook”.

Nohl e il collega Jorge Gimenez, ricercatore di SRLabs, hanno testato tre EDR molto diffusi venduti da Symantec, SentinelOne e Microsoft, un campione che ritengono rappresenti adeguatamente l’offerta del mercato nel suo complesso. Con sorpresa, i ricercatori hanno scoperto che tutti e tre sono stati aggirati utilizzando una o entrambe le tecniche di elusione piuttosto semplici.

Le tecniche prendono di mira i ganci utilizzati dagli EDR. Il primo metodo aggira la funzione di hook ed effettua invece chiamate di sistema dirette al kernel. Pur avendo avuto successo contro tutti e tre gli EDR testati, questa tecnica di elusione degli hook può potenzialmente destare i sospetti di alcuni EDR, quindi non è infallibile.

Anche la seconda tecnica, implementata in un file di libreria di collegamento dinamico, ha funzionato contro tutti e tre gli EDR. Si tratta di utilizzare solo frammenti delle funzioni agganciate per evitare di innescare gli agganci. A tal fine, il malware effettua chiamate di sistema indirette. (Una terza tecnica che prevede lo sganciamento delle funzioni ha funzionato contro un EDR, ma era troppo sospetta per ingannare gli altri due soggetti del test).

In laboratorio, i ricercatori hanno inserito due malware comunemente utilizzati, uno chiamato Cobalt Strike e l’altro Silver, all’interno di un file .exe e .dll, utilizzando ciascuna tecnica di aggiramento. Uno degli EDR – i ricercatori non hanno identificato quale – non è riuscito a rilevare nessuno dei campioni. Gli altri due EDR non sono riusciti a rilevare i campioni provenienti dal file .dll quando hanno utilizzato entrambe le tecniche. Per misurare la situazione, i ricercatori hanno anche testato una comune soluzione antivirus.

I ricercatori hanno stimato che il tempo di base tipico richiesto per la compromissione con malware di una grande rete aziendale o organizzativa è di circa otto settimane da parte di un team di quattro esperti. Sebbene si ritenga che l’elusione dell’EDR rallenti il processo, la rivelazione che due tecniche relativamente semplici possono aggirare in modo affidabile questa protezione significa che gli sviluppatori di malware potrebbero non richiedere molto lavoro aggiuntivo come alcuni potrebbero credere.

“A complemento di migliori EDR sugli endpoint, vediamo ancora un potenziale nell’analisi dinamica all’interno delle sandbox”, ha aggiunto. “Queste possono essere eseguite nel cloud o collegate ai gateway di posta elettronica o ai proxy web e filtrare il malware prima ancora che raggiunga l’endpoint”.

Multilingua

Google Pixel 8a: prezzo e custodie svelate

Tempo di lettura: 2 minuti. Scopri i dettagli su prezzo e personalizzazioni del Google Pixel 8a, con opzioni di colore e custodie innovative.

Recenti informazioni trapelate rivelano dettagli significativi sul prezzo e le opzioni di personalizzazione per il Google Pixel 8a negli Stati Uniti e in India, insieme a nuove varianti di colore per le custodie.

Dettagli sui prezzi del Pixel 8a

Il Google Pixel 8a è previsto al prezzo di $499 per la variante base da 128GB negli Stati Uniti, con un modello da 256GB che raggiunge i $559. Questi prezzi sono allineati con quelli del predecessore, il Pixel 7a, al momento del lancio. Per il mercato indiano, il prezzo del Pixel 8a potrebbe essere leggermente superiore di Rs 1,000-2,000 rispetto al Pixel 7a, posizionandosi intorno a Rs 44,999 o Rs 45,999. Nonostante il costo leggermente più elevato, Google potrebbe offrire delle promozioni introduttive per rendere l’acquisto più allettante.

Variazioni di Colore e Custodie

Le immagini promozionali mostrano il Pixel 8a disponibile in verde, blu e nero (grigio scuro), con una nuova aggiunta potenzialmente in corallo, anche se non è chiaro se questa variante sarà disponibile al lancio. Inoltre, sono state mostrate diverse custodie che corrispondono a queste colorazioni, suggerendo che Google potrebbe puntare su una personalizzazione estetica per attirare un pubblico più ampio.

Con un design accattivante e opzioni di personalizzazione attraverso colori e custodie diverse, il Google Pixel 8a si prepara a essere un forte concorrente nel mercato degli smartphone di fascia media. Gli appassionati di tecnologia e i fedeli della marca Google attendono con impazienza ulteriori dettagli e la conferma ufficiale di queste caratteristiche al lancio.

Multilingua

TikTok aggira le commissioni dell’App Store di Apple?

Tempo di lettura: 2 minuti. TikTok testa un nuovo metodo per evitare le commissioni dell’App Store di Apple, vendendo direttamente dal suo sito web per ridurre i costi.

Una recente indagine di TechCrunch ha sollevato dubbi sulle pratiche di TikTok relative alle transazioni in-app, suggerendo che l’app potrebbe stare aggirando le commissioni dell’App Store di Apple. Questo comportamento potrebbe avere implicazioni significative per gli sviluppatori e i consumatori.

Strategia di TikTok per ridurre le commissioni

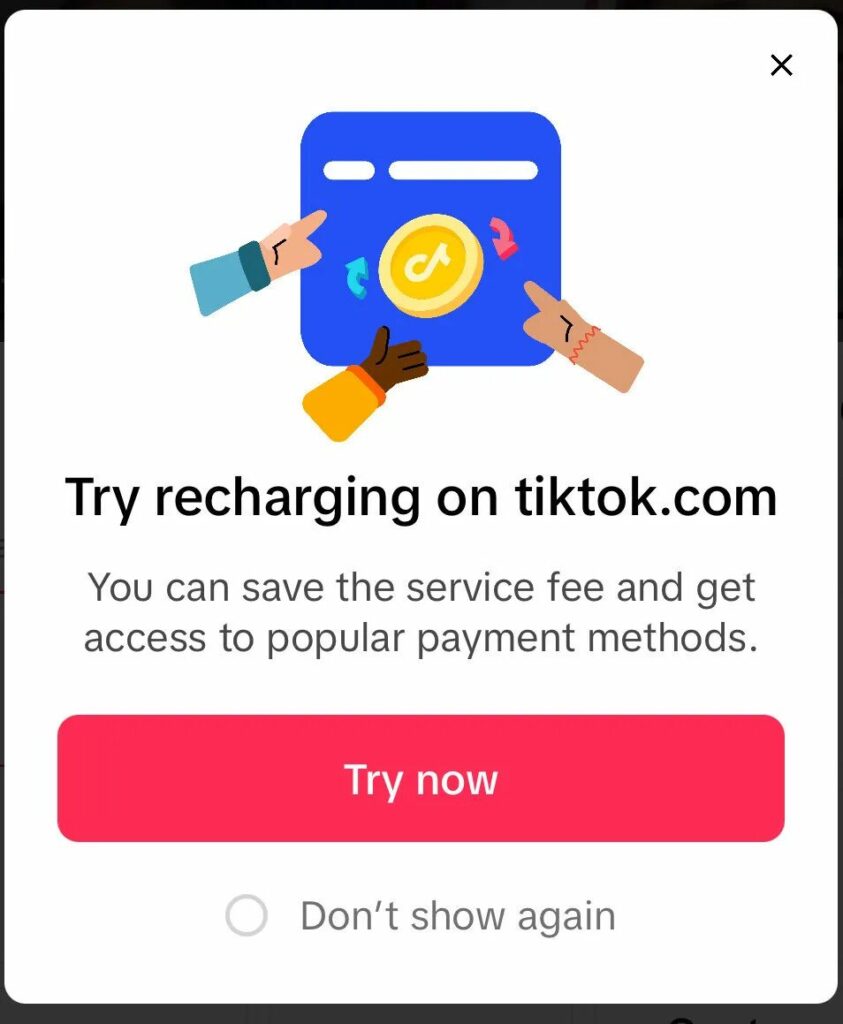

TikTok sta apparentemente testando un nuovo metodo per consentire agli utenti di acquistare “monete” — utilizzate per dare mance ai creatori — direttamente dal proprio sito web anziché tramite il sistema di acquisto in-app di Apple. Questo approccio suggerisce un risparmio del 25% sulle commissioni di servizio, offrendo agli utenti un incentivo finanziario per scegliere questa via alternativa. L’opzione di acquisto via web non sembra essere disponibile a tutti gli utenti ma limitata a coloro che hanno precedentemente speso cifre significative nell’app.

Implicazioni delle Nuove Linee Guida dell’App Store

Nonostante le modifiche alle linee guida dell’App Store di Apple a gennaio, che permettono agli sviluppatori di indirizzare gli utenti verso metodi di pagamento alternativi, TikTok sarebbe comunque tenuto a pagare una commissione ridotta del 27% per le transazioni effettuate. La discrepanza tra il risparmio offerto agli utenti e la commissione che TikTok dovrebbe ancora pagare solleva interrogativi sulla sostenibilità di tale strategia.

Problemi di conformità e risposta di Apple

L’approccio di TikTok, che non include un messaggio popup per informare gli utenti che stanno per lasciare l’app, potrebbe non essere conforme alle aspettative di Apple riguardo l’uso delle autorizzazioni necessarie. L’assenza di tale messaggio di avviso solleva ulteriori questioni sulla trasparenza e sulla correttezza delle pratiche adottate da TikTok.

Multilingua

Ex NSA condannato a 21 anni per spionaggio in favore della Russia

Tempo di lettura: 2 minuti. Un ex impiegato NSA è stato condannato a oltre 21 anni di prigione per aver tentato di vendere segreti nazionali alla Russia

Un ex impiegato della National Security Agency (NSA) degli Stati Uniti, Jareh Sebastian Dalke, è stato condannato a 262 mesi (oltre 21 anni) di prigione per aver tentato di agire come spia per la Russia. Il caso evidenzia non solo le severe conseguenze del tradimento della fiducia nazionale ma anche le potenziali lacune nella sicurezza delle informazioni sensibili.

Dettagli del caso

Dalke, che ha lavorato come progettista di sicurezza dei sistemi informativi presso la NSA per meno di un mese tra giugno e luglio 2022, è stato accusato di aver tentato di trasmettere informazioni top secret a un agente straniero. Dopo aver lasciato la NSA, ha cercato di stabilire un contatto con quello che credeva fosse un agente russo, inviandogli frammenti di documenti classificati per dimostrare la sua accessibilità e disponibilità a condividere tali informazioni.

L’incontro e l’arresto

Dalke aveva organizzato un incontro per consegnare fisicamente i documenti, portando con sé un laptop alla Union Station di Denver. Qui, ha trasmesso i documenti via internet a chi credeva fosse l’agente russo, ma in realtà era un agente sotto copertura dell’FBI. L’operazione di controspionaggio si è conclusa con l’arresto di Dalke subito dopo la trasmissione delle informazioni.

Reazioni

Il Procuratore Generale Merrick Garland ha commentato il caso, sottolineando che Dalke, nonostante avesse giurato di difendere il suo paese, ha tentato di tradirlo, e che la sentenza dimostra che chi cerca di tradire gli Stati Uniti sarà punito. La legge prevede che Dalke non potrà scontare le pene per i vari capi di accusa contemporaneamente, quindi sarà in carcere fino al gennaio 2046, quando avrà 53 o 54 anni.

Considerazioni sulla sicurezza

Questo incidente solleva preoccupazioni riguardo a come le informazioni sensibili siano gestite e chi ottenga l’accesso a tali dati. Risulta fondamentale che le agenzie di sicurezza nazionali rivedano e rafforzino i criteri di accesso ai materiali classificati, per prevenire ulteriori tentativi di divulgazione non autorizzata.

Editoriali2 settimane fa

Editoriali2 settimane faUniversità, Israele e licenziamenti BigTech

Robotica2 settimane fa

Robotica2 settimane faAtlas di Boston Dynamics non è morto

Editoriali2 settimane fa

Editoriali2 settimane faMITRE vittima di zero day Ivanti: anche i migliori le prendono

Inchieste1 settimana fa

Inchieste1 settimana faMercato ITC in Italia nel 2024: numeri e crescita vertiginosa rispetto al paese

Inchieste1 settimana fa

Inchieste1 settimana faManaged Service Providers in Italia: numeri di un mercato in crescita

Inchieste1 settimana fa

Inchieste1 settimana faCloud Italiano qual è il Trend del 2024? Aziende e servizi disponibili

Inchieste1 settimana fa

Inchieste1 settimana faCloud Provider Italiani: quali sono le caratteristiche preferite dagli specialisti IT?

Cyber Security1 settimana fa

Cyber Security1 settimana faVulnerabilità critiche nel software Cisco: dettagli e soluzioni