Cyber Security

Vulnerabilità critiche nel software Cisco: dettagli e soluzioni

Tempo di lettura: 2 minuti. Cisco affronta vulnerabilità critiche nel suo software ASA e FTD, rilasciando aggiornamenti per prevenire attacchi di iniezione di comandi, DoS e esecuzione di codice

Cisco ha recentemente rilasciato avvisi di sicurezza riguardanti vulnerabilità critiche nel suo software Adaptive Security Appliance (ASA) e Firepower Threat Defense (FTD). Queste vulnerabilità potrebbero permettere attacchi di iniezione di comandi, denial of service (DoS), ed esecuzione di codice locale persistente. La scoperta e il tempestivo intervento di Cisco evidenziano l’importanza delle misure di sicurezza per proteggere le infrastrutture critiche.

Dettaglio delle vulnerabilità:

Iniezione di Comandi (CVE-2024-0342):

Impatto: Consente agli attaccanti autenticati e remoti di eseguire comandi arbitrari sul sistema operativo dei dispositivi colpiti.

Prodotti Interessati: Varie versioni dei software ASA e FTD.

Mitigazione: Aggiornamenti software rilasciati.

Denial of Service Web Services (CVE-2024-0343):

Impatto: Attaccanti non autenticati possono causare una condizione DoS.

Prodotti Interessati: Versioni specifiche dei software ASA e FTD.

Mitigazione: Disponibili aggiornamenti correttivi.

Esecuzione di Codice Locale Persistente (CVE-2024-0344):

Impatto: Attaccanti locali possono eseguire codice con privilegi elevati.

Prodotti Interessati: Alcune versioni del software ASA e FTD.

Mitigazione: Rilasciati aggiornamenti per correggere la vulnerabilità.

Strategie di mitigazione e raccomandazioni

È vitale per le organizzazioni implementare immediatamente gli aggiornamenti forniti da Cisco per mitigare queste vulnerabilità. Inoltre, è consigliabile monitorare regolarmente gli avvisi di sicurezza di Cisco e valutare le proprie infrastrutture di rete per identificare eventuali anomalie o segni di compromissione.

Importanza degli aggiornamenti regolari

L’aggiornamento regolare dei software è essenziale per la sicurezza delle reti aziendali. Cisco ha dimostrato il suo impegno nel fornire soluzioni tempestive a potenziali minacce, sottolineando l’importanza della collaborazione tra fornitori di tecnologia e utenti finali per mantenere un ambiente digitale sicuro.

Le recenti vulnerabilità scoperte nei software Cisco ASA e FTD sollevano questioni critiche sulla sicurezza delle reti e sottolineano l’importanza di un approccio proattivo alla cybersecurity. Le organizzazioni devono rimanere vigili, attuare misure preventive e rispondere prontamente agli avvisi di sicurezza per proteggere i loro asset digitali da minacce sempre più sofisticate.

Cos’è Adaptive Security Appliance (ASA)?

L’Adaptive Security Appliance (ASA) di Cisco è un dispositivo di sicurezza di rete che combina firewall, antivirus, prevenzione dell’intrusione e una Virtual Private Network (VPN). ASA è progettato per proteggere le reti e i dispositivi da attacchi malevoli garantendo un traffico di rete sicuro attraverso le sue politiche di sicurezza robuste e le sue capacità di gestione del traffico. Offrendo funzionalità avanzate di controllo del traffico, ispezione approfondita dei pacchetti e capacità VPN, ASA aiuta le aziende a difendersi da un’ampia varietà di minacce informatiche. La piattaforma è altamente configurabile e si adatta a diverse dimensioni di rete, rendendola una scelta popolare per le aziende che cercano di rafforzare la loro infrastruttura di sicurezza di rete.

Cos’è Firepower Threat Defense (FTD)?

Firepower Threat Defense (FTD) è la prossima generazione di dispositivi di sicurezza di Cisco che integra le migliori funzionalità di ASA con le capacità avanzate di prevenzione delle intrusioni e di filtraggio del contenuto del sistema Cisco Firepower. FTD fornisce una copertura di sicurezza completa che combina la prevenzione di intrusioni, il controllo delle applicazioni, l’antimalware e il filtro URL. Questo dispositivo utilizza la tecnologia Cisco Talos per ottenere informazioni aggiornate sulle minacce, migliorando così la capacità di rilevare e rispondere agli attacchi informatici in tempo reale. FTD è progettato per offrire una gestione semplificata e una migliore visibilità del traffico di rete, permettendo agli amministratori di adattare rapidamente le politiche di sicurezza in risposta a un panorama di minacce in evoluzione.

Cyber Security

Allerta in Finlandia: malware su Android mirano ai conti bancari

Tempo di lettura: 2 minuti. La Finlandia avverte di attacchi malware su Android che compromettono i conti bancari attraverso false app di McAfee.

L’Agenzia finlandese dei Trasporti e delle Comunicazioni (Traficom) ha emesso un avviso riguardo a una campagna di malware su Android che sta cercando di compromettere i conti bancari online in Finlandia. Questo attacco utilizza messaggi SMS ingannevoli per indurre le vittime a installare una falsa app di McAfee, che in realtà è un malware.

Modalità dell’attacco

I messaggi, che si fingono inviati da banche o fornitori di servizi di pagamento come MobilePay, sono redatti in finlandese e chiedono ai destinatari di chiamare un numero telefonico. Una volta stabilito il contatto, agli utenti viene chiesto di installare un’app di McAfee per la protezione. Tuttavia, il link di download conduce all’installazione di un’applicazione dannosa (.apk) ospitata fuori dal Google Play Store.

Dettagli del Malware

Il gruppo finanziario OP, un importante fornitore di servizi finanziari in Finlandia, ha anche emesso un avviso sul suo sito web circa i messaggi ingannevoli che impersonano banche o autorità nazionali. La polizia ha evidenziato che il malware permette ai suoi operatori di accedere ai conti bancari delle vittime e trasferire denaro. In un caso, una vittima ha perso 95.000 euro.

Consigli per la protezione

È cruciale che gli utenti di dispositivi Android rimangano vigili e scettici riguardo alle richieste di installare qualsiasi software o app tramite messaggi che sembrano provenire da fonti ufficiali. Traficom raccomanda di contattare immediatamente la propria banca per adottare misure di protezione e ripristinare le impostazioni di fabbrica del dispositivo infetto per eliminare tutti i dati e le app.

Precauzioni aggiuntive

Google ha confermato che lo strumento anti-malware integrato in Android, Play Protect, protegge automaticamente contro le versioni note di questo tipo di malware, utilizzato in Finlandia, quindi è essenziale mantenerlo sempre attivo. Questi attacchi mettono in luce la crescente sofisticatezza dei cybercriminali nell’utilizzare combinazioni di tecniche di smishing e telefonate per distribuire malware. La vigilanza e l’adozione di buone pratiche di sicurezza sono essenziali per proteggere le informazioni personali e finanziarie.

Cyber Security

Google più sicurezza su Play Store e AI in risposta agli incidenti

Tempo di lettura: 2 minuti. Google ha rafforzato la sicurezza su Play Store bloccando milioni di app dannose e ha migliorato la risposta agli incidenti con AI.

Google ha intensificato le misure di sicurezza nel 2023 per combattere le app dannose e gli attori malevoli su Google Play, introducendo miglioramenti significativi attraverso l’uso dell’intelligenza artificiale (AI) per rafforzare la risposta agli incidenti.

Lotta alle App dannose

Nel 2023, Google ha impedito la pubblicazione di 2,28 milioni di app che violavano le politiche su Google Play. Questo successo è stato raggiunto grazie a nuove funzionalità di sicurezza, aggiornamenti delle politiche e processi di revisione delle app potenziati con machine learning avanzato. L’azienda ha anche migliorato i processi di onboarding e revisione degli sviluppatori, richiedendo più informazioni di identità e bandendo 333.000 account malevoli. Google ha rafforzato la privacy limitando l’accesso ai dati sensibili attraverso SDK, influenzando oltre 790.000 app.

Nuove iniziative di Sicurezza e Trasparenza

Google ha lanciato nuove iniziative di trasparenza nel Play Store, come l’etichettatura di app VPN che hanno superato una revisione di sicurezza indipendente, e ha potenziato Google Play Protect con la scansione in tempo reale per combattere app malevole. Inoltre, l’azienda ha introdotto requisiti più rigorosi per i nuovi account sviluppatori e ha migliorato le linee guida per la gestione dei dati personali degli utenti.

Risposta agli incidenti accelerata dall’AI

Parallelamente, Google ha utilizzato l’intelligenza artificiale generativa per velocizzare la risposta agli incidenti di sicurezza e privacy. L’uso di modelli di linguaggio avanzati (LLM) ha permesso di ridurre del 51% il tempo necessario per redigere riassunti degli incidenti, migliorando anche la qualità delle comunicazioni interne e la gestione degli incidenti.

Protezione del Play Store e oltre

Mentre Google continua a proteggere gli utenti e gli sviluppatori su Play Store, l’azienda si impegna costantemente nell’evoluzione delle sue strategie di sicurezza, incluso il rimuovo di app non trasparenti riguardo le loro pratiche di privacy.

L’impegno di Google nella lotta contro le app dannose e nella risposta rapida agli incidenti evidenzia il suo ruolo di leader nella sicurezza informatica. Con ogni aggiornamento, Google non solo migliora la sicurezza del suo ecosistema, ma stabilisce anche nuovi standard per l’industria tecnologica globale. Queste iniziative mostrano come Google stia utilizzando tecnologie all’avanguardia e strategie innovative per mantenere un ambiente sicuro e affidabile per tutti i suoi utenti e sviluppatori.

Cyber Security

APT42: impatto e strategie di Cyber-Spionaggio

Tempo di lettura: 2 minuti. Analisi delle tattiche di APT42, gruppo di cyber-spionaggio iraniano, e delle sue strategie contro ONG e media.

APT42, un gruppo di cyber-spionaggio sponsorizzato dallo stato iraniano, ha recentemente intensificato le sue operazioni mirate, colpendo organizzazioni non governative, media, accademie, servizi legali e attivisti prevalentemente in Occidente e Medio Oriente. Queste attività sono condotte sotto l’egida dell’Organizzazione di Intelligence del Corpo delle Guardie Rivoluzionarie Islamiche (IRGC-IO), che mira a raccogliere informazioni strategiche per l’Iran.

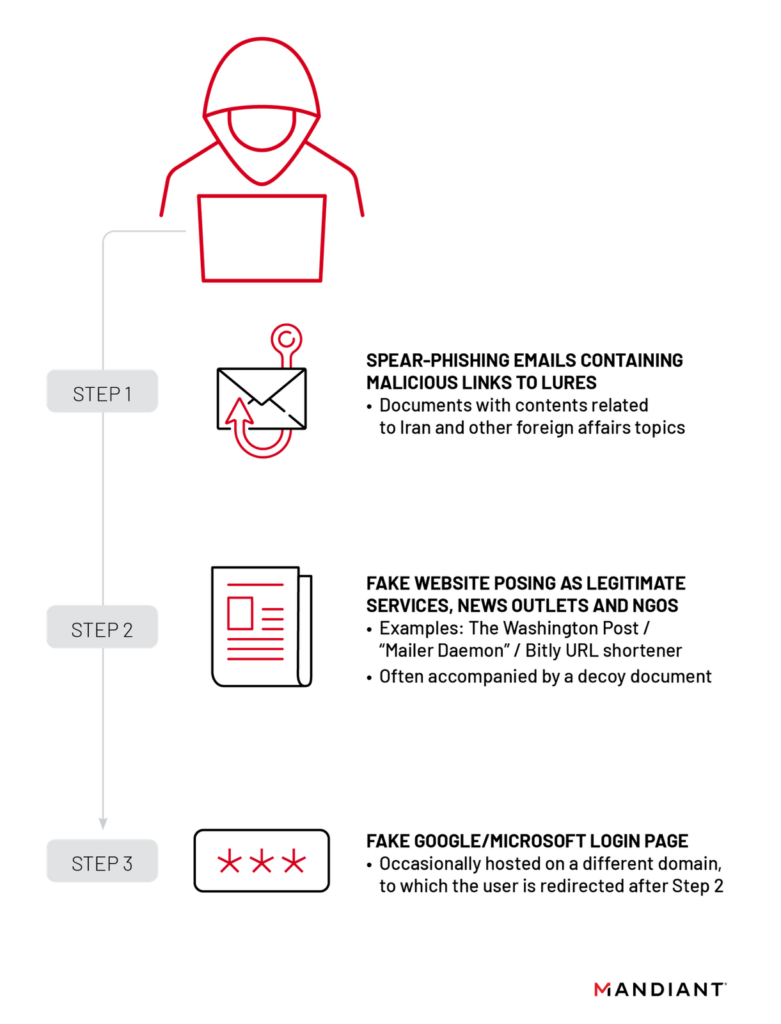

Tattiche di Ingegneria Sociale

APT42 si è distinto per l’uso di sofisticate strategie di ingegneria sociale, spesso impersonando giornalisti o organizzatori di eventi per costruire un rapporto di fiducia con le vittime. Questo rapporto è sfruttato per inviare documenti legittimi o inviti a conferenze che in realtà sono veicoli per l’esfiltrazione delle credenziali. Queste credenziali sono poi utilizzate per accedere agli ambienti cloud delle vittime, permettendo al gruppo di esfiltrare dati senza destare sospetti.

Uso di malware personalizzato

Oltre alle operazioni nel cloud, APT42 impiega backdoor personalizzate come NICECURL e TAMECAT, distribuite tramite email di spear-phishing. Questi strumenti non solo forniscono un accesso iniziale ai sistemi target, ma funzionano anche come interfacce per l’esecuzione di comandi o per il dispiegamento di ulteriori malware. Le operazioni di APT42 si sovrappongono con quelle di altri attori noti collegati all’Iran, come CALANQUE e Charming Kitten, evidenziando una condivisione di tattiche e obiettivi.

Implicazioni per la Sicurezza Globale

Le operazioni di APT42 sono particolarmente preoccupanti per la sicurezza globale, poiché dimostrano la capacità dell’Iran di condurre raccolte di intelligence su vasta scala e di manipolare l’informazione. La capacità di APT42 di operare sotto il radar complica notevolmente gli sforzi di mitigazione e rilevazione da parte dei difensori delle reti.

APT42 rappresenta una minaccia significativa nell’arena del cyber-spionaggio mondiale, già nota a Matrice Digitale, con operazioni che riflettono un impegno continuo e sofisticato per sostenere gli interessi strategici iraniani. La loro capacità di adattare e mascherare le loro tattiche di attacco pone sfide significative per le organizzazioni mirate e sottolinea l’importanza di robuste misure di sicurezza e di una vigilanza costante.

Inchieste2 settimane fa

Inchieste2 settimane faMercato ITC in Italia nel 2024: numeri e crescita vertiginosa rispetto al paese

Inchieste2 settimane fa

Inchieste2 settimane faManaged Service Providers in Italia: numeri di un mercato in crescita

Inchieste2 settimane fa

Inchieste2 settimane faCloud Italiano qual è il Trend del 2024? Aziende e servizi disponibili

Inchieste2 settimane fa

Inchieste2 settimane faCloud Provider Italiani: quali sono le caratteristiche preferite dagli specialisti IT?

Inchieste1 settimana fa

Inchieste1 settimana faPapa Francesco sarà al G7 e l’Italia festeggia il DDL AI

Cyber Security1 settimana fa

Cyber Security1 settimana faACN: tutto quello che c’è da sapere sulla relazione annuale 2023

Robotica1 settimana fa

Robotica1 settimana faPerché i Robot non riescono a superare gli animali in corsa?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faReddit rivoluziona l’E-Commerce con Dynamic Product Ads