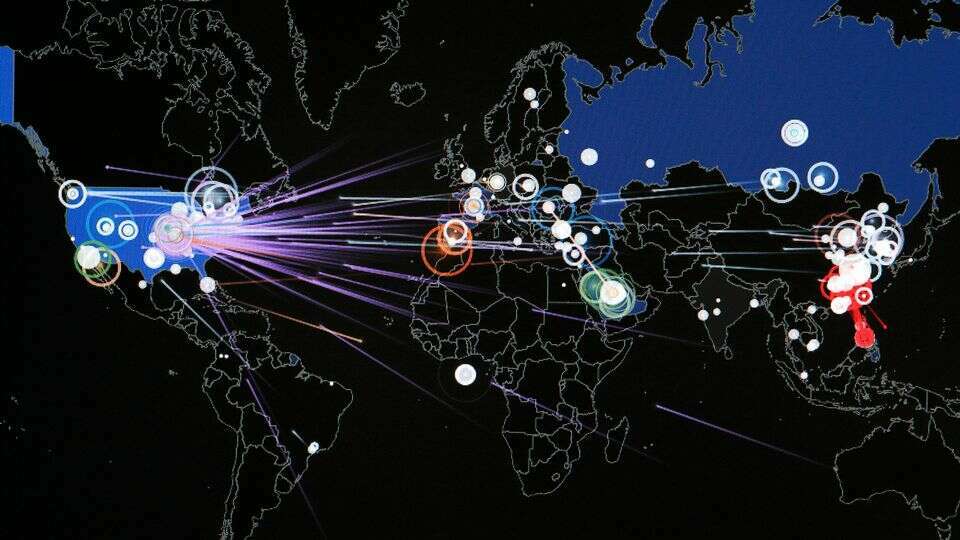

Almeno tre diversi gruppi di advanced persistent threat (APT) da tutto il mondo hanno lanciato campagne di spear-phishing a metà marzo 2022, utilizzando la guerra russo-ucraina in corso come esca per distribuire malware e rubare informazioni sensibili.

Le campagne, intraprese da El Machete, Lyceum e SideWinder, hanno preso di mira una varietà di settori, tra cui quello energetico, finanziario e governativo in Nicaragua, Venezuela, Israele, Arabia Saudita e Pakistan.

“Gli aggressori utilizzano esche che vanno da documenti dall’aspetto ufficiale ad articoli di notizie o anche annunci di lavoro, a seconda degli obiettivi e della regione“, ha dichiarato la società Check Point Research in un rapporto. “Molti di questi documenti esca utilizzano macro dannose o iniezione di template per ottenere un punto d’appoggio iniziale nelle organizzazioni mirate, e poi lanciare attacchi malware“.

Le catene di infezione di El Machete, un attore di minacce di lingua spagnola documentato per la prima volta nell’agosto 2014 da Kaspersky, coinvolgono l’uso di documenti esca con macro per distribuire un trojan open-source di accesso remoto chiamato Loki.Rat che è in grado di raccogliere le sequenze di tasti, le credenziali e i dati degli appunti, nonché di eseguire operazioni su file ed eseguire comandi arbitrari.

Una seconda campagna proviene dal gruppo APT iraniano noto come Lyceum che Check Point ha detto che ha lanciato un attacco di phishing utilizzando un’email presumibilmente sui “crimini di guerra russi in Ucraina” per fornire dropper .NET e Golang al primo stadio, che vengono poi utilizzati per distribuire una backdoor per eseguire i file recuperati da un server remoto.

Un altro esempio è SideWinder, una squadra di hacker sponsorizzata dallo stato che si dice operi a sostegno degli interessi politici indiani e con un focus specifico sui suoi vicini Cina e Pakistan. La sequenza di attacco, in questo caso, impiega un documento “armato” che sfrutta la falla Equation Editor in Microsoft Office (CVE-2017-11882) per distribuire un malware che ruba informazioni.

I risultati fanno eco agli avvertimenti simili del Threat Analysis Group (TAG) di Google, che ha rivelato che i gruppi di minaccia sostenuti dagli stati nazionali di Iran, Cina, Corea del Nord e Russia e numerosi altri attori criminali e finanziariamente motivati stanno sfruttando i temi legati alla guerra in campagne di phishing, tentativi di estorsione online e altre attività dannose.

“Anche se l’attenzione del pubblico di solito non si sofferma su una singola questione per un periodo prolungato, la guerra russo-ucraina è un’eccezione evidente“, ha detto l’azienda israeliana. “Questa guerra colpisce più regioni in tutto il mondo e ha potenzialmente ramificazioni di vasta portata. Di conseguenza, possiamo aspettarci che gli attori delle minacce APT continueranno a utilizzare questa crisi per condurre campagne di phishing mirate a scopo di spionaggio“.