Sicurezza Informatica

Europa, in arrivo i primi regolamenti sulle criptovalute

Tempo di lettura: 5 minuti. La regolamentazione del settore della finanza decentralizzata è oggi un tema caldo. Sembra che alcune regioni siano più disponibili di altre su questo fronte. Tuttavia, l’Europa e, per estensione, l’Unione Europea, hanno compiuto notevoli progressi, creando un esempio da abbracciare per altre nazioni.

L’Unione Europea è in missione per creare un quadro normativo per il settore delle criptovalute e della blockchain. L’UE riconosce che le criptovalute rimangono un trend caldo e non possono più essere ignorate. Tuttavia, l’impatto delle nuove tecnologie deve essere sempre valutato con attenzione, poiché il bitcoin e le altre valute possono sconvolgere l’attuale status quo e inaugurare una nuova era di acquisto, vendita, negoziazione e gestione degli asset finanziari.

Ciò include la copertura di tutte le minacce e i rischi potenziali posti da queste criptovalute, tra cui frodi, attacchi informatici, manipolazioni del mercato e altre pratiche ingannevoli. Stabilendo il quadro normativo dell’UE per i cripto-asset, la Commissione europea valuta se l’attuale legislazione dell’UE è sufficiente a coprire le criptovalute, se sono necessarie nuove misure normative e se sono necessarie nuove linee guida.

Vale la pena notare che questa iniziativa è stata messa in atto all’inizio di dicembre del 2019. Questo fa dell’Europa uno dei leader nella regolamentazione delle criptovalute o almeno nel tentativo di fare maggiore chiarezza sul bitcoin e su asset simili. Il quadro normativo ha ricevuto il sostegno dei responsabili politici di Spagna, Italia e Belgio, con commenti del tipo “priorità fondamentale“. Tuttavia, è evidente che gli Stati membri dell’UE sono in attesa di un approccio unificato e semplificato per affrontare il proverbiale elefante nella stanza.

Una nuova spinta all’inizio del 2022

Mentre l’iniziativa di cui sopra è stata incorporata nel 2021, si è dovuto attendere fino al marzo 2022 per assistere a nuovi sviluppi. Il Parlamento europeo ha presentato una proposta di regolamentazione sulle criptovalute. Inizialmente la proposta suscitava preoccupazioni, in quanto avrebbe vietato le criptovalute basate sul proof-of-work, come il bitcoin. Ricercatori e analisti hanno espresso preoccupazione per il consumo energetico e l’impatto ambientale che le valute proof-of-work rappresentano, anche se i calcoli sono stati ripetutamente smentiti a causa di pregiudizi e imprecisioni generali.

Tuttavia, non si può negare che le valute proof-of-work richiedano un’enorme quantità di elettricità. Per risolvere questo problema sono in corso iniziative all’interno della comunità globale delle criptovalute, che tengono conto di questo aspetto e spingono per una più ampia adozione di energia rinnovabile. Il Parlamento europeo ha ritenuto opportuno rimuovere il divieto sulle valute proof-of-work. Molti considerano questa una grande vittoria per le criptovalute, anche se il lavoro è tutt’altro che finito.

L’approccio lento e costante dell’Unione Europea si è dimostrato vantaggioso e lungimirante. Sebbene i progressi non siano così rapidi come alcuni vorrebbero, il disegno di legge sui mercati delle criptovalute è un’altra pietra miliare per il settore. Dopo diverse revisioni e ritardi, la proposta sui mercati degli asset crittografici (MiCA) è stata ufficialmente adottata nel marzo 2022. Inoltre, la proposta consentirà di creare una struttura di vigilanza affidabile per le criptovalute e le società del settore.

Tuttavia, questo potrebbe non essere il passo finale nei piani dell’UE per regolamentare le criptovalute. Si vocifera di altre proposte, tra cui una che aiuterà ad affrontare l’impatto ambientale delle criptovalute e a farle rientrare negli obiettivi del Green Deal europeo. Non c’è alcuna indicazione di un giro di vite sulle attività di mining delle criptovalute, ma un’ulteriore spinta verso la sostenibilità e le fonti di elettricità rinnovabili non è da escludere.

Malta contro il Regno Unito

Nonostante gli sforzi dell’Unione Europea e del Parlamento Europeo, l’Europa rimane un fronte diviso per le criptovalute. Da un lato, ci sono Paesi progressisti come Malta. Grazie alla sua attenzione iniziale per le criptovalute, ha introdotto chiare linee guida sull’imposta sul reddito, regolamenti sull’imposta sul valore aggiunto, distinguendo tra token di utilità e criptovalute, ecc. Ciò ha permesso a Malta di prosperare come hub delle criptovalute in Europa.

D’altra parte, regioni come il Regno Unito hanno un giro di vite sulle criptovalute e, in particolare, sulle stablecoin. La FCA del Regno Unito sta seguendo un percorso normativo diverso da quello europeo, anche se mira a concedere licenze e a regolamentare completamente il settore. I piani prevedono che il Tesoro britannico regoli le stablecoin, considerate un “rischio immediato per i metodi di pagamento tradizionali“. La FCA continuerà a indagare sulle imprese di criptovalute [non autorizzate o non registrate], notando un forte aumento dei casi dal 2021.

L’approccio più aggressivo dei politici britannici sembra controproducente rispetto a quanto sta facendo l’UE. Tuttavia, i funzionari hanno confermato che la Gran Bretagna sarà “coerente” con la politica di regolamentazione dell’UE. Non è ancora chiaro come ciò avverrà esattamente, ma avere più elementi costitutivi può portare a una più rapida regolamentazione – e legittimazione – delle criptovalute in Europa.

Altre lotte, battaglie e discussioni attendono le criptovalute in Europa e non solo. Ci sono molti aspetti da considerare e da affrontare, e stabilire un quadro unificato non sarà facile. Tuttavia, proposte come il MiCA dimostrano che si può fare, anche se alcuni Paesi europei continuano a seguire la propria strada per regole e tutele aggiuntive.

Collaborazione per creare una base normativa per la DeFi

Al di là degli approcci attuali da parte dei regolatori e dei politici a livello europeo, c’è una crescente richiesta di un quadro normativo da parte dell’industria delle criptovalute. Invece di aspettare che siano i poteri a prendere decisioni, progetti come Phree stabiliscono una nuova frontiera. Il team lavora con protocolli di finanza decentralizzata (DeFi) nuovi ed esistenti per costruire ambienti ed ecosistemi conformi.

Tuttavia, il team lavora anche nella direzione opposta. È un modo per le organizzazioni finanziarie tradizionali di costruire soluzioni DeFi conformi alle normative. Si può parlare di “decentralizzazione al contrario“, ma l’approccio ha un grande merito. La finanza decentralizzata può crescere solo attirando liquidità, sviluppatori, utenti, prodotti e servizi mainstream. Colmare il divario tra finanza tradizionale e decentralizzata attraverso un approccio bidirezionale è un grande passo avanti per il settore.

Stabilire una tale base per le organizzazioni di DeFi e TradFi non sarebbe possibile senza uno sforzo di collaborazione. L’approccio adottato prevede la collaborazione con il governo svizzero , la Svizzera è un’altra regione lungimirante in materia di criptovalute e blockchain, come Malta e con le banche tradizionali e le società di gestione del rischio. Inoltre, il suo approccio apre la strada a un ambiente aperto e regolamentato che richiede un intervento minimo o nullo da parte delle autorità di regolamentazione dell’UE.

Il futuro del Web3 è in bilico

Mentre queste discussioni orientate alla regolamentazione imperversano, il settore continua a innovare e a spingersi oltre i limiti. La tecnologia Web3 è la prossima frontiera da conquistare. Prende in prestito elementi dalla finanza decentralizzata, ma si spinge molto più in là per dare il controllo ai consumatori ed eliminare tutti gli intermediari dall’equazione. Ciò rappresenta una sfida per le banche e le altre organizzazioni e richiederà un cambiamento radicale di mentalità da parte degli attuali responsabili politici.

Inoltre, la tecnologia Web3 è intorno a noi. L’aspetto finanziario rappresenta una delle tante sfaccettature associate a questa tecnologia. Affronta molti aspetti della vita quotidiana, tra cui il commercio, la pubblicità, le attività sociali, ecc. Inoltre, ha dimostrato di poter creare nuovi flussi di entrate, tra cui il gioco play-to-earn, le meccaniche move-to-earn e qualsiasi altra cosa il futuro possa riservare.

Detto questo, c’è ancora bisogno di soluzioni KYC e AML, di gestione del rischio, di affrontare le frodi sistematiche, la manipolazione dei prezzi e altro ancora. Sono tutti concetti esistenti che devono essere trasformati in implementazioni moderne per adattarsi alle criptovalute, alla blockchain e al Web3. Le autorità di regolamentazione avranno il loro bel da fare per renderli tali e ulteriori progressi – sia nell’UE che a livello globale – dovranno concretizzarsi nei prossimi anni.

Sicurezza Informatica

Turla usa Lunar contro le agenzie governative europee

Tempo di lettura: 2 minuti. Hacker russi utilizzano i nuovi malware LunarWeb e LunarMail per violare le agenzie governative europee nella ricerca di Eset

Ricercatori di sicurezza hanno scoperto due nuove backdoor, denominate LunarWeb e LunarMail, utilizzati per compromettere istituzioni diplomatiche di un governo europeo nel Medio Oriente e questi malware, attivi dal 2020 sotto il ceppo di Lunar, sono attribuiti all’APT sponsorizzato dallo stato russo, Turla.

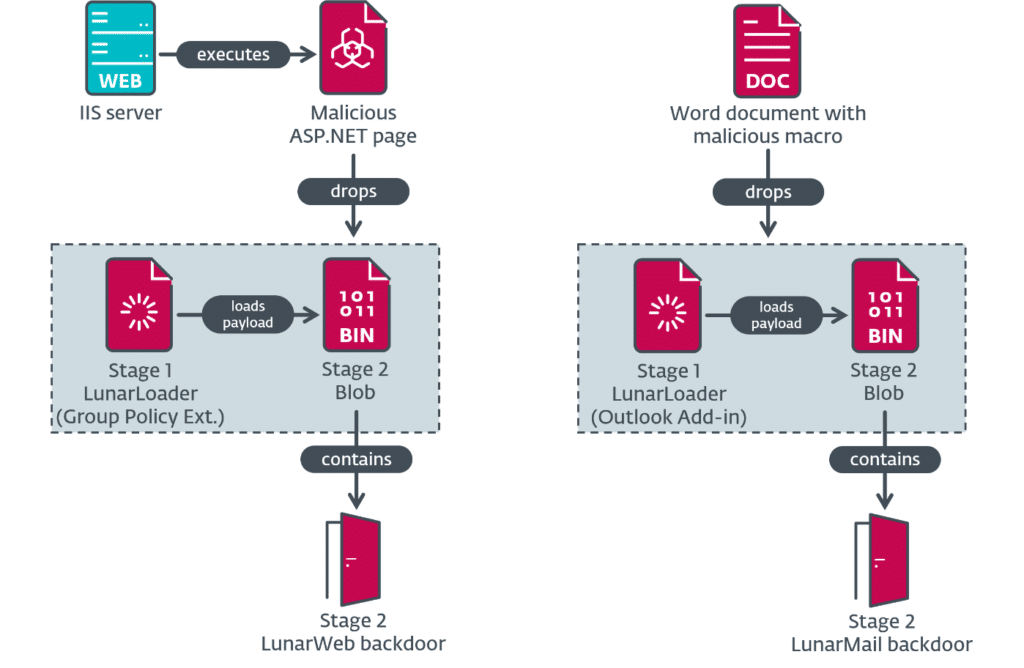

Catena di attacco Lunar

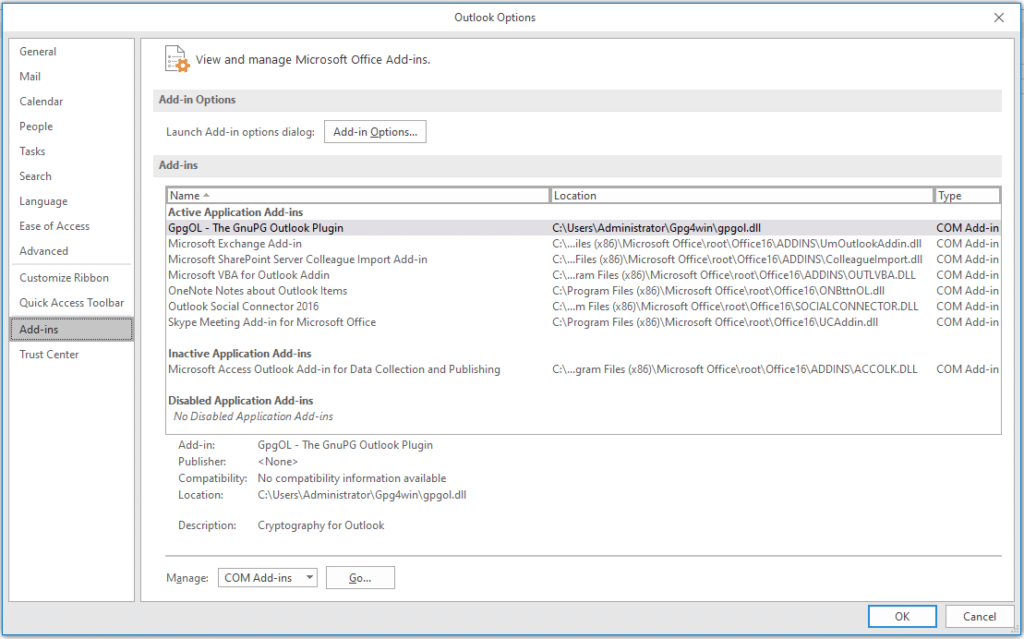

Secondo il rapporto di ESET, l’attacco inizia con email di spear-phishing contenenti file Word con macro dannose per installare la backdoor LunarMail. Questo stabilisce la persistenza creando un componente aggiuntivo di Outlook che si attiva ogni volta che il client di posta viene avviato.

I ricercatori hanno anche osservato l’uso potenziale di uno strumento di monitoraggio di rete open-source mal configurato, Zabbix, per distribuire il payload LunarWeb. Questo componente viene eseguito tramite una richiesta HTTP con una password specifica, decrittando ed eseguendo i componenti del loader e del backdoor.

Funzionamento della backdoor Lunar

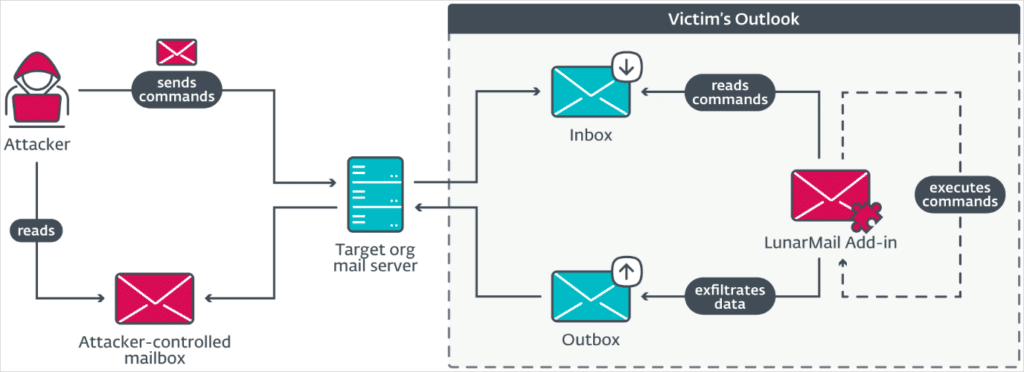

LunarWeb e LunarMail sono progettati per una sorveglianza prolungata e nascosta, il furto di dati e il mantenimento del controllo sui sistemi compromessi. LunarWeb è utilizzato sui server, emulando traffico legittimo e nascondendo comandi in file di immagini tramite steganografia.

LunarMail si installa su workstation con Microsoft Outlook, usando un sistema di comunicazione basato su email per lo scambio di dati con il server C2.

Tecniche di persistenza e attacco

I malware Lunar utilizzano tecniche sofisticate per mantenere la loro presenza sui dispositivi infetti, inclusi estensioni delle policy di gruppo, sostituzione di DLL di sistema e distribuzione come parte di software legittimi. I payload vengono decrittati da un loader chiamato LunarLoader usando cifrature RC4 e AES-256.

Attribuzione e sofisticazione degli attacchi

Le somiglianze nei TTP (tattiche, tecniche e procedure) osservate indicano che il toolset Lunar è stato sviluppato e operato da individui multipli, con vari gradi di sofisticazione nelle compromissioni. Gli attacchi più recenti hanno rivelato che i backdoor sono stati utilizzati in operazioni non rilevate dal 2020.

Indicatori di compromissione

ESET ha fornito una lista di indicatori di compromissione (IoC) per file, percorsi, rete e chiavi di registro osservati negli ambienti compromessi. La lista completa è disponibile qui.

Sicurezza Informatica

Garante Privacy irlandese indaga sulla violazione di Dell

Tempo di lettura: < 1 minuto. Garante Privacy irlandese avvia un’indagine sulla violazione dei dati personali dei clienti di Dell, con rischi di pesanti sanzioni per l’azienda.

Il Garante Privacy irlandese ha avviato un’indagine in seguito alle recenti violazioni dei dati personali dei clienti di Dell. La conferma arriva dal vice commissario della DPC, Graham Doyle, che ha ricevuto una notifica di violazione da parte di Dell, attualmente sotto valutazione.

Dettagli delle violazioni

Dell ha informato i clienti tramite email di aver subito una violazione dei dati che ha portato al furto di nomi, indirizzi fisici e informazioni sugli ordini. Nonostante ciò, Dell ha minimizzato il rischio per i clienti, affermando che il tipo di informazioni coinvolte non rappresenta un rischio significativo. Tuttavia, un secondo attacco è stato segnalato, nel quale l’attore della minaccia, noto come Menelik, ha dichiarato di aver sottratto nomi, numeri di telefono e indirizzi email dei clienti da un diverso portale Dell.

Implicazioni per Dell

Le violazioni mettono in luce vulnerabilità significative nei portali di Dell, con dati personali di clienti dell’Unione Europea coinvolti nel furto. L’Autorità Irlandese per la Protezione dei Dati, nota per essere uno dei regolatori della privacy più attivi in Europa, ha preso in carico il caso. La DPC ha precedentemente imposto pesanti sanzioni ad altre grandi aziende tecnologiche, tra cui una multa di 379 milioni di dollari a TikTok per la gestione dei dati dei minori e una multa di 1,3 miliardi di dollari a Meta per la violazione delle norme sul trasferimento dei dati personali verso gli Stati Uniti.

Con l’indagine della del Garante Privacy irlandese in corso, Dell rischia sanzioni significative in caso di violazioni confermate del GDPR, che possono arrivare fino al 4% del fatturato globale annuo. L’azienda ha dichiarato di collaborare con i regolatori per risolvere la situazione e proteggere i dati dei clienti.

Sicurezza Informatica

CISA: nuova direttiva e aggiornamenti di sicurezza

Tempo di lettura: 2 minuti. CISA rilascia nuovi avvisi di sicurezza per ics, aggiunge vulnerabilità al catalogo e Adobe rilascia diversi aggiornamenti di sicurezza

Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente rilasciato una serie di aggiornamenti e avvisi di sicurezza significativi unitamente a una direttiva. Tra le principali notizie, CISA ha pubblicato diciassette nuovi avvisi riguardanti sistemi di controllo industriale per fornitori come Siemens e Rockwell Automation. Inoltre, sono state aggiunte tre nuove vulnerabilità conosciute al catalogo delle vulnerabilità sfruttate, che includono criticità nei router D-Link e in Google Chromium. CISA ha anche aggiornato il catalogo con due ulteriori vulnerabilità relative ai prodotti Microsoft. Infine, Adobe ha rilasciato importanti aggiornamenti di sicurezza per numerosi prodotti software, evidenziando la necessità di aggiornamenti tempestivi per prevenire potenziali exploit.

CISA rilascia diciassette avvisi sui sistemi di controllo industriale

- ICSA-24-137-01 Siemens Parasolid

- ICSA-24-137-02 Siemens SICAM Products

- ICSA-24-137-03 Siemens Teamcenter Visualization and JT2Go

- ICSA-24-137-04 Siemens Polarion ALM

- ICSA-24-137-05 Siemens Simcenter Nastran

- ICSA-24-137-06 Siemens SIMATIC CN 4100 Before V3.0

- ICSA-24-137-07 Siemens SIMATIC RTLS Locating Manager

- ICSA-24-137-08 Siemens PS/IGES Parasolid Translator Component

- ICSA-24-137-09 Siemens Solid Edge

- ICSA-24-137-10 Siemens RUGGEDCOM CROSSBOW

- ICSA-24-137-11 Siemens RUGGEDCOM APE1808

- ICSA-24-137-12 Siemens Desigo Fire Safety UL and Cerberus PRO UL Fire Protection Systems

- ICSA-24-137-13 Siemens Industrial Products

- ICSA-24-137-14 Rockwell Automation FactoryTalk View SE

- ICSA-23-044-01 Mitsubishi Electric MELSEC iQ-R Series Safety CPU and SIL2 Process CPU (Update A)

- ICSA-24-074-14 Mitsubishi Electric MELSEC-Q/L Series (Update A)

- ICSMA-20-049-02 GE Healthcare Ultrasound Products (Update A)

Il Cybersecurity and Infrastructure Security Agency (CISA) ha pubblicato diciassette nuovi avvisi relativi ai sistemi di controllo industriale (ICS) per vari fornitori, tra cui Siemens, Rockwell Automation, Mitsubishi Electric e GE Healthcare. Questi avvisi forniscono informazioni dettagliate su vulnerabilità che potrebbero essere sfruttate da attori malevoli per compromettere i sistemi critici.

CISA aggiunge tre nuove vulnerabilità conosciute al catalogo

CISA ha aggiunto tre nuove vulnerabilità al suo catalogo delle vulnerabilità conosciute, basate su prove di sfruttamento attivo:

- CVE-2014-100005 D-Link DIR-600 Router Cross-Site Request Forgery (CSRF) Vulnerability

- CVE-2021-40655 D-Link DIR-605 Router Information Disclosure Vulnerability

- CVE-2024-4761 Google Chromium V8 Out-of-Bounds Memory Write Vulnerability

Queste vulnerabilità rappresentano vettori di attacco comuni per i cyber attori e pongono rischi significativi per l’infrastruttura federale.

CISA aggiunge due nuove vulnerabilità conosciute al catalogo

CISA ha aggiunto altre due vulnerabilità al catalogo delle vulnerabilità conosciute:

- CVE-2024-30051 Microsoft DWM Core Library Privilege Escalation Vulnerability

- CVE-2024-30040 Microsoft Windows MSHTML Platform Security Feature Bypass Vulnerability

La direttiva operativa vincolante (BOD) 22-01 della CISA richiede alle agenzie del ramo esecutivo federale civile (FCEB) di risolvere le vulnerabilità identificate entro la data di scadenza per proteggere le reti contro le minacce attive.

Aggiornamenti di sicurezza di Adobe per più prodotti

Adobe ha rilasciato aggiornamenti di sicurezza per affrontare vulnerabilità nei suoi prodotti software. Gli utenti e gli amministratori sono incoraggiati a rivedere i bollettini di sicurezza di Adobe e applicare gli aggiornamenti necessari per prevenire il controllo del sistema da parte di attori malevoli.

- Adobe Acrobat and Reader

- Adobe Illustrator

- Substance 3D Painter

- Adobe Aero

- Substance 3D Designer

- Adobe Animate

- Adobe FrameMaker

- Adobe Dreamweaver

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica6 giorni fa

Robotica6 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Smartphone1 settimana fa

Smartphone1 settimana faGoogle Pixel 8a vs Pixel 8: quale scegliere?