Sicurezza Informatica

Guerra Cibernetica: USA hanno paura della Corea del Nord

Tempo di lettura: 3 minuti. Nell’ultimo anno, hacker sponsorizzati dallo Stato e operanti per conto della Corea del Nord hanno utilizzato un ransomware chiamato Maui per attaccare le organizzazioni sanitarie, hanno dichiarato mercoledì le autorità statunitensi per la sicurezza informatica.

La Cybersecurity and Infrastructure Security Agency (CISA) dello Zio Sam, l’FBI e il Dipartimento del Tesoro hanno pubblicato un avviso congiunto in cui si delinea una campagna ransomware orchestrata da Pyongyang in corso almeno dal maggio 2021.

Il vettore di accesso iniziale, ovvero il modo in cui questi attori della minaccia si introducono nelle organizzazioni, non è noto. Tuttavia, l’FBI afferma di aver lavorato con diverse organizzazioni del settore sanitario e della salute pubblica (HPH) infettate dal ransomware Maui.

“In questi incidenti, gli attori informatici sponsorizzati dallo Stato nordcoreano hanno utilizzato il ransomware Maui per criptare i server responsabili dei servizi sanitari, compresi i servizi di cartelle cliniche elettroniche, i servizi di diagnostica, i servizi di imaging e i servizi intranet“, si legge nell’avviso di sicurezza congiunto. “In alcuni casi, questi incidenti hanno interrotto i servizi forniti dalle organizzazioni del settore HPH prese di mira per periodi prolungati“.

I federali ipotizzano che il motivo per cui le organizzazioni del settore HPH sono state prese di mira è che pagheranno riscatti piuttosto che rischiare di essere bloccate dai sistemi, di vedersi negare i dati o di vedersi interrompere i servizi critici.

Maui, secondo Silas Cutler, principal reverse engineer presso la società di sicurezza Stairwell, è una delle famiglie di ransomware meno conosciute. Secondo Cutler, si distingue per la mancanza di strumenti orientati al servizio, come una nota di riscatto incorporata con istruzioni di recupero. Questo lo porta a credere che Maui sia gestito manualmente da persone che specificano quali file devono essere crittografati ed esfiltrare.

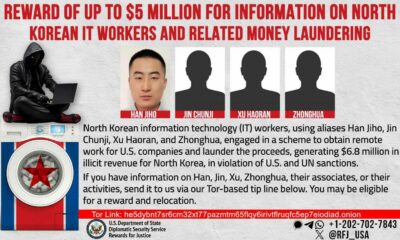

L’FBI mette in guardia dalle cyberspie nordcoreane che si fingono lavoratori IT stranieri

L’anno scorso la Corea del Nord ha fatto 400 milioni di dollari in rapine di criptovalute rapporto

Il riciclaggio di criptovalute Blender stroncato dal Tesoro statunitense in occasione delle prime sanzioni

L’avviso, basato sulla ricerca di Stairwell, indica che il ransomware Maui è un binario di crittografia che un operatore remoto esegue manualmente tramite interazione con la riga di comando. Il ransomware utilizza la crittografia AES, RSA e XOR per bloccare i file di destinazione. Successivamente, la vittima può aspettarsi una richiesta di pagamento del riscatto.

Secondo SonicWall, nel 2021 sono stati registrati 304,7 milioni di attacchi ransomware, con un aumento del 151%. Nel settore sanitario, l’aumento percentuale è stato del 594%.

CrowdStrike, un’altra società di sicurezza, nel suo Global Threat Report 2022 ha affermato che la Corea del Nord ha spostato la sua attenzione sulle entità di criptovaluta “nel tentativo di mantenere la generazione di entrate illecite durante le interruzioni economiche causate dalla pandemia“. Si pensi, ad esempio, al recente furto di 100 milioni di dollari di criptovalute da Harmony da parte del gruppo di criminalità informatica Lazarus, con sede in Corea del Nord. Ma le organizzazioni che solitamente effettuano transazioni con valute fiat non sono al riparo.

Sophos, un’altra società di sicurezza, ha dichiarato nel suo State of Ransomware Report 2022 che il pagamento medio del riscatto lo scorso anno è stato di 812.360 dollari, un aumento di 4,8 volte rispetto al 2020, quando il pagamento medio era di 170.000 dollari. L’azienda ha inoltre dichiarato che un numero maggiore di vittime sta pagando riscatti: l’11% nel 2021 rispetto al 4% nel 2020.

L’avviso scoraggia il pagamento di riscatti. Tuttavia, l’FBI chiede alle organizzazioni colpite di condividere le informazioni relative agli attacchi ransomware, come le comunicazioni con indirizzi IP stranieri, i dettagli dei portafogli Bitcoin e i campioni di file. L’avviso prosegue suggerendo i modi per mitigare gli attacchi ransomware e minimizzare i danni.

Il mese scorso, il Dipartimento di Giustizia degli Stati Uniti ha delineato il suo piano strategico per i prossimi quattro anni, citando tra i suoi obiettivi il miglioramento della sicurezza informatica e la lotta alla criminalità informatica. Uno dei parametri chiave per il successo sarà la “percentuale di incidenti ransomware segnalati per i quali vengono aperti casi, aggiunti a quelli esistenti o risolti o vengono condotte azioni investigative entro 72 ore“.

Sicurezza Informatica

Microsoft Azure: autenticazione multi-fattore (MFA) obbligatoria da luglio 2024

Tempo di lettura: 2 minuti. Microsoft inizierà a imporre l’autenticazione multi-fattore (MFA) per gli utenti di Azure a partire da luglio 2024

A partire da luglio 2024, Microsoft inizierà gradualmente a imporre l’autenticazione multi-fattore (MFA) per tutti gli utenti che accedono ad Azure per amministrare le risorse. Questa misura di sicurezza sarà implementata inizialmente per il portale Azure, seguita da CLI, PowerShell e Terraform.

Dettagli della politica di imposizione MFA

Il product manager di Azure, Naj Shahid, ha spiegato che gli account di servizio, le identità gestite, le identità di carico di lavoro e altri account basati su token utilizzati per l’automazione saranno esclusi dall’imposizione MFA. Inoltre, gli studenti, gli utenti ospiti e altri utenti finali saranno interessati solo se accedono al portale Azure, CLI, PowerShell o Terraform per amministrare le risorse di Azure. Questa politica di imposizione non si estenderà ad app, siti web o servizi ospitati su Azure.

Preparazione e monitoraggio

Microsoft ha incoraggiato gli amministratori a abilitare l’MFA nei loro tenant prima dell’implementazione utilizzando il wizard MFA per Microsoft Entra. Gli amministratori possono anche monitorare quali utenti hanno registrato l’MFA utilizzando il report di registrazione dei metodi di autenticazione e uno script PowerShell per ottenere un report sullo stato MFA per tutti gli utenti.

Benefici dell’MFA

Uno studio di Microsoft ha evidenziato che l’MFA offre una protezione significativa contro gli attacchi informatici, con oltre il 99,99% degli account con MFA abilitata che resistono ai tentativi di hacking. Inoltre, l’MFA riduce il rischio di compromissione del 98,56%, anche quando gli aggressori tentano di violare gli account utilizzando credenziali rubate.

Iniziative correlate

Questa decisione segue l’annuncio di novembre 2023, in cui Microsoft ha introdotto politiche di accesso condizionale che richiedono l’MFA per tutti gli amministratori quando accedono ai portali di amministrazione di Microsoft (come Entra, Microsoft 365, Exchange e Azure), per gli utenti di tutte le app cloud e per i login ad alto rischio (quest’ultima opzione è disponibile solo per i clienti del piano Premium Plan 2 di Microsoft Entra ID).

Obiettivo di Microsoft

Mark Weinert di Microsoft ha dichiarato che l’obiettivo è raggiungere il 100% di autenticazione multi-fattore, poiché studi formali dimostrano che l’MFA riduce il rischio di appropriazione degli account di oltre il 99%. Weinert ha affermato che ogni utente dovrebbe autenticarsi utilizzando metodi di autenticazione moderni e sicuri.

Sicurezza Informatica

USA arrestati sospetti dietro schema riciclaggio da 73 milioni

Tempo di lettura: 2 minuti. Gli Stati Uniti arrestano due sospetti accusati di guidare uno schema di riciclaggio di $73 milioni tramite truffe di investimento in criptovalute conosciute come “pig butchering”.

Il Dipartimento di Giustizia USA ha arrestato due sospetti accusati di guidare un’organizzazione criminale dedita al riciclaggio di almeno $ 73 milioni provenienti da truffe di investimento in criptovalute, conosciute come “pig butchering”.

Come funzionano le truffe “Pig Butchering”

Nelle truffe “pig butchering”, i criminali si avvicinano alle vittime utilizzando app di messaggistica, piattaforme di incontri o social media per costruire fiducia e introdurle a schemi di investimento fraudolenti. Invece di investire i fondi delle vittime come promesso, i truffatori trasferiscono tutte le criptovalute degli investitori in conti e portafogli di criptovaluta sotto il loro controllo.

Arresto e accusa dei sospetti

I cittadini cinesi Daren Li e Yicheng Zhang sono stati arrestati il 12 aprile all’aeroporto internazionale Hartsfield-Jackson di Atlanta e successivamente a Los Angeles. Secondo i documenti del tribunale, i due sospetti e i loro complici hanno trasferito milioni di dollari dalle vittime delle truffe “pig butchering” a conti bancari statunitensi legati a decine di società di comodo, utilizzando vari conti bancari nazionali e internazionali e piattaforme di criptovaluta per nascondere l’origine e la proprietà dei fondi.

Li e Zhang avrebbero diretto associati ad aprire questi conti bancari e monitorato il trasferimento di oltre $73 milioni a Deltec Bank nelle Bahamas, dove il denaro è stato convertito in criptovaluta, inclusa USDT (Tether). Durante le indagini, gli agenti delle forze dell’ordine hanno scoperto oltre $341 milioni in criptovalute in uno dei portafogli utilizzati per il riciclaggio di denaro. Le comunicazioni tra i sospetti e i loro complici hanno rivelato dettagli riguardanti le commissioni, le società di comodo utilizzate e le interazioni con le istituzioni finanziarie statunitensi.

Impatto e risposta delle autorità

Brian Lambert, Direttore Aggiunto delle Investigazioni del Servizio Segreto degli Stati Uniti, ha dichiarato che schemi di frode finanziaria complessi come il “pig butchering” rappresentano una minaccia chiara e presente per l’infrastruttura finanziaria degli Stati Uniti, con numerosi americani vittime di queste attività predatorie. Nel 2023, il Servizio Segreto e i suoi partner hanno recuperato oltre $1,1 miliardi in frodi finanziarie, e si prevede che supereranno questa cifra quest’anno.

Li e Zhang sono accusati di cospirazione per riciclaggio di denaro e sei capi di imputazione per riciclaggio internazionale. Se condannati, potrebbero affrontare una pena massima di 20 anni di prigione per ciascun capo d’imputazione.

Precedenti arresti e aumento delle truffe di investimento

A dicembre, il Dipartimento di Giustizia degli Stati Uniti ha accusato altri quattro sospetti di coinvolgimento in uno schema di “pig butchering” che ha portato a oltre $80 milioni di perdite per le vittime. Il rapporto sul crimine informatico del 2023 dell’FBI ha avvertito che le truffe di investimento hanno visto un aumento del 38% passando da $3,31 miliardi nel 2022 a $4,57 miliardi nel 2023. In particolare, le truffe di investimento con riferimento alle criptovalute sono aumentate del 53%, passando da $2,57 miliardi nel 2022 a $3,96 miliardi nel 2023.

Sicurezza Informatica

Operazione Polo Est: smantellato Gruppo di esperti in Truffe Online

Tempo di lettura: 2 minuti. La Polizia Postale smantella un gruppo criminale specializzato in truffe online attraverso email di spoofing. Scopri i dettagli dell’operazione Polo Est e le azioni intraprese.

La Polizia Postale, attraverso l’operazione “Polo Est”, ha smantellato un gruppo criminale specializzato in truffe online che utilizzava email di spoofing per ingannare le vittime con false accuse di reati gravi, come la gli abusi sui minori. L’operazione, coordinata dalla procura di Bergamo e condotta dal Centro operativo per la sicurezza cibernetica per la Lombardia, è scaturita dalla denuncia di un cittadino italiano residente in Cina, truffato per oltre 117mila euro.

Dettagli dell’operazione

L’indagine ha avuto origine dalla denuncia di una vittima che aveva ricevuto un’email recante il logo della Polizia Postale e la firma di un funzionario di polizia in pensione, accusandolo di reati di collegati all’abuso di minori online. Dopo aver subito vessazioni e temendo per la propria reputazione, la vittima ha pagato diverse “multe” per un totale di oltre 117mila euro prima di rendersi conto della truffa e rivolgersi alla Polizia Postale.

Smantellamento del Gruppo Criminale

L’operazione ha permesso di identificare i membri del gruppo criminale, con base logistica nella provincia di Bergamo. Gli investigatori hanno eseguito 12 perquisizioni nei confronti di un cittadino italiano e di altre 11 persone straniere, di età compresa tra i 25 e i 54 anni. Durante le perquisizioni, sono state sequestrate diverse documentazioni relative alle movimentazioni di denaro provenienti dalle vittime e attività di riciclaggio dei proventi illeciti.

Analisi dei Dispositivi Informatici

L’analisi dei dispositivi informatici, condotta sul posto dagli agenti della Polizia Postale di Milano, ha rivelato dettagli sulle conversazioni con le vittime e sui movimenti di denaro. Queste prove hanno confermato l’attività dei truffatori e la loro capacità di contattare le potenziali vittime utilizzando una falsa identità. L’operazione Polo Est rappresenta un significativo successo nella lotta contro le truffe online. Grazie all’intervento tempestivo della Polizia Postale, è stato possibile identificare e smantellare un gruppo criminale che operava attraverso sofisticate tecniche di spoofing via email, proteggendo così numerose potenziali vittime da ulteriori frodi.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla4 giorni fa

L'Altra Bolla4 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?