Sicurezza Informatica

La Corea del Nord continua a guadagnare miliardi di dollari dagli attacchi cibernetici

La guerra cibernetica di Lazarus group ha fruttato miliardi di dollari nonostante l’incasso non è terminato perchè la Corea del Nord sta continuando a rubare centinaia di milioni di dollari da istituzioni finanziarie e imprese e scambi di criptovalute, denaro illecito che è una fonte importante di finanziamento per i suoi programmi nucleari e missilistici, gli esperti delle Nazioni Unite hanno riferito in un rapporto. Il gruppo di esperti sostiene che secondo un governo senza nome, i “cyber-attori nordcoreani hanno rubato più di 50 milioni di dollari tra il 2020 e la metà del 2021 da almeno tre scambi di criptovalute in Nord America, Europa e Asia, probabilmente riflettendo uno spostamento per diversificare le sue operazioni di criminalità informatica“.

I cyber-attori del Nord hanno rubato un totale di 400 milioni di dollari di criptovalute attraverso sette intrusioni in scambi di criptovalute e società di investimento dove “hanno fatto uso di esche di phishing, exploit di codice, malware e ingegneria sociale avanzata per trafugare i fondi dai portafogli ‘caldi’ di queste organizzazioni connessi a internet in indirizzi controllati dalla Repubblica Democratica Popolare di Corea“. I fondi in criptovaluta rubati dagli attori informatici “passano attraverso un attento processo di riciclaggio di denaro per essere incassati“, ha detto il gruppo di esperti che controlla le sanzioni sulla Corea del Nord nel rapporto al Consiglio di sicurezza delle Nazioni Unite.

Solo dal 2019 al 2020 il “furto totale di beni virtuali della Corea del Nord è valutato circa 316,4 milioni di dollari”.

Nel riassunto esecutivo del nuovo rapporto, gli esperti hanno detto che la Corea del Nord ha continuato a sviluppare i suoi programmi nucleari e di missili balistici.

“Anche se non sono stati riportati test nucleari o lanci di ICBM, la DPRK ha continuato a sviluppare la sua capacità di produzione di materiali fissili nucleari“, ha detto il pannello. Questi materiali fissili – uranio o plutonio – sono cruciali per una reazione nucleare.

Gli esperti hanno notato “una marcata accelerazione” dei lanci missilistici nordcoreani fino a gennaio, che hanno utilizzato una varietà di tecnologie e armi. Gli esperti hanno detto che la Corea del Nord “ha continuato a cercare materiale, tecnologia e know-how per questi programmi all’estero, anche attraverso mezzi informatici e ricerca scientifica congiunta“.

Un anno fa, il gruppo ha detto che la Corea del Nord ha modernizzato le sue armi nucleari e i missili balistici ostentando le sanzioni delle Nazioni Unite, usando i cyberattacchi per aiutare a finanziare i suoi programmi e continuando a cercare materiale e tecnologia oltreoceano per il suo arsenale, anche in Iran.

“I cyberattacchi, in particolare sui beni di criptovaluta, rimangono un’importante fonte di reddito” per il governo di Kim Jong Un, hanno detto gli esperti che monitorano l’attuazione delle sanzioni contro il Nord nel nuovo rapporto.

Oltre ai suoi recenti lanci, la Corea del Nord ha minacciato di revocare la sua moratoria di quattro anni sui test di armi più gravi, come esplosioni nucleari e lanci di missili balistici intercontinentali.

Il Consiglio di Sicurezza ha inizialmente imposto sanzioni alla Corea del Nord dopo l’esplosione del suo primo test nucleare nel 2006 e le ha inasprite in risposta a ulteriori test nucleari e ai sempre più sofisticati programmi nucleari e di missili balistici del paese.

Il gruppo di esperti sostiene anche che il blocco della Corea del Nord volto a prevenire COVID-19 ha portato a “livelli storicamente bassi” di persone e merci che entrano ed escono dal paese. Il commercio legale e illegale, compresi i beni di lusso, “è in gran parte cessato“, anche se il traffico ferroviario transfrontaliero è ripreso all’inizio di gennaio, ha detto.

Il rapporto ha chiarito che la Corea del Nord rimane in grado di eludere le sanzioni e di importare illecitamente petrolio raffinato, accedere ai canali bancari internazionali e svolgere “attività informatiche dannose“.

Le sanzioni delle Nazioni Unite vietano le esportazioni di carbone nordcoreano, sebbene risulta che le esportazioni di carbone via mare siano aumentate nella seconda metà del 2021, “erano ancora a livelli relativamente bassi e nello stesso periodo la quantità di importazioni illecite di petrolio raffinato è aumentata bruscamente nello stesso periodo, ma a un livello molto più basso rispetto agli anni precedenti“. Sembrerebbe che la Corea del Nord continua anche a eludere le sanzioni marittime “attraverso reti finanziarie e di proprietà deliberatamente offuscate“.

Sicurezza Informatica

Arrestato a New York il proprietario dell’Incognito Black Market

Tempo di lettura: 2 minuti. Arrestato il proprietario di Incognito Market a New York per la vendita di oltre 100 milioni di dollari in narcotici sul dark web.

Il proprietario e operatore del noto mercato della droga sul dark web, Incognito Market, è stato arrestato il 18 maggio all’aeroporto John F. Kennedy di New York. Rui-Siang Lin, conosciuto anche con gli pseudonimi Ruisiang Lin, Pharoah e faro, è accusato di aver gestito una piattaforma che ha facilitato la vendita di oltre 100 milioni di dollari in narcotici illegali, inclusi metanfetamine, cocaina, anfetamine ed ecstasy (MDMA).

Incognito Market è emerso nell’ottobre 2020 e ha operato fino a marzo 2024, quando le forze dell’ordine hanno chiuso il sito. Durante questo periodo, Lin, ventitreenne, avrebbe supervisionato tutte le operazioni del mercato, inclusi i dipendenti, i fornitori e i clienti. Il Dipartimento di Giustizia ha dichiarato che Lin “aveva l’autorità decisionale finale su ogni aspetto dell’operazione multimilionaria.”

Funzionamento di Incognito Market

Lin controllava più di mille fornitori, oltre 200.000 clienti e almeno un altro dipendente che lo assisteva nella gestione del sito. I clienti registrati potevano selezionare quali narcotici acquistare e pagare tramite criptovalute, utilizzando una piattaforma di pagamento descritta come “Incognito Bank.”

Le forze dell’ordine, eseguendo mandati di perquisizione nel luglio 2022 e nell’agosto 2023, hanno ottenuto accesso a tre server utilizzati per operare il mercato e contenenti dati delle transazioni. Un server ospitava il sistema di prevenzione DDoS di Incognito, un altro gestiva i dati del mercato, comprese tutte le transazioni di narcotici completate, mentre il terzo agiva come banca del mercato per elaborare tutte le transazioni in criptovaluta.

Prove e analisi

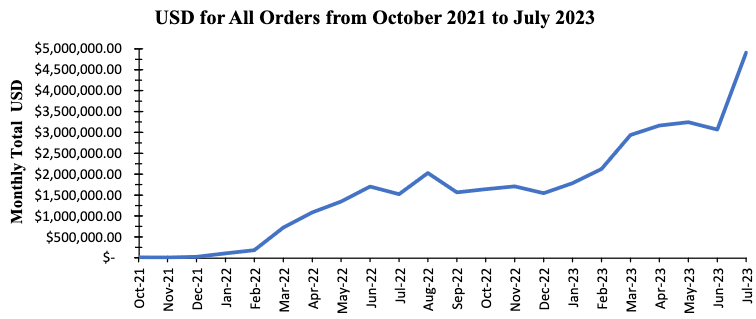

Le forze dell’ordine hanno trovato dozzine di database su questi server contenenti informazioni su almeno 1.312 account di fornitori, 255.519 account di clienti e 224.791 transazioni legate agli ordini di mercato. Analizzando i dati delle transazioni, è stato possibile mappare l’aumento del volume delle vendite del mercato nel tempo. Il mercato ha generato 83.624.577 dollari di entrate durante la sua operazione, producendo per Lin almeno 4.181.228 dollari dalla commissione del 5%.

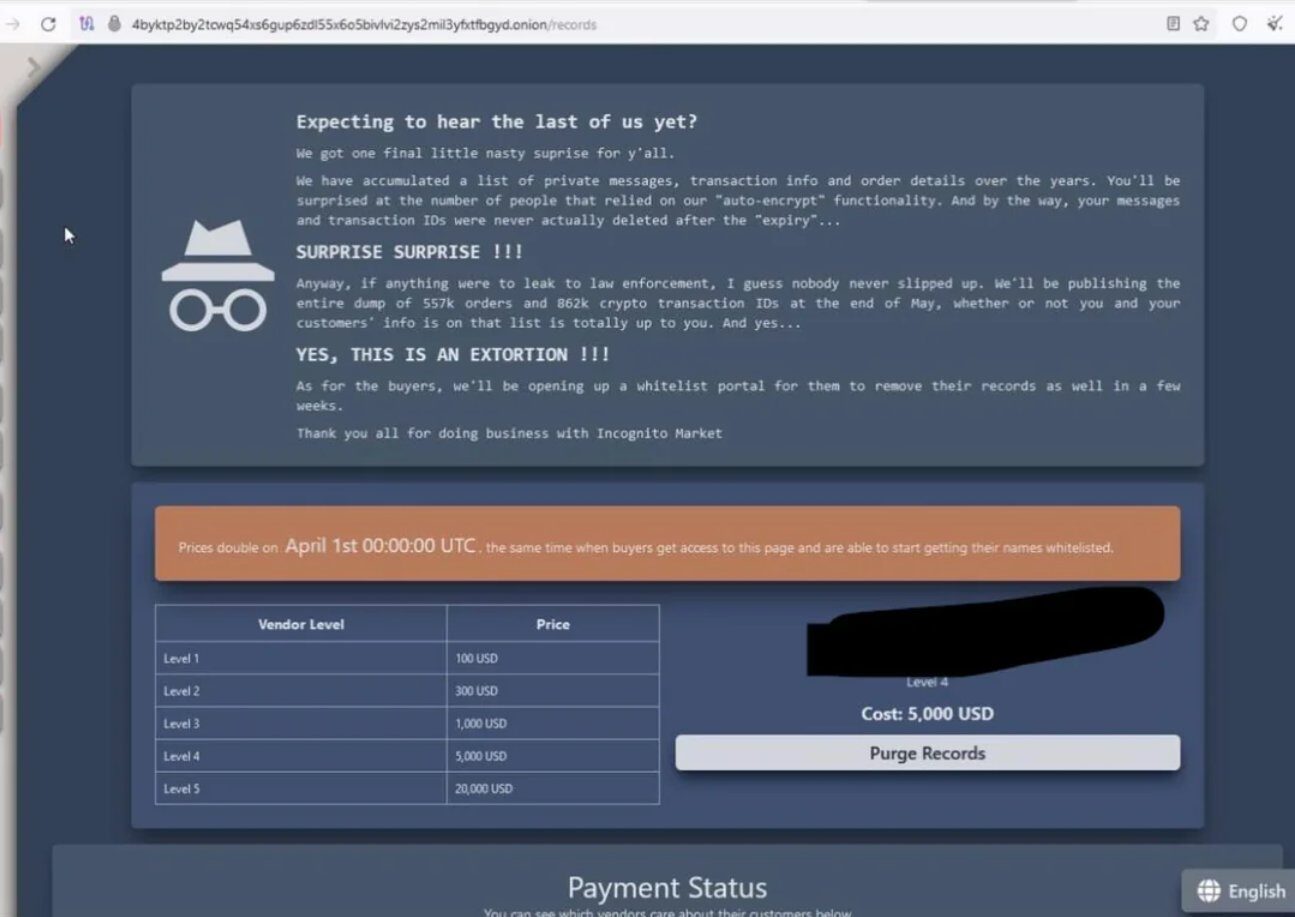

Nel marzo 2024, Lin ha chiuso bruscamente il mercato, rifiutandosi di restituire i fondi ai fornitori e ai clienti e minacciando di pubblicare la cronologia delle transazioni di tutti gli utenti di Incognito Market a meno che non gli pagassero una tassa aggiuntiva. Questo comportamento ha evidenziato ulteriormente la sua cupidigia e il disprezzo per gli altri, come affermato dall’agente speciale delle indagini sulla sicurezza interna, Ivan J. Arvelo.

Conseguenze legali

Se riconosciuto colpevole, Lin potrebbe affrontare una pena minima obbligatoria di ergastolo per partecipazione a un’impresa criminale continuata, una pena massima di ergastolo per cospirazione di narcotici, fino a 20 anni di carcere per riciclaggio di denaro e fino a 5 anni per cospirazione per vendere farmaci adulterati e mal etichettati. Lin comparirà oggi davanti al giudice magistrato statunitense Willis presso il tribunale federale di Manhattan.

Sicurezza Informatica

QNAP QTS: Vulnerabilità di Sicurezza CVE-2024-27130

Tempo di lettura: 2 minuti. Scoperte vulnerabilità nel sistema operativo QNAP QTS, inclusa CVE-2024-27130 che permette l’esecuzione di codice remoto.

Recenti ricerche condotte dal team di WatchTowr hanno rivelato una serie di vulnerabilità nel sistema operativo QNAP QTS, utilizzato nei dispositivi NAS (Network-Attached Storage). Questi dispositivi, spesso utilizzati in ambienti multiutente come uffici, sono un obiettivo attraente per gli hacker a causa della grande quantità di dati sensibili che contengono. Le vulnerabilità identificate includono problemi di overflow dello stack che permettono l’esecuzione di codice remoto (RCE).

Panoramica delle Vulnerabilità

Durante l’analisi del codice QTS, sono stati individuati quindici bug di vari livelli di gravità, con dettagli su tredici di essi rivelati finora. Tra questi, il bug più rilevante è CVE-2024-27130, un overflow dello stack non autenticato che permette l’esecuzione di codice remoto. Questo problema risiede nel modo in cui la funzione No_Support_ACL gestisce input troppo lunghi, permettendo a un attaccante di controllare il registro del puntatore di istruzioni (PC) e di eseguire codice arbitrario.

Dettagli di CVE-2024-27130

L’exploit di questa vulnerabilità richiede un token di sessione valido (ssid) che può essere ottenuto quando un utente legittimo del NAS condivide un file. Il bug si trova nella funzione No_Support_ACL, dove un buffer fisso viene sovrascritto da un input eccessivamente lungo, causando un overflow dello stack. Questo permette all’attaccante di manipolare il flusso di esecuzione del programma.

Metodologia di Exploit

Gli attaccanti possono sfruttare questa vulnerabilità inviando richieste HTTP manipolate al dispositivo NAS, utilizzando il valore ssid per condividere un file. Questo porta a un segfault (violazione di segmento) che consente di eseguire codice arbitrario. Il team di WatchTowr ha dimostrato l’exploit utilizzando un dispositivo basato su ARM, sfruttando la facilità di manipolazione degli indirizzi a 32 bit rispetto a quelli a 64 bit.

Raccomandazioni di Sicurezza

Attualmente, molte delle vulnerabilità scoperte non hanno ancora una patch disponibile. Gli utenti dei dispositivi QNAP sono fortemente consigliati di considerare la disconnessione dei sistemi vulnerabili o di limitare fortemente l’accesso fino a quando le patch non saranno disponibili. È cruciale applicare le patch appena vengono rilasciate per mitigare i rischi di exploit.

Sicurezza Informatica

Julian Assange: non vi sarà estradizione negli USA

Tempo di lettura: 2 minuti. La giustizia britannica concede un’ulteriore chance a Julian Assange contro l’estradizione negli Stati Uniti. Scopri i dettagli e le reazioni.

L’Alta Corte di Londra ha concesso a Julian Assange un ulteriore appello contro l’estradizione negli Stati Uniti, riconoscendo come non infondate le argomentazioni della difesa sul timore di un processo ingiusto oltre oceano. Il verdetto dei giudici d’appello Victoria Sharp e Jeremy Johnson non entra nel merito del ricorso, che sarà dibattuto più avanti. Tuttavia, questa decisione riapre la partita dell’estradizione, dopo che già a marzo era stato introdotto un primo spiraglio con il rovesciamento del no secco opposto in primo grado dalla giustizia britannica all’istanza di ricorso della difesa.

Le argomentazioni della difesa

Gli avvocati di Assange hanno sollevato due principali preoccupazioni:

Rischio di condanna a morte: Anche se sulla carta la pena capitale è prevista per il reato di violazione dell’Espionage Act del 1917, mai contestato a un giornalista in oltre un secolo, i legali di Washington hanno garantito verbalmente che la pena non sarebbe stata chiesta.

Garanzia del Primo Emendamento: La difesa teme che Assange, cittadino australiano, non possa invocare il Primo Emendamento della Costituzione americana in materia di libertà d’espressione e d’informazione. Gli avvocati di Washington hanno riconosciuto un vago diritto di fare istanza per ottenere questa protezione, rinviandone la concessione concreta a una futura pronuncia di una corte statunitense.

Reazioni alla decisione

Dopo la lettura del dispositivo, gli avvocati di Assange si sono abbracciati in aula, mentre reazioni sorridenti venivano dalla moglie di Assange, Stella Morris, suo padre e i sostenitori radunati fuori dal palazzo di giustizia. Assange avrà ora “alcuni mesi” per preparare un nuovo “processo d’appello” con tutti i crismi, come precisa la BBC. Tuttavia, almeno per il momento, Assange resta in custodia cautelare nel carcere di massima sicurezza londinese di Belmarsh e non ci sarà l’estradizione negli USA.

Julian Assange cittadino onorario di Imola

Julian Assange sarà anche cittadino onorario della città di Imola. La consegna dell’onorificenza avverrà venerdì 24 maggio durante il Consiglio comunale. In municipio si terrà un incontro pubblico con John Shipton, padre di Assange, trasmesso in streaming sul canale imola.civicam.it. La delibera dell’onorificenza è stata approvata all’unanimità dal Consiglio comunale il 22 febbraio scorso. Assange è già cittadino onorario di Napoli.

Inchieste1 settimana fa

Inchieste1 settimana faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Inchieste7 giorni fa

Inchieste7 giorni faTerrore in Campania: dati sanitari di SynLab nel dark web

Economia1 settimana fa

Economia1 settimana faBan in Germania per alcuni prodotti Motorola e Lenovo

Smartphone5 giorni fa

Smartphone5 giorni faSamsung Galaxy S25 Ultra: Quattro fotocamere in Arrivo

Smartphone1 settimana fa

Smartphone1 settimana faSamsung Galaxy S25 Ultra avrà una Fotocamera rispetto all’S24

Economia5 giorni fa

Economia5 giorni faTemu accusata di violare il DSA dell’UE: reclami dei consumatori

Economia1 settimana fa

Economia1 settimana faCy4Gate: accordo da un milione con Innovery