Sicurezza Informatica

Sette nazioni emettono un avviso sulla minaccia del ransomware LockBit

Tempo di lettura: 2 minuti. Sette nazioni hanno emesso un avviso sulla minaccia del ransomware LockBit, un’organizzazione di cybercriminali che ha causato danni per oltre 90 milioni di dollari solo negli Stati Uniti.

Sette nazioni hanno emesso un avviso sulla minaccia del ransomware LockBit, un’organizzazione di cybercriminali che ha causato danni per oltre 90 milioni di dollari solo negli Stati Uniti. L’avviso di sicurezza congiunto è stato emesso da CISA, FBI, MS-ISAC e le autorità di cybersecurity di Australia, Canada, Regno Unito, Germania, Francia e Nuova Zelanda. L’avviso include dettagli sugli strumenti e gli exploit comuni utilizzati dai criminali, insieme a raccomandazioni per evitare infezioni da ransomware o ridurre l’impatto di future infezioni.

Il modus operandi di LockBit

LockBit, ora alla versione 3.0 del suo malware che cripta e ruba dati, ha iniziato ad incorporare il codice sorgente del ransomware Conti a gennaio e a utilizzare criptatori che prendono di mira macOS. LockBit e i suoi affiliati prendono di mira organizzazioni in vari settori di infrastrutture critiche, tra cui servizi finanziari, alimentari e agricoli, istruzione, energia, governo e servizi di emergenza, sanità, manifatturiero e trasporti.

Vittime recenti di LockBit

Tra le vittime più recenti c’è Managed Care of North America, uno dei più grandi fornitori di assistenza dentale e assicurazioni sostenuti dal governo negli Stati Uniti. All’inizio di quest’anno, i criminali hanno violato i server di MCNA, sono rimasti lì per 10 giorni e hanno estratto informazioni su quasi 9 milioni di persone.

Collegamenti con la Russia

Il gruppo è stato collegato alla Russia e a maggio lo zio Sam ha sanzionato un cittadino russo, Mikhail Pavlovich Matveev, accusato di utilizzare LockBit e altri ransomware per estorcere un’agenzia di law enforcement e un’organizzazione sanitaria senza scopo di lucro nel New Jersey, così come il Dipartimento di Polizia Metropolitana a Washington DC, tra “numerose” altre organizzazioni vittime negli Stati Uniti e a livello globale.

LockBit e il suo modello di business

LockBit è stato il ransomware più utilizzato nel 2022 a livello globale e finora nel 2023, secondo le sette nazioni. Questo è dovuto in gran parte al gran numero di affiliati del gruppo, che, in cambio del pagamento di tariffe iniziali e di abbonamento, ottengono una parte dei pagamenti del riscatto. Utilizzano anche una serie di trucchi pubblicitari per attirare nuovi membri, tra cui pagare le persone per farsi tatuare LockBit e pubblicizzare una taglia di 1 milione di dollari per informazioni relative all’identità del grande capo, che si fa chiamare “LockBitSupp”.

Tecniche, tattiche e procedure di LockBit

A causa del grande numero di affiliati non collegati nell’operazione, gli attacchi di ransomware LockBit variano notevolmente nelle tattiche, tecniche e procedure (TTP) osservate. Questo include l’uso di circa 30 strumenti freeware e open source, tutti dettagliati nell’avviso di sicurezza, e l’FBI ha mappato più di 40 delle TTP del gruppo nei framework MITRE ATT&CK.

Sfruttamento delle vulnerabilità e pubblicazione dei dati rubati

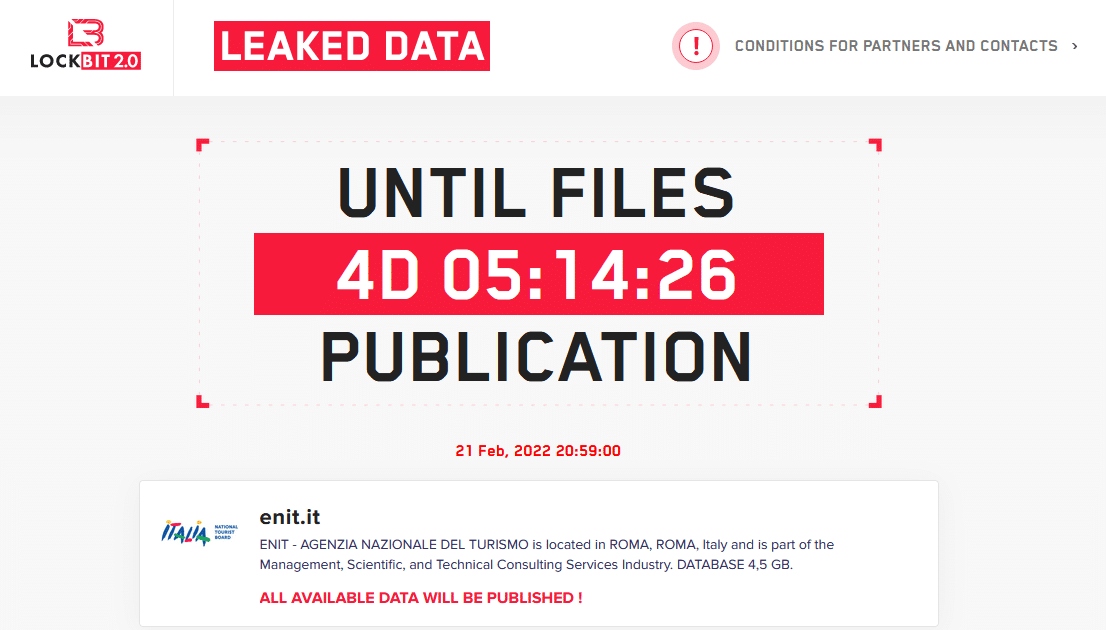

I criminali sono stati visti sfruttare “numerose” CVE. Dopo aver violato, criptato e poi rubato i dati delle organizzazioni, gli affiliati di LockBit pubblicano i nomi e a volte gli screenshot dei dati rubati sui loro siti di leak per cercare di costringere le vittime a pagare la richiesta di riscatto.

Vittime di LockBit nel mondo

Tra gennaio 2020 e il primo trimestre del 2023, un totale di 1.653 presunte vittime sono state nominate sui siti di leak di LockBit, sebbene, secondo le agenzie di cyber, questo numero rappresenti solo “una parte” delle vittime degli affiliati, poiché include solo coloro che si rifiutano di pagare.

Sicurezza Informatica

Ebury Botnet ha infettato 400.000 Server Linux dal 2009

Tempo di lettura: 2 minuti. La botnet Ebury ha infettato centinaia di migliaia di server Linux, con attacchi che continuano a evolversi e a rappresentare una minaccia significativa per la sicurezza informatica globale.

La botnet malware denominata ‘Ebury’ ha infettato quasi 400.000 server Linux dal 2009, con circa 100,000 dispositivi ancora compromessi alla fine del 2023. La ricerca di ESET, che segue questa operazione motivata finanziariamente da oltre un decennio, rivela aggiornamenti significativi nelle capacità del payload nel 2014 e nel 2017.

Evoluzione delle Infezioni di Ebury

Il grafico delle infezioni di Ebury mostra una crescita notevole nel volume delle infezioni nel tempo, suggerendo un’espansione significativa delle sue operazioni. L’ultima analisi pubblicata evidenzia le attività della botnet nel corso degli ultimi quindici anni, offrendo uno spaccato dettagliato dell’impatto di Ebury.

Tattiche Recenti di Ebury

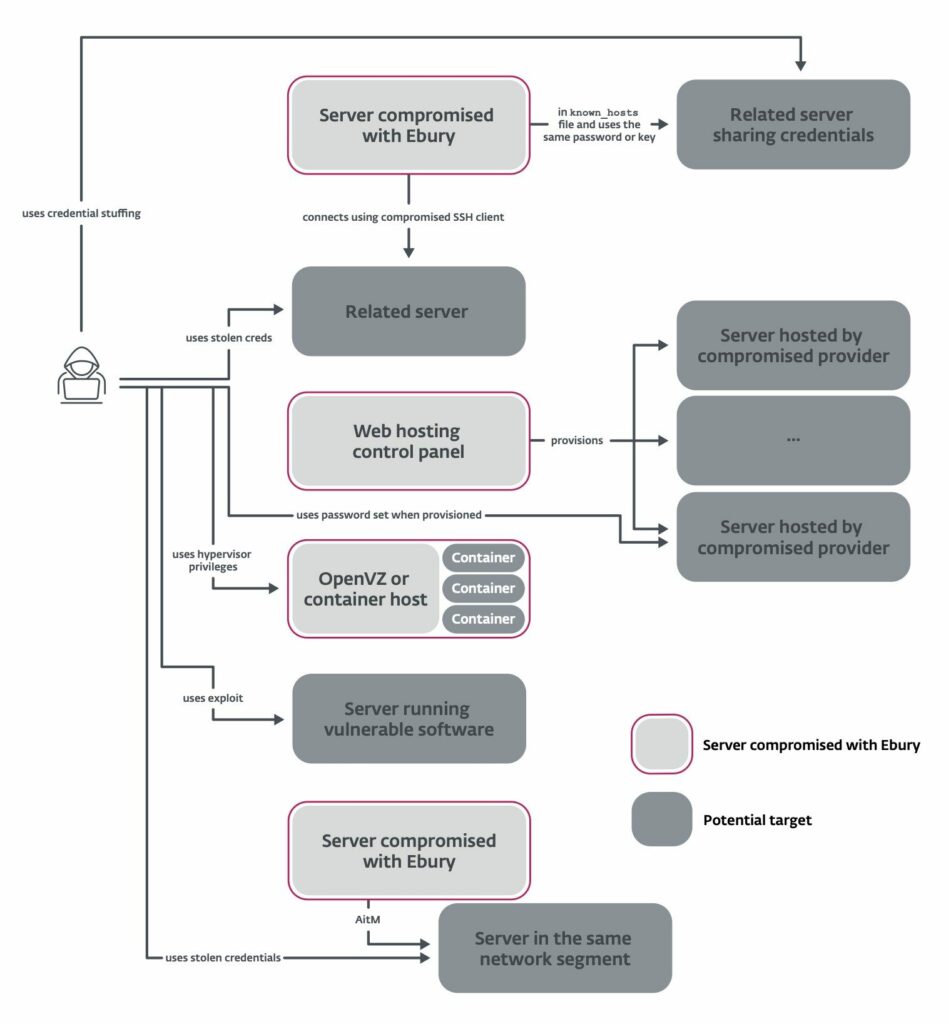

Le recenti attacchi di Ebury dimostrano una predilezione degli operatori di violare i provider di hosting e condurre attacchi alla catena di fornitura ai clienti che affittano server virtuali presso il provider compromesso. Il compromesso iniziale viene eseguito tramite attacchi di credential stuffing, utilizzando credenziali rubate per accedere ai server.

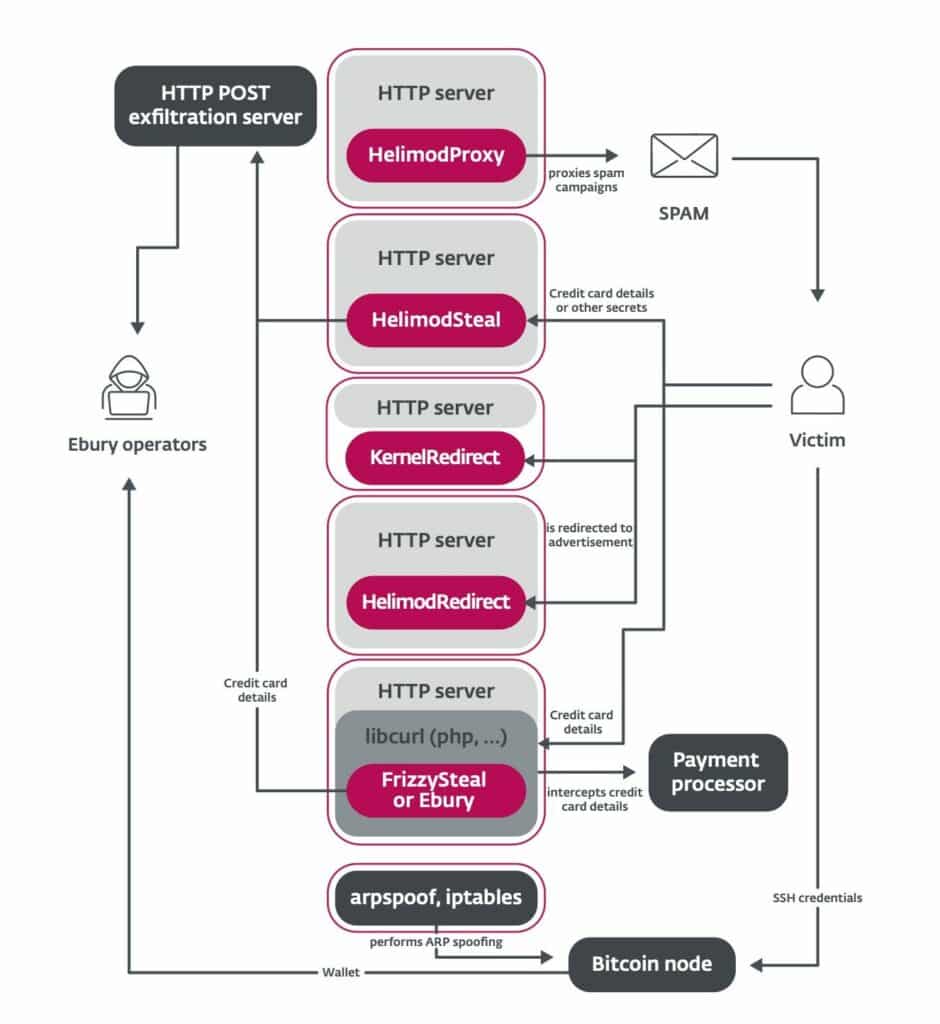

Come Funziona Ebury

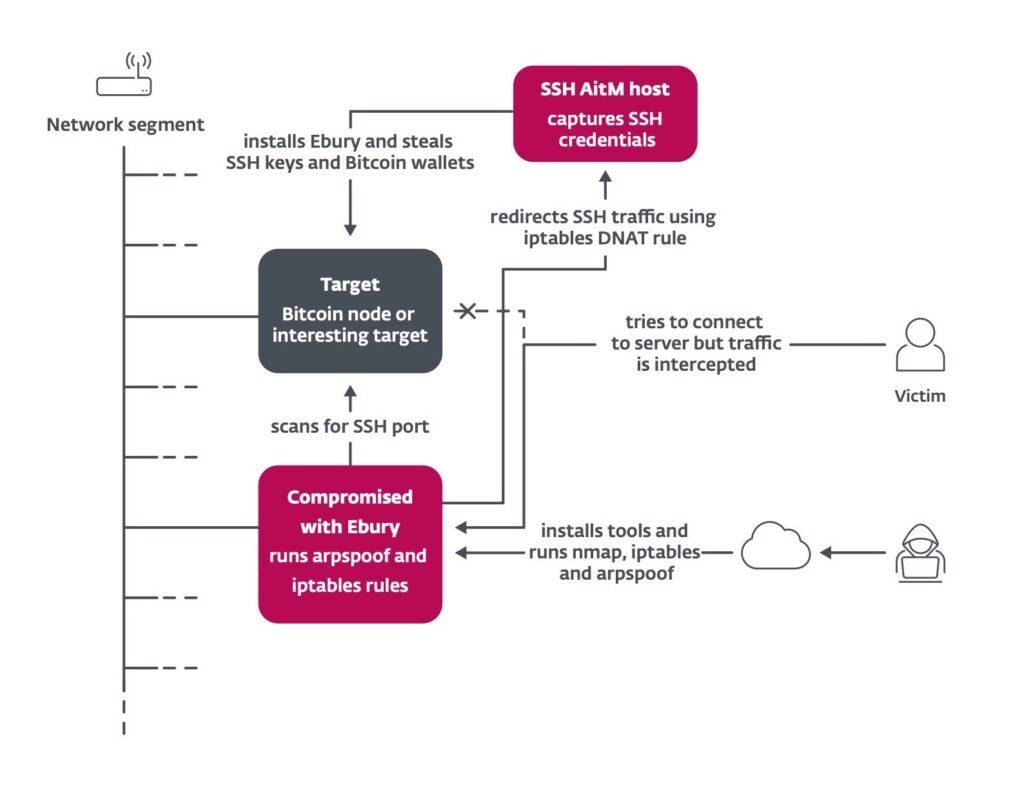

Una volta compromesso un server, il malware esporta un elenco di connessioni SSH in entrata e in uscita e ruba le chiavi di autenticazione SSH, che vengono poi utilizzate per tentare di accedere ad altri sistemi. Inoltre, Ebury intercetta il traffico SSH sui server bersaglio all’interno di quei data center, utilizzando il spoofing dell’Address Resolution Protocol (ARP) per reindirizzare il traffico a un server sotto il loro controllo.

Strategie di monetizzazione

Le strategie di monetizzazione variano e includono il furto di informazioni di carte di credito inserite nei siti di pagamento, il reindirizzamento del traffico web per generare entrate da annunci e programmi affiliati, l’utilizzo di server compromessi per inviare spam e la vendita delle credenziali catturate.

Il rapporto dettagliato di ESET evidenzia la sofisticazione e la pervasività di Ebury, una botnet che continua a rappresentare una minaccia significativa per la sicurezza dei sistemi Linux a livello globale. L’operazione mostra quanto sia critica una vigilanza costante e l’adozione di misure di sicurezza robuste per proteggere le infrastrutture vitali. Questa profonda analisi della minaccia di Ebury serve come un promemoria critico per le organizzazioni di rafforzare le loro difese contro le botnet sofisticate e persistenti che mirano a compromettere e sfruttare infrastrutture critiche.

Sicurezza Informatica

CISA nuova vulnerabilità e Avvisi ICS

Tempo di lettura: 2 minuti. CISA aggiorna il catalogo con una nuova vulnerabilità sfruttata e rilascia avvisi per migliorare la sicurezza degli ICS

La Cybersecurity and Infrastructure Security Agency (CISA) ha recentemente aggiunto una nuova vulnerabilità al suo catalogo di vulnerabilità sfruttate note e ha rilasciato quattro avvisi per i sistemi di controllo industriale. Queste azioni evidenziano la continua attenzione dell’agenzia alla mitigazione delle minacce cyber e al rafforzamento della sicurezza delle infrastrutture critiche.

Aggiornamento del Catalogo delle Vulnerabilità

CISA ha inserito la vulnerabilità CVE-2024-4671 nel suo catalogo. Questo problema riguarda un uso improprio della memoria (Use-After-Free) in Google Chromium e può essere sfruttato da attori malevoli per eseguire codice arbitrario. Tale vulnerabilità è particolarmente pericolosa poiché riguarda una piattaforma ampiamente utilizzata e rappresenta un rischio significativo per le reti federali.

Avvisi per Sistemi di Controllo Industriale

Parallelamente, CISA ha emesso quattro avvisi per i sistemi di controllo industriale che coinvolgono diversi produttori:

- ICSA-24-135-01 Rockwell Automation FactoryTalk Remote Access

- ICSA-24-135-02 SUBNET PowerSYSTEM Center and Substation Server

- ICSA-24-135-03 Johnson Controls Software House C-CURE 9000

- ICSA-24-135-04 Mitsubishi Electric Multiple FA Engineering Software Products

Questi avvisi si concentrano su vulnerabilità che potrebbero compromettere la sicurezza operativa di importanti infrastrutture industriali, indicando misure specifiche di mitigazione e aggiornamenti software raccomandati.

Importanza della compliance e delle azioni di mitigazione

Il Binding Operational Directive (BOD) 22-01, istituito da CISA, richiede che le agenzie del Federal Civilian Executive Branch (FCEB) rimedino alle vulnerabilità note entro le date stabilite per proteggere le reti FCEB da minacce attive. Anche se questa direttiva è specifica per le agenzie FCEB, CISA esorta tutte le organizzazioni a dare priorità alla risoluzione di queste vulnerabilità come parte della loro pratica di gestione delle vulnerabilità.

Gli aggiornamenti di CISA sulle vulnerabilità sfruttate conosciute e gli avvisi sui sistemi di controllo industriale sottolineano l’importanza di una vigilanza continua e di pratiche proattive di sicurezza cyber per proteggere le infrastrutture critiche e le reti governative. Le organizzazioni sono incoraggiate a implementare le raccomandazioni di CISA per mitigare il rischio di attacchi cyber. Questi sforzi da parte di CISA rafforzano le strategie di difesa contro le minacce cyber crescenti e dimostrano un impegno continuo nel proteggere sia il settore pubblico che quello privato da potenziali cyber attacchi.

Sicurezza Informatica

Talos e CISA collaborano contro minacce Cyber a ONG e attivisti

Tempo di lettura: 2 minuti. Talos e CISA collaborano per proteggere le organizzazioni della società civile da minacce cyber, promuovendo sicurezza e resilienza attraverso l’iniziativa HRCP.

Cisco Talos ha annunciato una collaborazione rafforzata con la U.S. Cybersecurity and Infrastructure Security Agency (CISA) per combattere le minacce cyber che colpiscono le organizzazioni della società civile, come attivisti, giornalisti e accademici. Questa partnership fa parte dell’iniziativa High-Risk Community Protection (HRCP) del Joint Cyber Defense Collaborative (JCDC).

Partnership Talos e CISA

Talos sta lavorando con CISA attraverso il JCDC, condividendo informazioni strategiche sui pericoli che minacciano le comunità a rischio. L’obiettivo è contrastare gli attacchi informatici che possono compromettere i valori democratici e mettere in pericolo la libertà di individui e organizzazioni che operano in ambiti cruciali per la democrazia.

HRCP e la protezione delle Comunità a rischio

L’iniziativa HRCP unisce governo, aziende tecnologiche e organizzazioni della società civile per rafforzare la sicurezza delle entità a rischio maggiore di attacchi cyber e repressione transnazionale. Gli output di HRCP includono una guida per la mitigazione delle minacce, prassi operative migliori e risorse online per le comunità a rischio, mirate a contrastare le minacce da parte di attori statali e, sempre più, da attori privati offensivi.

Spyware e minacce alla democrazia

Il software spyware commerciale, che può tracciare la posizione esatta degli individui, rubare messaggi e informazioni personali o intercettare chiamate telefoniche, rappresenta una minaccia significativa. Questi strumenti consentono ai governi di sorvegliare i cittadini in modo occculto, minando i diritti alla privacy e alla libertà di espressione.

Misure contro lo Spyware Commerciale

Gli Stati Uniti e i suoi partner hanno adottato misure per limitare la proliferazione di questi strumenti pericolosi, inclusi ordini esecutivi, restrizioni all’esportazione, sanzioni e sforzi diplomatici. Anche l’industria privata ha un ruolo importante, pubblicando ricerche, attribuendo pubblicamente la responsabilità a PSOA e paesi coinvolti nella repressione digitale e sviluppando tecnologie anti-sorveglianza.

La collaborazione tra Talos e CISA è un passo fondamentale per proteggere le comunità vulnerabili da cyber minacce avanzate. Questo sforzo congiunto dimostra l’importanza delle partnership tra il settore pubblico e quello privato nel contrastare le minacce cyber e rafforzare la resilienza delle comunità a rischio. Questa iniziativa di Talos e CISA rappresenta un impegno vitale per difendere i valori democratici e proteggere le comunità più vulnerabili dall’avanzare delle minacce cyber moderne.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

L'Altra Bolla7 giorni fa

L'Altra Bolla7 giorni faMeta arriva l’intelligenza artificiale per la Pubblicità