Sicurezza Informatica

Attacco a Uber, l’analisi a caldo di Sophos

Tempo di lettura: 7 minuti. Secondo quanto riportato dalla BBC, l’hacker avrebbe appena 18 anni e sembra aver portato a termine l’attacco per lo stesso tipo di ragione che ha spinto il famoso alpinista britannico George Mallory a continuare a tentare (e alla fine a morire nel tentativo) di raggiungere la vetta dell’Everest negli anni Venti… “perché è un’operazione che non si può fare…”.

Un hacker – nel senso di “rompi-e-entra-nella-rete-illegalmente”, non nel senso di “risolvi-problemi-di-codifica-super-difficili-nel-modo-funky” – ha fatto irruzione nella società di ride-sharing Uber.

Quanto sappiamo finora?

Se la portata dell’intrusione è così ampia come suggerito dal presunto hacker, sulla base delle schermate che abbiamo visto diffuse su Twitter, non ci sorprende che Uber non abbia ancora fornito informazioni specifiche, soprattutto se si considera che le forze dell’ordine sono coinvolte nell’indagine.

Quando si tratta di indagini forensi su incidenti informatici, il diavolo si nasconde davvero nei dettagli.

Tuttavia, i dati disponibili pubblicamente, presumibilmente rilasciati dall’hacker stesso e ampiamente diffusi, sembrano suggerire che questo hack abbia avuto due cause di fondo, che descriveremo con un’analogia medievale.

L’intruso:

Ha ingannato un insider facendolo entrare nel cortile, o bailey. Si tratta dell’area all’interno delle mura più esterne del castello, ma separata dalla parte meglio difesa.

Ha trovato dettagli incustoditi che spiegavano come accedere al mastio, o motte. Come suggerisce il nome, il mastio è la roccaforte difensiva centrale di un tradizionale castello medievale europeo.

L’irruzione iniziale

Il termine in gergo per entrare di soppiatto nell’equivalente del 21° secolo del cortile di un castello è ingegneria sociale.

Come tutti sappiamo, ci sono molti modi in cui gli aggressori, con il tempo, la pazienza e il dono della parola, possono convincere anche un utente ben informato e ben intenzionato ad aiutarli a bypassare i processi di sicurezza che dovrebbero tenerli fuori.

I trucchi di social engineering automatizzati o semi-automatizzati includono le truffe di phishing basate su e-mail e messaggistica istantanea.

Queste truffe inducono gli utenti a inserire i propri dati di accesso, spesso compresi i codici 2FA, su siti web contraffatti che sembrano veri e propri siti web, ma in realtà forniscono i codici di accesso necessari agli aggressori.

Per un utente che ha già effettuato l’accesso, ed è quindi temporaneamente autenticato per la sessione in corso, gli aggressori possono tentare di ottenere i cosiddetti cookie o token di accesso sul computer dell’utente.

Impiantando un malware che dirotti le sessioni esistenti, ad esempio, gli aggressori possono essere in grado di mascherarsi da utente legittimo per un periodo di tempo sufficiente a prendere il controllo completo, senza bisogno delle solite credenziali che l’utente stesso richiede per accedere da zero:

E se tutto il resto fallisce, o forse anche invece di provare i metodi meccanici descritti sopra, gli aggressori possono semplicemente chiamare un utente e affascinarlo, o sedurlo, o implorarlo, o corromperlo, o convincerlo, o minacciarlo, a seconda di come si svolge la conversazione.

Gli ingegneri sociali più abili sono spesso in grado di convincere gli utenti benintenzionati non solo ad aprire la porta, ma anche a tenerla aperta per rendere ancora più facile l’ingresso degli aggressori, e magari anche a portare le valigie dell’aggressore e a mostrargli dove andare.

È così che è stato effettuato il famigerato hacking di Twitter del 2020, in cui 45 account Twitter di bandiera blu, tra cui quelli di Bill Gates, Elon Musk e Apple, sono stati rilevati e utilizzati per promuovere una truffa sulle criptovalute.

L’hacking non è stato tanto tecnico quanto culturale, realizzato da personale di supporto che ha cercato di fare la cosa giusta e ha finito per fare esattamente il contrario.

compromissione totale

Il termine gergale per definire l’equivalente di entrare nel castello dal cortile è elevazione dei privilegi.

In genere, gli aggressori cercano e sfruttano deliberatamente le vulnerabilità di sicurezza note all’interno, anche se non potrebbero trovare un modo per sfruttarle dall’esterno perché i difensori si sono presi la briga di proteggerle dal perimetro della rete.

Ad esempio, in un’indagine pubblicata di recente sulle intrusioni su cui il team di Sophos Rapid Response ha indagato nel 2021, abbiamo scoperto che solo nel 15% delle intrusioni iniziali – in cui gli aggressori superano il muro esterno ed entrano nel cortile – i criminali sono stati in grado di entrare utilizzando RDP.

(RDP è l’abbreviazione di remote desktop protocol, un componente di Windows molto diffuso, progettato per consentire all’utente X di lavorare in remoto sul computer Y, dove Y è spesso un server che non ha uno schermo e una tastiera propri, e può trovarsi tre piani sottoterra in una sala server, o dall’altra parte del mondo in un centro dati cloud).

Ma nell’80% degli attacchi, i criminali hanno usato RDP una volta entrati per vagare quasi a piacimento nella rete:

Altrettanto preoccupante è il fatto che, quando non si trattava di ransomware (perché un attacco ransomware rende immediatamente evidente la violazione!), il tempo medio in cui i criminali hanno vagato per la rete senza essere notati è stato di 34 giorni, più di un mese di calendario:

L’incidente di Uber

Non sappiamo ancora con certezza come sia stata effettuata l’ingegneria sociale iniziale (abbreviata in SE nel gergo degli hacker), ma il ricercatore di minacce Bill Demirkapi ha twittato uno screenshot che sembra rivelare (con dettagli precisi redatti) come sia stata ottenuta l’elevazione dei privilegi.

A quanto pare, anche se l’hacker ha iniziato come utente normale, e quindi aveva accesso solo ad alcune parti della rete…

… un po’ di ficcanasare sulle condivisioni non protette della rete ha rivelato una directory di rete aperta che includeva un gruppo di script PowerShell…

… che includevano credenziali di sicurezza codificate per l’accesso dell’amministratore a un prodotto noto in gergo come PAM, abbreviazione di Privileged Access Manager.

Come suggerisce il nome, un PAM è un sistema utilizzato per gestire le credenziali e controllare l’accesso a tutti (o almeno a molti) gli altri prodotti e servizi utilizzati da un’organizzazione.

In parole povere, l’aggressore, che probabilmente ha iniziato con un account utente umile e forse molto limitato, è incappato in una ueber-password che ha sbloccato molte delle ueber-password delle operazioni IT globali di Uber.

Non sappiamo con certezza quanto sia ampio il raggio d’azione dell’hacker una volta aperto il database PAM, ma i post su Twitter di numerose fonti suggeriscono che l’aggressore è riuscito a penetrare in gran parte dell’infrastruttura IT di Uber.

L’hacker avrebbe scaricato dati che dimostrano l’accesso ad almeno i seguenti sistemi aziendali: gli spazi di lavoro di Slack; il software di protezione dalle minacce di Uber (quello che spesso viene ancora chiamato disinvoltamente “antivirus”); una console AWS; le informazioni sui viaggi e sulle spese dell’azienda (compresi i nomi dei dipendenti); una console di server virtuali vSphere; un elenco di spazi di lavoro di Google; e persino il servizio di bug bounty di Uber.

(A quanto pare, e ironia della sorte, il servizio di bug bounty è stato il luogo in cui l’hacker si è vantato a gran voce a lettere maiuscole, come si evince dal titolo, che UBER È STATO Hackerato).

Cosa fare?

È facile puntare il dito contro Uber in questo caso e insinuare che questa violazione debba essere considerata molto peggiore della maggior parte delle altre, semplicemente a causa della natura rumorosa e molto pubblica di tutto ciò.

Ma la sfortunata verità è che molti, se non la maggior parte, dei cyberattacchi contemporanei hanno comportato che gli aggressori ottenessero esattamente questo grado di accesso…

… o almeno potenzialmente con questo livello di accesso, anche se alla fine non hanno frugato dappertutto come avrebbero potuto.

Dopotutto, molti attacchi ransomware di questi tempi rappresentano non l’inizio ma la fine di un’intrusione che probabilmente è durata giorni o settimane, e forse anche mesi, durante i quali gli aggressori sono probabilmente riusciti a promuoversi fino a raggiungere lo stesso status del sysadmin più anziano dell’azienda che hanno violato.

È per questo che gli attacchi ransomware sono spesso così devastanti: perché, quando arriva l’attacco, sono pochi i computer portatili, i server o i servizi a cui i criminali non hanno ottenuto l’accesso, per cui sono quasi letteralmente in grado di distruggere tutto.

In altre parole, quello che sembra essere accaduto a Uber in questo caso non è una storia nuova o unica di violazione dei dati.

Ecco quindi alcuni suggerimenti che possono essere utilizzati come punto di partenza per migliorare la sicurezza generale della vostra rete:

- I gestori di password e i 2FA non sono una panacea. L’uso di password ben scelte impedisce ai malintenzionati di indovinare la strada da percorrere, e la sicurezza 2FA basata su codici monouso o token di accesso hardware (di solito piccoli dongle USB o NFC che l’utente deve portare con sé) rende le cose più difficili, spesso molto più difficili, per gli aggressori. Tuttavia, contro i cosiddetti attacchi guidati dall’uomo, in cui gli “avversari attivi” partecipano personalmente e direttamente all’intrusione, è necessario aiutare gli utenti a modificare il loro comportamento generale online, in modo che sia meno probabile che vengano convinti a eludere le procedure, indipendentemente da quanto complete e complesse possano essere.

- La sicurezza deve essere presente ovunque nella rete, non solo ai bordi. Al giorno d’oggi, moltissimi utenti hanno bisogno di accedere ad almeno una parte della vostra rete: dipendenti, appaltatori, personale temporaneo, guardie di sicurezza, fornitori, partner, addetti alle pulizie, clienti e altro ancora. Se un’impostazione di sicurezza vale la pena di essere rafforzata in quello che sembra il perimetro della rete, quasi certamente deve essere rafforzata anche “all’interno”. Questo vale soprattutto per le patch. Come ci piace dire su Naked Security, “Patch early, patch often, patch everywhere”.

- Misurate e testate regolarmente la vostra sicurezza informatica. Non date mai per scontato che le precauzioni che pensavate di aver messo in atto funzionino davvero. Non date per scontato, ma verificate sempre. Inoltre, ricordate che, poiché vengono continuamente introdotti nuovi strumenti, tecniche e procedure di cyberattacco, le vostre precauzioni devono essere riviste regolarmente. In parole povere, “la sicurezza informatica è un viaggio, non una destinazione”.

- Prendete in considerazione l’idea di farvi aiutare da un esperto. Sottoscrivere un servizio di Managed Detection and Response (MDR) non è un’ammissione di fallimento o un segno di incapacità di comprendere la cybersecurity. L’MDR non è un’abrogazione delle vostre responsabilità, ma semplicemente un modo per avere a disposizione esperti dedicati quando ne avete davvero bisogno. L’MDR significa anche che, in caso di attacco, il vostro personale non deve abbandonare tutto ciò che sta facendo (comprese le attività regolari che sono vitali per la continuità dell’azienda), lasciando così potenzialmente aperte altre falle nella sicurezza.

- Adottare un approccio a fiducia zero. La fiducia zero non significa letteralmente non fidarsi mai di nessuno per fare qualcosa. È una metafora per dire “non fare supposizioni” e “non autorizzare mai nessuno a fare più di quanto sia strettamente necessario”. I prodotti ZTNA (Zero-trust network access) non funzionano come i tradizionali strumenti di sicurezza di rete, come le VPN. Una VPN in genere fornisce un modo sicuro per consentire a qualcuno all’esterno di ottenere l’accesso generale alla rete, dopodiché spesso gode di una libertà molto maggiore di quella realmente necessaria, consentendogli di vagare, curiosare e curiosare alla ricerca delle chiavi del resto del castello. L’accesso a fiducia zero adotta un approccio molto più granulare, in modo che se l’unica cosa di cui avete bisogno è consultare l’ultimo listino prezzi interno, questo è l’accesso che otterrete. Non avrete nemmeno il diritto di vagare nei forum di supporto, di spulciare i registri di vendita o di ficcare il naso nel database del codice sorgente.

- Create una linea diretta di sicurezza informatica per il personale, se non ne avete già una. Rendete facile a chiunque segnalare problemi di sicurezza informatica. Che si tratti di una telefonata sospetta, di un allegato di posta elettronica improbabile o anche solo di un file che probabilmente non dovrebbe essere presente in rete, prevedete un unico punto di contatto (ad esempio, securityreport@yourbiz.example) che renda facile e veloce la segnalazione da parte dei vostri colleghi.

- Non rinunciate mai alle persone. La tecnologia da sola non può risolvere tutti i problemi di sicurezza informatica. Se trattate il vostro personale con rispetto e se adottate l’atteggiamento di cybersecurity secondo cui “non esiste una domanda stupida, ma solo una risposta stupida”, potete trasformare tutti i membri dell’organizzazione in occhi e orecchie per il vostro team di sicurezza.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

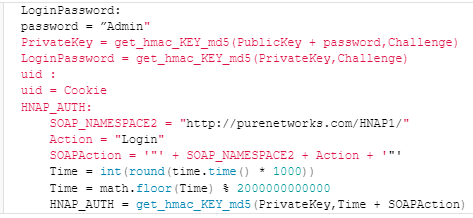

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni