Un avviso congiunto dell’agenzia di intelligence federale tedesca (BfV) e del Servizio di Intelligence Nazionale sudcoreano (NIS) ha rivelato un’operazione di cyber-spionaggio in corso che prende di mira il settore della difesa globale per conto del governo della Corea del Nord. Questi attacchi hanno lo scopo di rubare informazioni su tecnologie militari avanzate per modernizzare le armi convenzionali della Corea del Nord e sviluppare nuove capacità militari.

Cosa leggere

Attacco alla catena di fornitura

L’attacco ha coinvolto l’intrusione nei sistemi di un centro di ricerca per le tecnologie marittime e navali alla fine del 2022, eseguendo un attacco alla catena di fornitura tramite la compromissione dell’azienda incaricata della manutenzione del server web dell’organizzazione bersaglio. L’attaccante ha seguito una catena di attacchi che includeva il furto di credenziali SSH, l’abuso di strumenti legittimi, il movimento laterale nella rete e il tentativo di rimanere nascosto nell’infrastruttura.

Inganno Sociale

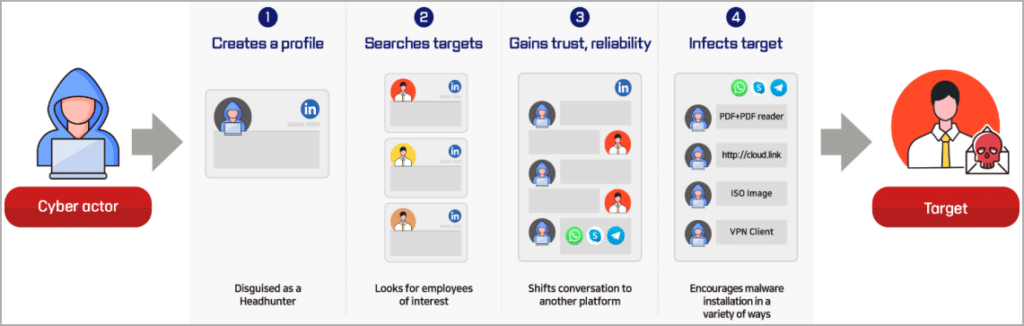

Un secondo esempio mostra come il gruppo Lazarus abbia utilizzato la tattica “Operation Dream Job” contro il settore della difesa, un metodo noto utilizzato dagli attori nordcoreani contro i dipendenti delle aziende di criptovalute e gli sviluppatori di software. In un caso, Lazarus ha creato un account su un portale di lavoro online usando dati personali falsi o rubati, curandolo nel tempo per connettersi con le persone giuste per i suoi obiettivi di inganno sociale.

Misure di sicurezza raccomandate

Le agenzie consigliano varie misure di sicurezza contro questi attacchi, tra cui limitare l’accesso dei fornitori di servizi IT ai sistemi necessari per la manutenzione remota, monitorare attentamente i log di accesso per rilevare eventi di accesso non autorizzato, utilizzare l’autenticazione a più fattori (MFA) su tutti gli account e adottare politiche di autenticazione utente rigorose per il sistema di gestione delle patch (PMS).

Per gli attacchi di ingegneria sociale, le agenzie raccomandano di formare i dipendenti sulle tattiche comuni e adottare il principio del privilegio minimo, limitando l’accesso dei dipendenti solo ai sistemi di cui hanno bisogno, migliorando così la postura di sicurezza generale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.