Sicurezza Informatica

Microsoft: Gli attacchi informatici degli Stati nazionali sono diventati sempre più distruttivi nel 2022

Tempo di lettura: 5 minuti. La volontà degli attori nazionali di condurre attacchi informatici distruttivi è fonte di grave preoccupazione, come rivela l’ultimo rapporto annuale sulla difesa digitale dell’azienda di Redmond

Il successo di attacchi informatici distruttivi e di alto profilo contro operatori di infrastrutture critiche nazionali (CNI) ha chiaramente attirato l’attenzione di attori sempre più aggressivi di minacce nazionali o di gruppi di minacce persistenti avanzate (APT), che li stanno incorporando costantemente nei loro libri di gioco come preziosa arma di guerra ibrida.

Nell’ultimo anno, gli attacchi rivolti alle CNI sono passati dal 20% di tutti gli attacchi da parte di Stati nazionali al 40%, secondo i dati ricavati dalla telemetria di Microsoft, rivelati il 4 novembre nel terzo rapporto annuale sulla difesa digitale di Microsoft. Parlando prima della pubblicazione del rapporto, Tom Burt, vicepresidente Microsoft per la sicurezza e la fiducia dei clienti, ha affermato che gran parte di questo aumento è chiaramente legato alla guerra in Ucraina. “Ma non è limitato solo agli sforzi della Russia in Ucraina. Abbiamo visto che tutti gli attori degli Stati-nazione stanno indirizzando sempre più le loro operazioni di spionaggio e di raccolta di informazioni verso le operazioni di infrastrutture critiche in tutto il mondo”, ha affermato.

Burt ha affermato che Microsoft ha visto gli attori nazionali diventare sempre più aggressivi nelle loro attività e, sebbene sia importante notare che la maggior parte degli attacchi informatici sostenuti dagli Stati nazionali sono ancora condotti allo scopo di raccogliere informazioni e intelligence e di rubare dati, causando pochi danni permanenti se non all’ego dei team di sicurezza, i crescenti volumi di attacchi altamente dirompenti e persino distruttivi sono chiaramente più problematici. “Certamente assistiamo anche ad attacchi distruttivi, ed è preoccupante che questi attacchi distruttivi non siano limitati all’Ucraina e agli sforzi della Russia in Ucraina, ma ne stiamo vedendo anche altri. Per esempio, attori iraniani che si impegnano in attacchi distruttivi, soprattutto contro Israele”, ha detto Burt. “La crescente volontà degli attori nazionali di utilizzare le armi informatiche per scopi distruttivi è chiaramente una tendenza, e una tendenza preoccupante”. In termini di vittimologia, i dati del rapporto mostrano che il Regno Unito rimane uno dei Paesi più bersagliati dagli attori nazionali, come ci si potrebbe ragionevolmente aspettare, ma gli Stati Uniti sono al centro delle attività più ostili con un certo margine. “In Cina, nell’ultimo anno abbiamo assistito a una vera e propria attenzione da parte degli attori cinesi nei confronti… della raccolta di informazioni nel Sud-Est asiatico in particolare, e direi nel Sud globale, paesi come la Namibia e le Mauritius, Trinidad e Tobago e altri”, ha detto Burt. “L’Iran, ancora una volta, si è concentrato sulle attività con Israele, ma… nel corso dell’anno abbiamo visto che sta espandendo attivamente la sua zona di operazioni al di fuori del Medio Oriente… in altre regioni”. “Con la Russia, l’attività è davvero globale, a seconda dei loro obiettivi di raccolta di informazioni. Certamente la maggior parte dei loro attacchi al di fuori dell’Ucraina… si sono concentrati sugli Stati Uniti. Ma abbiamo visto un’attenzione ai Paesi della Nato e soprattutto ai Paesi di confine come gli Stati baltici [Estonia, Lettonia e Lituania]. Abbiamo anche assistito a un aumento dell’attività nei Paesi nordici dopo l’annuncio dell’intenzione di un paio di questi Paesi di entrare nella Nato”, ha aggiunto. La crescente volontà degli attori nazionali di utilizzare le armi informatiche per scopi distruttivi è chiaramente una tendenza – e una tendenza preoccupante L’aumento dell’attività cinese è probabilmente una conseguenza di un regime più assertivo che cerca di stabilire un’influenza regionale sui vicini della Cina e di contrastare l’attività degli Stati Uniti nel Sud-est asiatico. È stato inoltre osservato che la Cina prende di mira i Paesi che hanno appoggiato o sottoscritto la sua Belt and Road Initiative. È noto che la Cina è diventata particolarmente abile nel trovare, compilare, accumulare e utilizzare gli zero-day, forse aiutata da una legge di recente introduzione che impone alle entità cinesi di segnalare al governo le vulnerabilità scoperte prima di condividerle.

La crescente assertività dell’Iran, intanto, fa seguito alla recente transizione di potere all’interno del regime dal presidente moderato Hassan Rouhani all’integralista Ibrahim Raisi. Come ha osservato Burt, gran parte delle sue attività sono rivolte a Israele, ma c’è anche la sensazione che l’Iran stia incrementando le operazioni informatiche contro i nemici percepiti dal regime per cercare di ottenere concessioni da Tel Aviv e Washington mentre gli sforzi diplomatici per rilanciare l’accordo sul nucleare – firmato dall’ex presidente Barack Obama nel 2015 – vacillano. L’altro attore nazionale molto attivo, la Corea del Nord, continua il suo ampio schema di attività, prendendo di mira le aziende aerospaziali per rubare la tecnologia, le organizzazioni giornalistiche e mediatiche e i gruppi cristiani di lingua coreana che sono schierati contro il regime, e le rapine di criptovalute per sostenere la sua economia vacillante. Anche la Corea del Nord è diventata più aggressiva nella sfera informatica quest’anno, in concomitanza con un periodo più aggressivo di test missilistici. Anche Microsoft ha riferito dell’attività dei mercenari informatici. Forse il più famoso di questi è lo sviluppatore di spyware israeliano NSO Group, caduto in disgrazia, ma all’inizio del 2022 Microsoft ha denunciato la società DSIRF, con sede in Austria, che avrebbe venduto un malware chiamato Subzero, utilizzato per attacchi in tutto il mondo, anche contro il Regno Unito. “Un mondo in cui le aziende del settore privato creano e vendono armi informatiche è più pericoloso per i consumatori, le aziende di ogni dimensione e i governi. Questi strumenti offensivi possono essere utilizzati in modi incompatibili con le norme e i valori del buon governo e della democrazia. Microsoft ritiene che la protezione dei diritti umani sia un obbligo fondamentale, che noi prendiamo sul serio limitando la “sorveglianza come servizio” in tutto il mondo”, ha dichiarato Microsoft. Microsoft ha valutato che alcuni attori statali, in regimi democratici e autoritari, esternalizzano lo sviluppo o l’uso della tecnologia “surveillance as a service”. In questo modo evitano la responsabilità e la supervisione, oltre ad acquisire capacità che sarebbe difficile sviluppare in modo autonomo”.

Crimini informatici a scopo di lucro in aumento

Il fatto che l’attività degli Stati nazionali sia al centro di molte attività di alto profilo nel mondo della sicurezza informatica non sorprende, ma questo non va assolutamente a scapito delle attività criminali informatiche più quotidiane e finanziariamente motivate, che sono probabilmente più preoccupanti per l’organizzazione media dell’utente finale. Il rapporto sulla difesa digitale di Microsoft per il 2022 ha rilevato che, in generale, la criminalità informatica ha continuato la sua traiettoria ascendente nel 2022, in quanto l'”industrializzazione” dell’economia criminale clandestina abbassa le barriere d’ingresso, consentendo a persone che altrimenti non sarebbero state attratte dalla sua morsa un maggiore accesso agli strumenti e alle infrastrutture di hacking. Ciò è evidente soprattutto nella rapida crescita del ransomware as a service (RaaS), ma Microsoft ha dichiarato di aver osservato anche una crescita costante anno su anno dei volumi di e-mail di phishing, con la pandemia Covid-19 meno diffusa come esca, sostituita dalla guerra in Ucraina, e un aumento “sconcertante” di e-mail che si spacciano per organizzazioni legittime che cercano donazioni di criptovaluta per sostenere i civili e i rifugiati ucraini.

Il rapporto completo di 112 pagine, che è ora disponibile per il download integrale, include anche più informazioni che mai sulle misure che le organizzazioni possono adottare per proteggersi dagli attacchi informatici. Come sempre, la cosa più efficace che si possa fare è concentrarsi sulle basi: attivare l’autenticazione multifattoriale (MFA) per proteggere gli account chiave; applicare le patch in modo rapido e frequente; essere consapevoli di chi può fare cosa sui sistemi aziendali; investire in soluzioni di sicurezza aggiornate, in particolare per gli endpoint, nell’intelligence sulle minacce, nella formazione e nella cultura del personale. Secondo Microsoft, le protezioni di base possono ancora sventare il 98% degli attacchi.

Sicurezza Informatica

Vulnerabilità RCE zero-day nei router D-Link EXO AX4800

Un gruppo di ricercatori di SSD Secure Disclosure ha scoperto una vulnerabilità critica nei router D-Link EXO AX4800 (DIR-X4860), che consente l’esecuzione di comandi remoti non autenticati (RCE). Questa falla può portare a compromissioni complete dei dispositivi da parte di aggressori con accesso alla porta HNAP (Home Network Administration Protocol).

Dettagli sulla vulnerabilità

Il router D-Link DIR-X4860 è un dispositivo Wi-Fi 6 ad alte prestazioni, capace di raggiungere velocità fino a 4800 Mbps e dotato di funzionalità avanzate come OFDMA, MU-MIMO e BSS Coloring. Nonostante sia molto popolare in Canada e venduto a livello globale, il dispositivo presenta una vulnerabilità che può essere sfruttata per ottenere privilegi elevati e eseguire comandi come root.

La vulnerabilità è presente nella versione firmware DIRX4860A1_FWV1.04B03. Gli aggressori possono combinare un bypass di autenticazione con l’esecuzione di comandi per compromettere completamente il dispositivo.

Processo di sfruttamento

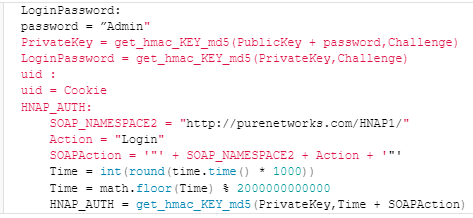

Il team di SSD ha pubblicato un proof-of-concept (PoC) dettagliato che illustra il processo di sfruttamento della vulnerabilità:

- Accesso alla porta HNAP: Solitamente accessibile tramite HTTP (porta 80) o HTTPS (porta 443) attraverso l’interfaccia di gestione remota del router.

- Richiesta di login HNAP: Un attacco inizia con una richiesta di login HNAP appositamente creata, che include un parametro chiamato ‘PrivateLogin’ impostato su “Username” e un nome utente “Admin”.

- Risposta del router: Il router risponde con una sfida, un cookie e una chiave pubblica, utilizzati per generare una password di login valida per l’account “Admin”.

- Bypass dell’autenticazione: Una successiva richiesta di login con l’header HNAP_AUTH e la password generata consente di bypassare l’autenticazione.

- Iniezione di comandi: Una vulnerabilità nella funzione ‘SetVirtualServerSettings’ permette l’iniezione di comandi tramite il parametro ‘LocalIPAddress’, eseguendo il comando nel contesto del sistema operativo del router.

Fonte: SSD Secure Disclosure

Fonte: SSD Secure Disclosure

Nel frattempo, è consigliato agli utenti del DIR-X4860 di disabilitare l’interfaccia di gestione remota del dispositivo per prevenire possibili sfruttamenti.

Sicurezza Informatica

SEC: “notificare la violazione dei dati entro 30 giorni”

Tempo di lettura: 2 minuti. La SEC richiede alle istituzioni finanziarie di notificare le violazioni dei dati agli individui interessati entro 30 giorni

La Securities and Exchange Commission (SEC) ha adottato emendamenti al Regolamento S-P, obbligando le istituzioni finanziarie a divulgare gli incidenti di violazione dei dati agli individui interessati entro 30 giorni dalla scoperta. Questi emendamenti mirano a modernizzare e migliorare la protezione delle informazioni finanziarie individuali dalle violazioni dei dati e dall’esposizione a parti non affiliate.

Dettagli delle modifiche al Regolamento S-P

Il Regolamento S-P, introdotto nel 2000, stabilisce come alcune entità finanziarie devono trattare le informazioni personali non pubbliche dei consumatori, includendo lo sviluppo e l’implementazione di politiche di protezione dei dati, garanzie di riservatezza e sicurezza, e protezione contro minacce anticipate. Gli emendamenti adottati questa settimana coinvolgono vari tipi di aziende finanziarie, tra cui broker-dealer, società di investimento, consulenti per gli investimenti registrati e agenti di trasferimento.

Principali cambiamenti introdotti

- Notifica agli individui interessati entro 30 giorni: Le organizzazioni devono notificare agli individui se le loro informazioni sensibili sono state o potrebbero essere state accessibili o utilizzate senza autorizzazione, fornendo dettagli sull’incidente, sui dati violati e sulle misure protettive adottate. L’esenzione si applica se le informazioni non sono previste causare danni sostanziali o inconvenienti agli individui esposti.

- Sviluppo di politiche e procedure scritte per la risposta agli incidenti: Le organizzazioni devono sviluppare, implementare e mantenere politiche e procedure scritte per un programma di risposta agli incidenti, includendo procedure per rilevare, rispondere e recuperare da accessi non autorizzati o dall’uso delle informazioni dei clienti.

- Estensione delle regole di salvaguardia e smaltimento: Queste regole si applicano a tutte le informazioni personali non pubbliche, comprese quelle ricevute da altre istituzioni finanziarie.

- Documentazione della conformità: Le organizzazioni devono documentare la conformità con le regole di salvaguardia e smaltimento, escludendo i portali di finanziamento.

- Allineamento della consegna annuale dell’avviso sulla privacy con il FAST Act: Questo prevede esenzioni in determinate condizioni.

- Estensione delle regole agli agenti di trasferimento registrati presso la SEC o altre agenzie regolatrici.

Implementazione e tempistiche

Gli emendamenti entreranno in vigore 60 giorni dopo la pubblicazione nel Federal Register, la rivista ufficiale del governo federale degli Stati Uniti. Le organizzazioni più grandi avranno 18 mesi per conformarsi dopo la pubblicazione, mentre le entità più piccole avranno due anni.

Implicazioni e obiettivi

Questi aggiornamenti rappresentano una risposta alla trasformazione significativa della natura, scala e impatto delle violazioni dei dati negli ultimi 24 anni. Gary Gensler, presidente della SEC, ha dichiarato che questi emendamenti forniscono aggiornamenti cruciali a una regola adottata per la prima volta nel 2000, contribuendo a proteggere la privacy dei dati finanziari dei clienti.

Inoltre, la SEC ha introdotto nuove regole a dicembre, richiedendo a tutte le società pubbliche di divulgare eventuali violazioni che abbiano influito materialmente o che siano ragionevolmente probabili influire materialmente sulla strategia aziendale, sui risultati operativi o sulla condizione finanziaria.

Sicurezza Informatica

Kinsing sfrutta nuove vulnerabilità per espandere botnet cryptojacking

Tempo di lettura: 2 minuti. Il gruppo Kinsing sfrutta nuove vulnerabilità per espandere la botnet di cryptojacking, prendendo di mira sistemi Linux e Windows.

Il gruppo di cryptojacking Kinsing ha dimostrato la capacità di evolversi e adattarsi rapidamente, integrando nuove vulnerabilità nel proprio arsenale per espandere la botnet. Questi attacchi, documentati da Aqua Security, mostrano come Kinsing continui a orchestrare campagne di mining di criptovalute illegali dal 2019.

Campagne e vulnerabilità sfruttate

Kinsing utilizza il malware noto come H2Miner per compromettere i sistemi e inserirli in una botnet di mining di criptovalute. Dal 2020, Kinsing ha sfruttato varie vulnerabilità, tra cui:

- Apache ActiveMQ, Log4j, NiFi

- Atlassian Confluence

- Citrix, Liferay Portal

- Linux

- Openfire, Oracle WebLogic Server, SaltStack

Oltre a queste vulnerabilità, Kinsing ha utilizzato configurazioni errate di Docker, PostgreSQL e Redis per ottenere l’accesso iniziale ai sistemi, trasformandoli poi in botnet per il mining di criptovalute.

Metodi di attacco e infrastruttura

L’infrastruttura di attacco di Kinsing si suddivide in tre categorie principali: server iniziali per la scansione e lo sfruttamento delle vulnerabilità, server di download per lo staging dei payload e degli script, e server di comando e controllo (C2) che mantengono il contatto con i server compromessi. Gli indirizzi IP dei server C2 risolvono in Russia, mentre quelli utilizzati per scaricare script e binari si trovano in paesi come Lussemburgo, Russia, Paesi Bassi e Ucraina.

Strumenti e tecniche di evasione

Kinsing utilizza diversi strumenti per sfruttare i server Linux e Windows, inclusi script shell e Bash per i server Linux e script PowerShell per i server Windows. Il malware disabilita i servizi di sicurezza e rimuove i miner rivali già installati sui sistemi. Le campagne di Kinsing mirano principalmente alle applicazioni open-source, con una preferenza per le applicazioni runtime, i database e le infrastrutture cloud.

Categorie di programmi utilizzati

L’analisi dei reperti ha rivelato tre categorie distinte di programmi utilizzati da Kinsing:

- Script di Tipo I e Tipo II: utilizzati dopo l’accesso iniziale per scaricare componenti di attacco, eliminare la concorrenza e disabilitare le difese.

- Script ausiliari: progettati per ottenere l’accesso iniziale sfruttando vulnerabilità e disabilitando componenti di sicurezza specifici.

- Binari: payload di seconda fase che includono il malware principale Kinsing e il crypto-miner per minare Monero.

Prevenzione e misure proattive

Per prevenire minacce come Kinsing, è cruciale implementare misure proattive come il rafforzamento delle configurazioni di sicurezza prima del deployment. Proteggere le infrastrutture cloud e i sistemi runtime può ridurre significativamente il rischio di compromissioni.

Il gruppo Kinsing continua a rappresentare una minaccia significativa nel panorama della sicurezza informatica, dimostrando la capacità di adattarsi e sfruttare rapidamente nuove vulnerabilità. La protezione contro queste minacce richiede misure di sicurezza robuste e aggiornamenti continui delle configurazioni di sistema.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica1 settimana fa

Robotica1 settimana faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Inchieste4 giorni fa

Inchieste4 giorni faMelinda lascia la Bill Gates Foundation e ritira 12,5 Miliardi di Dollari

L'Altra Bolla5 giorni fa

L'Altra Bolla5 giorni faDiscord celebra il nono compleanno con aggiornamenti e Giveaway

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faNuovo attacco “Pathfinder” alle CPU Intel: è il nuovo Spectre?

Economia1 settimana fa

Economia1 settimana faChi sarà il successore di Tim Cook in Apple?

Sicurezza Informatica1 settimana fa

Sicurezza Informatica1 settimana faBogusBazaar falsi e-commerce usati per una truffa da 50 milioni