Sommario

Proofpoint ha recentemente osservato un aumento dell’uso abusivo dei tunnel TryCloudflare per la distribuzione di malware, in particolare trojan di accesso remoto (RAT) e queste attività sono finanziariamente motivate e utilizzano le funzionalità di Cloudflare per mascherare le operazioni dannose.

Panoramica dell’Attività

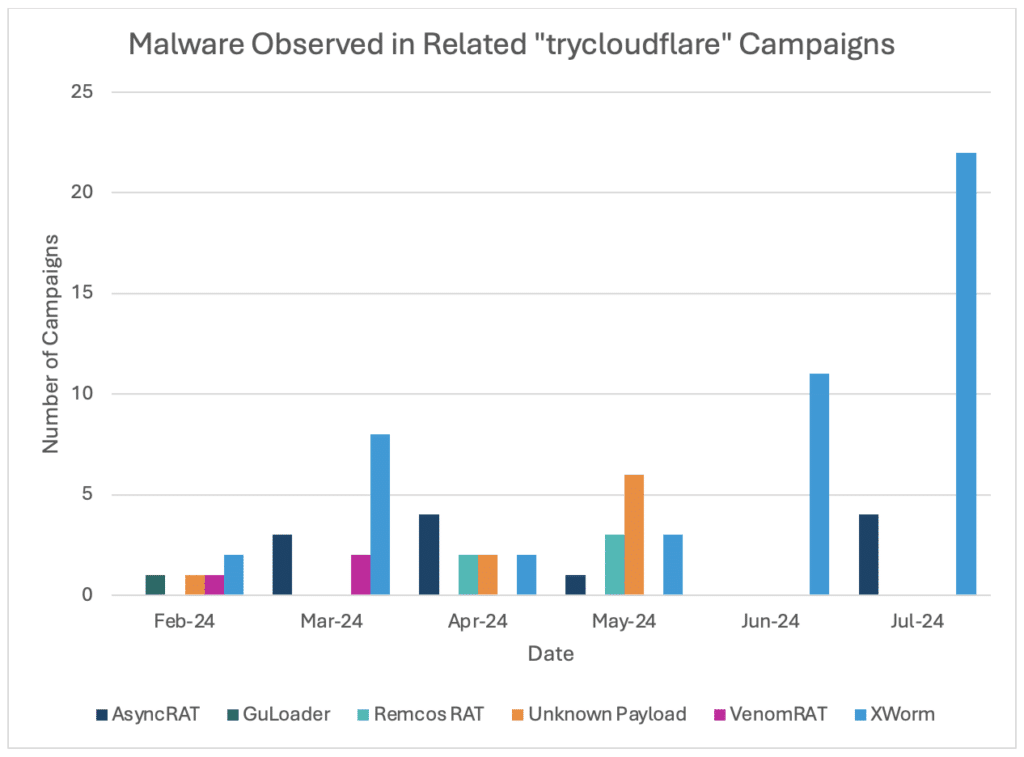

Dal febbraio 2024, Proofpoint ha monitorato un cluster di attività cybercriminale che sfrutta i tunnel TryCloudflare per la consegna di malware. Questa funzionalità permette agli aggressori di creare un tunnel temporaneo senza la necessità di un account. I tunnel offrono un modo per accedere in remoto a dati e risorse non presenti nella rete locale, similmente a un VPN o un protocollo SSH.

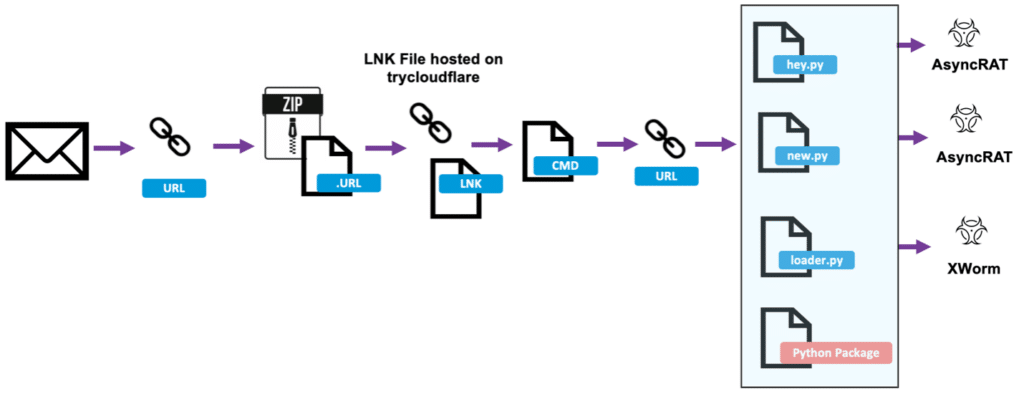

L’attività ha mostrato un picco tra maggio e luglio 2024, con molte campagne che hanno portato alla distribuzione di Xworm, un trojan di accesso remoto. Le campagne tipiche includono messaggi con un URL o un allegato che porta a un file .URL. Una volta eseguito, questo file stabilisce una connessione a un file share esterno tramite WebDAV per scaricare un file LNK o VBS, che a sua volta esegue uno script BAT o CMD per scaricare un pacchetto di installazione Python e una serie di script Python che portano all’installazione del malware.

Malware osservato

Le campagne recenti hanno distribuito principalmente Xworm, ma in passato sono stati osservati anche AsyncRAT, VenomRAT, GuLoader e Remcos. Questi malware vengono spesso distribuiti in volumi elevati, con campagne che variano da centinaia a decine di migliaia di messaggi, influenzando migliaia di organizzazioni globalmente. I temi dei messaggi esca variano ma tipicamente includono argomenti rilevanti per il business come fatture, richieste di documenti, consegne di pacchi e tasse.

Tecniche di Offuscamento

Mentre le tattiche, le tecniche e le procedure (TTP) rimangono costanti, gli aggressori hanno modificato diverse parti della catena di attacco per aumentare la sofisticazione e l’evasione delle difese. Ad esempio, le campagne iniziali utilizzavano pochi o nessun metodo di offuscamento nei loro script di supporto. Tuttavia, a partire da giugno, gli aggressori hanno iniziato a incorporare tecniche di offuscamento nei loro codici.Script di supporto senza offuscamento (esempio di campagna di maggio 2024)Script di supporto con offuscamento (esempio di campagna di giugno 2024)

Implicazioni e raccomandazioni

L’uso dei tunnel TryCloudflare permette agli attori delle minacce di utilizzare infrastrutture temporanee per scalare le loro operazioni, rendendo più difficile per i difensori e le misure di sicurezza tradizionali, come le blocklist statiche, rilevare e bloccare queste attività. Gli attacchi richiedono un’interazione significativa della vittima per attivare il payload finale, dando più opportunità di identificare attività sospette e interrompere la catena di attacco.

Proofpoint raccomanda alle organizzazioni di limitare l’uso di Python e Java se non necessario per le funzioni lavorative, poiché gli attaccanti usano spesso pacchetti software per garantire che il malware possa essere eseguito su host che non hanno precedentemente installato Python o Java.

Esempi di campagne

Campagna AsyncRAT/Xworm del 28 maggio 2024

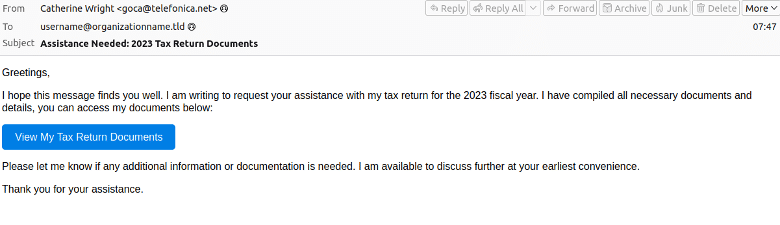

Questa campagna ha utilizzato temi legati alle tasse del 2023 e ha mirato a organizzazioni nei settori legale e finanziario con meno di 50 messaggi in totale.

Email esca del 28 maggio 2024 usando temi legati alle tasse del 2023

Catena di Attacco del 28 maggio 2024Catena di attacco del 28 maggio 2024

Campagna AsyncRAT/Xworm dell’11 luglio 2024

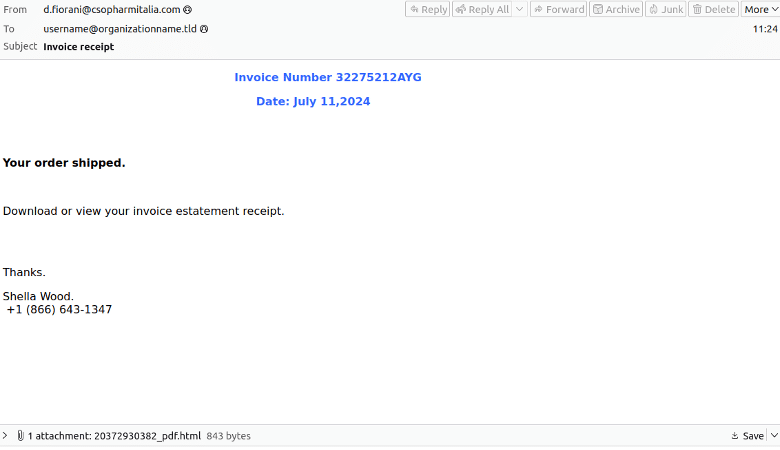

Questa campagna ha incluso oltre 1.500 messaggi mirati a organizzazioni nei settori finanziario, manifatturiero, tecnologico e altri.

Email esca dell’11 luglio utilizzando temi di fatturazione degli ordini

Catena di Attacco dell’11 luglio 2024Catena di attacco dell’11 luglio 2024

L’uso abusivo dei tunnel Cloudflare da parte degli attori delle minacce rappresenta una sfida significativa per la sicurezza informatica. Le organizzazioni devono adottare misure proattive per rilevare e mitigare queste minacce, limitando l’accesso a servizi di condivisione file esterni e monitorando attentamente le attività sospette.