Sommario

Negli ultimi giorni, una serie di vulnerabilità critiche ha messo in allerta aziende e utenti in tutto il mondo. Dalla falla zero-day su dispositivi SonicWall SMA1000, fino ai malware che sfruttano Telegram, il panorama della sicurezza digitale è più complesso che mai. Questo articolo analizza cinque casi emblematici per comprendere i rischi e le azioni necessarie per proteggersi.

SonicWall SMA1000: Una vulnerabilità critica nel cuore delle reti aziendali

SonicWall ha recentemente segnalato una vulnerabilità zero-day (CVE-2025-23006) che interessa i dispositivi SMA1000, utilizzati per accesso remoto sicuro alle reti aziendali. La falla, valutata con un punteggio CVSS di 9.8, consente a un attaccante remoto di eseguire comandi arbitrari sul sistema.

Nonostante il rilascio di un aggiornamento firmware (12.4.3-02854), molti dispositivi rimangono esposti, con oltre 2.300 unità rilevate online tramite Shodan. Questo problema è particolarmente grave poiché i dispositivi SonicWall sono spesso impiegati in settori critici, come il governo e i servizi essenziali.

Palo Alto Networks: La sindrome del “PANdora’s Box”

Un’analisi sui firewall di Palo Alto Networks ha rivelato vulnerabilità gravi nel firmware di tre modelli (PA-3260, PA-1410, e PA-415). Questi difetti, noti come PANdora’s Box, includono bypass di Secure Boot e vulnerabilità UEFI che consentono esecuzione di codice malevolo.

Tra le falle più rilevanti figurano il BootHole (CVE-2020-10713) e altre che sfruttano il firmware InsydeH2O, minando la sicurezza di base del sistema. L’azienda Eclypsium sottolinea come questi problemi riflettano l’urgenza di aggiornamenti regolari e monitoraggio costante dei dispositivi.

WordPress: vulnerabilità nei plugin immobiliari

Un attacco zero-day ha colpito plugin WordPress premium per il settore immobiliare, come Estatik Pro e Essential Real Estate. Questi plugin, ampiamente utilizzati per gestire liste di proprietà, sono stati compromessi da vulnerabilità che consentono agli attaccanti di:

- Caricare file malevoli sul server, bypassando i controlli di sicurezza.

- Accedere a informazioni sensibili, come credenziali di amministratori e dati di pagamento degli utenti.

Secondo i ricercatori, la falla interessa oltre 35.000 siti web che utilizzano questi plugin, mettendo a rischio sia i proprietari dei siti che i loro utenti. WordPress ha rilasciato patch di emergenza, ma molti utenti continuano a utilizzare versioni non aggiornate, rendendo le loro piattaforme vulnerabili.

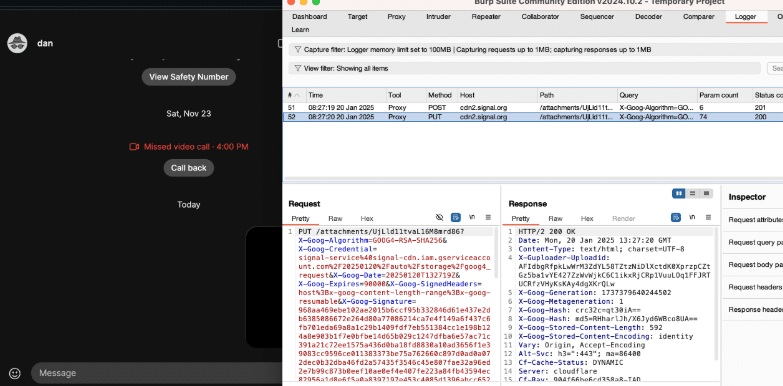

Cloudflare: una falla nei CDN rivela dati degli utenti

Cloudflare, noto provider di Content Delivery Network (CDN), è stato coinvolto in un problema di sicurezza che esponeva la posizione degli utenti tramite applicazioni di chat sicure come WhatsApp e Signal. La falla, legata alla gestione delle richieste TLS Session Resumption, consentiva agli attaccanti di determinare la posizione IP degli utenti, compromettendo la loro privacy.

Questo problema è particolarmente preoccupante per gli utenti che utilizzano app di messaggistica crittografata per scopi sensibili, come attivisti, giornalisti o persone in Paesi repressivi. Cloudflare ha risposto rapidamente rilasciando aggiornamenti per mitigare il rischio, ma l’incidente evidenzia quanto sia cruciale monitorare continuamente i servizi cloud.

Telegram: malware distribuiti tramite falsi CAPTCHA

Una nuova campagna di attacco utilizza falsi CAPTCHA su Telegram per indurre gli utenti a eseguire comandi PowerShell dannosi. I truffatori sfruttano l’immagine del creatore di Silk Road, Ross Ulbricht, recentemente graziato, per attirare le vittime in canali Telegram che simulano un processo di verifica di identità chiamato “Safeguard”.

Il processo spinge gli utenti a copiare ed eseguire un comando PowerShell, che scarica e installa un malware. Questo codice include un loader di Cobalt Strike, strumento comunemente usato per attacchi ransomware e furti di dati. Telegram ha dichiarato di monitorare attivamente la situazione e di rimuovere i contenuti dannosi, ma l’episodio mette in luce quanto sia importante diffidare di link o istruzioni non verificate.

Sicurezza sempre più vulnerabile

Questi eventi dimostrano come le vulnerabilità di sistemi, software e servizi critici continuino a rappresentare una minaccia per la sicurezza digitale. I casi analizzati – dai dispositivi SonicWall ai plugin WordPress, passando per le falle in Cloudflare e gli attacchi tramite Telegram – evidenziano un panorama sempre più complesso in cui le aziende e gli utenti devono navigare.

Le vulnerabilità zero-day sono particolarmente pericolose perché spesso vengono sfruttate prima che una patch possa essere distribuita. La rapidità con cui le organizzazioni reagiscono, come nel caso di SonicWall e Cloudflare, è cruciale per mitigare i danni. Tuttavia, anche gli utenti finali e i responsabili IT devono essere vigili, applicando aggiornamenti regolari e adottando misure proattive.

Misure di prevenzione per aziende e utenti

- Aggiornamenti regolari:

- Applicare immediatamente le patch di sicurezza rilasciate dai produttori.

- Automatizzare il processo di aggiornamento per evitare ritardi.

- Monitoraggio continuo:

- Utilizzare strumenti di monitoraggio della rete per identificare comportamenti anomali.

- Implementare soluzioni come IDS/IPS per rilevare intrusioni.

- Formazione sulla sicurezza:

- Sensibilizzare i dipendenti sui rischi legati al phishing e agli attacchi social engineering, come i falsi CAPTCHA su Telegram.

- Implementare politiche aziendali che limitino l’accesso ai file o alle applicazioni non verificati.

- Backup e piani di emergenza:

- Mantenere backup aggiornati e protetti per ripristinare i dati in caso di attacco ransomware.

- Sviluppare e testare regolarmente piani di risposta agli incidenti.

- Miglioramento dell’infrastruttura:

- Investire in firewall e software di sicurezza aggiornati, come evidenziato dai problemi nei dispositivi SonicWall e Palo Alto.

- Adottare misure di sicurezza avanzate, come crittografia e autenticazione multi-fattore.

Il ruolo degli utenti finali

Anche gli utenti comuni hanno un ruolo importante nella difesa contro le minacce digitali. Evitare di eseguire comandi o file da fonti sconosciute, come nei falsi CAPTCHA su Telegram, è essenziale. Inoltre, è importante mantenere software, browser e app sempre aggiornati per ridurre il rischio di exploit.

Una lezione di vigilanza

Questi attacchi ricordano che la sicurezza digitale è un obiettivo in costante evoluzione. Le aziende devono investire in tecnologie e formazione per proteggere le loro reti, mentre gli utenti devono adottare un comportamento prudente per navigare in sicurezza online. Solo attraverso uno sforzo congiunto sarà possibile mitigare l’impatto delle minacce future.