Negli ultimi giorni una notizia ha iniziato a circolare in modo virale: sui telefoni Samsung, in particolare sui modelli più economici e di fascia media, sarebbe preinstallata in modo silenzioso una sorta di spyware israeliano impossibile da rimuovere. Il dito è puntato su un componente di sistema chiamato AppCloud, individuato soprattutto sui Galaxy A e M venduti in alcune aree del mondo e subito ribattezzato “backdoor” nei post più allarmistici. Come spesso accade, la realtà è più complessa delle semplificazioni social: tra marketing aggressivo, bloatware, raccolta massiva di dati e un ecosistema israeliano da anni al centro di scandali sulla sorveglianza digitale, AppCloud rappresenta un rischio concreto per la privacy, ma dentro un quadro che va ricostruito con lucidità, senza cedere né al complottismo né alla minimizzazione.

Cosa leggere

Cos’è davvero Appcloud di Samsung

Per capire il caso, bisogna partire da una domanda semplice: cos’è AppCloud?

Non si tratta di una classica app visibile nel cassetto applicazioni, ma di un servizio di sistema preinstallato su molti smartphone Samsung, nato come “motore di personalizzazione” e canale di distribuzione di app promozionali. Tecnicamente è un componente sviluppato da ironSource/Aura, società fondata in Israele e poi confluita nell’ecosistema di Unity, che da anni fornisce soluzioni di monetizzazione e distribuzione software ai produttori di dispositivi.

In teoria AppCloud dovrebbe limitarsi a suggerire app “utili” in base al modello del telefono, al paese e alle abitudini di utilizzo. In pratica, diverse analisi indipendenti hanno evidenziato che il servizio è in grado di installare app di terze parti senza un consenso chiaro, raccogliere dati comportamentali, identificativi di dispositivo e informazioni sulla connessione, al fine di perfezionare il profiling commerciale.

Per questo molti esperti di sicurezza e associazioni per i diritti digitali non lo considerano un semplice “servizio di personalizzazione”, ma una forma di bloatware invasivo, con comportamenti che sfiorano – o sconfinano – nel modello spyware dal punto di vista della raccolta dati. Il problema principale non è solo quello che AppCloud fa, ma come lo fa: la presenza è poco trasparente, la privacy policy è difficilmente accessibile, l’applicazione viene spesso preinstallata senza un consenso esplicito e, su molti modelli, non è disinstallabile, ma al massimo disattivabile. In alcune regioni, dopo gli aggiornamenti di sistema, può riattivarsi autonomamente, riprendendo a funzionare come se nulla fosse.

L’allarme sullo “spyware israeliano” nascosto nei Galaxy

Da qui nasce la narrativa, oggi esplosa sui social, della “spyware israeliana preinstallata sui Samsung”. Il racconto si appoggia su tre elementi che, messi insieme, alimentano il sospetto: l’origine israeliana dello sviluppatore, la natura intrusiva del servizio e la storia recente dell’industria tech israeliana, che ha prodotto strumenti di sorveglianza come Pegasus, lo spyware di NSO Group finito al centro di inchieste globali per il suo utilizzo contro giornalisti, attivisti e oppositori politici.

‼️ Unremovable Israeli Spyware Found on Samsung Devices

— International Cyber Digest (@IntCyberDigest) November 14, 2025

Samsung faces backlash over AppCloud, an Israeli-developed app pre-installed on budget Galaxy A and M series devices.

Investigations reveal the app is embedded in the operating system, preventing full removal. Even when… pic.twitter.com/QWkc9od9yg

Nel discorso pubblico, questi tasselli vengono collegati in una linea diretta: se un’app israeliana è nascosta nel sistema, non si può escludere che sia stata pensata non solo per profilare consumatori, ma anche per monitorare giornalisti, attivisti o dissidenti in contesti politicamente sensibili.

La verità è che oggi non esistono prove pubbliche che AppCloud venga usata per operazioni di sorveglianza militare o intelligence su larga scala, ma l’architettura del servizio – privilegi di sistema, opacità, difficoltà di rimozione, partnership con produttori – è perfettamente compatibile con scenari di abuso, soprattutto in aree del mondo dove i diritti digitali sono meno tutelati.

An’app piena di misteri: cosa ha verificato Matrice Digitale

Davanti a questo allarme, Matrice Digitale ha effettuato verifiche concrete su alcuni Galaxy di fascia media della serie A55, modelli circolanti sul mercato italiano come riferimento per l’utente comune.

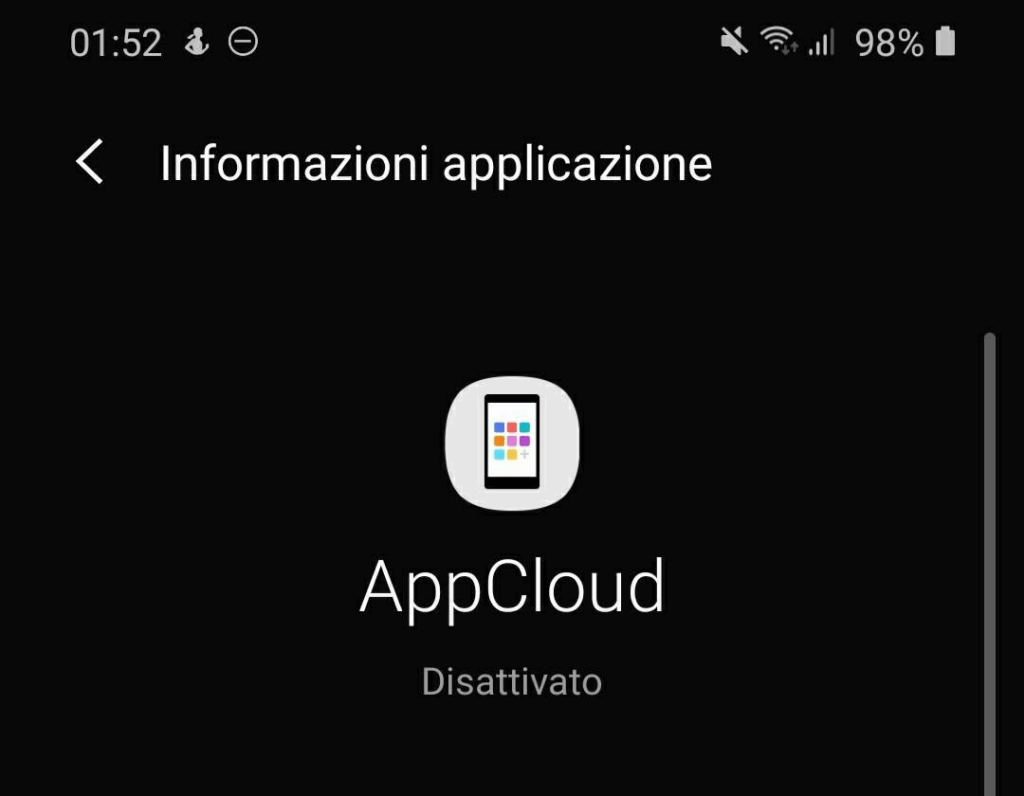

Nei test condotti su dispositivi di nuova generazione non è stata rilevata alcuna preinstallazione evidente di AppCloud con quel nome visibile nella lista delle applicazioni. Questo non significa che il problema non esista, ma indica che il fenomeno, per come è stato descritto nelle versioni più estremiste, non è uniforme a livello globale e non riguarda allo stesso modo tutte le unità vendute in Europa. Discorso diverso invece in un Galaxy A25 dove è stata rilevata e poi disattivata.

Resta però un punto fondamentale: se un utente dovesse trovare nei menu Impostazioni > App un servizio chiamato AppCloud, Galaxy AppCloud o con un nome molto simile, collegato a parametri di personalizzazione, suggerimenti di app o installazione di software di terze parti, la prima misura di buon senso è disattivarlo.

In molti casi non è possibile eliminarlo del tutto, proprio perché si tratta di un componente di sistema, ma è spesso possibile disabilitarlo, bloccarne l’esecuzione in background, revocare i permessi e impedirne l’uso dei dati mobili, riducendo la superficie di rischio.

Dai paesi del sud globale al mediterraneo: una geografia del rischio

Uno degli aspetti più interessanti – e preoccupanti – del caso AppCloud è la sua dimensione geografica. Diverse inchieste di ONG e osservatori dei diritti digitali indicano che l’app viene preinstallata con maggiore frequenza sui Galaxy A e M venduti in aree come il Medio Oriente, il Nord Africa e alcune regioni dell’Asia meridionale, dove la combinazione tra forte penetrazione di smartphone Samsung e debolezza delle tutele normative rende gli utenti particolarmente vulnerabili. In questi paesi, AppCloud è descritta come un software profondamente integrato nell’OS, praticamente impossibile da rimuovere senza ricorrere a procedure avanzate (root, flash del firmware) che fanno decadere la garanzia e possono compromettere la sicurezza del dispositivo. Allo stesso tempo, le organizzazioni che monitorano la regione sottolineano come Israele e gli alleati occidentali utilizzino da anni l’infrastruttura digitale – telecomunicazioni, smartphone, piattaforme online – come strumento di intelligence e controllo politico. In questo contesto, la presenza di un’app israeliana ad alto accesso dati, installata in modo opaco su milioni di telefoni, viene letta come un rischio strategico, non solo come una questione di pubblicità aggressiva. Se così fosse, AppCloud potrebbe essere interpretata come una potenziale backdoor di area, utile per agire su mercati dove la presenza diretta dei servizi di intelligence alleati non è strutturata come negli Stati Uniti o nell’Europa occidentale. È una lettura che al momento resta in larga parte speculativa, ma poggia su elementi storici e tecnici che non possono essere liquidati come pura fantasia complottista.

Tra marketing aggressivo e sorveglianza: la sottile linea del bloatware

C’è però un altro pezzo del puzzle da considerare: la logica industriale di Samsung.

Negli ultimi anni il margine sui dispositivi hardware si è assottigliato, soprattutto nella fascia medio-bassa, dove la concorrenza dei produttori cinesi è feroce. Molti brand hanno iniziato a monetizzare i telefoni anche dopo la vendita, riempiendoli di bloatware, servizi pubblicitari, app consigliate, banner nella schermata di blocco, notifica “suggerite”. In questo scenario, AppCloud si inserisce come strumento di monetizzazione post-vendita, un modo per trasformare ogni telefono in un canale di distribuzione app controllato dal produttore e dai suoi partner commerciali. Alcune testate specializzate e analisti sostengono che, al netto delle sue origini israeliane, AppCloud sia “solo” una piattaforma di marketing iperinvasiva, pensata per spingere installazioni sponsorizzate e raccogliere dati da rivendere nel circuito pubblicitario, senza un disegno esplicito di intelligence.

Ma è proprio qui che si colloca il punto più delicato: nel mondo digitale di oggi, la linea che separa il marketing dalla sorveglianza è sempre più sottile. Una piattaforma capace di monitorare abitudini d’uso, geolocalizzazione, preferenze app, tempi di connessione e identità di dispositivo è allo stesso tempo un sogno per gli inserzionisti e un tesoro per qualunque attore di intelligence interessato a mappare reti sociali, comportamenti e spostamenti.

La difesa “è solo pubblicità” non regge più di fronte a un contesto in cui la profilazione commerciale è diventata di fatto infrastruttura di sorveglianza potenziale, soprattutto quando manca trasparenza, consenso informato e reale possibilità di opt-out.

Cosa può fare davvero l’utente Samsung oggi

Alla luce di tutto questo, la domanda pratica è inevitabile: chi usa un Galaxy deve preoccuparsi subito?

La risposta, oggi, è duplice. Da un lato, non ci sono elementi per parlare di una emergenza immediata sui dispositivi venduti in Europa come se fossero tutti sotto controllo diretto di un servizio di intelligence straniero. Dall’altro, sarebbe irresponsabile ignorare il fatto che AppCloud – dove presente – rappresenta un rischio concreto per la privacy e un esempio perfetto di come la catena del valore degli smartphone si spinga ben oltre l’acquisto iniziale. La prudenza suggerisce alcune linee guida: controllare periodicamente la lista completa delle app (inclusi i servizi di sistema), disattivare o limitare tutto ciò che appare superfluo, revocare i permessi non necessari, monitorare l’attività in background e, per gli utenti più esperti, valutare l’uso di strumenti avanzati come ADB per rimuovere bloatware indesiderati senza compromettere la stabilità del sistema.

Ma la verità è che, anche seguendo tutte le buone pratiche individuali, il problema è strutturale: riguarda il modo in cui i produttori di dispositivi stringono accordi con aziende terze per monetizzare i dati, il modo in cui questi accordi vengono nascosti sotto etichette innocue, e il modo in cui le autorità nazionali ed europee accettano o tollerano questi meccanismi senza imporre standard più severi di trasparenza e controllo.

Perché questa storia riguarda molto più di un’app nascosta

La vicenda AppCloud non è solo una curiosità tecnica per addetti ai lavori, ma un caso emblematico del nostro tempo. Dimostra come una singola applicazione, quasi invisibile agli occhi dell’utente, possa diventare il crocevia di interessi che vanno dal marketing aggressivo alla sorveglianza geopolitica, passando per la monetizzazione spinta dei dati personali nelle regioni più vulnerabili del pianeta. Per chi osserva questi fenomeni con sguardo critico, il messaggio è chiaro: non basta più chiedere se un software è “spyware” in senso stretto. Bisogna domandarsi chi lo sviluppa, in quali paesi viene preinstallato, che tipo di dati raccoglie, quanto è trasparente il consenso, quanto è reale la possibilità di disattivarlo o rimuoverlo. E, soprattutto, bisogna interrogare le istituzioni nazionali e sovranazionali sul perché continuino a permettere che la nostra sicurezza digitale venga delegata a logiche di mercato e a ecosistemi industriali che nascono ben lontano dai confini democratici in cui dovrebbero essere garantiti i diritti fondamentali. In questo senso, l’allarme su AppCloud – al netto delle esagerazioni e delle semplificazioni – è un segnale utile: ci ricorda che ogni icona nascosta nelle impostazioni può raccontare molto di più su chi controlla davvero i nostri dispositivi di quanto non faccia una conferenza stampa o una campagna pubblicitaria.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.