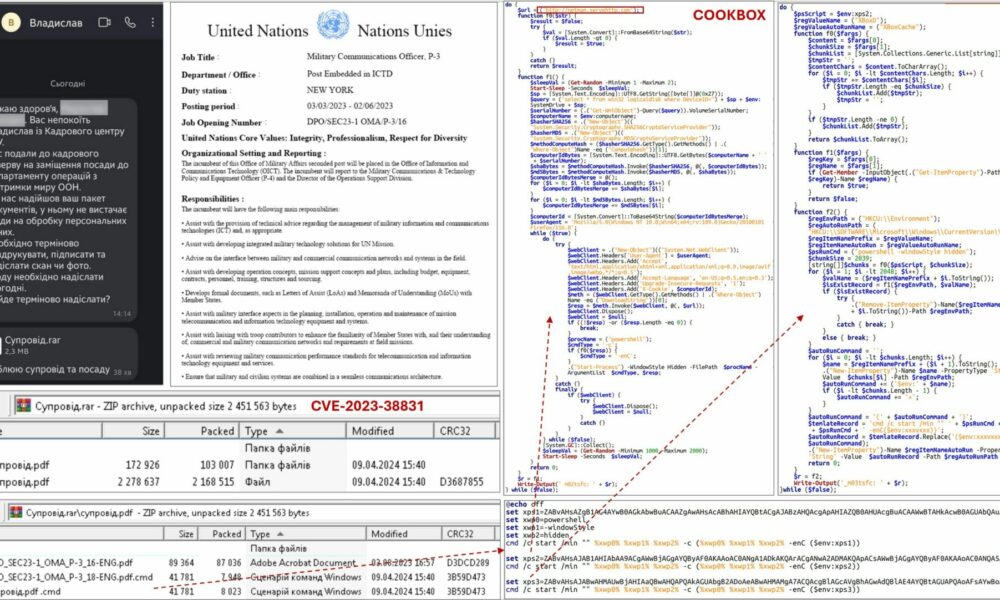

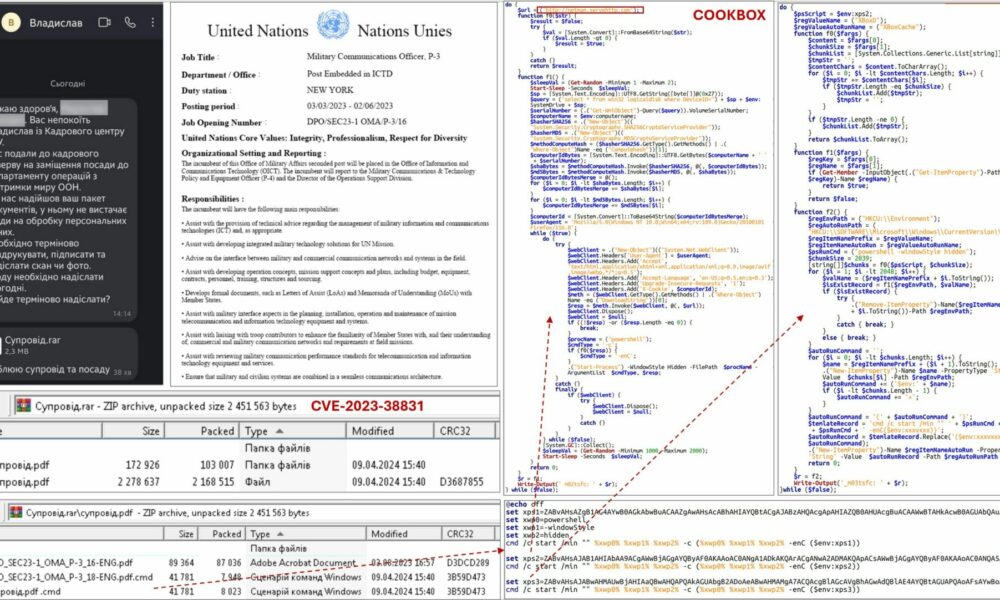

Tempo di lettura: 2 minuti. Ucraina colpita da cyberattacchi che sfruttano un vecchio bug di Microsoft Office per diffondere Cobalt Strike.

Tempo di lettura: 2 minuti. Ucraina colpita da cyberattacchi che sfruttano un vecchio bug di Microsoft Office per diffondere Cobalt Strike.

Tempo di lettura: 2 minuti. Pubblicità malevole prendono di mira utenti cinesi con falsi installatori di Notepad++ e VNote, distribuendo versioni trojanizzate

Tempo di lettura: 2 minuti. Un gruppo hacker finora sconosciuto, denominato GambleForce, è stato identificato come responsabile di una serie di attacchi di iniezione SQL contro aziende, principalmente nella regione Asia-Pacifico (APAC), a partire da settembre 2023. Tecniche efficaci e settori colpiti GambleForce utilizza tecniche di base ma molto efficaci, inclusi attacchi di iniezione SQL e l’exploit di sistemi di […]

Tempo di lettura: 2 minuti. Il ransomware sta diventando una minaccia sempre più diffusa per le aziende, con nuove ricerche che evidenziano l’aumento e la diversificazione di tali attacchi.

Tempo di lettura: 2 minuti. Il Symantec Threat Hunter Team svela Grayling APT, un attore minaccioso che prende di mira organizzazioni a Taiwan e in altre regioni con tecniche avanzate.

Tempo di lettura: 2 minuti. APT legati alla Cina stanno mirando alle aziende di semiconduttori con esche tematiche legate alla TSMC, utilizzando Cobalt Strike per infiltrarsi e ottenere accesso a informazioni preziose.

Tempo di lettura: < 1 minuto. ShadowSyndicate, un attore di minaccia, è stato collegato a sette diverse famiglie di ransomware e 85 server, con l’uso di vari strumenti e tecniche in attacchi dal luglio 2022.

Tempo di lettura: 2 minuti. Il nuovo ransomware “3AM”, scritto nel linguaggio di programmazione Rust, emerge come una potenziale minaccia nel panorama della sicurezza informatica, con caratteristiche e modalità operative distintive.

Tempo di lettura: 2 minuti. Il CERT-UA dell’Ucraina ha recentemente sventato un attacco cibernetico orchestrato da APT28 contro una struttura critica nel settore energetico del paese. Scopri i dettagli dell’attacco e come è stato sventato.

Tempo di lettura: 2 minuti. Gli attori delle minacce sfruttano server Microsoft SQL mal configurati per distribuire Cobalt Strike e il ransomware FreeWorld in una campagna denominata “DB#JAMMER”.