Cyber Security

Earth Hundun ed i suoi malware Waterbear e Deuterbear

Tempo di lettura: 2 minuti. Earth Hundun, noto gruppo di cyberspionaggio, continua a evolversi con strumenti come Waterbear e Deuterbear

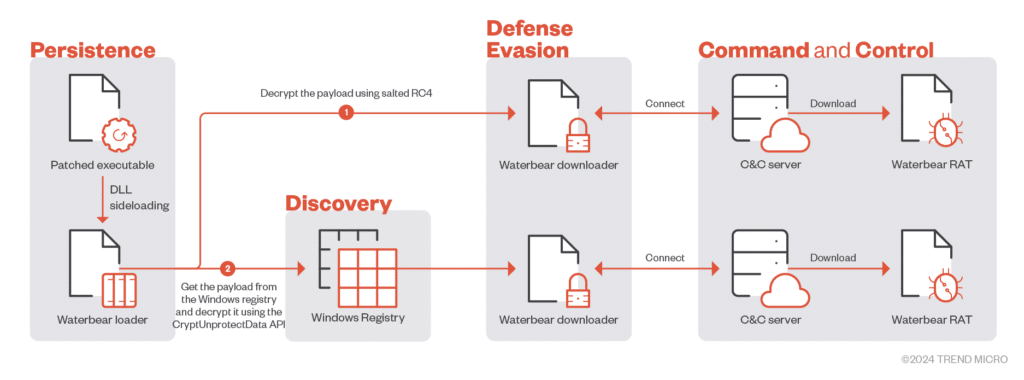

Earth Hundun, un gruppo di cyberspionaggio noto per le sue operazioni complesse, continua a essere una minaccia significativa nelle regioni Asia-Pacifico, mirando principalmente ai settori tecnologico e governativo. Utilizzando strumenti avanzati come Waterbear, che esiste in oltre dieci versioni dal 2009, e il suo più recente aggiornamento, Deuterbear, Earth Hundun mostra una capacità notevole di evolvere e adattare le sue tecniche per rimanere nascosto e operativo come da analisi di TrendMicro.

Il malware Waterbear

Waterbear è particolarmente noto per la sua complessità e le sue capacità di evasione, che riducono significativamente la possibilità di rilevamento e analisi. Le versioni successive di questo malware hanno introdotto miglioramenti sostanziali, rendendo le analisi e le mitigazioni ancora più sfidanti. Questo backdoor utilizza una vasta gamma di tecniche anti-debug, anti-sandbox e tecniche che ostacolano gli antivirus, aggiornate frequentemente per includere nuovi metodi di evasione.

Deuterbear: nuova entità Malware

Nel 2022, Earth Hundun ha iniziato a utilizzare una nuova versione di Waterbear, conosciuta come Deuterbear. Questa versione include cambiamenti significativi come routine anti-scansione di memoria e di decrittazione, differenziandola notevolmente dalla Waterbear originale e considerata un’entità malware distinta. Questi aggiornamenti indicano un continuo affinamento delle capacità offensive del gruppo, mirando a rendere il malware ancora più resistente contro le contromisure di sicurezza.

Tattiche, Tecniche e Procedure (TTP)

Le tecniche implementate da Waterbear e Deuterbear dimostrano una conoscenza approfondita delle reti delle vittime. Ad esempio, alcuni downloader di Waterbear utilizzano server di comando e controllo (C&C) con indirizzi IP interni, suggerendo che gli attaccanti potrebbero avere un accesso dettagliato alle reti delle loro vittime. Questo implica l’uso di server multi-strato per evitare il rilevamento, sottolineando la natura sofisticata e strategica di questi attacchi.

L’approfondita conoscenza tecnica e la capacità di adattamento di Earth Hundun la rendono una delle minacce più persistenti e sofisticate nel panorama della cyber security. Con ogni nuova versione di Waterbear e l’introduzione di Deuterbear, il gruppo raffina ulteriormente il suo arsenale, posizionandosi come un serio rischio per la sicurezza delle organizzazioni nei settori tecnologico e governativo in Asia e oltre.

Cyber Security

Affiliato di Sodinokibi REvil condannato a oltre 13 anni

Tempo di lettura: 2 minuti. Il cittadino ucraino Yaroslav Vasinskyi è stato condannato a oltre 13 anni per il suo ruolo in un’operazione di ransomware firmata Revil

Yaroslav Vasinskyi, cittadino ucraino, è stato condannato a 13 anni e sette mesi di prigione e ha ricevuto l’ordine di pagare oltre 16 milioni di dollari di risarcimento per il suo ruolo significativo nella conduzione di oltre 2.500 attacchi ransomware che hanno richiesto più di 700 milioni di dollari in pagamenti di riscatto dalle vittime, utilizzando il noto ransomware Sodinokibi/REvil.

Impatto Globale e Risposta delle Forze dell’Ordine

Il Dipartimento di Giustizia degli Stati Uniti, insieme ai partner internazionali, ha dimostrato una risposta robusta alla minaccia globale rappresentata dal ransomware. Secondo il Procuratore Generale Merrick B. Garland e il Vice Procuratore Generale Lisa Monaco, questo caso sottolinea l’ampio raggio d’azione del Dipartimento di Giustizia degli Stati Uniti, che collabora a livello globale per catturare i criminali informatici e interrompere l’ecosistema più ampio della cybercriminalità.

Crimine commesso

Vasinskyi, noto anche come Rabotnik, ha sfruttato il ransomware per criptare dati su migliaia di computer in tutto il mondo, utilizzando la crittografia per richiedere pagamenti di riscatto principalmente in criptovaluta. Per intensificare le loro minacce, Vasinskyi e i suoi complici esponevano pubblicamente i dati delle vittime se le loro richieste di riscatto non venivano soddisfatte. Questo metodo evidenzia le severe tattiche impiegate dagli operatori di ransomware per costringere i pagamenti dalle loro vittime.

Procedimenti Legali e Risultati

Vasinskyi si è dichiarato colpevole a un’incriminazione di 11 capi d’accusa, che includevano reati legati alla frode informatica, al danneggiamento di computer protetti e alla cospirazione per commettere riciclaggio di denaro. La sua estradizione dalla Polonia agli Stati Uniti è stata un componente critico per portarlo davanti alla giustizia. Inoltre, il Dipartimento di Giustizia degli Stati Uniti è riuscito a garantire il sequestro di beni significativi relativi ai pagamenti di riscatto di questa operazione.

Commenti delle Forze dell’Ordine

Il Direttore dell’FBI Christopher Wray ha sottolineato il continuo impegno nel perseguire i criminali informatici a livello globale, enfatizzando l’impegno a smantellare le loro operazioni e penalizzare i loro affiliati criminali. Gli sforzi collaborativi tra i procuratori degli Stati Uniti, l’FBI e i partner internazionali sono stati fondamentali per il successo di questo caso.

Questa sentenza segna una vittoria significativa per l’applicazione della legge sulla cybersecurity, dimostrando la collaborazione internazionale efficace e l’azione legale contro minacce informatiche di alto profilo. La condanna di Vasinskyi serve come un severo avvertimento per altri coinvolti in operazioni di ransomware riguardo le gravi conseguenze di prendere di mira entità e individui statunitensi.

Cyber Security

Conservazione delle Password: Linee Guida di ACN e Garante Privacy

Tempo di lettura: 2 minuti. Scopri le linee guida di ACN e Garante Privacy per una sicura conservazione delle password e proteggi meglio i tuoi sistemi digitali.

Le password sono cruciali per la sicurezza nel mondo digitale. Riconoscendo questa importanza, l’Agenzia per la Cybersicurezza Nazionale (ACN) e il Garante per la Protezione dei Dati Personali hanno collaborato per formulare delle linee guida specifiche sulla conservazione sicura delle password, pubblicate nel dicembre 2023.

Obiettivo delle Linee Guida

L’obiettivo principale di queste linee guida è elevare il livello di sicurezza per i fornitori di servizi digitali e gli sviluppatori di software, suggerendo misure tecniche adeguate per la protezione delle password. Queste raccomandazioni sono cruciali considerando che molte violazioni dei dati sono direttamente correlate a sistemi di protezione delle password inadeguati.

Problemi comuni e implicazioni

Le violazioni spesso derivano dalla cattiva pratica di utilizzare la stessa password per diversi servizi online. Questo comportamento aumenta il rischio che la compromissione di un singolo servizio possa portare a accessi non autorizzati a numerosi altri sistemi. Gli attacchi informatici mirati a rubare username e password possono portare a una varietà di frodi, colpendo prevalentemente siti di intrattenimento, social media, e-commerce, e persino piattaforme finanziarie.

Destinatari delle Linee Guida

Le linee guida sono dirette a tutte le imprese e le amministrazioni che conservano le password degli utenti sui propri sistemi. Questo include, ma non si limita a, gestori dell’identità digitale come SPID o CieID, servizi di posta elettronica, banche, assicurazioni, operatori telefonici, strutture sanitarie, e professionisti che trattano dati sensibili o giudiziari.

Raccomandazioni Tecniche

Le raccomandazioni enfatizzano l’uso di funzioni crittografiche avanzate e sicure per la conservazione delle password, per prevenire violazioni che potrebbero portare a furto di identità, estorsioni e altri tipi di attacchi informatici.

L’adozione di queste linee guida è essenziale per garantire che le credenziali di autenticazione siano protette in modo efficace contro le minacce cibernetiche, contribuendo a creare un ambiente digitale più sicuro per tutti gli utenti.

Consulta le Linee Guida di ACN e Garante Privacy

Cyber Security

Furto di dati e segreti di autenticazione per DropBox Sign

Tempo di lettura: 2 minuti. DropBox sta attualmente contattando via email tutti i clienti interessati per informarli dell’accaduto e fornire ulteriori istruzioni.

La piattaforma di cloud storage DropBox ha subito una grave violazione della sicurezza che ha coinvolto DropBox Sign, il suo servizio di firma elettronica precedentemente noto come HelloSign. I pirati informatici sono riusciti a compromettere i sistemi di produzione e ad accedere a dati sensibili degli utenti, compresi token di autenticazione, chiavi per l’autenticazione multifattore e password criptate.

Dettagli dell’incidente

Il 24 aprile, DropBox ha rilevato accessi non autorizzati ai sistemi di produzione di DropBox Sign. Un’indagine successiva ha rivelato che i criminali informatici avevano guadagnato l’accesso attraverso uno strumento di configurazione automatica del sistema, che fa parte dei servizi di backend della piattaforma. Questo strumento ha permesso agli attaccanti di eseguire applicazioni e servizi automatizzati con privilegi elevati, dando loro accesso al database dei clienti.

Dati compromessi

I dati esposti includono informazioni sui clienti di DropBox Sign, come indirizzi email, nomi utente, numeri di telefono e password criptate. Inoltre, sono stati compromessi dati relativi alle impostazioni degli account e informazioni di autenticazione specifiche, quali chiavi API, token OAuth e dati di autenticazione multifattore. Per gli utenti che hanno utilizzato la piattaforma di firma elettronica senza registrare un account, sono stati esposti anche i loro indirizzi email e nomi.

Misure adottate da DropBox

In risposta all’incidente, DropBox ha reimpostato tutte le password degli utenti, disconnesso tutte le sessioni attive su DropBox Sign e limitato l’utilizzo delle chiavi API fino a quando non verranno ruotate dai clienti. L’azienda ha inoltre pubblicato un avviso di sicurezza con istruzioni su come ruotare le chiavi API per ripristinare i pieni privilegi.

Raccomandazioni per gli Utenti

DropBox consiglia agli utenti di DropBox Sign di essere vigili nei confronti di possibili campagne di phishing che potrebbero utilizzare i dati rubati per raccogliere informazioni sensibili, come password in chiaro. È importante non seguire link presenti in email sospette, ma accedere direttamente al sito di DropBox Sign per reimpostare le password. Inoltre, si raccomanda di eliminare le configurazioni di autenticazione multifattore dalle app di autenticazione e di configurarle nuovamente con una nuova chiave MFA ottenuta dal sito.

Questo incidente sottolinea l’importanza di mantenere rigorosi protocolli di sicurezza e monitoraggio costante dei sistemi per prevenire e mitigare le violazioni dei dati. DropBox sta attualmente contattando via email tutti i clienti interessati per informarli dell’accaduto e fornire ulteriori istruzioni.

Editoriali2 settimane fa

Editoriali2 settimane faUniversità, Israele e licenziamenti BigTech

Robotica2 settimane fa

Robotica2 settimane faAtlas di Boston Dynamics non è morto

Editoriali2 settimane fa

Editoriali2 settimane faMITRE vittima di zero day Ivanti: anche i migliori le prendono

Inchieste1 settimana fa

Inchieste1 settimana faMercato ITC in Italia nel 2024: numeri e crescita vertiginosa rispetto al paese

Inchieste1 settimana fa

Inchieste1 settimana faManaged Service Providers in Italia: numeri di un mercato in crescita

Inchieste1 settimana fa

Inchieste1 settimana faCloud Italiano qual è il Trend del 2024? Aziende e servizi disponibili

Inchieste1 settimana fa

Inchieste1 settimana faCloud Provider Italiani: quali sono le caratteristiche preferite dagli specialisti IT?

Cyber Security1 settimana fa

Cyber Security1 settimana faVulnerabilità critiche nel software Cisco: dettagli e soluzioni