Cyber Security

Google Chrome lancia il V8 Sandbox

Tempo di lettura: 2 minuti. Chrome introduce il V8 Sandbox per combattere la corruzione della memoria, garantendo maggiore sicurezza nella navigazione.

Google introduce un’importante innovazione nel browser Chrome, il V8 Sandbox, una misura di sicurezza pensata per affrontare e mitigare i problemi di corruzione della memoria che hanno afflitto la sicurezza del browser nel tempo. Questa iniziativa mira a rinforzare le difese del browser contro potenziali attacchi informatici, garantendo agli utenti una navigazione più sicura.

Sicurezza rafforzata per gli utenti Chrome

Il V8 Sandbox, secondo quanto dichiarato da Samuel Groß, capo tecnico della sicurezza di V8, è progettato per prevenire la diffusione della corruzione della memoria all’interno del processo ospite. In pratica, il V8 Sandbox funziona come un contenitore sicuro all’interno del quale il codice eseguito dal motore V8 viene isolato, limitando così l’impatto di eventuali vulnerabilità.

Questa nuova funzionalità arriva in un momento in cui le vulnerabilità legate alla corruzione della memoria hanno rappresentato una quota significativa delle minacce affrontate da Google negli ultimi anni, con ben 16 falle di sicurezza scoperte tra il 2021 e il 2023. Il V8 Sandbox assume che un attaccante possa modificare arbitrariamente la memoria all’interno del suo spazio di indirizzamento, un’ipotesi basata sulle comuni vulnerabilità di V8.

Una delle principali sfide nell’affrontare le vulnerabilità di V8 risiede nella difficoltà di applicare soluzioni basate su linguaggi di programmazione memory-safe o su tecnologie di sicurezza della memoria hardware. Groß evidenzia che molte delle vulnerabilità sfruttate oggi in V8 condividono una caratteristica comune: la corruzione della memoria avviene necessariamente all’interno dell’heap di V8.

Il V8 Sandbox cerca di isolare questa area critica, assicurando che eventuali corruzioni della memoria rimangano confinate e non possano compromettere altre parti della memoria del processo. Questo risultato viene ottenuto sostituendo i tipi di dati che possono accedere alla memoria esterna al sandbox con alternative compatibili, precludendo agli attaccanti la possibilità di interagire con altre aree della memoria.

Questa funzionalità di sicurezza, che aggiunge un sovraccarico di circa l’1% sui carichi di lavoro tipici, sarà attivata per impostazione predefinita a partire dalla versione 123 di Chrome. Il V8 Sandbox necessita di un sistema a 64 bit a causa dell’elevata quantità di spazio di indirizzamento virtuale richiesto, attualmente stimato in un terabyte.

In sintesi, il V8 Sandbox rappresenta un passo significativo verso una maggiore sicurezza della memoria in Chrome, offrendo agli utenti una navigazione più protetta e affidabile.

Cyber Security

Conservazione delle Password: Linee Guida di ACN e Garante Privacy

Tempo di lettura: 2 minuti. Scopri le linee guida di ACN e Garante Privacy per una sicura conservazione delle password e proteggi meglio i tuoi sistemi digitali.

Le password sono cruciali per la sicurezza nel mondo digitale. Riconoscendo questa importanza, l’Agenzia per la Cybersicurezza Nazionale (ACN) e il Garante per la Protezione dei Dati Personali hanno collaborato per formulare delle linee guida specifiche sulla conservazione sicura delle password, pubblicate nel dicembre 2023.

Obiettivo delle Linee Guida

L’obiettivo principale di queste linee guida è elevare il livello di sicurezza per i fornitori di servizi digitali e gli sviluppatori di software, suggerendo misure tecniche adeguate per la protezione delle password. Queste raccomandazioni sono cruciali considerando che molte violazioni dei dati sono direttamente correlate a sistemi di protezione delle password inadeguati.

Problemi comuni e implicazioni

Le violazioni spesso derivano dalla cattiva pratica di utilizzare la stessa password per diversi servizi online. Questo comportamento aumenta il rischio che la compromissione di un singolo servizio possa portare a accessi non autorizzati a numerosi altri sistemi. Gli attacchi informatici mirati a rubare username e password possono portare a una varietà di frodi, colpendo prevalentemente siti di intrattenimento, social media, e-commerce, e persino piattaforme finanziarie.

Destinatari delle Linee Guida

Le linee guida sono dirette a tutte le imprese e le amministrazioni che conservano le password degli utenti sui propri sistemi. Questo include, ma non si limita a, gestori dell’identità digitale come SPID o CieID, servizi di posta elettronica, banche, assicurazioni, operatori telefonici, strutture sanitarie, e professionisti che trattano dati sensibili o giudiziari.

Raccomandazioni Tecniche

Le raccomandazioni enfatizzano l’uso di funzioni crittografiche avanzate e sicure per la conservazione delle password, per prevenire violazioni che potrebbero portare a furto di identità, estorsioni e altri tipi di attacchi informatici.

L’adozione di queste linee guida è essenziale per garantire che le credenziali di autenticazione siano protette in modo efficace contro le minacce cibernetiche, contribuendo a creare un ambiente digitale più sicuro per tutti gli utenti.

Consulta le Linee Guida di ACN e Garante Privacy

Cyber Security

Furto di dati e segreti di autenticazione per DropBox Sign

Tempo di lettura: 2 minuti. DropBox sta attualmente contattando via email tutti i clienti interessati per informarli dell’accaduto e fornire ulteriori istruzioni.

La piattaforma di cloud storage DropBox ha subito una grave violazione della sicurezza che ha coinvolto DropBox Sign, il suo servizio di firma elettronica precedentemente noto come HelloSign. I pirati informatici sono riusciti a compromettere i sistemi di produzione e ad accedere a dati sensibili degli utenti, compresi token di autenticazione, chiavi per l’autenticazione multifattore e password criptate.

Dettagli dell’incidente

Il 24 aprile, DropBox ha rilevato accessi non autorizzati ai sistemi di produzione di DropBox Sign. Un’indagine successiva ha rivelato che i criminali informatici avevano guadagnato l’accesso attraverso uno strumento di configurazione automatica del sistema, che fa parte dei servizi di backend della piattaforma. Questo strumento ha permesso agli attaccanti di eseguire applicazioni e servizi automatizzati con privilegi elevati, dando loro accesso al database dei clienti.

Dati compromessi

I dati esposti includono informazioni sui clienti di DropBox Sign, come indirizzi email, nomi utente, numeri di telefono e password criptate. Inoltre, sono stati compromessi dati relativi alle impostazioni degli account e informazioni di autenticazione specifiche, quali chiavi API, token OAuth e dati di autenticazione multifattore. Per gli utenti che hanno utilizzato la piattaforma di firma elettronica senza registrare un account, sono stati esposti anche i loro indirizzi email e nomi.

Misure adottate da DropBox

In risposta all’incidente, DropBox ha reimpostato tutte le password degli utenti, disconnesso tutte le sessioni attive su DropBox Sign e limitato l’utilizzo delle chiavi API fino a quando non verranno ruotate dai clienti. L’azienda ha inoltre pubblicato un avviso di sicurezza con istruzioni su come ruotare le chiavi API per ripristinare i pieni privilegi.

Raccomandazioni per gli Utenti

DropBox consiglia agli utenti di DropBox Sign di essere vigili nei confronti di possibili campagne di phishing che potrebbero utilizzare i dati rubati per raccogliere informazioni sensibili, come password in chiaro. È importante non seguire link presenti in email sospette, ma accedere direttamente al sito di DropBox Sign per reimpostare le password. Inoltre, si raccomanda di eliminare le configurazioni di autenticazione multifattore dalle app di autenticazione e di configurarle nuovamente con una nuova chiave MFA ottenuta dal sito.

Questo incidente sottolinea l’importanza di mantenere rigorosi protocolli di sicurezza e monitoraggio costante dei sistemi per prevenire e mitigare le violazioni dei dati. DropBox sta attualmente contattando via email tutti i clienti interessati per informarli dell’accaduto e fornire ulteriori istruzioni.

Cyber Security

Cuttlefish: nuova minaccia malware per l’hardware di rete

Tempo di lettura: 2 minuti. Cuttlefish, un malware che colpisce i router SOHO, ruba dati e manipola il traffico di rete, con legami con attività cinesi.

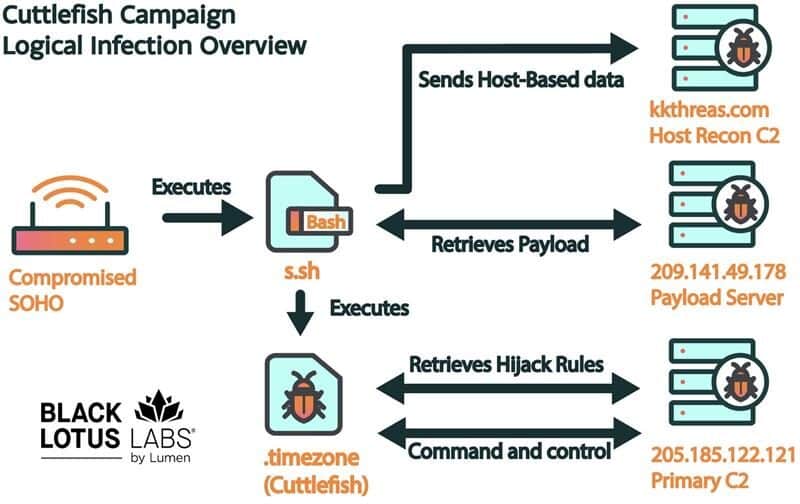

Cuttlefish è un malware recentemente identificato dai Black Lotus Labs di Lumen Technologies, che colpisce principalmente i router SOHO (Small Office/Home Office) di livello enterprise. Questo malware modulare è progettato per intercettare dati sensibili e manipolare il traffico di rete.

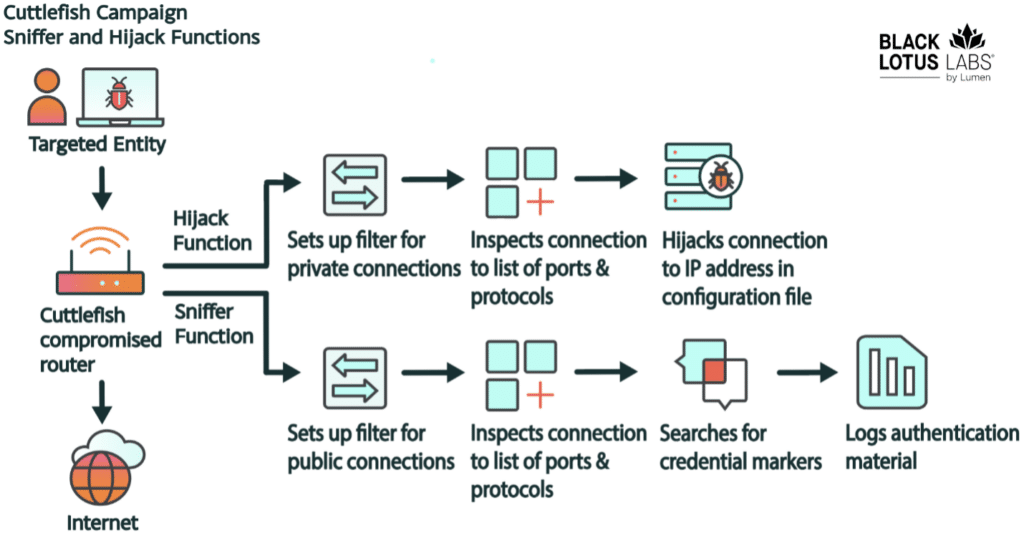

Funzionalità del malware

Il principale obiettivo di Cuttlefish è rubare credenziali autenticate attraverso le richieste web che transitano tramite il router. Una funzione secondaria permette al malware di dirottare sia il traffico DNS che HTTP, mirando a connessioni verso spazi IP privati. Cuttlefish è in grado di interagire con altri dispositivi sulla rete locale (LAN) e trasferire o introdurre nuovi agenti.

Connessioni e metodologie

Analizzando le somiglianze nel codice e i percorsi di costruzione incorporati, è stata rilevata una sovrapposizione con un cluster di attività precedentemente segnalato chiamato HiatusRat, che mostra interessi attribuibili alla Repubblica Popolare Cinese. Sebbene ci sia una sovrapposizione di codice tra Cuttlefish e HiatusRat, non sono stati osservati vittime comuni.

Campionamento e analisi tecnica

Cuttlefish utilizza un approccio zero-click per catturare dati da utenti e dispositivi dietro il perimetro di rete bersaglio. Il malware utilizza un packet sniffer progettato per acquisire materiale di autenticazione, soprattutto da servizi basati su cloud. Per esfiltrare i dati, gli attaccanti creano un tunnel proxy o VPN attraverso un router compromesso, utilizzando credenziali rubate per accedere a risorse mirate.

Vittime e distribuzione

Il pattern di infezione è stato unico, con il 99% delle infezioni verificatesi in Turchia, principalmente attraverso due fornitori di telecomunicazioni. Altre vittime non turche includono indirizzi IP di clienti probabilmente associati a fornitori globali di telefonia satellitare e un possibile data center con sede negli Stati Uniti.

Editoriali2 settimane fa

Editoriali2 settimane faUniversità, Israele e licenziamenti BigTech

Robotica2 settimane fa

Robotica2 settimane faAtlas di Boston Dynamics non è morto

Editoriali2 settimane fa

Editoriali2 settimane faMITRE vittima di zero day Ivanti: anche i migliori le prendono

Inchieste1 settimana fa

Inchieste1 settimana faMercato ITC in Italia nel 2024: numeri e crescita vertiginosa rispetto al paese

Inchieste1 settimana fa

Inchieste1 settimana faManaged Service Providers in Italia: numeri di un mercato in crescita

Inchieste1 settimana fa

Inchieste1 settimana faCloud Italiano qual è il Trend del 2024? Aziende e servizi disponibili

Inchieste1 settimana fa

Inchieste1 settimana faCloud Provider Italiani: quali sono le caratteristiche preferite dagli specialisti IT?

Cyber Security1 settimana fa

Cyber Security1 settimana faVulnerabilità critiche nel software Cisco: dettagli e soluzioni