Emotet, una botnet descritta da Europol come “il malware più pericoloso del mondo“, ha mostrato una crescita globale di oltre il 200% durante marzo 2022.

Questo è stato rivelato dai dati di telemetria di Kaspersky, la quale sostiene che la crescita indica una attività costante dei proprietari della botnet con il fine di aumentare drasticamente la loro attività dannosa per la prima volta dal suo ritorno nel novembre dello scorso anno.

Emotet non è solo una botnet, è un malware che è in grado di estrarre diversi tipi di dati, spesso relativi alla finanza, dai dispositivi infetti.

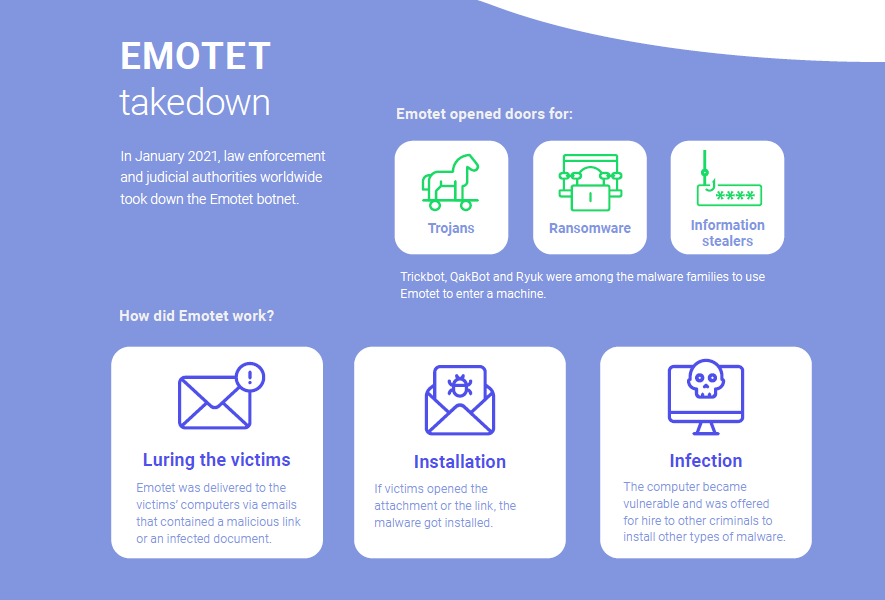

Gestito da malfattori esperti, Emotet è diventato uno dei più grandi attori nel mondo del crimine informatico. È stato chiuso a seguito di uno sforzo congiunto di varie forze dell’ordine di diversi paesi nel gennaio dello scorso anno, ma è risorto a novembre, e da allora sta gradualmente aumentando la sua attività.

Lo sta facendo prima, diffondendosi tramite Trickbot, una diversa rete di bot, e ora da solo tramite campagne di spam malevole.

Il numero di vittime è salito da 2 843 nel febbraio 2022 a 9 086 in marzo, attaccando più di tre volte il numero di utenti, dice Kaspersky. Anche il numero di attacchi è aumentato di conseguenza, da 16 897 in febbraio a 48 597 in marzo.

Come funziona

Una tipica infezione di Emotet inizia con e-mail di spam che contengono allegati di Microsoft Office con una macro dannosa.

Utilizzando questa macro, l’attaccante può eseguire un comando PowerShell dannoso per rilasciare e avviare un caricatore di moduli, che può quindi comunicare con un sever di comando e controllo per scaricare e avviare i moduli.

Questi moduli hanno la capacità di eseguire una serie di compiti diversi sul dispositivo infetto. I ricercatori sono stati in grado di recuperare e analizzare 10 dei 16 moduli, e la maggior parte è stata utilizzata da Emotet in passato in una forma o nell’altra.

La versione attuale di Emotet può creare campagne di spam automatizzate che si diffondono in rete dai dispositivi infetti, estraendo e-mail e indirizzi e-mail dalle applicazioni Thunderbird e Outlook e raccogliendo le password dai browser Web più popolari, come IE, Firefox, Chrome, Safari e Opera, per raccogliere i dettagli dell’account di vari client di posta elettronica.

Alexey Shulmin, ricercatore di sicurezza presso Kaspersky, dice che il takedown della botnet è stato un passo significativo verso la diminuzione delle minacce in tutto il mondo, contribuendo a fare a pezzi la loro rete e rimuovendola dalla lista delle principali minacce per oltre un anno.

“Mentre il numero di attacchi non è paragonabile alla scala precedente delle operazioni di Emotet, il cambiamento nelle dinamiche indica una significativa attivazione degli operatori della botnet e un’alta probabilità che questa minaccia si diffonda ulteriormente nei prossimi mesi“, dice Shulmin

Era quindi solo questione di tempo, l’ascesa della botnet Emotet “2.0”, dal Giappone vi erano stati già dei segnali importanti.