Sicurezza Informatica

L’APT37 nordcoreano lancia la backdoor Dolphin in Corea del Sud

Il 30 novembre, i ricercatori di ESET hanno scoperto Dolphin, una sofisticata backdoor utilizzata da un gruppo APT denominato ScarCruft, probabilmente legato alla Corea del Nord. Il gruppo, indicato anche come APT37, InkySquid, Reaper e Ricochet Chollima, è noto per attaccare enti governativi, diplomatici e organizzazioni giornalistiche in Corea del Sud e in alcuni altri Paesi asiatici. Il gruppo di spionaggio geopolitico è attivo dal 2012 e lavora per compromettere obiettivi legati agli interessi della Corea del Nord. Vale la pena notare che nell’agosto 2021 lo stesso gruppo APT era stato precedentemente individuato mentre utilizzava la variante Konni RAT contro organizzazioni russe, mentre nel dicembre 2019 Microsoft aveva già individuato e smantellato una rete di 50 domini dannosi utilizzati dal gruppo.

Questa volta, la backdoor utilizzata dal gruppo ha un’ampia gamma di capacità di spionaggio che includono il monitoraggio di unità e dispositivi portatili, l’esfiltrazione di file di interesse (come media, documenti, e-mail e certificati), il keylogging, l’acquisizione di screenshot e il furto di credenziali dai browser. Inizialmente, un dispositivo mirato viene compromesso utilizzando un malware meno avanzato, dopodiché la backdoor Dolphin viene distribuita per abusare dei servizi di cloud storage, in particolare Google Drive, per consentire la comunicazione di comando e controllo (C&C). Durante l’indagine, i ricercatori di ESET hanno osservato che le versioni precedenti della backdoor non segnalate erano in grado di modificare le impostazioni degli account Google e Gmail delle vittime per abbassarne la sicurezza, al fine di ottenere l’accesso alle caselle di posta elettronica delle vittime.

Inoltre, cerca i file interessanti nelle unità dei sistemi compromessi e li infiltra in Google Drive. Questo non dovrebbe sorprendere, dato che Google Drive è responsabile del 50% dei download di documenti dannosi. È stato individuato per la prima volta dalla società di cybersicurezza slovacca all’inizio del 2021 e distribuito come payload finale nell’ambito di un attacco watering hole contro un giornale digitale sudcoreano. La campagna sfruttava due falle di Internet Explorer (CVE-2020-1380 e CVE-2021-26411) per rilasciare una backdoor denominata BLUELIGHT. Sebbene sia stato creato dallo stesso gruppo APT, BLUELIGHT non è così avanzato come Dolphin e viene utilizzato solo per eseguire uno shellcode di installazione che attiva un loader comprendente un componente Python e uno shellcode, quest’ultimo esegue un altro loader di shellcode per rilasciare la backdoor Dolphin.

L’APT37 nordcoreano scatena la backdoor Dolphin nella Corea del Sud

“Mentre la backdoor BLUELIGHT esegue una ricognizione di base e una valutazione del computer compromesso dopo lo sfruttamento, Dolphin è più sofisticata e viene distribuita manualmente solo contro vittime selezionate”, ha spiegato il ricercatore ESET Filip Jurčacko in un post sul blog. Da quando è stato scoperto nell’aprile del 2021, Dolphin ha subito tre successive iterazioni che ne hanno migliorato le caratteristiche e garantito maggiori capacità di eludere il rilevamento. “Dolphin è un’altra aggiunta al vasto arsenale di backdoor di ScarCruft che abusa dei servizi di cloud storage”, ha dichiarato Jurčacko. “Una capacità insolita riscontrata nelle versioni precedenti della backdoor è quella di modificare le impostazioni degli account Google e Gmail delle vittime per abbassarne la sicurezza, presumibilmente per mantenere l’accesso agli account per gli attori della minaccia”.

Sicurezza Informatica

Black Basta Ransomware è diventato un problema mondiale

Tempo di lettura: 2 minuti. Black Basta Ransomware ha colpito più di 500 entità in vari settori, sottolineando la crescente minaccia di attacchi ransomware

L’operazione ransomware-as-a-service (RaaS) nota come Black Basta ha mirato a oltre 500 entità private e infrastrutture critiche in Nord America, Europa e Australia. Questa attività aggressiva ha iniziato da aprile 2022 e continua a rappresentare una significativa minaccia per la sicurezza informatica globale.

Dettagli dell’Attacco

Secondo un avviso congiunto pubblicato da CISA, FBI, HHS e MS-ISAC, Black Basta ha criptato e sottratto dati da almeno 12 dei 16 settori di infrastrutture critiche definiti. Gli attaccanti hanno utilizzato tecniche di accesso iniziale comuni come il phishing e l’exploit di vulnerabilità note, seguendo un modello di doppia estorsione che combina la criptazione dei sistemi e l’esfiltrazione dei dati.

Metodologie di Attacco

Le catene di attacco di Black Basta hanno incluso l’uso di strumenti come il SoftPerfect network scanner per la scansione di reti, BITSAdmin, beacon di Cobalt Strike, ConnectWise ScreenConnect e PsExec per il movimento laterale, Mimikatz per l’escalation dei privilegi, e RClone per l’esfiltrazione dei dati prima della criptazione.

Implicazioni per le organizzazioni

Le organizzazioni sanitarie sono diventate bersagli particolarmente attraenti per i cybercriminali a causa della loro dipendenza dalla tecnologia, l’accesso a informazioni sanitarie personali e l’impatto unico delle interruzioni sulla cura dei pazienti. Questo eleva l’urgenza di adottare misure di sicurezza rafforzate per proteggere le informazioni sensibili e le operazioni critiche.

Panorama del Ransomware

Il panorama del ransomware è in continuo cambiamento, con una diminuzione del 18% dell’attività nel primo trimestre del 2024, principalmente a causa delle operazioni delle forze dell’ordine contro gruppi come ALPHV (aka BlackCat) e LockBit. Nonostante le sfide, nuovi gruppi ransomware continuano a emergere, dimostrando la capacità di adattamento e rebranding rapido di questi attori minacciosi.

L’escalation di attacchi da parte di Black Basta sottolinea la crescente sofisticatezza e l’aggressività dei gruppi ransomware. È imperativo che le organizzazioni di tutti i settori rafforzino le loro difese e collaborino con agenzie governative per mitigare queste minacce pervasive e potenzialmente devastanti. Questi sviluppi rappresentano un campanello d’allarme per la comunità globale, evidenziando la necessità di una vigilanza continua e di strategie di sicurezza avanzate per contrastare le minacce ransomware in evoluzione.

CISA e Partner rilasciano Avvisi di Sicurezza sul Ransomware Black Basta

La Cybersecurity and Infrastructure Security Agency (CISA), in collaborazione con il Federal Bureau of Investigation (FBI), il Department of Health and Human Services (HHS) e il Multi-State Information Sharing and Analysis Center (MS-ISAC), ha pubblicato un avviso congiunto di sicurezza informatica riguardante il ransomware Black Basta.

Dettagli dell’Avviso

Il ransomware Black Basta, identificato per la prima volta nell’aprile 2022, è descritto come una variante ransomware-as-a-service (RaaS). Gli affiliati di Black Basta hanno preso di mira oltre 500 entità nel settore privato e nelle infrastrutture critiche, inclusi gli enti sanitari, in Nord America, Europa e Australia. L’avviso mira a fornire ai difensori della cybersecurity tattiche, tecniche e procedure (TTP) e indicatori di compromissione (IOC) utilizzati dagli affiliati di Black Basta, identificati tramite indagini dell’FBI e report di terze parti.

Consigli per la mitigazione

CISA e i partner consigliano alle organizzazioni di esaminare e implementare le mitigazioni fornite nell’avviso congiunto per ridurre la probabilità e l’impatto degli incidenti ransomware, inclusi quelli di Black Basta. Per ulteriori informazioni, si consiglia di consultare StopRansomware.gov e la #StopRansomware Guide. Questo avviso evidenzia la crescente minaccia rappresentata da varianti ransomware come Black Basta e sottolinea l’importanza della collaborazione e della condivisione delle informazioni tra agenzie governative e organizzazioni private per combattere efficacemente queste minacce. Le organizzazioni sono incoraggiate a prendere sul serio queste raccomandazioni e a rafforzare le loro difese contro le avanzate minacce cyber.

Sicurezza Informatica

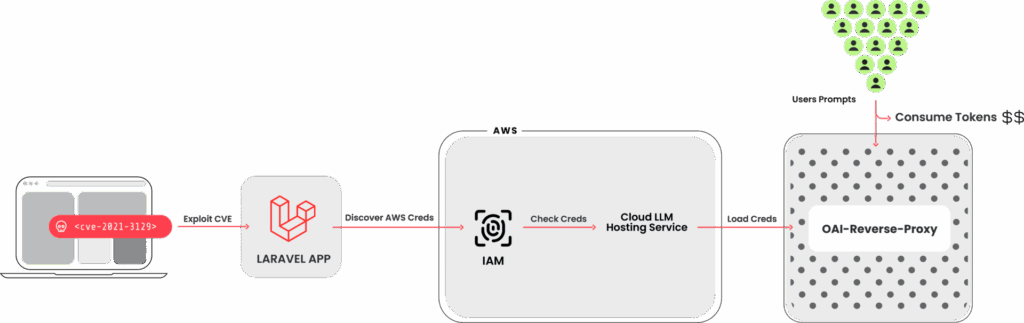

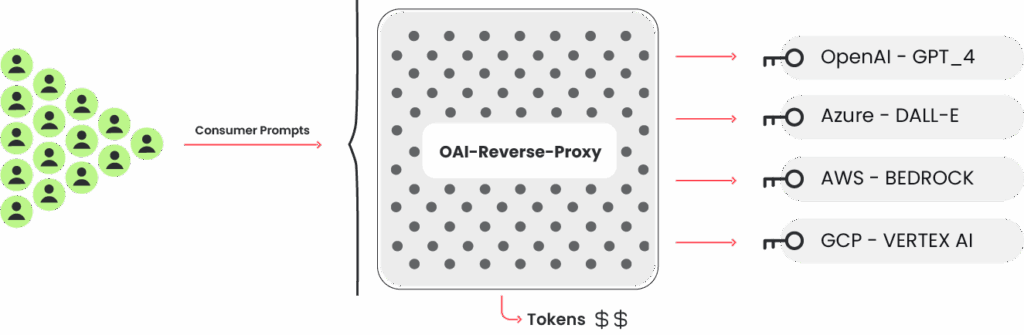

LLMjacking: nuova minaccia AI con credenziali Cloud Rubate

Tempo di lettura: 2 minuti. Scopri LLMjacking, un attacco che usa credenziali cloud rubate per abusare di servizi AI e generare costi enormi per le vittime.

Il fenomeno noto come LLMjacking sta emergendo come una nuova e significativa minaccia nel panorama della sicurezza informatica. Utilizzando credenziali cloud rubate, gli attaccanti hanno mirato a servizi AI basati su grandi modelli linguistici (LLM), generando costi ingenti per le vittime.

Dettagli dell’attacco LLMjacking

Recentemente, il team di ricerca di Sysdig ha identificato un attacco di LLMjacking che sfrutta credenziali cloud compromesse per accedere e manipolare servizi LLM ospitati su cloud. L’attacco ha sfruttato una vulnerabilità nel sistema Laravel, specificamente la CVE-2021-3129, per rubare le credenziali.

Una volta ottenuto l’accesso, gli attaccanti hanno mirato a modelli LLM locali ospitati da fornitori di cloud, tra cui modelli di Claude da Anthropic. Hanno esfiltrato ulteriori credenziali cloud e tentato di accedere a diversi servizi di AI tra cui AWS Bedrock, Azure e GCP Vertex AI, senza effettuare legittime richieste LLM ma piuttosto per valutare le capacità delle credenziali rubate.

Impatto economico e Operativo

Se non scoperti, gli attacchi di questo tipo possono comportare costi di consumo LLM superiori a $46,000 al giorno per le vittime. Inoltre, l’abuso di tali servizi può bloccare l’uso legittimo dei modelli da parte delle organizzazioni colpite, interrompendo le operazioni aziendali.

Strategie di difesa e prevenzione

La prevenzione di tali attacchi richiede una gestione attenta delle vulnerabilità e delle credenziali. Strumenti come la monitorizzazione dei log cloud e l’analisi comportamentale possono rivelare attività sospette, permettendo alle organizzazioni di rispondere prontamente. La configurazione di log dettagliati e l’uso di politiche di sicurezza adeguate sono essenziali per proteggere l’ambiente cloud. L’analisi approfondita di LLMjacking sottolinea la crescente sofisticazione degli attacchi cyber e l’importanza di robuste misure di sicurezza e monitoraggio per proteggere le risorse cloud e i dati sensibili.

Sicurezza Informatica

Citrix “mitigate manualmente Bug del Client SSH PuTTY”

Tempo di lettura: < 1 minuto. Citrix avverte gli amministratori di mitigare manualmente un bug nel client SSH PuTTY che rischioso per la sicurezza delle chiavi SSH private

Citrix ha notificato ai suoi clienti la necessità di mitigare manualmente una vulnerabilità nel client SSH PuTTY che potrebbe permettere agli aggressori di rubare la chiave SSH privata di un amministratore di XenCenter. Questo problema, identificato come CVE-2024-31497, interessa diverse versioni di XenCenter per Citrix Hypervisor 8.2 CU1 LTSR che integrano PuTTY per stabilire connessioni SSH dai XenCenter ai VM guest.

Implicazioni del Bug

La vulnerabilità è stata scoperta da Fabian Bäumer e Marcus Brinkmann dell’Università di Ruhr Bochum. Essa è causata dal modo in cui le vecchie versioni del client SSH basato su Windows generano i nonce ECDSA (numeri crittografici unici temporanei) per la curva NIST P-521 utilizzata per l’autenticazione. Questo difetto può essere sfruttato se un attaccante controlla un VM guest e un amministratore di XenCenter utilizza quella chiave per autenticarsi al VM guest tramite una connessione SSH.

Consigli per la Mitigazione

Citrix ha rimosso il componente PuTTY a partire dalla versione XenCenter 8.2.6, e le versioni successive alla 8.2.7 non lo includono più. Tuttavia, gli amministratori che utilizzano versioni precedenti sono invitati a scaricare l’ultima versione di PuTTY e installarla al posto della versione inclusa nelle versioni più vecchie di XenCenter. Questo passaggio è essenziale per garantire la sicurezza delle connessioni SSH.

Azioni Alternative

Per gli utenti che non desiderano utilizzare la funzionalità “Open SSH Console”, Citrix suggerisce di rimuovere completamente il componente PuTTY. Coloro che vogliono mantenere l’uso attuale di PuTTY dovrebbero sostituire la versione installata nel loro sistema XenCenter con una versione aggiornata (almeno la versione 0.81).

Questo avviso di Citrix evidenzia l’importanza di mantenere aggiornati i componenti software e di adottare rapidamente le correzioni di sicurezza per proteggere le infrastrutture critiche. Gli amministratori devono essere vigili e proattivi nel gestire le minacce alla sicurezza per evitare potenziali breccie.

Economia2 settimane fa

Economia2 settimane faApple, Regno Unito vuole più sicurezza informatica e l’Europa indica iPadOS Gatekeeper

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia1 settimana fa

Economia1 settimana faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla7 giorni fa

L'Altra Bolla7 giorni faJack Dorsey getta la spugna e lascia Bluesky

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

Economia1 settimana fa

Economia1 settimana faCulture di lavoro a confronto: Meta vs Google